-

![Bezpieczeństwo w Internecie VII-XII 2004 [© Scanrail - Fotolia.com] Bezpieczeństwo w Internecie VII-XII 2004]()

Bezpieczeństwo w Internecie VII-XII 2004

... dać atakującym dostęp do poufnych informacji bez konieczności łamania zabezpieczeń żadnego serwera. Luki w zabezpieczeniach aplikacji internetowych stanowią blisko 48% wszystkich luk ... antywirusowe, co zwiększa presję na pracowników odpowiedzialnych za systemy informatyczne. Rosnąca liczba poważnych, łatwych do zdalnego wykorzystania luk ...

-

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie]()

Bezpieczeństwo marki w internecie

... kolei podawanie w wątpliwość prezentowanych informacji, niska użyteczność serwisu, poziom zabezpieczeń i „amatorszczyzna” buduje niebezpieczny obraz internetowej witryny sygnowanej daną ... mediom. W trosce o postrzeganie naszej marki należy monitorować także systemy wyszukiwawcze. Jak podawał serwis WirtualneMedia: słynna francuska firma Louis Vuitton ...

Tematy: marka, bezpieczeństwo marki -

![Zorganizowana przestępczość w Internecie [© Scanrail - Fotolia.com] Zorganizowana przestępczość w Internecie]()

Zorganizowana przestępczość w Internecie

... broni opartej na zaawansowanej technologii. Lee Fisher, strateg w dziedzinie zabezpieczeń z firmy McAfee, komentuje: „Coraz większa pomysłowość przestępców ... , że grupy przestępcze w Europie wynajmują hakerów do przeprowadzania ataków na systemy komputerowe”. Według raportu, gangi w Szwecji, Łotwie i Rosji atakują przedsiębiorstwa na całym ...

-

![Technologie niezbędne dla MSP [© Scanrail - Fotolia.com] Technologie niezbędne dla MSP]()

Technologie niezbędne dla MSP

... niezbędne dla funkcjonowania firm będą: szybki, szerokopasmowy dostęp do Internetu, systemy bezpieczeństwa, rozwiązania mobilne i bezprzewodowe oraz telefonia IP. Uważa się ... narażając się na ryzyko powstania nieodwracalnych strat, spowodowanych przełamaniem zabezpieczeń lub awariami systemu. W przeprowadzonym przez instytut badawczy Coleman Parkes ...

-

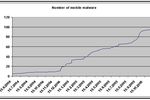

![Coraz większe zagrożenie wirusami Coraz większe zagrożenie wirusami]()

Coraz większe zagrożenie wirusami

... wydarzył się pod koniec listopada – w tym przypadku robak zaatakował masowo systemy poczty elektronicznej. Jednocześnie ogólna liczba wirusów nadal rosła w zastraszającym ... koni trojańskich. Inne fałszywe witryny związane z producentami zabezpieczeń to między innymi „f-secue.com”, „mesagelabs.com”, „mcafeeantiviru.com”, „bitdefneder.com”, ...

-

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa]()

Przestępczość internetowa

... komputerowego, z nieoryginalnymi hasłami zabezpieczającymi bądź ze złamanymi systemami zabezpieczeń. Poprzez Internet może następować także wykorzystywania bez uprawnienia treści zawartych ... użytkownika. Internetowi włamywacze odchodzą już od poważnych ataków na tradycyjne systemy bezpieczeństwa (np. zapory ogniowe i routery), skupiając się na ...

-

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007]()

Panda: zagrożenia internetowe w 2007

... do kradzieży poufnych informacji staną się bardziej wyrafinowane, ponieważ automatyczne systemy do wykrywania phishingu są coraz skuteczniejsze. Obecnie, funkcje ... analizują działania podejmowane przez potencjalnie groźny program. Problem luk w systemie zabezpieczeń aplikacji i systemu operacyjnego będzie miał w roku 2007 szczególne znaczenie ze ...

-

![Zarządzanie ryzykiem informatycznym [© Scanrail - Fotolia.com] Zarządzanie ryzykiem informatycznym]()

Zarządzanie ryzykiem informatycznym

... jak awaria centrum danych, uszkodzenie danych czy naruszenie systemów zabezpieczeń. Wdrożenie mechanizmów kontroli procesów wypada gorzej w porównaniu z mechanizmami ... poznały i oszacowały różne czynniki ryzyka, które mogą mieć wpływ na ich systemy, a także całą działalność”. Rozbieżność ocen ryzyka między poszczególnymi rolami w działach ...

-

![Jak wirusy ukrywają się przed antywirusem? Jak wirusy ukrywają się przed antywirusem?]()

Jak wirusy ukrywają się przed antywirusem?

... tego, autor takiego programu tworzy dla niego rodzaj tarczy. Aktywniejsze systemy autoochrony celowo stosują agresywne techniki. Drugim kryterium jest stopień ... Ktoś z podziemia cyberprzestępczego (lub "badacze" ubrani w białe kapelusze - specjaliści od zabezpieczeń wykorzystujący techniki hakerskie do legalnych, etycznych celów) rozwija kod typu " ...

-

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008]()

Zagrożenia płynące z Internetu 2008

... luki w zabezpieczeniach” — powiedział Bartosz Świderski, Konsultant CA. „Chociaż systemy zabezpieczające pozwalają coraz skuteczniej wykrywać szkodliwe oprogramowanie, złodzieje ... rodzaju usług pada łatwym łupem, a przy tym zewnętrzne oznaki złamania zabezpieczeń są słabo widoczne. 7. Zagrożenie dla systemu Windows Vista. Firmy i klienci indywidualni ...

-

![Najliczniejsze rodzaje wirusów X 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów X 2008]()

Najliczniejsze rodzaje wirusów X 2008

... do systemu ofiary – stanowiły 23% nowych wirusów. Zainfekowane nimi systemy zazwyczaj zostają wciągnięte do sieci botów i stają się komputerami-zombie, służącymi ... z renomowanych rozwiązań antywirusowych oraz regularna aktualizacja zabezpieczeń. Ranking 5 najliczniejszych grup nowych wirusów: (źródło: G DATA Security Labs) Konie trojańskie ...

-

![Bankowość online: błąd banku może odstraszyć klienta [© denphumi - Fotolia.com] Bankowość online: błąd banku może odstraszyć klienta]()

Bankowość online: błąd banku może odstraszyć klienta

... zagrożeń. Nasze bezpieczeństwo nie zależy jednak wyłącznie od sprawności systemu i zabezpieczeń naszego banku, ale również w dużej mierze od naszej uważności i odpowiedzialności. Zawsze ... od wielu lat. Nagle banki stanęły przed problemem migracji danych na nowe systemy przystosowane do obsługi wielu kanałów lub też przed sytuacją, kiedy stare system ...

-

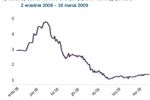

![Gospodarka światowa: banki wciąż w dołku Gospodarka światowa: banki wciąż w dołku]()

Gospodarka światowa: banki wciąż w dołku

... zauważa, że pomimo protestów bankierów, sądy upadłościowe otrzymają więcej swobody w przepisywaniu zabezpieczeń hipotecznych właścicieli domów, którzy znajdą się w finansowych tarapatach. Ponadto, w ... bankowego. Trwający kryzys finansowy w bolesny sposób udowodnił, że krajowe systemy nadzoru nie są dostatecznie skuteczne; dlatego, grupa ekspertów ...

-

![Rośnie rynek opakowań do napojów [© Syda Productions - Fotolia.com] Rośnie rynek opakowań do napojów]()

Rośnie rynek opakowań do napojów

... opakowań notująca bardzo szybki rozwój a równocześnie niezwykle zróżnicowana. Butelki i puszki, kubki, stojące torebki i pudełka, szkło, metal, plastik i karton, różnorodne systemy zamknięć i zabezpieczeń. A przy tym nieustający wyścig, by pokonać konkurencję i przyciągnąć uwagę klienta do tego właśnie, konkretnego napoju: mleka, soku, wody, piwa ...

-

![Wakacyjne zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] Wakacyjne zagrożenia internetowe 2009]()

Wakacyjne zagrożenia internetowe 2009

... do kliknięcia łączy do fałszywych wiadomości lub materiałów wideo, które w rzeczywistości infekują systemy użytkowników. Wiadomość nt. "zaćmienia Słońca w 2009 r. w Ameryce" zawierała łącze do fałszywego ... serwisy typu Twitter stają się coraz nowocześniejsze i bardziej interaktywne, przestępstw komputerowych i przypadków łamania zabezpieczeń ...

-

![Polski rynek e-commerce celem ataków Polski rynek e-commerce celem ataków]()

Polski rynek e-commerce celem ataków

... szablony są niedoskonałe, a cyberprzestępcy chętnie wyłapują luki w skryptach oraz systemach zabezpieczeń serwerów, by w ten sposób wykorzystać wirtualne sklepy do rozsyłania ... się także luki w zabezpieczeniach popularnych aplikacji internetowych, takich jak systemy zarządzania treścią (między innymi sklep internetowy), programy do blogów i forów ...

-

![Średnie firmy mrożą wydatki na ochronę IT [© Scanrail - Fotolia.com] Średnie firmy mrożą wydatki na ochronę IT]()

Średnie firmy mrożą wydatki na ochronę IT

... w rezultacie wydają mniej, niż jedną trzecią tego, co firmy ignorujące problem zabezpieczeń”. Badanie opublikowane przez firmę McAfee wykazało, że 65% średniej wielkości ... 67%) poświęca więcej, niż dzień roboczy na usuwanie skutków ataków na ich systemy. Zarówno same zagrożenia, jak i reakcja na nie różnią się znacznie w poszczególnych państwach. ...

-

![Symantec Brightmail Gateway 9.0 [© Nmedia - Fotolia.com] Symantec Brightmail Gateway 9.0]()

Symantec Brightmail Gateway 9.0

... pierwszych kilku minut od opracowania nowej metody. Aby zagwarantować skuteczność zabezpieczeń, rozwiązanie Symantec Brightmail Gateway 9.0 aktualizuje reguły antyspamowe co ... skalowalności. Nowa architektura integracji z protokołem LDAP pozwala wdrażać rozległe systemy dla przedsiębiorstw oferujące funkcje sprawdzania poprawności, uwierzytelniania, ...

-

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?]()

Downadup/Conficker nadał groźny?

... poprawek bezpieczeństwa. Należy korzystać z renomowanych pakietów ochronnych, które posiadają wiele warstw zabezpieczeń – nie tylko czystą ochronę antywirusową. Taki pakiet powinien być zawsze włączony i aktualizowany, gdyż nawet zaktualizowane systemy operacyjne mogą zostać zainfekowane wariantami .A i .B – zdarza się tak, ponieważ robak może ...

-

![Dane cyfrowe: do 2020 r. znaczący wzrost [© Scanrail - Fotolia.com] Dane cyfrowe: do 2020 r. znaczący wzrost]()

Dane cyfrowe: do 2020 r. znaczący wzrost

... 2020 odsetek informacji cyfrowych, które będą wymagać wyższego niż podstawowy poziomu zabezpieczeń wzrośnie z 30% do 50%. Ilość obecnie tworzonych informacji w postaci cyfrowej jest ... centra przetwarzania danych, które będą oferować klientom wewnętrznym i zewnętrznym systemy informatyczne jako usługę. Prywatne środowiska cloud computing umożliwią ...

-

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające]()

Symantec: nowe pakiety zabezpieczające

... kopii zapasowej pozwalają przedsiębiorstwom szybko odzyskać pojedyncze pliki i katalogi lub całe systemy Windows, nawet na innej konfiguracji sprzętowej lub w środowiskach ... budżety oraz brak zasobów informatycznych jako główne przeszkody do stosowania zabezpieczeń. Dzięki premierze Symantec Protection Suite Advanced Business Edition, małe i średnie ...

-

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere]()

Symantec Norton Everywhere

... PC do końca 2011 roku. Produkt Norton Mobile oferuje technologie zabezpieczeń dla platform mobilnych. Firma Symantec poprzez ten produkt chce rozwiązać ... Blu-ray, telewizory, urządzenia do strumieniowego przesyłania multimediów, urządzenia typu smartphone, domowe systemy alarmowe, aparaty cyfrowe, cyfrowe ramki do zdjęć i inne. Firma Symantec ...

-

![Restrukturyzacja 2010 Restrukturyzacja 2010]()

Restrukturyzacja 2010

... oprocentowanie (56%), wymogi finansowe (54%), wymogi informacyjne (51%), wymogi dotyczące zabezpieczeń (46%). Wyższe stopy procentowe były szczególnie istotne dla firm z ... kosztów dostosowane do możliwych spadków wielkości sprzedaży. Dodatkowo należy wprowadzić systemy wczesnego ostrzegania. Ostatni z powyższych wniosków to przygotowanie się na ...

-

![Trend Micro Deep Security 7.5 [© Nmedia - Fotolia.com] Trend Micro Deep Security 7.5]()

Trend Micro Deep Security 7.5

... przedstawiła najnowszą wersję swojego oprogramowania zabezpieczającego, które chroni systemy operacyjne, aplikacje oraz dane na serwerach fizycznych, wirtualnych, typu ... (in-the-cloud) zapewniających korelację i analizę w czasie rzeczywistym. Uzupełnienie platformy zabezpieczeń Trend Micro SecureCloud™, która umożliwia firmom prowadzenie działań w ...

-

![Ryzyko a przestępczość komputerowa w firmie Ryzyko a przestępczość komputerowa w firmie]()

Ryzyko a przestępczość komputerowa w firmie

... W umowie o pracę należy wpisać punkt o zachowaniu tajemnicy na temat stosowanych w firmie zabezpieczeń. Jeżeli trzeba zwolnić pracownika, zwłaszcza odpowiedzialnego za bezpieczeństwo systemu, to ... utrzymać sprawne funkcjonowanie systemu. Chodzi tu m.in. o równoległe systemy zabezpieczające. Programy antywirusowe – są bardzo użyteczne w ratowaniu ...

-

![Zdrowy rozwój polskiej firmy Zdrowy rozwój polskiej firmy]()

Zdrowy rozwój polskiej firmy

... lub też stosuje bardziej restrykcyjne oceny ryzyka niewypłacalności kontrahentów oraz wymaga zabezpieczeń od mniej pewnych klientów. Poszukując środków na inwestycje, firmy w ... firmach PwC wynosi 5.7. Firmy mają poczucie, że ich mocną stroną są systemy wynagradzania oraz programy szkolenia pracowników. Opinie ankietowanych na temat roli działu ...

-

![Wirusy komputerowe mają 25 lat [© stoupa - Fotolia.com] Wirusy komputerowe mają 25 lat]()

Wirusy komputerowe mają 25 lat

... sam pomysł co Brain (wirus zabezpieczający przed nielegalnym kopiowaniem) system zabezpieczeń płyt z muzyką DRM wywołał oburzenie na całym świecie. Po licznych ... potwierdził, iż ofiarą robaka Stuxnet – przenoszonego za pomocą pendrive’ów i atakującego systemy obsługi dużych obiektów przemysłowych – padła elektrownia atomowa w irańskim Bushehr. W ...

-

![Bezpieczne płatności kartą w Internecie Bezpieczne płatności kartą w Internecie]()

Bezpieczne płatności kartą w Internecie

... Włamanie do bazy danych Sony obnażyło nie tylko niską jakość zabezpieczeń, ale również beztroskę wielu użytkowników, którzy obok podstawowych danych osobowych ... sposób na zastąpienie karty debetowej lub kredytowej podczas internetowych transakcji stanowią systemy płatności online. Są to platformy, które umożliwiają bezpieczne przesyłanie środków ...

-

![Konkursy i loterie a dane osobowe [© zimmytws-Fotolia.com] Konkursy i loterie a dane osobowe]()

Konkursy i loterie a dane osobowe

... osobowych oraz warunków technicznych i organizacyjnych, jakim powinny odpowiadać urządzenia i systemy informatyczne służące do przetwarzania danych osobowych. Wniosek ... państw, które nie należą do Europejskiego Obszaru Gospodarczego np. Białoruś) zabezpieczeń fizycznych, technicznych, logicznych i organizacyjnych, które zastosowano w celu ochrony ...

-

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011]()

Trend Micro: zagrożenia internetowe II kw. 2011

... Micro drugi kwartał 2011 r. wiązał się ze wzrostem liczby ataków na systemy Android oraz przypadków naruszenia danych w środowiskach cloud computing na niespotykaną dotąd ... czas się zmienia, w II kwartale Trend Micro i inni globalni producenci zabezpieczeń mogą się pochwalić dużymi sukcesami. Firma Trend Micro uczestniczyła w unieszkodliwieniu ...

-

![E-mail marketing a lojalna baza danych [© Minerva Studio - Fotolia.com] E-mail marketing a lojalna baza danych]()

E-mail marketing a lojalna baza danych

... pozyskać w mniej inwazyjny sposób, wykrzystując targetowania i segmentowania behawioralne. Systemy do e-mail marketingu bardzo dokładnie wiedzą, co odbiorcy robią z naszymi e‑mailami – ... którego będziemy prowadzić komunikację do skrzynki kontaktowej. Pozwoli nam to uniknąć części zabezpieczeń antyspamowych. Higiena bazy Mając bazę, musimy cały czas o ...

-

![Jak kupić używane auto w sieci? [© Karin & Uwe Annas - Fotolia.com] Jak kupić używane auto w sieci?]()

Jak kupić używane auto w sieci?

... wpłacania całości kwoty lub wysokiego zadatku „z góry”, zwłaszcza w przypadku wpłat przez systemy typu Western Union lub PayPal, co często ma miejsce gdy kupujemy auto ... nielegalne czy niezgodne z regulaminem natychmiast usuwane są z bazy. Pomimo tych zabezpieczeń, nie jest jednak możliwe wychwycenie wszystkich podejrzanych ogłoszeń, w których np. ...

-

![Notebook Acer TravelMate 6595 Notebook Acer TravelMate 6595]()

Notebook Acer TravelMate 6595

... szybko instalować poprawki związane z bezpieczeństwem, zdalnie odblokowywać zaszyfrowane dyski, a także zarządzać ustawieniami zabezpieczeń, nawet wtedy, gdy komputer jest wyłączony. Można też zdalnie naprawiać systemy oraz zabezpieczyć sieć przed szkodliwym oprogramowaniem. Ponadto, technologia AMT 7.0 umożliwia łatwe konfigurowanie notebooków ...

-

![Norton AntiVirus i Internet Security 2012 [© Nmedia - Fotolia.com] Norton AntiVirus i Internet Security 2012]()

Norton AntiVirus i Internet Security 2012

... świecie. Użytkownicy mogą zdalnie instalować produkty Norton, zarządzać ustawieniami zabezpieczeń i aktualizować subskrypcje. Norton Management pozwala w łatwy ... ochrony obejmującej trzy komputery. Produkty Norton 2012 obsługują następujące systemy: Microsoft Windows XP (wersja 32-bitowa) Home/Professional/Tablet PC/Media Center z Service Pack 2 ...

-

![Płatności mobilne P2P od Visa Europe Płatności mobilne P2P od Visa Europe]()

Płatności mobilne P2P od Visa Europe

... dowolnego użytkownika kart Visa w Europie korzystając ze swojego telefonu komórkowego, korzystając przy tym ze wszelkich zabezpieczeń i profesjonalnych rozwiązań, jakich dostarczają przodujące w branży systemy przetwarzania danych transakcji Visa Europe. Aplikacja umożliwia łatwy przekaz pieniężny na rzecz odbiorcy wybieranemu z listy kontaktów ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Bezpieczeństwo w Internecie VII-XII 2004 [© Scanrail - Fotolia.com] Bezpieczeństwo w Internecie VII-XII 2004](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-Internecie/Bezpieczenstwo-w-Internecie-VII-XII-2004-apURW9.jpg)

![Bezpieczeństwo marki w internecie [© Minerva Studio - Fotolia.com] Bezpieczeństwo marki w internecie](https://s3.egospodarka.pl/grafika/marka/Bezpieczenstwo-marki-w-internecie-iG7AEZ.jpg)

![Zorganizowana przestępczość w Internecie [© Scanrail - Fotolia.com] Zorganizowana przestępczość w Internecie](https://s3.egospodarka.pl/grafika/zorganizowana-przestepczosc/Zorganizowana-przestepczosc-w-Internecie-apURW9.jpg)

![Technologie niezbędne dla MSP [© Scanrail - Fotolia.com] Technologie niezbędne dla MSP](https://s3.egospodarka.pl/grafika/technologie-teleinformatyczne/Technologie-niezbedne-dla-MSP-apURW9.jpg)

![Przestępczość internetowa [© Minerva Studio - Fotolia.com] Przestępczość internetowa](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Przestepczosc-internetowa-iG7AEZ.jpg)

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Panda-zagrozenia-internetowe-w-2007-apURW9.jpg)

![Zarządzanie ryzykiem informatycznym [© Scanrail - Fotolia.com] Zarządzanie ryzykiem informatycznym](https://s3.egospodarka.pl/grafika/ryzyko-informatyczne/Zarzadzanie-ryzykiem-informatycznym-apURW9.jpg)

![Zagrożenia płynące z Internetu 2008 [© Scanrail - Fotolia.com] Zagrożenia płynące z Internetu 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Zagrozenia-plynace-z-Internetu-2008-apURW9.jpg)

![Najliczniejsze rodzaje wirusów X 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów X 2008](https://s3.egospodarka.pl/grafika/rodzaje-wirusow/Najliczniejsze-rodzaje-wirusow-X-2008-apURW9.jpg)

![Bankowość online: błąd banku może odstraszyć klienta [© denphumi - Fotolia.com] Bankowość online: błąd banku może odstraszyć klienta](https://s3.egospodarka.pl/grafika/bankowosc-internetowa/Bankowosc-online-blad-banku-moze-odstraszyc-klienta-iQjz5k.jpg)

![Rośnie rynek opakowań do napojów [© Syda Productions - Fotolia.com] Rośnie rynek opakowań do napojów](https://s3.egospodarka.pl/grafika/opakowania/Rosnie-rynek-opakowan-do-napojow-d8i3B3.jpg)

![Wakacyjne zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] Wakacyjne zagrożenia internetowe 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Wakacyjne-zagrozenia-internetowe-2009-apURW9.jpg)

![Średnie firmy mrożą wydatki na ochronę IT [© Scanrail - Fotolia.com] Średnie firmy mrożą wydatki na ochronę IT](https://s3.egospodarka.pl/grafika/srednie-przedsiebiorstwa/Srednie-firmy-mroza-wydatki-na-ochrone-IT-apURW9.jpg)

![Symantec Brightmail Gateway 9.0 [© Nmedia - Fotolia.com] Symantec Brightmail Gateway 9.0](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Brightmail-Gateway-9-0-Qq30bx.jpg)

![Downadup/Conficker nadał groźny? [© stoupa - Fotolia.com] Downadup/Conficker nadał groźny?](https://s3.egospodarka.pl/grafika/Symantec/Downadup-Conficker-nadal-grozny-MBuPgy.jpg)

![Dane cyfrowe: do 2020 r. znaczący wzrost [© Scanrail - Fotolia.com] Dane cyfrowe: do 2020 r. znaczący wzrost](https://s3.egospodarka.pl/grafika/informacje-cyfrowe/Dane-cyfrowe-do-2020-r-znaczacy-wzrost-apURW9.jpg)

![Symantec: nowe pakiety zabezpieczające [© Nmedia - Fotolia.com] Symantec: nowe pakiety zabezpieczające](https://s3.egospodarka.pl/grafika/Symantec/Symantec-nowe-pakiety-zabezpieczajace-Qq30bx.jpg)

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Norton-Everywhere-Qq30bx.jpg)

![Trend Micro Deep Security 7.5 [© Nmedia - Fotolia.com] Trend Micro Deep Security 7.5](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-Deep-Security-7-5-Qq30bx.jpg)

![Wirusy komputerowe mają 25 lat [© stoupa - Fotolia.com] Wirusy komputerowe mają 25 lat](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-komputerowe-maja-25-lat-MBuPgy.jpg)

![Konkursy i loterie a dane osobowe [© zimmytws-Fotolia.com] Konkursy i loterie a dane osobowe](https://s3.egospodarka.pl/grafika/dane-osobowe/Konkursy-i-loterie-a-dane-osobowe-SCMgVG.jpg)

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2011-MBuPgy.jpg)

![E-mail marketing a lojalna baza danych [© Minerva Studio - Fotolia.com] E-mail marketing a lojalna baza danych](https://s3.egospodarka.pl/grafika/e-mail-marketing/E-mail-marketing-a-lojalna-baza-danych-iG7AEZ.jpg)

![Jak kupić używane auto w sieci? [© Karin & Uwe Annas - Fotolia.com] Jak kupić używane auto w sieci?](https://s3.egospodarka.pl/grafika/zakupy-w-sieci/Jak-kupic-uzywane-auto-w-sieci-mJEhKZ.jpg)

![Norton AntiVirus i Internet Security 2012 [© Nmedia - Fotolia.com] Norton AntiVirus i Internet Security 2012](https://s3.egospodarka.pl/grafika/ochrona-antywirusowa/Norton-AntiVirus-i-Internet-Security-2012-Qq30bx.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Renta wdowia - wnioski już od 1 stycznia 2025 [© Freepik] Renta wdowia - wnioski już od 1 stycznia 2025](https://s3.egospodarka.pl/grafika2/renta-wdowia/Renta-wdowia-wnioski-juz-od-1-stycznia-2025-263356-150x100crop.jpg)

![5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025] 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]](https://s3.egospodarka.pl/grafika2//5-Najlepszych-Programow-do-Ksiegowosci-w-Chmurze-Ranking-i-Porownanie-2025-270016-50x33crop.png) 5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

5 Najlepszych Programów do Księgowości w Chmurze - Ranking i Porównanie [2025]

![Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy? [© wygenerowane przez AI] Mały ZUS Plus 2026: Jak wykorzystać 'czystą kartę' i obniżyć składki na 36 miesięcy?](https://s3.egospodarka.pl/grafika2/maly-ZUS-plus/Maly-ZUS-Plus-2026-Jak-wykorzystac-czysta-karte-i-obnizyc-skladki-na-36-miesiecy-270333-150x100crop.jpg)

![Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach? [© wygenerowane przez AI] Praca na mrozie: Kiedy pracownik może odmówić pracy przy niskich temperaturach?](https://s3.egospodarka.pl/grafika2/mroz/Praca-na-mrozie-Kiedy-pracownik-moze-odmowic-pracy-przy-niskich-temperaturach-270325-150x100crop.jpg)

![Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej [© pixabay] Wynagrodzenia w HR 2025 - gdzie rosły najszybciej, a gdzie najwolniej](https://s3.egospodarka.pl/grafika2/praca-w-HR/Wynagrodzenia-w-HR-2025-gdzie-rosly-najszybciej-a-gdzie-najwolniej-270312-150x100crop.png)

![KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku? [© wygenerowane przez AI] KSeF a odliczenie VAT w 2026: czy faktura spoza KSeF pozwala na odliczenie podatku?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/KSeF-a-odliczenie-VAT-w-2026-czy-faktura-spoza-KSeF-pozwala-na-odliczenie-podatku-270317-150x100crop.jpg)

![Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek? [© pexels] Sprzedaż nowych mieszkań wyższa niż prognozy. Dokąd zmierza rynek?](https://s3.egospodarka.pl/grafika2/nowe-mieszkania-od-deweloperow/Sprzedaz-nowych-mieszkan-wyzsza-niz-prognozy-Dokad-zmierza-rynek-270285-150x100crop.jpg)