Największe zagrożenia w sieci III kw. 2013

2013-10-09 10:50

![Największe zagrożenia w sieci III kw. 2013 [© Sergey Nivens - Fotolia.com] Największe zagrożenia w sieci III kw. 2013](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Najwieksze-zagrozenia-w-sieci-III-kw-2013-125412-200x133crop.jpg)

Największe zagrożenia w sieci III kw. 2013 © Sergey Nivens - Fotolia.com

Przeczytaj także: Największe zagrożenia w sieci 2013 r.

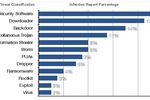

Najważniejsze zagrożenia trzeciego kwartału 2013 r.Bazując na danych zebranych przez aplikację Dr.Web CureIt!, za największą liczbę infekcji w omawianym okresie odpowiedzialny był Trojan.LoadMoney.1, opierający swoje działanie na ładowaniu niebezpiecznych plików.

Wykorzystując popularność najnowszej gry z serii Grand Theft Auto (GTA V), na serwerach torrent cyberprzestępcy wraz z jej piracką wersją rozprzestrzeniali plik, będący niebezpiecznym malware. W pobieranym pliku zawarty jest Trojan, przy pomocy którego gracz otrzymuje propozycję wpisania w stosowny formularz numeru telefonu komórkowego i kodu potwierdzającego, otrzymanego w osobnej wiadomości SMS. Jeśli wyśle on SMS z kodem, zostaje zapisany do związanej z grą usługi, a w charakterze opłaty jego rachunek obciążany zostaje kwotą 1 EUR dziennie, tak długo, aż użytkownik jej nie wypowie. Przy pomocy takich trojanów przechwytywane są dane operacji płatniczych z zaatakowanego urządzenia.

fot. Sergey Nivens - Fotolia.com

Największe zagrożenia w sieci III kw. 2013

Okres od początku lipca do końca września był szczególnie niespokojny dla użytkowników systemu Android, posiadaczy blogów oraz miłośników gry Grand Theft Auto.

Inne często wykrywane w ostatnim czasie zagrożenia to choćby Trojan.Hosts.6815 – niebezpieczny program modyfikujący plik hosts systemu operacyjnego w celu przekierowania przeglądarki internetowej na strony wyłudzające informacje (tzw. phishing) czy Trojan.InstallMonster.28 – kolejny wirus opierający swoje działanie na ładowaniu niebezpiecznych plików. Popularne były także takie złośliwe programy jak trojan reklamowy Trojan.Packed.24524 i Trojan.Mods.3, podmieniający przeglądane przez użytkownika strony www na inne.

fot. mat. prasowe

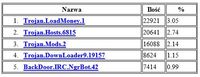

5 najpopularniejszych wirusów lipca wg Doctor Web

Bazując na danych zebranych przez aplikację Dr.Web CureIt!, za największą liczbę infekcji w omawianym okresie odpowiedzialny był Trojan.LoadMoney.1, opierający swoje działanie na ładowaniu niebezpiecznych plików.

W sierpniu wykryto także złośliwy program Trojan.WPCracker.1, ingerujący w zawartość blogów i stron opartych na popularnych systemach CMS (systemy zarządzania treścią) takich jak Wordpress czy Joomla. Niebezpieczeństwo, jakie niesie ze sobą ten trojan polega na tym, że używając go, przestępcy mogą zmienić zawartość bloga lub osadzić w nim inne złośliwe oprogramowanie w celu infekowania komputerów odwiedzających dany blog Internautów. Odnotowany nagły wzrost ataków typu brute-force (polegających na przeprowadzaniu przez człowieka lub program komputerowy prób przełamania zabezpieczeń – na przykład odgadnięcia hasła – przez sukcesywne sprawdzanie wszystkich możliwości) na strony www może być powiązany z rozpowszechnieniem się tego trojana.

fot. mat. prasowe

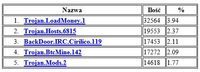

5 najpopularniejszych wirusów sierpnia wg Doctor Web

W sierpniu wykryto złośliwy program Trojan.WPCracker.1, ingerujący w zawartość blogów i stron opartych na popularnych systemach CMS (systemy zarządzania treścią) takich jak Wordpress czy Joomla.

Ponadto w atakach na użytkowników bankowości elektronicznej oszuści zaczęli wykorzystywać technologie przetwarzania w chmurze. W takim przypadku oddzielny komponent zmodyfikowanego trojana Zeus lub Ciavax umieszczany jest na serwerze w chmurze, stamtąd trafia na komputer ofiary i również z tego źródła ładuje swoje pozostałe elementy. Przy pomocy takich programów, cyberprzestępcy przechwytują dane operacji płatniczych z zaatakowanego urządzenia. Metody przetwarzania w chmurze wykorzystane do dystrybucji malware opóźniają jego analizę i utrudniają opracowanie efektywnych sposobów walki z nim.

fot. mat. prasowe

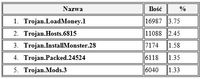

5 najpopularniejszych wirusów września wg Doctor Web

Od września w bazie danych wirusów Dr.Web dostępne są Android.Fakealert.8.origin, Android.Fakealert.9.origin i Android.Fakealert.10.origin, podszywające się pod programy antywirusowe.

Keyloggery

Analitycy Doctor Web wykryli nową wersję wirusa BackDoor.Maxplus, który działa jako keylogger i podłącza zainfekowane komputery do sieci peer-to-peer zarządzanej przez przestępców. Aby uniknąć wykrycia przez oprogramowanie antywirusowe, trojan ten używa skomplikowanych metod maskowania się. Gdy uruchomi się na zainfekowanym urządzeniu, kopiuje siebie do dwóch losowo wybranych katalogów systemowych. Nazwy pliku wykonywalnego BackDoor'a są zapisywane w rejestrze od lewej do prawej (podobnie jak ma to miejsce w języku arabskim lub hebrajskim).

Na początku jesieni analitycy Doctor Web poinformowali także o wykryciu nowego keyloggera BackDoor.Saker.1. W czasie instalacji na zaatakowanym komputerze, trojan ten wykorzystuje szkodliwy kod zawarty w pliku temp.exe, który pozwala mu na obejście systemu kontroli zabezpieczeń systemu Windows (UAC).

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg) Zagrożenia w sieci: spokój mąci nie tylko phishing

Zagrożenia w sieci: spokój mąci nie tylko phishing

oprac. : Marta Kamińska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Hakerzy mogą zrobić ci intymne zdjęcia i wrzucić na Facebooka [© Tomasz Zajda - Fotolia.com] Hakerzy mogą zrobić ci intymne zdjęcia i wrzucić na Facebooka](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Hakerzy-moga-zrobic-ci-intymne-zdjecia-i-wrzucic-na-Facebooka-161335-150x100crop.jpg)

![Doctor Web ostrzega przed nowym trojanem dla Linuxa [© benedetti68 - Fotolia.com] Doctor Web ostrzega przed nowym trojanem dla Linuxa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Doctor-Web-ostrzega-przed-nowym-trojanem-dla-Linuxa-154900-150x100crop.jpg)

![Ransomware: trojan Koler wyłudza okup [© Maxim_Kazmin - Fotolia.com] Ransomware: trojan Koler wyłudza okup](https://s3.egospodarka.pl/grafika2/koler/Ransomware-trojan-Koler-wyludza-okup-141076-150x100crop.jpg)

![Nowy robak atakuje przez komunikatory internetowe [© stoupa - Fotolia.com] Nowy robak atakuje przez komunikatory internetowe](https://s3.egospodarka.pl/grafika/robaki/Nowy-robak-atakuje-przez-komunikatory-internetowe-MBuPgy.jpg)

![Wirusy i trojany II 2005 [© Scanrail - Fotolia.com] Wirusy i trojany II 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-trojany-II-2005-apURW9.jpg)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![Zagrożenia w sieci: zasady bezpieczeństwa [© ra2 studio - Fotolia.com] Zagrożenia w sieci: zasady bezpieczeństwa](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zagrozenia-w-sieci-zasady-bezpieczenstwa-125286-150x100crop.jpg)

![Urządzenia mobilne bez ochrony [© WavebreakMediaMicro - Fotolia.com] Urządzenia mobilne bez ochrony](https://s3.egospodarka.pl/grafika2/Symantec/Urzadzenia-mobilne-bez-ochrony-125463-150x100crop.jpg)

![Wskaźnik Bogactwa Narodów 2025: Polska wypada gorzej niż przed rokiem [© Freepik] Wskaźnik Bogactwa Narodów 2025: Polska wypada gorzej niż przed rokiem](https://s3.egospodarka.pl/grafika2/Wskaznik-Bogactwa-Narodow/Wskaznik-Bogactwa-Narodow-2025-Polska-wypada-gorzej-niz-przed-rokiem-266430-150x100crop.jpg)

![Cła uderzają w linie lotnicze. Tanie loty to już przeszłość [© Freepik] Cła uderzają w linie lotnicze. Tanie loty to już przeszłość](https://s3.egospodarka.pl/grafika2/branza-lotnicza/Cla-uderzaja-w-linie-lotnicze-Tanie-loty-to-juz-przeszlosc-266429-150x100crop.jpg)

![Europejski rynek hotelowy jest stabilny [© Freepik] Europejski rynek hotelowy jest stabilny](https://s3.egospodarka.pl/grafika2/rynek-hotelowy/Europejski-rynek-hotelowy-jest-stabilny-266404-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Dni wolne od pracy i kalendarz świąt 2025 [© Tatiana Goskova na Freepik] Dni wolne od pracy i kalendarz świąt 2025](https://s3.egospodarka.pl/grafika2/dni-wolne-od-pracy/Dni-wolne-od-pracy-i-kalendarz-swiat-2025-263099-150x100crop.jpg)

![Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki [© Freepik] Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki [© Freepik]](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Jakie-wynagrodzenie-na-umowie-o-prace-i-B2B-Duze-roznice-i-szerokie-widelki-266257-50x33crop.jpg) Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki

Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki

![Sprzedaż mieszkania: potrzebna cierpliwość i otwartość na negocjacje ceny [© Tumisu z Pixabay] Sprzedaż mieszkania: potrzebna cierpliwość i otwartość na negocjacje ceny](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Sprzedaz-mieszkania-potrzebna-cierpliwosc-i-otwartosc-na-negocjacje-ceny-266432-150x100crop.jpg)

![Zadłużenie młodych Polaków coraz niższe [© Freepik] Zadłużenie młodych Polaków coraz niższe](https://s3.egospodarka.pl/grafika2/dlugi/Zadluzenie-mlodych-Polakow-coraz-nizsze-266412-150x100crop.jpg)

![Jak przygotować pracowników na restrukturyzację firmy? [© Freepik] Jak przygotować pracowników na restrukturyzację firmy?](https://s3.egospodarka.pl/grafika2/restrukturyzacja/Jak-przygotowac-pracownikow-na-restrukturyzacje-firmy-266403-150x100crop.jpg)

![Koszty NKUP w księgach rachunkowych [© Freepik] Koszty NKUP w księgach rachunkowych](https://s3.egospodarka.pl/grafika2/koszty-uzyskania-przychodow/Koszty-NKUP-w-ksiegach-rachunkowych-266402-150x100crop.jpg)

![Upadłość konsumencka z majątkiem i bez majątku - różnice i podobieństwa [© Freepik] Upadłość konsumencka z majątkiem i bez majątku - różnice i podobieństwa](https://s3.egospodarka.pl/grafika2/upadlosc-konsumencka/Upadlosc-konsumencka-z-majatkiem-i-bez-majatku-roznice-i-podobienstwa-266024-150x100crop.jpg)

![ROD: ile kosztuje ogródek działkowy i czy łatwo go kupić? [© Freepik] ROD: ile kosztuje ogródek działkowy i czy łatwo go kupić?](https://s3.egospodarka.pl/grafika2/ROD/ROD-ile-kosztuje-ogrodek-dzialkowy-i-czy-latwo-go-kupic-266363-150x100crop.jpg)