Szkodliwe programy Stuxnet/Duqu a platforma "Tilded"

2012-01-05 11:00

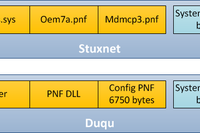

Konwencjonalna architektura platformy dla Stuxneta i Duqu © fot. mat. prasowe

Przeczytaj także: Ukierunkowane ataki trojana Duqu

Od dwóch miesięcy badamy trojana Duqu, próbując ustalić, w jaki sposób pojawił się ten szkodnik, w jakich miejscach był rozprzestrzeniany i w jaki sposób działa. Mimo ogromnej ilości uzyskanych danych (z których większość nie została jeszcze opublikowana) nadal nie znamy odpowiedzi na podstawowe pytanie – kto stoi za Duqu?Istnieją również inne kwestie, w większości dotyczące stworzenia tego trojana lub raczej platformy wykorzystywanej do implementacji Duqu oraz Stuxneta.

Pod względem architektury platforma wykorzystana do stworzenia Duqu i Stuxneta jest taka sama. Jest to plik sterownika, który ładuje główny moduł w postaci zaszyfrowanej biblioteki. Jednocześnie istnieje osobny plik konfiguracyjny dla całego szkodliwego „zespołu” oraz zaszyfrowany blok w rejestrze systemowym, który określa lokalizację ładowanego modułu i nazwę procesu do wstrzyknięcia.

fot. mat. prasowe

Konwencjonalna architektura platformy dla Stuxneta i Duqu

Konwencjonalna architektura platformy dla Stuxneta i Duqu

Platformę można określić nazwą ‘Tilded’, ponieważ z jakichś powodów jej autorzy stosują nazwy plików rozpoczynające się od znaku tyldy i litery d: "~d".

Uważamy, że Duqu i Stuxnet stanowiły równoległe projekty wspierane przez ten sam zespół twórców.

Na jaw wyszły również inne szczegóły sugerujące, że w latach 2007-2008 istniał prawdopodobnie jeszcze jeden moduł spyware oparty na tej samej platformie oraz kilka innych programów, których funkcjonalność nie była jasna między 2008, a 2010 rokiem.

Fakty te w poważnym stopniu podważają „oficjalną” historię Stuxneta. Postaramy się przytoczyć je w tym artykule, najpierw jednak podsumujemy to, co wiadomo na temat tego szkodnika.

„Oficjalna” historia Stuxneta

Zacznijmy od pytania: jak wiele plików sterowników Stuxneta jest znanych? Na dzień dzisiejszy odpowiedź brzmi: cztery. Więcej informacji na ich temat zawiera tabela poniżej.

fot. mat. prasowe

Ilość plików sterowników Stuxneta

Ilość plików sterowników Stuxneta

Pierwsza modyfikacja robaka Stuxnet, stworzona w 2009 roku, wykorzystywała tylko jeden plik sterownika - mrxcls.sys bez podpisu cyfrowego.

W 2010 roku autorzy szkodnika stworzyli drugi sterownik mrxnet.sys (w celu ukrycia plików komponentów robaka na urządzeniach USB) i wyposażyli sterowniki mrxnet.sys oraz mrxcls.sys w cyfrowe certyfikaty Realtek. Sterownik mrxnet.sys nie odgrywa znaczącej roli w naszej opowieści, ponieważ jest to oddzielny moduł, który nie stanowi części ogólnej architektury platformy.

Nowy trojan Duqu

Nowy trojan Duqu

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

Najnowsze w dziale Wiadomości

-

![Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii [© pexels] Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii]()

Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii

-

![Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres [© pexels] Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres]()

Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres

-

![Amazon zainwestuje w Polsce ponad 23 mld zł do 2028 r. Nowe centrum logistyczne w Dobromierzu i rozwój Prime Video Amazon zainwestuje w Polsce ponad 23 mld zł do 2028 r. Nowe centrum logistyczne w Dobromierzu i rozwój Prime Video]()

Amazon zainwestuje w Polsce ponad 23 mld zł do 2028 r. Nowe centrum logistyczne w Dobromierzu i rozwój Prime Video

-

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r. Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r.]()

Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r.

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Bezpieczeństwo IT: trendy 2012 [© stoupa - Fotolia.com] Bezpieczeństwo IT: trendy 2012](https://s3.egospodarka.pl/grafika/bezpieczenstwo-IT/Bezpieczenstwo-IT-trendy-2012-MBuPgy.jpg)

![Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii [© pexels] Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii](https://s3.egospodarka.pl/grafika2/inzynieria/Europa-w-tyle-za-Chinami-i-USA-Nowy-raport-o-innowacjach-w-inzynierii-271095-150x100crop.jpg)

![Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres [© pexels] Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-w-Polsce-czyli-wiecej-satysfakcji-ale-i-wiekszy-stres-271094-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz? [© ksushsh - Fotolia.com] Od 2025 r. zmiany m.in. w składkach ZUS, składce zdrowotnej, podatku VAT i podatku od nieruchomości. Co warto wiedzieć już teraz?](https://s3.egospodarka.pl/grafika2/skladki-ZUS/Od-2025-r-zmiany-m-in-w-skladkach-ZUS-skladce-zdrowotnej-podatku-VAT-i-podatku-od-nieruchomosci-Co-warto-wiedziec-juz-teraz-262291-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Planujesz budowę domu lub zakup mieszkania? Nowe klasy energetyczne mogą obniżyć koszty kredytu [© pixabay] Planujesz budowę domu lub zakup mieszkania? Nowe klasy energetyczne mogą obniżyć koszty kredytu](https://s3.egospodarka.pl/grafika2/budowa-domu/Planujesz-budowe-domu-lub-zakup-mieszkania-Nowe-klasy-energetyczne-moga-obnizyc-koszty-kredytu-271101-150x100crop.png)

![Dark patterns: Jak rozpoznawać manipulacyjne triki w internecie i się przed nimi bronić? [© wygenerowane przez AI] Dark patterns: Jak rozpoznawać manipulacyjne triki w internecie i się przed nimi bronić?](https://s3.egospodarka.pl/grafika2/dark-patterns/Dark-patterns-Jak-rozpoznawac-manipulacyjne-triki-w-internecie-i-sie-przed-nimi-bronic-271099-150x100crop.jpg)

![Dziedziczenie ustawowe czy testament? Sprawdź, kto naprawdę dostanie spadek [© pexels] Dziedziczenie ustawowe czy testament? Sprawdź, kto naprawdę dostanie spadek](https://s3.egospodarka.pl/grafika2/spadek/Dziedziczenie-ustawowe-czy-testament-Sprawdz-kto-naprawde-dostanie-spadek-271100-150x100crop.jpg)

![Liderzy też się boją. Jak jedno pytanie może odmienić Twoje przywództwo? [© wygenerowane przez AI] Liderzy też się boją. Jak jedno pytanie może odmienić Twoje przywództwo?](https://s3.egospodarka.pl/grafika2/lider/Liderzy-tez-sie-boja-Jak-jedno-pytanie-moze-odmienic-Twoje-przywodztwo-271080-150x100crop.jpg)

![Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału? [© wygenerowane przez AI] Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału?](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Od-employer-brandingu-do-kontroli-kosztow-Jak-zmienia-sie-rola-HR-w-erze-drogiego-kapitalu-271098-150x100crop.jpg)

![Czy dane w KSeF są bezpieczne w czasie awarii? [© wygenerowane przez AI] Czy dane w KSeF są bezpieczne w czasie awarii?](https://s3.egospodarka.pl/grafika2/KSeF/Czy-dane-w-KSeF-sa-bezpieczne-w-czasie-awarii-271097-150x100crop.jpg)