Zagrożenia internetowe III kw. 2010

2010-12-31 11:41

Przeczytaj także: Zagrożenia internetowe II kw. 2010

Szkodliwe oprogramowanie wykrywane w Internecie może działać na wielu różnych platformach – ich lista składa się z 74 wierszy. Jednak na szczególną uwagę zasługuje fakt, że na liście tej pojawił się system operacyjny Android. Powodem było wykrycie pierwszego trojana SMS dla telefonów komórkowych działających na platformie Android firmy Google. Program ten jest rozprzestrzeniany jako odtwarzacz, który należy pobrać w celu obejrzenia filmów dla dorosłych. Aby wykonać swoje szkodliwe zadanie, trojan ten musi mieć możliwość wysyłania SMS-ów. Podczas procesu instalacji system operacyjny wyświetla komunikat ostrzegawczy, informując użytkownika, że program ten wymaga funkcjonalności wysyłania SMS-ów. Jeżeli użytkownik zignoruje ten komunikat i będzie kontynuował instalację programu, trojan będzie robił to, do czego został stworzony, czyli wysyłał płatne SMS-y na numery o podwyższonej opłacie.

Geografia zagrożeń

Wybierając platformy do umieszczenia swojego szkodliwego oprogramowania, cyberprzestępcy preferują zhakowane legalne strony internetowe oraz odporne na ataki hakerów podejrzane strony hostingowe, które nie sprawdzają danych właściciela podczas procesu rejestracji ani nie zwracają uwagi na skargi użytkowników.

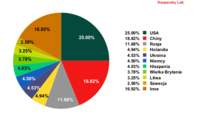

Zasoby internetowe zawierające szkodliwe oprogramowanie można znaleźć w niemal wszystkich państwach na całym świecie. Jednak aż 89% wykrytych platform wykorzystywanych do dystrybucji szkodliwego oprogramowania jest zlokalizowanych w 10 państwach.

fot. mat. prasowe

10 państw z największą liczbą serwerów zawierających szkodliwy kod w trzecim kwartale 2010 roku

10 państw z największą liczbą serwerów zawierających szkodliwy kod w trzecim kwartale 2010 roku

Najczęściej atakowane kraje

Jak wiadomo, Internet nie posiada granic, z związku z czym z dowolnego miejsca na świecie możemy uzyskać dostęp do wszystkich zasobów internetowych. W efekcie, szkodliwe oprogramowanie rozprzestrzeniane za pośrednictwem Internetu może zainfekować dowolny komputer w dowolnym państwie.

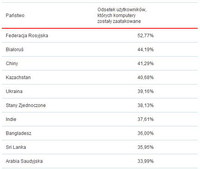

Eksperci z Kaspersky Lab określili odsetek komputerów stanowiących część systemu KSN, na których zablokowano próby infekcji, w czasie gdy użytkownicy surfowali po Internecie. Uzyskane dane pokazują, że ryzyko infekcji różni się w zależności od kraju.

fot. mat. prasowe

10 państw, w których użytkownicy byli najczęściej infekowani szkodliwym oprogramowaniem rozprzestrze

10 państw, w których użytkownicy byli najczęściej infekowani szkodliwym oprogramowaniem rozprzestrzenianym za pośrednictwem Internetu

W trzecim kwartale 2010 roku większość prób infekcji zostało wykrytych w Rosji: 52,8% wszystkich komputerów w Rosji stanowiących część systemu KSN stanowiło cel ataków przeprowadzanych przy użyciu szkodliwego oprogramowania rozprzestrzenianego za pośrednictwem Internetu. Do uruchamiania tych ataków cyberprzestępcy najczęściej wykorzystywali exploity w postaci skryptów, które były wykrywane heurystycznie. Podobna sytuacja miała miejsce w znajdującej się na drugim miejscu Białorusi. W Chinach, podobnie jak w poprzednim kwartale, powszechnie przeprowadzane były ataki z wykorzystaniem luki Exploit.JS.Agent.bab. Jeżeli atak powiódł się i exploit został uruchomiony, na komputer użytkownika pobierany był cały zestaw szkodliwych programów, łącznie z rootkitem, downloaderem, programem o nazwie Backdoor.Win32.Hupigon oraz kilkoma programami atakującymi konta w popularnych grach.

Zagrożenia na komputerach użytkowników

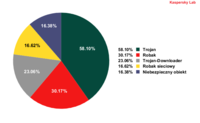

Wszystkie statystyki prezentowane w tej sekcji opierają się na danych dostarczanych przez skaner on-acces. W trzecim kwartale 2010 roku rozwiązania firmy Kaspersky Lab zablokowały ponad 235 milionów prób zainfekowania komputerów stanowiących część systemu KSN.

fot. mat. prasowe

Pięć najbardziej rozpowszechnionych zachowań według statystyk OAS

Pięć najbardziej rozpowszechnionych zachowań według statystyk OAS

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Symantec: bezpieczeństwo IT w 2011r. [© stoupa - Fotolia.com] Symantec: bezpieczeństwo IT w 2011r.](https://s3.egospodarka.pl/grafika/Symantec/Symantec-bezpieczenstwo-IT-w-2011r-MBuPgy.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Przemysł obronny przyspiesza. Setki nowych rekrutacji i rekordowe wynagrodzenia [© wygenerowane przez AI] Przemysł obronny przyspiesza. Setki nowych rekrutacji i rekordowe wynagrodzenia](https://s3.egospodarka.pl/grafika2/przemysl-zbrojeniowy/Przemysl-obronny-przyspiesza-Setki-nowych-rekrutacji-i-rekordowe-wynagrodzenia-270907-150x100crop.jpg)

![Reklama w internecie, telewizji i w radio w I 2026 [© pexels] Reklama w internecie, telewizji i w radio w I 2026](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-w-I-2026-270931-150x100crop.jpg)

![Nowe wyzwania dla globalnej gospodarki w 2026 roku [© wygenerowane przez AI] Nowe wyzwania dla globalnej gospodarki w 2026 roku](https://s3.egospodarka.pl/grafika2/gospodarka-swiatowa/Nowe-wyzwania-dla-globalnej-gospodarki-w-2026-roku-270908-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels] Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-najmu/Wynajem-mieszkania-czy-kredyt-Gdzie-rata-jest-tansza-niz-czynsz-270870-50x33crop.jpg) Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?

Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?

![Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych [© wygenerowane przez AI] Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych](https://s3.egospodarka.pl/grafika2/Iran/Wojna-w-Iranie-i-wzrost-cen-ropy-moga-zjesc-zyski-firm-transportowych-270933-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)

![Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną? [© wygenerowane przez AI] Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną?](https://s3.egospodarka.pl/grafika2/procedury-zamowien-publicznych/Bledy-w-dokumentacji-przetargowej-kosztuja-miliony-Jak-skutecznie-przygotowac-inwestycje-publiczna-270901-150x100crop.jpg)

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)