Zagrożenia z sieci: I-VI 2006

2006-06-29 13:33

Przeczytaj także: Wirusy i ataki sieciowe X-XII 2005

Dlaczego zatem banki nie umożliwiają personalizowania interfejsu internetowego konta bankowego przy pomocy wybranego przez siebie zdjęcia? Np. własnej twarzy użytkownika? Jego zwierzaka? Jego dziewczyny lub chłopaka? Czegoś co związane byłoby wyłącznie z nim – czegoś, czego brakowałoby wyraźnie, gdyby nie było obecne na stronie. Niektóre firmy pracują już nad technologią personalizacji wizualnej. Rozwiązanie to uważane jest za dobry pomysł, mogący przyczynić się do ograniczenia skali phishingu.

Nowocześni złodzieje samochodów

Nowocześni złodzieje samochodów nie używają łomów, czy zaimprowizowanych wytrychów. Żeby włamać się do samochodu korzystają z laptopów. Jeżeli w drogim modelu zastosowano system bezkluczykowego zapłonu, oparty na uwierzytelnianiu przy pomocy szyfrowania 40-bitowego, właściciel może stracić możliwość korzystania z auta w ciągu 60 sekund.

Robert Vamosi napisał artykuł na temat systemów zapłonu bezkluczykowego bazujący na wynikach badań przeprowadzonych przez Johns Hopkins University i RSA. We wnioskach Vamosi zwrócił uwagę, że producenci systemów RFID wydają się nie dostrzegać problemu. Może powinni porozmawiać z Davidem Beckhamem, któremu w Hiszpanii ukradziono BMW X5 wyposażone w taki właśnie system. Można także owijać kluczyk folią aluminiową, dopóki obecna sytuacja nie ulegnie zmianie.

Co to za dokument?

Pod koniec maja wiele mówiono o nowej "dziurze" w programie Word. Jak informują niektóre źródła, jedna z amerykańskich firm otrzymała e-maile wysłane z zewnątrz, ale spreparowane w taki sposób, że wyglądały jak wewnętrzne e-maile firmy. Zawierały one załącznik - dokument w formacie *.doc. Po otwarciu plik uruchamiał backdoor ukryty przy pomocy rootkita, pozwalający na nieograniczony dostęp atakującego do komputera, z hosta zarejestrowanego w chińskiej domenie 3322.org. Pliki w formacie *.doc stanowią cel ataku z wielu przyczyn. Kilka lat temu, kiedy problemem nr 1 były makrowirusy w wielu firmach bramki poczty elektronicznej odrzucały załączniki w formacie *.doc. Obecnie jednak pliki *.doc zwykle się przepuszcza. Problemem o większym znaczeniu jest to, że w programie Word są luki, a użytkownicy zwykle nie instalują łat do Worda, podobnie jak łat do systemu Windows.

3322.org jest działającym w Chinach darmowym serwisem oferującym bounce hosta. Każdy może zarejestrować dowolną nazwę hosta w domenie 3222.org (o postaci NAZWA.3322.org), a serwis powiąże taką nazwę hosta z dowolnym adresem IP. W chwili obecnej działa kilka takich serwisów, m.in. 8866.org, 2288.org, 6600.org, 8800.org i 9966.org. W przypadku jakichkolwiek wątpliwości co do pochodzenia pliku Word załączonego do emaila zalecane jest, aby przynajmniej sprawdzić logi firmowego gateway’a, pozwalające określić ruch między firmą a takimi serwisami.

Wirus Da Vinci Code - prawda czy fałsz?

Pod koniec maja wiele dyskusji wywołała pogłoska o pojawieniu się nowego wirusa o nazwie Da Vinci Code. Na wyświetlaczu zainfekowanego aparatu miał się pokazywać obrazek z okiem i krzyżem w źrenicy. Firma F-Secure nie otrzymała do tej pory żadnej informacji dotyczącej chociażby jednego przypadku zainfekowanego telefonu. Być może pogłoska była jeszcze jednym z marketingowych zabiegów towarzyszących wprowadzaniu filmu na ekrany...

fot. mat. prasowe

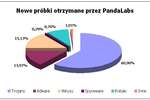

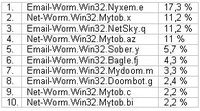

TOP 10 wirusów w okresie styczeń-czerwiec 2006

TOP 10 wirusów w okresie styczeń-czerwiec 2006

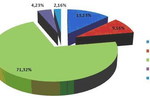

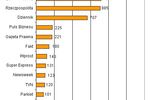

Złośliwe programy I-III 2010

Złośliwe programy I-III 2010

oprac. : Joanna Kujawa / eGospodarka.pl

![Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023 [© Brian Jackson - Fotolia.com] Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Trojan-bankowy-Qbot-najpupularniejszy-na-swiecie-w-VI-2023-253614-150x100crop.jpg)

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Europa się starzeje [© Scanrail - Fotolia.com] Europa się starzeje](https://s3.egospodarka.pl/grafika/seniorzy/Europa-sie-starzeje-apURW9.jpg)

![Gorzki smak kakao. Ceny na giełdach spadły o 70%, ale czekolada wciąż droga [© wygenerowane przez AI] Gorzki smak kakao. Ceny na giełdach spadły o 70%, ale czekolada wciąż droga](https://s3.egospodarka.pl/grafika2/kakao/Gorzki-smak-kakao-Ceny-na-gieldach-spadly-o-70-ale-czekolada-wciaz-droga-270880-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Ulga B+R 2024/2025. Kto może skorzystać? [© Freepik] Ulga B+R 2024/2025. Kto może skorzystać?](https://s3.egospodarka.pl/grafika2/ulga-B-R/Ulga-B-R-2024-2025-Kto-moze-skorzystac-265197-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)

![Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels] Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?](https://s3.egospodarka.pl/grafika2/rynek-najmu/Wynajem-mieszkania-czy-kredyt-Gdzie-rata-jest-tansza-niz-czynsz-270870-150x100crop.jpg)