Phishing od A do H. Jak rozpoznać fałszywy e-mail?

2017-10-28 00:46

Przeczytaj także: Lato, czyli czas na phishing

- Phishing to zjawisko coraz szerzej opisywane, dlatego też jego nazwę zna już większość użytkowników, ponieważ jest to zjawisko coraz szerzej opisywane. Mimo to, jeszcze nie wszyscy zdają sobie sprawę z przykrych konsekwencji, jakie może nieść za sobą to zagrożenie. Cyberprzestępcy, podszywając się pod inną osobę lub instytucję, mogą z łatwością wejść w posiadanie istotnych dla nas danych. Wystarczy zaledwie chwila nieuwagi - pospieszne otworzenie zainfekowanego załącznika czy wpisanie hasła na podrobionej stronie banku. Jeszcze do niedawna wiadomości phishingowe były stosunkowo łatwe do wychwycenia, ponieważ ich autorzy przywiązywali małą wagę do składu zdań czy nagminnych wręcz błędów. Dziś łatwiej dać się wpuścić w maliny, bo maile na pierwszy rzut oka do złudzenia mogą przypominać korespondencję z wiarygodnego źródła. Nie oznacza to jednak, że nie można ich rozpoznać. Można, ale trzeba wiedzieć, na czym skupić swoją uwagę – mówi Michał Walachowski, dyrektor zarządzający EmailLabs.

Encyklopedia phishingowych wpadek

A, czyli adres nadawcy. Po otrzymaniu maila zazwyczaj w pierwszej kolejności sprawdzamy nadawcę. Chcemy wiedzieć, kto do nas pisze, co wydaje się naturalne, i ta ciekawość może nas uchronić przed atakiem. Wystarczy, że sprawdzimy dokładnie, czy w adresie mailowym nadawcy nie ma literówek albo czy jest zgodny z domeną firmy.

B, czyli brak naszego adresu. Pole, gdzie powinien widnieć nasz adres e-mail, może pozostawać puste lub zawierać frazę „Undisclosed Recipients” („Nieznani Nadawcy”). Dzieje się tak, gdy wiadomość jest rozsyłana do wielu osób jednocześnie, co zawsze powinno wzbudzić naszą czujność.

C, czyli czujność w temacie maila. Jeżeli widzimy, że temat wiadomości zawiera błędy, literówki lub ma niektóre litery zastąpione cyframi miejmy się na baczności. To wszystko po to, aby oszukać filtry antyspamowe.

D, czyli dziwne powitanie. Firma, która posiada nasze dane osobowe najpewniej zwróci się do nas w mailu bezpośrednio. Wtedy na początku tekstu zobaczymy własne imię, zamiast ogólnego sformułowania typu „Szanowna Pani” czy „Drogi Kliencie”. Ogólniki powinny obudzić naszą czujność.

E, czyli emocjonalna treść. Charakterystyczny w mailach phishingowych jest alarmujący ton, który często dotyczy naszego konta bankowego czy karty płatniczej i wzywa do natychmiastowego wykonania czynności np. aktualizacji informacji. Złodzieje w taki sposób grają na emocjach odbiorcy, wywołując zaniepokojenie, co skłania do szybkiej reakcji. Inną metodą jest wywołanie zaciekawienia, kiedy np. otrzymujemy informację o nowej przesyłce.

F, czyli fikcyjne linki. W mailach phishingowych link do strony ukryty jest pod tekstem wzywającym do wykonania jakiejś akcji, np. „Potwierdź swoje konto tutaj”. Aby sprawdzić dokąd dany link prowadzi wystarczy najechać na niego myszką i dokładnie przeczytać adres strony oraz upewnić się czy wiedzie do bezpiecznego połączenia z serwerem (https://).

G, czyli grafika i rozmieszczenie tekstu. Większość firm ma swój własny styl graficzny. Przestępcy starają się jak najdokładniej go odwzorować – używają firmowej kolorystyki, odpowiedniej czcionki, logotypu czy sloganów. Dbają także o zachowanie układu tekstu.

H, czyli haczyk w załączniku. Załącznik to najbardziej zdradliwa część maila, dlatego przez otworzeniem warto dwa razy się zastanowić. Nawet z pozoru niewinne pliki jak dokumenty tekstowe Word mogą zainfekować nasz komputer. Często poprzedzone są uwierzytelniającym opisem w treści maila np. „Prosimy zapoznać się z załączoną fakturą”. Równie niebezpieczne są skompresowane załączniki typu .rar albo .zip zabezpieczone hasłem, które przestępcy podają nam w mailu. Antywirusy nie są w stanie prześwietlić ich zawartości, więc rozpakowujemy je na własne ryzyko. Należy także wystrzegać się otwierania plików o rozszerzeniach: .pif, .exe, .com, .vbs, .bat, .js.

fot. mat. prasowe

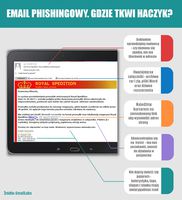

Email phishingowy. Gdzie tkwi haczyk?

Dostając e-mail, warto dokładnie przyjrzeć się jego nadawcy.

- Indywidulani użytkownicy, w tym pracownicy, powinni pamiętać, że żadna firma nie będzie prosiła o podanie drogą mailową danych wrażliwych jak numer karty, PIN, hasło dostępu, numer PESEL czy skan dowodu osobistego. Przedsiębiorcy natomiast powinni zadbać o odpowiednie zabezpieczenia. W przeciwnym razie cyberprzestępcy mogą podszyć się pod domenę firmową i rozsyłać ataki phishingowe z prawdziwych adresów. Aby zabezpieczyć swoją komunikację e-mail, trzeba wprowadzić co najmniej podstawowe uwierzytelnienie jak SPF, DKIM i DMARC – podsumowuje Michał Walachowski.

![Jak nie dać się złowić na phishing? [© momius - Fotolia.com] Jak nie dać się złowić na phishing?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Jak-nie-dac-sie-zlowic-na-phishing-216488-150x100crop.jpg) Jak nie dać się złowić na phishing?

Jak nie dać się złowić na phishing?

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

Najnowsze w dziale Wiadomości

-

![Wizz Air wraca do Modlina i uruchomi 11 nowych tras do 8 krajów [© wygenerowane przez AI] Wizz Air wraca do Modlina i uruchomi 11 nowych tras do 8 krajów]()

Wizz Air wraca do Modlina i uruchomi 11 nowych tras do 8 krajów

-

![Nowa aplikacja Koszyk Zakupowy: sprawdź, gdzie zrobisz taniej zakupy spożywcze w największych sieciach [© wygenerowane przez AI] Nowa aplikacja Koszyk Zakupowy: sprawdź, gdzie zrobisz taniej zakupy spożywcze w największych sieciach]()

Nowa aplikacja Koszyk Zakupowy: sprawdź, gdzie zrobisz taniej zakupy spożywcze w największych sieciach

-

![Cyberprzestępcy testują nową technikę FileFix. Ataki phishingowe bez użycia luk w oprogramowaniu. [© wygenerowane przez AI] Cyberprzestępcy testują nową technikę FileFix. Ataki phishingowe bez użycia luk w oprogramowaniu.]()

Cyberprzestępcy testują nową technikę FileFix. Ataki phishingowe bez użycia luk w oprogramowaniu.

-

![Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads [© wygenerowane przez AI] Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads]()

Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads

![Phishing od A do H. Jak rozpoznać fałszywy e-mail? [© natali_mis - Fotolia.com] Phishing od A do H. Jak rozpoznać fałszywy e-mail?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Phishing-od-A-do-H-Jak-rozpoznac-falszywy-e-mail-198546-200x133crop.jpg)

![Sezon zimowy, czyli pora na ataki phishingowe [© vchalup - Fotolia.com] Sezon zimowy, czyli pora na ataki phishingowe](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Sezon-zimowy-czyli-pora-na-ataki-phishingowe-213471-150x100crop.jpg)

![Phishing: jak się bronić? [© adrian_ilie825 - Fotolia.com] Phishing: jak się bronić?](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Phishing-jak-sie-bronic-198680-150x100crop.jpg)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![Phishing przemysłowy w natarciu [© calypso77 - Fotolia] Phishing przemysłowy w natarciu](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Phishing-przemyslowy-w-natarciu-208569-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Nowy botnet atakuje IoT [© wutzkoh - Fotolia.com] Nowy botnet atakuje IoT](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Nowy-botnet-atakuje-IoT-198552-150x100crop.jpg)

![Wizz Air wraca do Modlina i uruchomi 11 nowych tras do 8 krajów [© wygenerowane przez AI] Wizz Air wraca do Modlina i uruchomi 11 nowych tras do 8 krajów](https://s3.egospodarka.pl/grafika2/Wizz-Air/Wizz-Air-wraca-do-Modlina-i-uruchomi-11-nowych-tras-do-8-krajow-267833-150x100crop.png)

![Nowa aplikacja Koszyk Zakupowy: sprawdź, gdzie zrobisz taniej zakupy spożywcze w największych sieciach [© wygenerowane przez AI] Nowa aplikacja Koszyk Zakupowy: sprawdź, gdzie zrobisz taniej zakupy spożywcze w największych sieciach](https://s3.egospodarka.pl/grafika2/aplikacje-mobilne/Nowa-aplikacja-Koszyk-Zakupowy-sprawdz-gdzie-zrobisz-taniej-zakupy-spozywcze-w-najwiekszych-sieciach-267832-150x100crop.png)

![Cyberprzestępcy testują nową technikę FileFix. Ataki phishingowe bez użycia luk w oprogramowaniu. [© wygenerowane przez AI] Cyberprzestępcy testują nową technikę FileFix. Ataki phishingowe bez użycia luk w oprogramowaniu.](https://s3.egospodarka.pl/grafika2/socjotechnika/Cyberprzestepcy-testuja-nowa-technike-FileFix-Ataki-phishingowe-bez-uzycia-luk-w-oprogramowaniu-267829-150x100crop.png)

![Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads [© wygenerowane przez AI] Google testuje AI, które dzwoni do firm. Zmiany w kampaniach Performance Max i raportach Google Ads](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/Google-testuje-AI-ktore-dzwoni-do-firm-Zmiany-w-kampaniach-Performance-Max-i-raportach-Google-Ads-267827-150x100crop.png)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2025 roku [© Freepik] Święta i dni wolne od pracy w Niemczech w 2025 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2025-roku-263408-150x100crop.jpg)

![Sprzedaż mieszkań znowu hamuje. Skąd to spowolnienie? [© freepik] Sprzedaż mieszkań znowu hamuje. Skąd to spowolnienie? [© freepik]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Sprzedaz-mieszkan-znowu-hamuje-Skad-to-spowolnienie-267593-50x33crop.jpg) Sprzedaż mieszkań znowu hamuje. Skąd to spowolnienie?

Sprzedaż mieszkań znowu hamuje. Skąd to spowolnienie?

![Wakacje przedsiębiorcy a koszty firmowe - co i kiedy można odliczyć? [© wygenerowane przez AI] Wakacje przedsiębiorcy a koszty firmowe - co i kiedy można odliczyć?](https://s3.egospodarka.pl/grafika2/urlop-przedsiebiorcy/Wakacje-przedsiebiorcy-a-koszty-firmowe-co-i-kiedy-mozna-odliczyc-267831-150x100crop.png)

![Produkcja za granicą? Tak polskie firmy reagują na nowe cła [© Freepik] Produkcja za granicą? Tak polskie firmy reagują na nowe cła](https://s3.egospodarka.pl/grafika2/polskie-firmy/Produkcja-za-granica-Tak-polskie-firmy-reaguja-na-nowe-cla-267826-150x100crop.jpg)

![Bezpieczna współpraca B2B: scoring finansowy krok po kroku [© Freepik] Bezpieczna współpraca B2B: scoring finansowy krok po kroku](https://s3.egospodarka.pl/grafika2/open-banking/Bezpieczna-wspolpraca-B2B-scoring-finansowy-krok-po-kroku-267822-150x100crop.jpg)

![Jak podatek Belki powiększa straty posiadaczy lokat bankowych [© wygenerowane przez AI] Jak podatek Belki powiększa straty posiadaczy lokat bankowych](https://s3.egospodarka.pl/grafika2/podatek-Belki/Jak-podatek-Belki-powieksza-straty-posiadaczy-lokat-bankowych-267821-150x100crop.png)

![Rzeczywisty właściciel w podatku u źródła - kluczowe objaśnienia MF po latach oczekiwania [© wygenerowane przez AI] Rzeczywisty właściciel w podatku u źródła - kluczowe objaśnienia MF po latach oczekiwania](https://s3.egospodarka.pl/grafika2/beneficjent-rzeczywisty/Rzeczywisty-wlasciciel-w-podatku-u-zrodla-kluczowe-objasnienia-MF-po-latach-oczekiwania-267819-150x100crop.png)