złośliwe programy - wiadomości i porady tematyczne

-

![Fałszywe antywirusy i aplikacje rogueware [© stoupa - Fotolia.com] Fałszywe antywirusy i aplikacje rogueware]()

Fałszywe antywirusy i aplikacje rogueware

01:22 20.10.2009

... zainfekowania złośliwym oprogramowaniem tego typu, na ekranie komputera pojawiała się seria komunikatów zalecających użytkownikowi wykupienie płatnej wersji programu. Obecnie programy te działają w połączeniu z aplikacjami typu ransomware, które przejmują komputer i uniemożliwiają korzystanie z niego, dopóki ofiara ataku nie dokona płatności. Po ...

Tematy: Panda Labs, antywirusy, fałszywe antywirusy, rogueware -

![Ataki "drive-by download" [© stoupa - Fotolia.com] Ataki "drive-by download"]()

Ataki "drive-by download"

13:47 15.10.2009

... tradycyjnych masowych wysyłek poczty elektronicznej. Przedstawiana technika cieszy się szczególną popularnością w Polsce i reszcie krajów Europy Środkowej. „Przestępcy rozpowszechniający złośliwe programy przez strony internetowe wykorzystują 3 słabe punkty serwisów. Jeden z nich to zabezpieczanie serwerów stron słabymi hasłami, np. admin123. Takie ...

Tematy: cyberprzestępcy, hakerzy, G Data, drive-by download -

![Złośliwe programy VII-IX 2009 Złośliwe programy VII-IX 2009]()

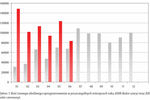

Złośliwe programy VII-IX 2009

02:10 10.10.2009

... oprogramowania poprzez spam, portale społecznościowe i techniki optymalizacji wyszukiwarek, kierujące użytkowników do fałszywych stron internetowych, z których pobierane jest złośliwe oprogramowanie. Te metody rozpowszechniania złośliwych programów często wykorzystują techniki inżynierii społecznej, bazując na aktualnościach, takich jak świńska ...

Tematy: Panda Labs, wirusy, robaki, trojany -

![Drastycznie wzrasta ilość rogueware Drastycznie wzrasta ilość rogueware]()

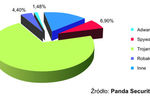

Drastycznie wzrasta ilość rogueware

01:26 12.08.2009

... Twitter. Milionerzy dzięki fałszywym antywirusom Pod pojęciem rogueware kryją się złośliwe aplikacje, podszywające się pod pakiety ochronne. Przeprowadzają one automatyczne skanowanie, ... zastosowanie w walce z tym rodzajem złośliwego oprogramowania. Dzieje się tak dlatego, iż same programy nie mają szkodliwego wpływu na komputer. Pokazują one jedynie ...

Tematy: rogueware, oszustwa internetowe, ataki internetowe, przestępstwa internetowe -

![G DATA: szkodliwe oprogramowanie I-VI 2009 G DATA: szkodliwe oprogramowanie I-VI 2009]()

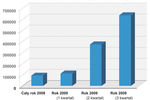

G DATA: szkodliwe oprogramowanie I-VI 2009

11:16 08.08.2009

... , programy pobierające oraz oprogramowanie typu Backdoor. Podczas gdy konie trojańskie oraz programy pobierające umocniły swoją pozycję, zmniejszył się udział oprogramowania typu Backdoor. Coraz bardziej powszechne stają się programy typu Rootkit. W porównaniu z rokiem poprzednim ich ilość wzrosła ponad ośmiokrotnie. Złośliwe oprogramowanie ...

Tematy: cyberprzestępczość, przestępczość internetowa, złośliwe programy, ataki internetowe -

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009]()

Znaczny rozwój sieci botnet w II kw. 2009

13:04 02.08.2009

... jako usługi dla kontrolujących je osób. Poprzez wymianę lub sprzedaż zasobów cyberprzestępcy błyskawicznie rozprowadzają nowy szkodliwy kod w szerokim gronie odbiorców. Programy takie jak Zeus — łatwe w użyciu narzędzie do tworzenia koni trojańskich — sprawiają, że opracowywanie i rozpowszechnianie szkodliwego oprogramowania staje się coraz ...

Tematy: botnet, ataki internetowe, cyberprzestępcy, złośliwe programy -

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

Zagrożenia internetowe IV-VI 2009

00:10 12.07.2009

... fałszywych programów antywirusowych, czyli programów typu adware, które imitują prawdziwe programy antywirusowe. W omawianym okresie ilość robaków wzrosła nieznacznie. Stanowiły ... kolei Skandynawia okazała się regionem najsłabiej dotkniętym aktywnością złośliwego oprogramowania. Złośliwe użycie Twittera Robak, który pojawił się w kwietniu 2009 r. na ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

13:09 22.06.2009

... zaawansowanych technologii rootkit oraz wirusów sektora startowego w celu infekowania MBR-a. Infekowanie sektora startowego dysków było bardzo popularne w czasie, gdy szkodliwe programy po raz pierwszy zaczęły się pojawiać; stare technologie przeżywają obecnie odrodzenie, są jednak podnoszone do nowego poziomu. Problem pogarsza fakt ...

Tematy: bootkit, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie -

![Zagrożenia internetowe I-III 2009 Zagrożenia internetowe I-III 2009]()

Zagrożenia internetowe I-III 2009

00:10 19.04.2009

... temat robaka Waledac, który pojawił się w okresie poprzedzającym dzień świętego Walentego. W podsumowaniu kwartalnym firma Panda Security zwróciła także uwagę na złośliwe oprogramowanie, które obecne jest w serwisach społecznościowych oraz na najistotniejsze luki w zabezpieczeniach, które zostały wykryte w ciągu pierwszych trzech miesięcy bieżącego ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku]()

Szkodliwe programy: eksploit na celowniku

00:16 09.04.2009

... FortiGuard ISP, z czego 13 zostało uznanych za aktywnie eksploatowane. Oprogramowanie złośliwe – przechwytywanie sekwencji znaków oraz kradzież informacji stanowiła większość zgłaszanych działań ... stanowi prawie 70% treści; szkodliwe oprogramowanie około 20%, natomiast programy służące do szpiegowania i wyłudzania informacji pozostałe 10%. ...

Tematy: exploity, szkodliwe programy, złośliwe programy, zagrożenia internetowe

![Fałszywe antywirusy i aplikacje rogueware [© stoupa - Fotolia.com] Fałszywe antywirusy i aplikacje rogueware](https://s3.egospodarka.pl/grafika/Panda-Labs/Falszywe-antywirusy-i-aplikacje-rogueware-MBuPgy.jpg)

![Ataki "drive-by download" [© stoupa - Fotolia.com] Ataki "drive-by download"](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Ataki-drive-by-download-MBuPgy.jpg)

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009](https://s3.egospodarka.pl/grafika/botnet/Znaczny-rozwoj-sieci-botnet-w-II-kw-2009-apURW9.jpg)

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku](https://s3.egospodarka.pl/grafika/exploity/Szkodliwe-programy-eksploit-na-celowniku-MBuPgy.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)

![Rejestr Cen Nieruchomości bez opłat. Jak sprawdzić cenę mieszkania? [© pexels] Rejestr Cen Nieruchomości bez opłat. Jak sprawdzić cenę mieszkania?](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Rejestr-Cen-Nieruchomosci-bez-oplat-Jak-sprawdzic-cene-mieszkania-271024-150x100crop.jpg)