-

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego]()

Ochrona sprzętu elektronicznego

... oprogramowaniem szpiegującym i phishingiem (wyłudzaniem danych) oraz opcje bezpiecznego wyszukiwania. Dodatkowe funkcje to między innymi ochrona przed spamem, mechanizmy kontroli rodzicielskiej, ochrona sieci bezprzewodowej oraz zabezpieczenie przed kradzieżą (szyfrowanie poufnych dokumentów finansowych). 4. Pamiętaj, że darmowe oprogramowanie ...

-

![Dywersyfikacja portfela inwestycyjnego jako ochrona kapitału Dywersyfikacja portfela inwestycyjnego jako ochrona kapitału]()

Dywersyfikacja portfela inwestycyjnego jako ochrona kapitału

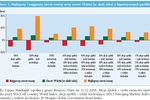

... wszystkich inwestorów staje się ochrona kapitału. Innymi słowy, gdy nadchodzi fala sporych zmian cen rynkowych dążenie do ochrony ... rynków. Nie baw się we wróżkę Wielu inwestorów próbuje odgadnąć, jak rynek zachowa się w czasie (‘time the market’), czyli kiedy trend się odwróci, i odpowiednio dostosowuje swoje strategie. Na wykresie 2 przedstawiono ...

-

![Naruszenia a ochrona praw autorskich w Internecie [© zimmytws-Fotolia.com] Naruszenia a ochrona praw autorskich w Internecie]()

Naruszenia a ochrona praw autorskich w Internecie

... Internet przypisywane są losowo różne numery IP lub kiedy trudno ustalić, kto korzystał z komputera, z którym związany jest konkretny numer IP. Ochrona praw autorskich przez dedykowane organizacje Działania mające na celu ochronę praw autorskich, podejmowane są nie tylko przez podmioty, którym te ...

-

![Ochrona danych osobowych w social media Ochrona danych osobowych w social media]()

Ochrona danych osobowych w social media

... uciesze gawiedzi czy ku przestrodze – mówi Anna Gumowska z agencji Prime Time PR. Czcij prywatność swoją Z dniem 1 stycznia Facebook wprowadził zmiany w ... danych wszystkich użytkowników jest Facebook, ale także przedsiębiorstwo, które zakłada profil (ochrona danych obejmuje wtedy fanów). Konstrukcja przejrzystego regulaminu sprawi, że większość ...

-

![Pakiet Nero 8 już dostępny Pakiet Nero 8 już dostępny]()

Pakiet Nero 8 już dostępny

... funkcji w momencie uruchamiania projektu Obsługa formatu High Definition Funkcje przekazu strumieniowego Xbox 360 oraz PlayStation 3 Nagrywanie płyt Blu-ray i HD DVD Ochrona danych dzięki technologii SecurDisc Grafika zoptymalizowana dla Windows Vista Stały dostęp do bezpłatnych aktualizacji Pakiety Nero 8 są już dostępne w sklepach ...

-

![Mały projektor BenQ CP220c Mały projektor BenQ CP220c]()

Mały projektor BenQ CP220c

... dostrajanie fazy; Off & Go (szybkie chłodzenie); Zamrożenie obrazu (Freeze); Ukrywanie obrazu (Blank); Automatyczne wyłączenie (Auto Off); Szybkie chłodzenie; Ochrona hasłem; Wyszukiwanie źródła sygnału; Tryb Hot Key; Kompatybilność z HDTV Akcesoria standardowe: Podręcznik Użytkownika; Instrukcja szybkiego startu; Pilot sterowania; Bateria ...

-

![Notebook ASUS M50Sv z 15,4" LCD Notebook ASUS M50Sv z 15,4" LCD]()

Notebook ASUS M50Sv z 15,4" LCD

... M50 został wyposażony w wbudowaną kartę graficzną NVIDIA 9500M, zgodną ze standardem Microsoft DirectX 10.0, multimedialny Touch Pad oraz klawiaturę numeryczną. Ochrona danych odbywa się dzięki zastosowaniu czytnika linii papilarnych, który pobiera dane z głębszej części skóry, aby zapobiec błędnym lub niedokładnym pomiarom ...

-

![Nowe płyty główne GIGABYTE P55A Nowe płyty główne GIGABYTE P55A]()

Nowe płyty główne GIGABYTE P55A

... również dobrze już znane rozwiązania: Ultra Durable 3 (podwójna ilość miedzi wewnątrz PCB obniżająca temperaturę) oraz GIGABYTE DualBIOS (podwójna sprzętowa ochrona BIOSu). Technologie zastosowane w modelach z serii GIGABYTE P55A z pewnością zainteresują użytkowników, którzy przy wyborze komponentów PC poszukują rozwiązań odpowiadających zarówno ...

-

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere]()

Symantec Norton Everywhere

... telefoniczna” Internetu – powstała, by zapewnić bezpieczniejszy, bardziej niezawodny i szybszy kontakt z Internetem. Usługa ta oferuje podstawowe zabezpieczenia, jak na przykład ochrona przed phishingiem, złośliwym oprogramowaniem i programami typu spyware poprzez filtrowanie sieci za pomocą produktów Norton. Obecne produkty Norton skanują pliki ...

-

![Płyta główna GIGABYTE GA-H55M-D2H Płyta główna GIGABYTE GA-H55M-D2H]()

Płyta główna GIGABYTE GA-H55M-D2H

... złączy USB oraz 6 złączy SATA II. Do listy plusów tej konstrukcji warto również dopisać technologie GIGABYTE takie jak: DualBIOS (sprzętowa ochrona BIOS’u przed uszkodzeniami), Dynamic Energy Saver™ 2 (zaawansowany system oszczędzania energii), Smart 6 (łatwiejsze zarządzanie systemem komputerowym dzięki 6 intuicyjnym programom), On/Off Charge ...

-

![Pakiet Nero 11 Pakiet Nero 11]()

Pakiet Nero 11

... , znacznie bardziej przejrzysty interfejs liczne tutoriale i poradniki, dostępne z poziomu menu programu wygodna obróbka wideo w trybie ekspresowym lub zaawansowanym stała ochrona plików za pomocą programu Nero LIVEbackup łatwe udostępnianie zdjęć i plików wideo bezpośrednio na portalach społecznościowych sprzętowe wspomaganie kodowania wideo przy ...

-

![F-Secure Internet Security 2012 [© Nmedia - Fotolia.com] F-Secure Internet Security 2012]()

F-Secure Internet Security 2012

... nieodpowiednimi treściami dostępnymi w Internecie dzięki filtrom sieciowym, a ogranicznik czasowy Time Lock dodatkowo pomaga rodzicom kontrolować czas, jaki najmłodsi użytkownicy Internetu ... spamu i phishingu e-mailowego Ochrona przed kradzieżą tożsamości Ochrona przed niechcianymi rachunkami za Internet mobilny Ochrona przeglądania, rozpoznająca ...

-

![Wzbogacona FireEye Mobile Threat Prevention [© Melpomene - Fotolia.com] Wzbogacona FireEye Mobile Threat Prevention]()

Wzbogacona FireEye Mobile Threat Prevention

... mobilne, nie korzystając przy tym z tradycyjnych narzędzi opartych na sygnaturach. Ochrona ta ma dopełniać zabezpieczenia oferowane przez istniejące już narzędzia do zarządzania ... starszy analityk z firmy Forrester w raporcie badawczym tej firmy z października 2013 r. pt. „It’s Time To Level Up Your Mobile Application Security Program” (Pora na ...

-

![Czy Bluetooth jest bezpieczny? Czy Bluetooth jest bezpieczny?]()

Czy Bluetooth jest bezpieczny?

... którym urządzenia działają na określonej częstotliwości zwany jest oknem czasowym (ang. time slot) i trwa 625 mikrosekund. Jednostki znajdujące się w podsieci zmieniają częstotliwość w tym ... złośliwych programów, co z kolei może doprowadzić do rozległych epidemii. Ochrona Ochronę zapewnia: • Przestawienie urządzenia w tryb niewykrywalny • Włączenie ...

-

![Rynek apartamentów: perspektywy rozwoju Rynek apartamentów: perspektywy rozwoju]()

Rynek apartamentów: perspektywy rozwoju

... w przypadkach, gdy nie jest ona wymagana przepisami prawa), garaż podziemny, ochrona, recepcja w budynku lub na osiedlu, wysoki standard wykończenia oraz bliskość ... o wysokości przekraczającej 800 m (Burj Dubai), wieżowce obracające się wokół własnej osi (Time Residences), największy na świecie budynek-miasto powstający na powierzchni 2,5 miliona m2 ...

-

![Aplikacje mobilne SAP na platformie Sybase [© Nmedia - Fotolia.com] Aplikacje mobilne SAP na platformie Sybase]()

Aplikacje mobilne SAP na platformie Sybase

... , kasowanie zgłoszeń urlopowych; przeglądanie dostępnych dni urlopu aplikacja mobilna SAP® Time Capture: tworzenie, modyfikacja, kasowanie wpisów w rejestrze czasu; przeglądanie brakujących ... mobilna SAP® Payment Approvals: powiadamianie skarbnika o pilnych zadaniach; ochrona przed stratami finansowymi Sprzedaż aplikacja mobilna SAP® Sales Order ...

-

![Cyberataki ransomware: branża finansowa nie odzyskuje 38% danych [© DD Images - Fotolia.com] Cyberataki ransomware: branża finansowa nie odzyskuje 38% danych]()

Cyberataki ransomware: branża finansowa nie odzyskuje 38% danych

... – czasu od awarii do przywrócenia ciągłości biznesowej (tzw. RTO, Recovery Time Objective) i dopuszczalnego poziomu utraty zasobów (tzw. RPO, Recovery Point Objective ... średnio o 31 minut więcej. Informacje są jednym z kluczowych zasobów branży finansowej, dlatego ich ochrona powinna być priorytetem. Samo tworzenie kopii zapasowych raz dziennie może ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ochrona sprzętu elektronicznego [© stoupa - Fotolia.com] Ochrona sprzętu elektronicznego](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Ochrona-sprzetu-elektronicznego-MBuPgy.jpg)

![Naruszenia a ochrona praw autorskich w Internecie [© zimmytws-Fotolia.com] Naruszenia a ochrona praw autorskich w Internecie](https://s3.egospodarka.pl/grafika/ochrona-praw-autorskich/Naruszenia-a-ochrona-praw-autorskich-w-Internecie-SCMgVG.jpg)

![Symantec Norton Everywhere [© Nmedia - Fotolia.com] Symantec Norton Everywhere](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Norton-Everywhere-Qq30bx.jpg)

![F-Secure Internet Security 2012 [© Nmedia - Fotolia.com] F-Secure Internet Security 2012](https://s3.egospodarka.pl/grafika/programy-antywirusowe/F-Secure-Internet-Security-2012-Qq30bx.jpg)

![Wzbogacona FireEye Mobile Threat Prevention [© Melpomene - Fotolia.com] Wzbogacona FireEye Mobile Threat Prevention](https://s3.egospodarka.pl/grafika2/FireEye/Wzbogacona-FireEye-Mobile-Threat-Prevention-136996-150x100crop.jpg)

![Aplikacje mobilne SAP na platformie Sybase [© Nmedia - Fotolia.com] Aplikacje mobilne SAP na platformie Sybase](https://s3.egospodarka.pl/grafika/aplikacje-mobilne/Aplikacje-mobilne-SAP-na-platformie-Sybase-Qq30bx.jpg)

![Cyberataki ransomware: branża finansowa nie odzyskuje 38% danych [© DD Images - Fotolia.com] Cyberataki ransomware: branża finansowa nie odzyskuje 38% danych](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Cyberataki-ransomware-branza-finansowa-nie-odzyskuje-38-danych-247823-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)

![Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem [© pexels] Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem](https://s3.egospodarka.pl/grafika2/dzialki-budowlane/Kupujesz-dzialke-budowlana-Wiosna-pokaze-wszystko-czego-nie-zobaczysz-latem-271266-150x100crop.jpg)

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)