Kaspersky Lab: szkodliwe programy IV 2012

2012-05-18 11:10

Przeczytaj także: Kaspersky Lab: szkodliwe programy III 2012

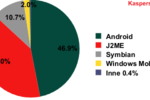

Japonia nie jest wyjątkiem jeżeli chodzi o mobilne szkodliwe oprogramowanie dostosowane dla danego regionu. Na początku kwietnia wykryty został nowy rodzaj szkodliwego oprogramowania dla Androida, napisany przez japońskich twórców mobilnych wirusów i atakujący urządzenia z systemem Android w Japonii. Szkodnik ten jest wykrywany przez Kaspersky Lab jako Trojan.AndroidOS.FakeTimer.

fot. mat. prasowe

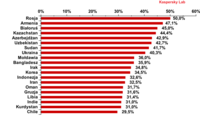

20 państw, w których użytkownicy są narażeni na największe ryzyko infekcji za pośrednictwem Internet

20 państw, w których użytkownicy są narażeni na największe ryzyko infekcji za pośrednictwem Internetu - tabela

Niestety, w Google Play dostępnych było prawie 30 różnych szkodliwych aplikacji i co najmniej 70 000 użytkowników pobrało jedną z nich. Omawiany szkodnik potrafi łączyć się ze zdalnym serwerem. Jeżeli połączenie powiedzie się, szkodnik pobiera plik wideo MP4. Ponadto, program ten kradnie poufne informacje z zainfekowanego urządzenia, łącznie z kontaktami, adresami e-mail i numerami telefonu osób z listy kontaktów ofiary. Szkodliwe oprogramowanie wysyła skradzione dane na zdalny serwer.

TigerBot – kolejny bot SMS

fot. mat. prasowe

20 państw, w których użytkownicy są narażeni na największe ryzyko infekcji za pośrednictwem Internet

20 państw, w których użytkownicy są narażeni na największe ryzyko infekcji za pośrednictwem Internetu - wykres

Coraz większą popularność zyskuje mobilne szkodliwe oprogramowanie kontrolowane za pośrednictwem wiadomości SMS. W kwietniu wykryto kolejnego backdoora o nazwie TigerBot. Po infekcji szkodnik ten maskuje się, nie dając oznaki swojego istnienia na ekranie urządzenia. Jeżeli ofiara sprawdzi listę uruchomionych procesów na swoim urządzeniu mobilnym, może nie zidentyfikować nazwy procesu TigerBota, takiej jak „System”. Szkodliwe oprogramowanie rejestruje odbiornik o nazwie „android.provider.Telephony.SMS_RECEIVED” w celu podsłuchiwania wszystkich przychodzących SMS-ów i sprawdzania, czy posiadają specjalne polecenie czy nie.

Różne polecenia mogą obejmować nagrywanie połączeń telefonicznych, kradzież współrzędnych GPS, wysyłanie wiadomości SMS lub zmiany ustawień sieciowych. Wszystko to może powodować poważne wycieki informacji. Szkodnik potrafi również powtórnie uruchamiać zainfekowane telefony, chociaż prawdopodobieństwo, że tak się zdarzy, jest mniejsze, ponieważ będzie to ostrzeżeniem dla ofiary, że z jego urządzeniem coś jest nie tak.

Na szczęście, nic nie wskazuje na to, że TigerBot był (lub jest) dostępny w Google Play, warto jednak zachować ostrożność podczas instalowania aplikacji z dowolnego źródła.

fot. mat. prasowe

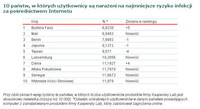

10 państw, w których użytkownicy są narażeni na najmniejsze ryzyko infekcji

10 państw, w których użytkownicy są narażeni na najmniejsze ryzyko infekcji - Burkina Faso na miejscu pierwszym

Kaspersky Mobile Security wykrywa to zagrożenie jako Backdoor.AndroidOS.TigerBot.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

Najnowsze w dziale Wiadomości

-

!["Męskie" zawody coraz częściej dla kobiet. Polki pracują w przemyśle, IT i budownictwie [© pexels] "Męskie" zawody coraz częściej dla kobiet. Polki pracują w przemyśle, IT i budownictwie]()

"Męskie" zawody coraz częściej dla kobiet. Polki pracują w przemyśle, IT i budownictwie

-

![Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć [© wygenerowane przez AI] Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć]()

Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć

-

![Kiedy sukces przestaje smakować. Wypalenie przedsiębiorcy w czasach wzrostu firmy. Jak je rozpoznać i czym grozi? [© wygenerowane przez AI] Kiedy sukces przestaje smakować. Wypalenie przedsiębiorcy w czasach wzrostu firmy. Jak je rozpoznać i czym grozi?]()

Kiedy sukces przestaje smakować. Wypalenie przedsiębiorcy w czasach wzrostu firmy. Jak je rozpoznać i czym grozi?

-

![Badania internetu Gemius/PBI II 2026 [© pexels] Badania internetu Gemius/PBI II 2026]()

Badania internetu Gemius/PBI II 2026

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

!["Męskie" zawody coraz częściej dla kobiet. Polki pracują w przemyśle, IT i budownictwie [© pexels] "Męskie" zawody coraz częściej dla kobiet. Polki pracują w przemyśle, IT i budownictwie](https://s3.egospodarka.pl/grafika2/zawody/Meskie-zawody-coraz-czesciej-dla-kobiet-Polki-pracuja-w-przemysle-IT-i-budownictwie-271047-150x100crop.jpg)

![Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć [© wygenerowane przez AI] Co zrobić po wykryciu cyberataku na firmę? Te 5 kroków musisz bezzwłocznie podjąć](https://s3.egospodarka.pl/grafika2/cyberatak/Co-zrobic-po-wykryciu-cyberataku-na-firme-Te-5-krokow-musisz-bezzwlocznie-podjac-271042-150x100crop.jpg)

![Kiedy sukces przestaje smakować. Wypalenie przedsiębiorcy w czasach wzrostu firmy. Jak je rozpoznać i czym grozi? [© wygenerowane przez AI] Kiedy sukces przestaje smakować. Wypalenie przedsiębiorcy w czasach wzrostu firmy. Jak je rozpoznać i czym grozi?](https://s3.egospodarka.pl/grafika2/wypalenie-zawodowe/Kiedy-sukces-przestaje-smakowac-Wypalenie-przedsiebiorcy-w-czasach-wzrostu-firmy-Jak-je-rozpoznac-i-czym-grozi-271016-150x100crop.jpg)

![Badania internetu Gemius/PBI II 2026 [© pexels] Badania internetu Gemius/PBI II 2026](https://s3.egospodarka.pl/grafika2/badania-internetu/Badania-internetu-Gemius-PBI-II-2026-271031-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone [© virtua73 - Fotolia.com] Dodatkowy urlop opiekuńczy i nowe umowy na okres próbny. Zmiany w Kodeksie pracy uchwalone](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Dodatkowy-urlop-opiekunczy-i-nowe-umowy-na-okres-probny-Zmiany-w-Kodeksie-pracy-uchwalone-250696-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)