Robaki trojańskie w natarciu

2003-05-07 00:11

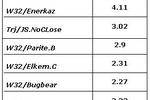

W ostatnich miesiącach odnotowano wzrost liczby infekcji komputerów powodowanych przez robaki, które przenoszą konie trojańskie. Ten rodzaj wirusów, nazywany coraz częściej robakami trojańskimi ma cechy zarówno robaków internetowych, jak i koni trojańskich. Jest zatem niezwykle niebezpieczny.

Przeczytaj także: Zagrożenia z sieci: I-VI 2006

Z jednej strony, podobnie jak robaki internetowe, potrafią one się szybko rozprzestrzeniać przez sieć, e-mail, sieci LAN, peer-to-peer, poszukując niezabezpieczonych komputerów. Z drugiej strony, co czyni je jeszcze groźniejszymi, mogą posługiwać się metodami ataków typowymi dla koni trojańskich, takimi jak przejmowanie kontroli nad portami komunikacyjnymi udostępniające komputer hakerom.Rozróżnia się dwa sposoby działania tych wirusów. Jeden to połączenie właściwości zarówno jednego, jak i drugiego typu w ciele pojedyńczego wirusa, oraz drugi, mniej rozpowszechniony, to współpraca wirusów różnego typu.

Pierwszym robakiem trojańskim (pierwszego typu - 2 w 1) był W32/Bugbear, który rozprzestrzenił się na skalę epidemii pod koniec zeszłego roku. Robak ten podróżował za pomocą e-mail'a, a po zainfekowaniu komputera podrzucał konia trojańskiego otwierającego port komunikacyjny. Pojawienie się wielu innych wirusów takich jak Radon czy Deloder rozprzestrzeniających się przez IRC wymusiło podjęcie konkretnych akcji prewencyjnych.

W32/Opaserv jest przykładem tego drugiego podejścia, podobnie Lovgate instaluje się na komputerze i dopiero wtedy pobiera z Internetu inne pliki (m. in. konie trojańskie).

Wykrycie tego typu wirusa nie wystarcza. Skuteczna ochrona musi zapewnić blokadę tych robaków trojańskich na poziomie portów komunikacyjnych. Firewalle zapewniają taką ochronę, gdyż potrafią wykryć i zablokować każdą potencjalnie niebezpieczną próbę komunikacji.

- Wszystko wskazuje na to, że w niedalekiej przyszłości wirusy typu worm/trojan będą odpowiedzialne za większą część ataków, gdyż twórcy wirusów zdążyli się już zorientować jak skuteczne jest takie podejście. Jedynym sposobem uniknięcia tych wirusów jest pełna świadomość stopnia zagrożenia, oraz odpowiednie zabezpieczenie systemów komputerowych - mówi Grzegorz Jagodziński Country Manager Panda Software Polska.

Przeczytaj także:

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005]() Wirusy i ataki sieciowe X-XII 2005

Wirusy i ataki sieciowe X-XII 2005

![Wirusy i ataki sieciowe X-XII 2005 [© Scanrail - Fotolia.com] Wirusy i ataki sieciowe X-XII 2005](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-i-ataki-sieciowe-X-XII-2005-apURW9.jpg) Wirusy i ataki sieciowe X-XII 2005

Wirusy i ataki sieciowe X-XII 2005

oprac. : Panda Software

![Więcej mobilnych wirusów [© Scanrail - Fotolia.com] Więcej mobilnych wirusów](https://s3.egospodarka.pl/grafika/wirusy/Wiecej-mobilnych-wirusow-apURW9.jpg)

![Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku [© pixabay.com] Poczta elektroniczna pod ostrzałem. 5 najczęstszych form ataku](https://s3.egospodarka.pl/grafika2/cyberataki/Poczta-elektroniczna-pod-ostrzalem-5-najczestszych-form-ataku-252598-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![CERT: polski internet coraz bardziej niebezpieczny [© Nmedia - Fotolia.com] CERT: polski internet coraz bardziej niebezpieczny](https://s3.egospodarka.pl/grafika2/CERT/CERT-polski-internet-coraz-bardziej-niebezpieczny-191728-150x100crop.jpg)

![Cyberbezpieczeństwo 2016: największe zagrożenia [© highwaystarz - Fotolia.com] Cyberbezpieczeństwo 2016: największe zagrożenia](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Cyberbezpieczenstwo-2016-najwieksze-zagrozenia-167392-150x100crop.jpg)

![Internet w Polsce - III 2003 [© Scanrail - Fotolia.com] Internet w Polsce - III 2003](https://s3.egospodarka.pl/grafika/badania-interneutow/Internet-w-Polsce-III-2003-apURW9.jpg)

![Gorzki smak kakao. Ceny na giełdach spadły o 70%, ale czekolada wciąż droga [© wygenerowane przez AI] Gorzki smak kakao. Ceny na giełdach spadły o 70%, ale czekolada wciąż droga](https://s3.egospodarka.pl/grafika2/kakao/Gorzki-smak-kakao-Ceny-na-gieldach-spadly-o-70-ale-czekolada-wciaz-droga-270880-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. właściciele mieszkań i domów?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-wlasciciele-mieszkan-i-domow-268193-150x100crop.png)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)

![Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku [© pexels] Wzrost PKB nie pomógł. Rekordowa liczba niewypłacalności firm w 2025 roku](https://s3.egospodarka.pl/grafika2/niewyplacalnosc-firmy/Wzrost-PKB-nie-pomogl-Rekordowa-liczba-niewyplacalnosci-firm-w-2025-roku-270876-150x100crop.jpg)

![Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels] Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?](https://s3.egospodarka.pl/grafika2/rynek-najmu/Wynajem-mieszkania-czy-kredyt-Gdzie-rata-jest-tansza-niz-czynsz-270870-150x100crop.jpg)