CV scam, czyli jak hakerzy żerują na bezrobociu?

2020-06-07 00:44

Przeczytaj także: 3 lata po WannaCry - czy ransomware nadal jest groźny?

Wybuch pandemii spowodował, że zaczęto znowu dyskutować o statystykach dotyczących bezrobocia. Nic dziwnego - jak donosi CNN, w wyniku kryzysu związanego z koronawirusem wniosek o zasiłek dla bezrobotnych złożyło przeszło 40 milionów obywateli USA. O status bezrobotnego ubiegał się aż 1 na 4 dotychczas pracujących Amerykanów. Te dane mogą porażać - tak źle nie było jeszcze nigdy, lepszą sytuacją w tym zakresie charakteryzowały się nawet lata wielkiego kryzysu.Zagrożenie utratą pracy nie umknęło uwadze cyberprzestępców. I nie jest to w zasadzie zaskoczeniem, ponieważ oszuści skwapliwie korzystają z faktu, że wysoka stopa bezrobocia zwiększyła naszą podatność na oszustwa internetowe i ataki phishingowe, próbujące wykorzystać m.in. motyw pakietów pomocowych. Ogólna liczba ataków za pośrednictwem malware’u wzrosła aż o 16%, a coraz popularniejszym trendem stają się fałszywe pliki CV.

Tego typu zainfekowane dokumenty CV są rozsyłane przez cyberprzestępców do różnych firm. Gdy ofiary otwierają załączone pliki, aplikacja prosi ich o „włączenie treści”, która instaluje na komputerze ofiary malware ZLoader, będący trojanem bankowym zaprojektowanym w celu kradzieży danych uwierzytelniających i innych poufnych informacji. Dzięki skradzionym danym złośliwe oprogramowanie pozwala hakerom połączyć się z bankiem ofiary i dokonywać nielegalnych transakcji finansowych – ostrzega Check Point.

Jak czytamy w komunikacie Check Pointa, aż 1 na 450 zidentyfikowanych złośliwych plików wykorzystywany jest do oszustw typu CV scam, co stanowi podwojenie tego typu scenariuszów ataku w ciągu ostatnich 2 miesięcy.

fot. mat. prasowe

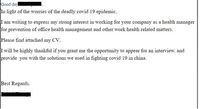

Przykładowa wiadomość e-mail

Zainfekowane dokumenty CV są rozsyłane przez cyberprzestępców do różnych firm

- Bezrobocie wciąż rośnie, natomiast cyberprzestępcy pracują coraz intensywniej. Używają CV, aby zdobyć cenne informacje, szczególnie w odniesieniu do naszych finansów i bankowości. Zachęcam wszystkich, którzy otwierają wiadomość e-mail z załączonym CV, aby zastanowili się dwa razy. Swoich decyzji możemy później żałować – mówi Omer Dembinsky, kierownik ds. Analizy danych w Check Point.

Specjaliści firmy Check Point zauważyli ponadto krążące drogą mailową złośliwe formularze zwolnień lekarskich. Dokumenty, używając nazw takich jak „COVID -19 FLMA CENTER.doc”, zainfekowały ofiary tym złośliwym oprogramowaniem IcedID, atakującym banki, dostawców kart płatniczych, dostawców usług mobilnych, a także witryny handlu elektronicznego. IcedID na celu oszukać użytkowników, aby podali swoje dane uwierzytelniające na fałszywych stronach, które są następnie wysyłane na serwer osoby atakującej. W treści maila lub tytule znajduje się najczęściej tekst: Poniżej znajduje się nowy formularz wniosku pracownika o urlop w ramach Ustawy o urlopie rodzinnym i lekarskim (FMLA).

fot. mat. prasowe

Tygodniowe statystyki cyberataków zw. z koronawirusem

W ostatnich tygodniach cyberataków wykorzystujących koronawirusa jest nieco mniej, ale ich poziom pozostaje wysoki

Wiadomości e-mail zostały wysłane z różnych domen, takich jak „medical-center.space”, aby zachęcić ofiary do otwarcia złośliwych załączników.

Uwaga na Formularze Google. To może być oszustwo!

Uwaga na Formularze Google. To może być oszustwo!

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Najgroźniejsze złośliwe programy w lutym 2025 [© Freepik] Najgroźniejsze złośliwe programy w lutym 2025](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Najgrozniejsze-zlosliwe-programy-w-lutym-2025-265401-150x100crop.jpg)

![Cyberbezpieczeństwo firm, czyli bezpiecznie już było [© Freepik] Cyberbezpieczeństwo firm, czyli bezpiecznie już było](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberbezpieczenstwo-firm-czyli-bezpiecznie-juz-bylo-265159-150x100crop.jpg)

![Jakie złośliwe programy atakują polskie sieci na początku 2025 roku? [© Freepik] Jakie złośliwe programy atakują polskie sieci na początku 2025 roku?](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Jakie-zlosliwe-programy-atakuja-polskie-sieci-na-poczatku-2025-roku-264938-150x100crop.jpg)

![Scam telefoniczny - wszystko, co musisz o nim wiedzieć [© Freepik] Scam telefoniczny - wszystko, co musisz o nim wiedzieć](https://s3.egospodarka.pl/grafika2/scam/Scam-telefoniczny-wszystko-co-musisz-o-nim-wiedziec-263556-150x100crop.jpg)

![Na celowniku ransomware głównie przemysł i edukacja [© DD Images - Fotolia.com.jpg] Na celowniku ransomware głównie przemysł i edukacja](https://s3.egospodarka.pl/grafika2/cyberataki/Na-celowniku-ransomware-glownie-przemysl-i-edukacja-263064-150x100crop.jpg)

![Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony [© Gerd Altmann z Pixabay] Ataki na firmową pocztę e-mail. Techniki cyberprzestępców i sposoby ochrony](https://s3.egospodarka.pl/grafika2/poczta-elektroniczna/Ataki-na-firmowa-poczte-e-mail-Techniki-cyberprzestepcow-i-sposoby-ochrony-262939-150x100crop.jpg)

![Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy? [© Cliff Hang z Pixabay] Cyberataki to norma w polskim biznesie. Jak atakują cyberprzestępcy?](https://s3.egospodarka.pl/grafika2/cyberataki/Cyberataki-to-norma-w-polskim-biznesie-Jak-atakuja-cyberprzestepcy-262677-150x100crop.jpg)

![Jak hakerzy wyłudzają pieniądze z private equity i venture capital? [© Andrey Burmakin - Fotolia.com] Jak hakerzy wyłudzają pieniądze z private equity i venture capital?](https://s3.egospodarka.pl/grafika2/oszustwa/Jak-hakerzy-wyludzaja-pieniadze-z-private-equity-i-venture-capital-229955-150x100crop.jpg)

![Cyberbezpieczeństwo pilnie poszukuje specjalisty [© alphaspirit - Fotolia.com] Cyberbezpieczeństwo pilnie poszukuje specjalisty](https://s3.egospodarka.pl/grafika2/specjalista-ds-cyberbezpieczenstwa/Cyberbezpieczenstwo-pilnie-poszukuje-specjalisty-230079-150x100crop.jpg)

![Wielka Piątka: jak działa TOP 5 lokalizacji rynku magazynów w Polsce? [© Freepik] Wielka Piątka: jak działa TOP 5 lokalizacji rynku magazynów w Polsce?](https://s3.egospodarka.pl/grafika2/nieruchomosci-magazynowe/Wielka-Piatka-jak-dziala-TOP-5-lokalizacji-rynku-magazynow-w-Polsce-267538-150x100crop.jpg)

![Sztuczna inteligencja napędza cyberataki - nowe zagrożenia dla firm [© wygenerowane przez AI] Sztuczna inteligencja napędza cyberataki - nowe zagrożenia dla firm](https://s3.egospodarka.pl/grafika2/AI/Sztuczna-inteligencja-napedza-cyberataki-nowe-zagrozenia-dla-firm-267532-150x100crop.png)

![Google June 2025 Core Update rozpoczęty [© wygenerowane przez AI] Google June 2025 Core Update rozpoczęty](https://s3.egospodarka.pl/grafika2/google/Google-June-2025-Core-Update-rozpoczety-267514-150x100crop.png)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2025? [© snowing na Freepik] Długie weekendy - jak wygląda kalendarz 2025?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2025-263192-150x100crop.jpg)

Jak poznać wysokość przyszłej emerytury?

Jak poznać wysokość przyszłej emerytury?

![Wczasy pod gruszą i inne benefity od firmy. Na co można liczyć? [© freepik] Wczasy pod gruszą i inne benefity od firmy. Na co można liczyć?](https://s3.egospodarka.pl/grafika2/wakacje/Wczasy-pod-grusza-i-inne-benefity-od-firmy-Na-co-mozna-liczyc-267529-150x100crop.jpg)

![Ustawa o dostępności: banki bardziej wrażliwe na konsumenta [© freepik] Ustawa o dostępności: banki bardziej wrażliwe na konsumenta](https://s3.egospodarka.pl/grafika2/ustawa-o-dostepnosci/Ustawa-o-dostepnosci-banki-bardziej-wrazliwe-na-konsumenta-267528-150x100crop.jpg)

![Dacia Bigster Hybrid - duży SUV za rozsądną cenę. Test topowego modelu [© Wojciech Krzemiński] Dacia Bigster Hybrid - duży SUV za rozsądną cenę. Test topowego modelu](https://s3.egospodarka.pl/grafika2/Dacia-Bigster-Hybrid/Dacia-Bigster-Hybrid-duzy-SUV-za-rozsadna-cene-Test-topowego-modelu-267523-150x100crop.jpg)

![Ile kosztuje mieszkanie w najwyższych wieżowcach Polski? Ceny apartamentów zapierają dech w piersiach - podobnie jak widoki [© wygenerowane przez AI] Ile kosztuje mieszkanie w najwyższych wieżowcach Polski? Ceny apartamentów zapierają dech w piersiach - podobnie jak widoki](https://s3.egospodarka.pl/grafika2/drapacze-chmur/Ile-kosztuje-mieszkanie-w-najwyzszych-wiezowcach-Polski-Ceny-apartamentow-zapieraja-dech-w-piersiach-podobnie-jak-widoki-267512-150x100crop.png)

![Nowy Jeep Compass. Co oferuje amerykański SUV? [© Wojciech Krzemiński] Nowy Jeep Compass. Co oferuje amerykański SUV?](https://s3.egospodarka.pl/grafika2/Jeep-Compass/Nowy-Jeep-Compass-Co-oferuje-amerykanski-SUV-267508-150x100crop.jpg)

![Dlaczego jedne firmy zyskują na AI, a inne nie potrafią jej wykorzystać? [© wygenerowane przez AI] Dlaczego jedne firmy zyskują na AI, a inne nie potrafią jej wykorzystać?](https://s3.egospodarka.pl/grafika2/AI/Dlaczego-jedne-firmy-zyskuja-na-AI-a-inne-nie-potrafia-jej-wykorzystac-267501-150x100crop.png)

![Lichwa, oszustwa i ryzyko - jak wygląda szara strefa pożyczek według najnowszego raportu? [© wygenerowane przez AI] Lichwa, oszustwa i ryzyko - jak wygląda szara strefa pożyczek według najnowszego raportu?](https://s3.egospodarka.pl/grafika2/szara-strefa/Lichwa-oszustwa-i-ryzyko-jak-wyglada-szara-strefa-pozyczek-wedlug-najnowszego-raportu-267500-150x100crop.png)