Ataki DDoS: botnety działają na zainfekowanych serwerach linuksowych

2016-08-05 17:42

Przeczytaj także: Ataki DDoS - wzrost o 24% w III kwartale 2021

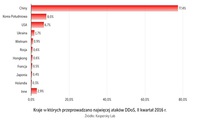

Chiny najczęstszym celemW drugim kwartale 2016 ataki DDoS mające na celu zatrzymanie działania infrastruktury IT – wystąpiły w 70 krajach, a najwięcej odnotowano ich w Chinach (77% wszystkich ataków). Z pierwszej dziesiątki najczęściej atakowanych krajów zniknęły Niemcy oraz Kanada, a ich miejsce zajęła Francja oraz Holandia.

fot. Kaspersky Lab

Cele ataków DDoS w II kw. 2016

Ataki z Korei Południowej

Jeśli chodzi o największą liczbę cyberprzestępczych serwerów na terenie danego kraju, prym nadal wiedzie Korea Południowa z udziałem 70%. Ranking obejmuje także Brazylię, Włochy oraz Izrael: liczba aktywnych serwerów wykorzystywanych do przeprowadzania ataków wzrosła w tych krajach niemal trzykrotnie.

Długie ataki

W omawianym kwartale odnotowano także fakt, że ataki DDoS trwały znacznie dłużej. Chociaż udział ataków trwających do 4 godzin spadł z 68% (w pierwszym kwartale) do 60%, zauważalnie wzrósł odsetek dłuższych ataków – te z przedziału 20-49 godzin stanowiły 9% (4% w pierwszym kwartale), a te z przedziału 50-99 godzin stanowiły 4% (1% w pierwszym kwartale). Najdłuższy atak DDoS w drugim kwartale 2016 r. trwał 291 godzin (ponad 12 dni), czyli o wiele dłużej niż najdłuższy atak w pierwszym kwartale (8 dni).

Zainfekowane serwery z systemem Linux

Po raz pierwszy w historii system Kaspersky DDoS Intelligence zarejestrował tak dużą rozbieżność pomiędzy aktywnością botnetów DDoS wykorzystujących środowisko Linux oraz Windows. Udział ataków przy użyciu sieci zainfekowanych maszyn działających w systemie Linux prawie podwoił się (do 70%).

– Serwery z systemem Linux często zawierają popularne luki i nie są chronione rzetelnymi rozwiązaniami bezpieczeństwa, w wyniku czego są podatne na infekcje. To dlatego są wygodnym narzędziem dla cyberprzestępców kontrolujących botnety. Ataki przeprowadzane przy użyciu maszyn linuksowych są proste i skuteczne: mogą trwać wiele tygodni, a właściciel serwera nie wie, że jest źródłem ataku. Co więcej, używając jednego serwera, cyberprzestępcy mogą przeprowadzić atak o sile setek komputerów. W związku z tym firmy muszą przygotować się zawczasu na taki scenariusz, zaopatrując się w solidne rozwiązanie, które ochroni je przed atakami DDoS, niezależnie od siły, czasu trwania i złożoności – komentuje Oleg Kupriejew, analityk szkodliwego oprogramowania z Kaspersky Lab.

![Ataki DDoS: jest bezpieczniej, ale nie w Polsce? [© Maksim Kabakou - Fotolia.com] Ataki DDoS: jest bezpieczniej, ale nie w Polsce?](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DDoS-jest-bezpieczniej-ale-nie-w-Polsce-239499-150x100crop.jpg) Ataki DDoS: jest bezpieczniej, ale nie w Polsce?

Ataki DDoS: jest bezpieczniej, ale nie w Polsce?

oprac. : Grzegorz Gacki / eGospodarka.pl

Przeczytaj także

-

![Nagły skok ataków DDoS w styczniu 2021 [© ducdao - Fotolia.com] Nagły skok ataków DDoS w styczniu 2021]()

Nagły skok ataków DDoS w styczniu 2021

-

![Kaspersky DDoS Protection dla ochrony przed atakami DDoS Kaspersky DDoS Protection dla ochrony przed atakami DDoS]()

Kaspersky DDoS Protection dla ochrony przed atakami DDoS

-

![Haktywizm: od ruchów oddolnych po sponsoring państw Haktywizm: od ruchów oddolnych po sponsoring państw]()

Haktywizm: od ruchów oddolnych po sponsoring państw

-

![Tsunami DDoS dotyka wszystkie firmy [© ducdao - Fotolia.com] Tsunami DDoS dotyka wszystkie firmy]()

Tsunami DDoS dotyka wszystkie firmy

-

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze]()

Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze

-

![Atak DDoS na rządowy serwis eZamówienia - czas na kolejny stopień alarmowy? [© profit_image - Fotolia.com.jpg] Atak DDoS na rządowy serwis eZamówienia - czas na kolejny stopień alarmowy?]()

Atak DDoS na rządowy serwis eZamówienia - czas na kolejny stopień alarmowy?

-

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing]()

Zagrożenia w sieci: spokój mąci nie tylko phishing

-

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu]()

CERT Orange Polska: 2020 rok pod znakiem phishingu

-

![Routery Linuks i Internet Rzeczy w niebezpieczeństwie! [© vchalup - Fotolia.com] Routery Linuks i Internet Rzeczy w niebezpieczeństwie!]()

Routery Linuks i Internet Rzeczy w niebezpieczeństwie!

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Ataki DDoS: botnety działają na zainfekowanych serwerach linuksowych [© Kaspersky Lab] Ataki DDoS: botnety działają na zainfekowanych serwerach linuksowych](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DDoS-botnety-dzialaja-na-zainfekowanych-serwerach-linuksowych-179552-200x133crop.jpg)

![Nagły skok ataków DDoS w styczniu 2021 [© ducdao - Fotolia.com] Nagły skok ataków DDoS w styczniu 2021](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Nagly-skok-atakow-DDoS-w-styczniu-2021-237826-150x100crop.jpg)

![Tsunami DDoS dotyka wszystkie firmy [© ducdao - Fotolia.com] Tsunami DDoS dotyka wszystkie firmy](https://s3.egospodarka.pl/grafika2/DDoS/Tsunami-DDoS-dotyka-wszystkie-firmy-254777-150x100crop.jpg)

![Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze [© pixabay.com] Wybory parlamentarne niosą ryzyko cyberataków. Znamy potencjalne scenariusze](https://s3.egospodarka.pl/grafika2/DDoS/Wybory-parlamentarne-niosa-ryzyko-cyberatakow-Znamy-potencjalne-scenariusze-253504-150x100crop.jpg)

![Atak DDoS na rządowy serwis eZamówienia - czas na kolejny stopień alarmowy? [© profit_image - Fotolia.com.jpg] Atak DDoS na rządowy serwis eZamówienia - czas na kolejny stopień alarmowy?](https://s3.egospodarka.pl/grafika2/DDoS/Atak-DDoS-na-rzadowy-serwis-eZamowienia-czas-na-kolejny-stopien-alarmowy-248879-150x100crop.jpg)

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Routery Linuks i Internet Rzeczy w niebezpieczeństwie! [© vchalup - Fotolia.com] Routery Linuks i Internet Rzeczy w niebezpieczeństwie!](https://s3.egospodarka.pl/grafika2/Internet-Rzeczy/Routery-Linuks-i-Internet-Rzeczy-w-niebezpieczenstwie-173583-150x100crop.jpg)

![Wygrałeś bilety na olimpiadę? Pewnie chcą cię oszukać [© alphaspirit - Fotolia.com] Wygrałeś bilety na olimpiadę? Pewnie chcą cię oszukać](https://s3.egospodarka.pl/grafika2/Olimpiada/Wygrales-bilety-na-olimpiade-Pewnie-chca-cie-oszukac-179529-150x100crop.jpg)

![Badania internetu Gemius/PBI VII 2016 [© Melpomene - Fotolia.com] Badania internetu Gemius/PBI VII 2016](https://s3.egospodarka.pl/grafika2/badania-internetu/Badania-internetu-Gemius-PBI-VII-2016-179744-150x100crop.jpg)

![W Plus Odkup smartfon nawet 1500 złotych taniej [© Dariusz Sankowski z Pixabay] W Plus Odkup smartfon nawet 1500 złotych taniej](https://s3.egospodarka.pl/grafika2/Plus/W-Plus-Odkup-smartfon-nawet-1500-zlotych-taniej-259411-150x100crop.jpg)

![Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci? [© Solen Feyissa z Pixabay] Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?](https://s3.egospodarka.pl/grafika2/TikTok/Czy-TikTok-naprawde-jest-zagrozeniem-Jak-chronic-siebie-i-dzieci-259412-150x100crop.jpg)

![Polska gospodarka odżywa [© Warakorn - Fotolia.com] Polska gospodarka odżywa](https://s3.egospodarka.pl/grafika2/polska-gospodarka/Polska-gospodarka-odzywa-259410-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Działalność nierejestrowana - wyższy limit przychodu w 2024 roku [© patpitchaya - Fotolia.com] Działalność nierejestrowana - wyższy limit przychodu w 2024 roku](https://s3.egospodarka.pl/grafika2/dzialalnosc-nierejestrowa/Dzialalnosc-nierejestrowana-wyzszy-limit-przychodu-w-2024-roku-257135-150x100crop.jpg)

Rusza budowa Osiedla Przy Forcie i II etapu Harmonii Mokotów

Rusza budowa Osiedla Przy Forcie i II etapu Harmonii Mokotów

![Wynajem długoterminowy i Rent a Car w I kw. 2024 [© Stephane Bonnel - Fotolia.com] Wynajem długoterminowy i Rent a Car w I kw. 2024](https://s3.egospodarka.pl/grafika2/flota-samochodowa/Wynajem-dlugoterminowy-i-Rent-a-Car-w-I-kw-2024-259435-150x100crop.jpg)

![Najlepsze lokaty i rachunki oszczędnościowe IV 2024 r. [© Mariusz Blach - Fotolia.com] Najlepsze lokaty i rachunki oszczędnościowe IV 2024 r.](https://s3.egospodarka.pl/grafika2/lokaty-bankowe/Najlepsze-lokaty-i-rachunki-oszczednosciowe-IV-2024-r-259421-150x100crop.jpg)

![Renta rodzinna. Możesz pracować, ale pamiętaj o limitach [© Paul G z Pixabay] Renta rodzinna. Możesz pracować, ale pamiętaj o limitach](https://s3.egospodarka.pl/grafika2/renta-rodzinna/Renta-rodzinna-Mozesz-pracowac-ale-pamietaj-o-limitach-259414-150x100crop.jpg)

![IPO w Europie: I kw. 2024 oznaką ożywienia [© moomsabuy - Fotolia.com] IPO w Europie: I kw. 2024 oznaką ożywienia](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-w-Europie-I-kw-2024-oznaka-ozywienia-259409-150x100crop.jpg)