Złośliwe programy na Androida I poł. 2013

2013-10-15 00:10

![Złośliwe programy na Androida I poł. 2013 [© amorphis - Fotolia.com] Złośliwe programy na Androida I poł. 2013](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Zlosliwe-programy-na-Androida-I-pol-2013-125620-200x133crop.jpg)

Trzykrotny wzrost liczby nowych zagrożeń na Androida © amorphis - Fotolia.com

Przeczytaj także: Złośliwe aplikacje na Androida atakują Windows

„Z liczbą 520 tysięcy nowych szkodliwych programów na Androida, liczba mobilnych zagrożeń osiągnęła swój kolejny rekord. Obecna zalew malware’u na system z zielonym ludzikiem to wynik dostępności prostych narzędzi do jego tworzenia. Dzięki zestawom dostępnych na podziemnych forach nawet niedoświadczeni cyberprzestęcpy są w stanie stworzyć swoje własne szkodliwe oprogramowanie do wykradania naszych pieniędzy” wyjaśnia Łukasz Nowatkowski dyrektor techniczny i ekspert ds. bezpieczeństwa G Data Software. „System Android w najbliższych miesiącach zachowa swoja dominującą pozycje w segmencie smartfonów oraz tabletów. Z tej przyczyny spodziewamy się ponad trzykrotnego wzrostu liczby nowych zagrożeń na ten system.”fot. amorphis - Fotolia.com

Trzykrotny wzrost liczby nowych zagrożeń na Androida

Wszechstronne konie trojańskie są najskuteczniejszą metodą wykorzystywaną przez sprawców do zwabienia użytkowników w pułapkę złośliwego oprogramowania. Opracowując szkodliwe aplikacje ich twórcy coraz częściej używają skomplikowanych, dobrze maskujących się złośliwych kodów.

Stale rośnie liczba rejestrowanych przez G Data SecurityLabs aplikacji wyposażonych w doskonale zakamuflowane złośliwe funkcje. Badanie i analiza takich plików jest uciążliwa i bardzo utrudniona. Napastnicy zaczynają opierać swoje działania na długoterminowych schematach ataków. „Cyberprzestęcpy ukrywają złośliwe funkcje w zmodyfikowanych legalnych aplikacjach by użytkownik ich nie wykrył i nie odinstalował danej aplikacji. W skrócie oznacza to, że przestępcy dążą by szkodliwe funkcje ich oprogramowania były jak najdłużej aktywne na urządzeniach nieświadomych tej sytuacji właścicieli smartfonów i tabletów. Dłuższa żywotność złośliwej aplikacji to większy zarobek dla hakerów na usługach Premium SMS lub kradzieży poufnych.” – mówi Łukasz Nowatkowski z G Data.

fot. mat. prasowe

Złośliwe programy na Androida I poł. 2013

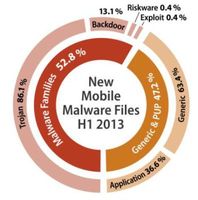

W pierwszej połowie roku pracownicy G Data SecurityLabs odnotowali 519 095 nowych złośliwych plików. Zestawiając to z drugą połową roku 2012 otrzymujemy wzrost na poziomie 180%.

W pierwszej połowie roku pracownicy G Data SecurityLabs odnotowali 519 095 nowych złośliwych plików. Zestawiając to z drugą połową roku 2012 otrzymujemy wzrost na poziomie 180%! Liczba nowych szczepów złośliwych aplikacji uległa podwojeniu do 454. Trojany stanowią ponad 86% wszystkich sklasyfikowanych złośliwych plików.

Prognozy na najbliższe miesiące:

- Trzykrotny wzrost liczby nowych zagrożeń na Androida. Liczba nowych szkodliwych plików będzie dotrzymywała kroku popularności systemu mobilnego od Google. Eksperci G Data SecurityLabs przewidują potrojenie tej liczby.

- Wzrost popularności zestawów do tworzenia mobilnego malware’u. Rozwój i sprzedaż narzędzi do sporządzania złośliwych aplikacji wciąż będzie lukratywnym przedsięwzięciem dla zaawansowanych cyberprzestępców. Dzieje się tak za sprawą dużej rzeszy przestępców chcących rozpocząć kryminalną karierę w sieci bez wiedzy programistycznej. Tradycyjne grupy przestępcze już od pewnego czasu interesują się przeniesieniem części swych interesów do wirtualnego świata.

- Hakerzy coraz lepiej się ukrywają. Złośliwe funkcje w zmanipulowanych przez przestęcpów legalnych aplikacjach będą jeszcze lepiej kamuflowane niż dotychczas. Ich twórcy maskują swoje działania zarówno w samym kodzie programu czyniąc jego analizę i wykrycie przeprowadzonych zmian trudniejszymi do przeprowadzenia. A także w samych funkcjach i uprawnieniach aplikacji, by użytkownik jak najdłużej był nieświadomy instalacji zmanipulowanej aplikacji na swoim urządzeniu

![Android.Backdoor.114 ukrywa się w oficjalnym firmware [© andriano_cz - Fotolia.com] Android.Backdoor.114 ukrywa się w oficjalnym firmware](https://s3.egospodarka.pl/grafika2/Android-Backdoor-114/Android-Backdoor-114-ukrywa-sie-w-oficjalnym-firmware-164038-150x100crop.jpg) Android.Backdoor.114 ukrywa się w oficjalnym firmware

Android.Backdoor.114 ukrywa się w oficjalnym firmware

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![System Android najczęściej atakowany w 2012 roku [© smex - Fotolia.com] System Android najczęściej atakowany w 2012 roku](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/System-Android-najczesciej-atakowany-w-2012-roku-111225-150x100crop.jpg)

![TOP 10 zagrożeń na Androida [© neo tam z Pixabay] TOP 10 zagrożeń na Androida](https://s3.egospodarka.pl/grafika2/Android/TOP-10-zagrozen-na-Androida-258296-150x100crop.jpg)

![Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023 [© Brian Jackson - Fotolia.com] Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Trojan-bankowy-Qbot-najpupularniejszy-na-swiecie-w-VI-2023-253614-150x100crop.jpg)

![Jakie cyberataki z użyciem SMS-ów najgroźniejsze? [© pixabay.com] Jakie cyberataki z użyciem SMS-ów najgroźniejsze?](https://s3.egospodarka.pl/grafika2/cyberataki/Jakie-cyberataki-z-uzyciem-SMS-ow-najgrozniejsze-245395-150x100crop.jpg)

![Android na celowniku, czyli co 10 sekund nowy wirus [© maicasaa - Fotolia.com] Android na celowniku, czyli co 10 sekund nowy wirus](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Android-na-celowniku-czyli-co-10-sekund-nowy-wirus-199814-150x100crop.jpg)

![System Android rajem dla cyberprzestępców [© Maksim Kabakou - Fotolia.com] System Android rajem dla cyberprzestępców](https://s3.egospodarka.pl/grafika2/Android/System-Android-rajem-dla-cyberprzestepcow-171665-150x100crop.jpg)

![Szybkość Internetu przyczyną frustracji [© Gajus - Fotolia.com] Szybkość Internetu przyczyną frustracji](https://s3.egospodarka.pl/grafika2/badania-internautow/Szybkosc-Internetu-przyczyna-frustracji-125609-150x100crop.jpg)

![Ataki hakerskie 2013 [© ra2 studio - Fotolia.com] Ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Ataki-hakerskie-2013-125731-150x100crop.jpg)

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-sieci/5-krokow-do-bezpieczenstwa-dzieci-w-sieci-267236-150x100crop.jpg)

![Częsta zmiana pracy w CV jednak nie odstrasza pracodawcy? [© Freepik] Częsta zmiana pracy w CV jednak nie odstrasza pracodawcy?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Czesta-zmiana-pracy-w-CV-jednak-nie-odstrasza-pracodawcy-267235-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej? [© Dimitris Vetsikas z Pixabay] Podatek od nieruchomości 2025 - czy właściciele i najemcy centrów handlowych zapłacą więcej?](https://s3.egospodarka.pl/grafika2/podatek-od-nieruchomosci/Podatek-od-nieruchomosci-2025-czy-wlasciciele-i-najemcy-centrow-handlowych-zaplaca-wiecej-263510-150x100crop.jpg)

![5 kroków do bezpieczeństwa dzieci w sieci [© Freepik] 5 kroków do bezpieczeństwa dzieci w sieci [© Freepik]](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-sieci/5-krokow-do-bezpieczenstwa-dzieci-w-sieci-267236-50x33crop.jpg) 5 kroków do bezpieczeństwa dzieci w sieci

5 kroków do bezpieczeństwa dzieci w sieci

![Licznik Elektromobilności: rekordowe wzrosty na polskim rynku e-mobility [© Freepik] Licznik Elektromobilności: rekordowe wzrosty na polskim rynku e-mobility](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-rekordowe-wzrosty-na-polskim-rynku-e-mobility-267270-150x100crop.jpg)

![Ceny OC w II kw. 2025 bez zmian w skali kraju [© Freepik] Ceny OC w II kw. 2025 bez zmian w skali kraju](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-w-II-kw-2025-bez-zmian-w-skali-kraju-267267-150x100crop.jpg)

![Zakupy online nastolatków: najczęstsze problemy i jak im zaradzić? [© Freepik] Zakupy online nastolatków: najczęstsze problemy i jak im zaradzić?](https://s3.egospodarka.pl/grafika2/zakupy/Zakupy-online-nastolatkow-najczestsze-problemy-i-jak-im-zaradzic-267255-150x100crop.jpg)

![Fundusze unijne. Zasada konkurencyjności wymaga zmian [© AS Photograpy z Pixabay] Fundusze unijne. Zasada konkurencyjności wymaga zmian](https://s3.egospodarka.pl/grafika2/zasada-konkurencyjnosci/Fundusze-unijne-Zasada-konkurencyjnosci-wymaga-zmian-267253-150x100crop.jpg)