ataki internetowe - wiadomości i porady tematyczne

-

![Na czym polega atak drive-by download? Na czym polega atak drive-by download?]()

Na czym polega atak drive-by download?

12:56 04.05.2009

... ostatnio hakerzy częściej włamują się na legalne strony internetowe i ukradkiem wykorzystują skrypt lub umieszczają kod przekierowujący, który niezauważenie uruchamia ataki za pośrednictwem przeglądarki. Anatomia ataku drive-by Na początek Ryana Naraine pokazał, w jaki sposób przeprowadzane są ataki drive-by download na komputery użytkowników. Jako ...

Tematy: ataki internetowe, oszustwa internetowe, exploity, przeglądarki internetowe -

![Spam i komputery zombie I-III 2009 Spam i komputery zombie I-III 2009]()

Spam i komputery zombie I-III 2009

00:20 01.05.2009

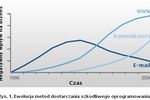

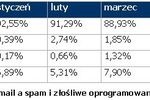

... wynika, że w pierwszym kwartale bieżącego roku Twitter (www.twitter.com), jedna z najpopularniejszych aplikacji Web 2.0, stała się ulubionym celem cyberprzestępców przeprowadzających ataki typu phishing. Hakerzy wysyłali użytkownikom Twittera wiadomość od rzekomo innego użytkownika, powiadamiającą ich o tym, iż na blogu pojawiła się informacja ...

Tematy: komputery zombie, ataki internetowe, spam, spamerzy -

![ESET: koń trojański Hexzone w akcji [© stoupa - Fotolia.com] ESET: koń trojański Hexzone w akcji]()

ESET: koń trojański Hexzone w akcji

00:42 29.04.2009

Firma ESET, producent rozwiązań ESET Smart Security oraz ESET NOD32 Antivirus, ostrzega przed nowym koniem trojańskim Win32/Hexzone.AP, który zdołał zbudować w sieci nową sieć botnet składającą się z prawie 2 milionów zainfekowanych komputerów. Hexzone w szerokim wachlarzu swoich możliwości posiada m.in. umiejętność rejestrowania znaków ...

Tematy: koń trojański, trojany, ataki internetowe, trojan -

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

00:45 21.04.2009

... rozwój zagrożeń mobilnych. Podstawowe wnioski z raportu F-Secure to: Oszuści w portalach społecznościowych — serwisy społecznościowe nie tracą na popularności, również jeśli chodzi o ataki oszustów. Na największym portalu społecznościowym Facebook, który do końca roku ma osiągnąć liczbę 300 milionów kont, złodzieje wykorzystują wszystkie możliwe ...

Tematy: wirusy, robaki, trojany, szkodliwe programy -

![Trudniejsza ochrona systemów informatycznych Trudniejsza ochrona systemów informatycznych]()

Trudniejsza ochrona systemów informatycznych

00:01 10.04.2009

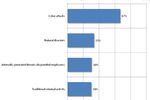

... respondentów o ocenę istotności różnych zagrożeń dla organizacji, liczba osób wymieniających ataki komputerowe na pierwszym lub drugim miejscu listy była znacznie ... klęsk żywiołowych lub tradycyjnych przestępstw i czterokrotnie większa niż w przypadku terroryzmu). Ataki te wiążą się również ze stratami, które odnotowali prawie wszyscy badani (98 proc ...

Tematy: bezpieczeństwo IT, bezpieczeństwo systemów informatycznych, zagrożenia bezpieczeństwa, zagrożenia informatyczne -

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

01:03 24.03.2009

... 2008 roku charakteryzował się dużą liczbą ataków wykorzystujących lukę w zabezpieczeniach MS08-067. Między kwietniem a październikiem 2008 roku przeprowadzono dwa masowe ataki hakerów na strony internetowe, które nie miały sobie równych w historii Internetu. W pierwszym z nich (kwiecień-czerwiec 2008) zaatakowane zostały ponad dwa miliony zasobów ...

Tematy: złośliwe programy, wirusy, trojany, adware -

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi]()

Cyberprzestępcy szybsi i skuteczniejsi

12:23 19.03.2009

... dowolną stronę internetową. Ataki na przeglądarki internetowe, na przykład atak wykorzystujący nowo odkryte luki (zero-day) w przeglądarce Microsoft Internet Explorer, w 2008 r. stały się ulubioną formą działania cyberprzestępców. Pozostałe przeglądarki internetowe zostały zaatakowane innymi metodami — wszystkie ataki zostały przeprowadzone bardzo ...

Tematy: ataki internetowe, szkodliwe programy, oszustwa internetowe, złośliwe programy -

![Kradzież tożsamości: wzrost infekcji [© Scanrail - Fotolia.com] Kradzież tożsamości: wzrost infekcji]()

Kradzież tożsamości: wzrost infekcji

13:40 17.03.2009

Badanie przeprowadzone przez PandaLabs wykazało alarmujący wzrost infekcji dokonanych przez niebezpieczne programy do kradzieży tożsamości. W ubiegłym roku liczba komputerów zarażonych złośliwymi kodami wzrosła o 800%. Panda Security szacuje, że tempo infekcji w roku 2009 będzie wzrastać o kolejne 336% co miesiąc. Firma Panda Security ogłosiła ...

Tematy: kradzież tożsamości, ataki internetowe, zagrożenia internetowe, kradzież danych -

![Phishing: metody ataków Phishing: metody ataków]()

Phishing: metody ataków

00:52 07.03.2009

... jest zalecane w mailach. Do łączenia się z bankiem używaj protokołu SSL oraz sprawdzaj autentyczność i datę utraty ważności certyfikatów. Aktualizuj system i przeglądarki internetowe. Maile pochodzące od znanych firm i instytucji są podpisane cyfrowo, sprawdzaj autentyczność wiadomości, zanim przejdziesz na daną stronę. Poza tym, w Polsce ...

Tematy: phishing, ataki typu phishing, oszukańcze strony internetowe, ataki internetowe -

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO]()

Atak wirusów: uważaj na Sality.AO

12:43 26.02.2009

Firma Panda Security odnotowała w ostatnim tygodniu wzrost liczby infekcji powodowanych przez groźny wirus Sality.AO. Wykorzystuje on niebezpieczne techniki stosowane przez dawne zagrożenia wraz z rozwiązaniami typowymi dla nowych złośliwych programów. Panda Security zaleca użytkownikom podjęcie niezbędnych środków ostrożności z uwagi na ryzyko ...

Tematy: wirusy, atak wirusów, zagrożenia internetowe, ataki internetowe

![ESET: koń trojański Hexzone w akcji [© stoupa - Fotolia.com] ESET: koń trojański Hexzone w akcji](https://s3.egospodarka.pl/grafika/kon-trojanski/ESET-kon-trojanski-Hexzone-w-akcji-MBuPgy.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi](https://s3.egospodarka.pl/grafika/ataki-internetowe/Cyberprzestepcy-szybsi-i-skuteczniejsi-apURW9.jpg)

![Kradzież tożsamości: wzrost infekcji [© Scanrail - Fotolia.com] Kradzież tożsamości: wzrost infekcji](https://s3.egospodarka.pl/grafika/kradziez-tozsamosci/Kradziez-tozsamosci-wzrost-infekcji-apURW9.jpg)

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO](https://s3.egospodarka.pl/grafika/wirusy/Atak-wirusow-uwazaj-na-Sality-AO-MBuPgy.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)