-

![BSA w styczniu [© Syda Productions - Fotolia.com] BSA w styczniu]()

BSA w styczniu

... tego typu nielegalne działania spoczywa zarówno na pracodawcach, jak i pracownikach, np. administratorach sieci komputerowych, a także właścicielach lub zarządzie firm zajmujących się sprzedażą komputerów z nielegalnie zainstalowanymi programami ... sposobem uzyskania wyczerpujących i aktualnych danych o zainstalowanym oprogramowaniu jest audyt ...

-

![ISO w Komie [© Syda Productions - Fotolia.com] ISO w Komie]()

ISO w Komie

... , wdrażanie oprogramowania, dostawy sprzętu komputerowego, projekty oraz instalacje sieci transmisji danych. "Wdrożenie systemu zarządzania jakością jest jednym z ... której przygotowane zostały główne dokumenty systemu tj. Księga Jakości, procedury i instrukcje. Audyt certyfikujący przewidziany jest na drugą połowę listopada 2003 roku. Koma S.A. jest ...

-

![Firmy i nielegalne oprogramowanie [© Scanrail - Fotolia.com] Firmy i nielegalne oprogramowanie]()

Firmy i nielegalne oprogramowanie

... % „złośliwych kodów” (malicious code) jest rozpowszechniania przez sieci P2P. Aktualnie, mimo poważnych konsekwencji finansowych ponoszonych przez przedsiębiorstwa, stopa piractwa ... zakresie audytu i procedur zarządzania oprogramowaniem. „44% polskich przedsiębiorców wskazuje audyt oprogramowania jako metodę kontroli nad posiadanymi zasobami ...

-

![Panda: spam problemem współczesnych firm [© Scanrail - Fotolia.com] Panda: spam problemem współczesnych firm]()

Panda: spam problemem współczesnych firm

... rozwiązań antymalware. Audyt wykazał, że aż 87,54% e-maili otrzymanych przez firmy w lipcu stanowił spam, czyli niepożądana korespondencja e-mail, zawierająca zazwyczaj reklamy. Tak wysoki odsetek spamu w firmowej korespondencji może znacząco wpłynąć nie tylko na wydajność systemów IT, wykorzystując przepustowość sieci i zapychając dyski ...

-

![Leasing: nieruchomości komercyjne Leasing: nieruchomości komercyjne]()

Leasing: nieruchomości komercyjne

... lokale biurowe, handlowe i usługowe, centra logistyczne, magazyny i hale produkcyjne, sieci hoteli, salony samochodowe, nieruchomości przemysłowe. Korzyści płynące z leasingu ... biznesplanu oraz operatu szacunkowego nieruchomości. Przeprowadzany jest również tzw. audyt prawny nieruchomości. Czas realizacji transakcji zależy głównie od wielkości ...

-

![Transakcje online firm źle zabezpieczone [© stoupa - Fotolia.com] Transakcje online firm źle zabezpieczone]()

Transakcje online firm źle zabezpieczone

... wdrożono w firmie zasady bezpieczeństwa. Zaleca się korzystanie z banków, posiadających odpowiednie certyfikaty bezpieczeństwa, spełniające standardy bezpieczeństwa. Każda firma może przeprowadzić bezpłatnie audyt bezpieczeństwa za pomocą Panda Malware Radar i sprawdzić poziom bezpieczeństwa swojej sieci na stronie internetowej .

-

![Symantec Altiris Management Suite 7.0 [© Nmedia - Fotolia.com] Symantec Altiris Management Suite 7.0]()

Symantec Altiris Management Suite 7.0

... szeregiem korporacyjnych i własnoręcznie opracowanych pakietów oprogramowania. Pozwala przeprowadzać audyt i skategoryzować znane aplikacje w katalogu oprogramowania, następnie wykonać automatyczną ... Suite 7.0 i Altiris Server Management Suite 7.0 można nabyć bezpośrednio lub za pośrednictwem ogólnoświatowej sieci autoryzowanych sprzedawców typu VAR ...

-

![Sektor MSP: ocena kryzysu Sektor MSP: ocena kryzysu]()

Sektor MSP: ocena kryzysu

... , odzieżowych, spedycyjnych, w firmach eksportowych oraz wielu usługodawców (reklama, audyt, szkolenia). Zaledwie 2 proc. badanych stwierdziło, że kryzys ... miesiącach zainwestują to Internet, e-biznes, VOIP, czyli poszerzanie dostępności firm do sieci www i oszczędności z rozwiązań internetowych (najwyższy wskaźnik cząstkowy 47,62 pkt.). ...

-

![Sektor MSP a bezpieczeństwo informatyczne [© stoupa - Fotolia.com] Sektor MSP a bezpieczeństwo informatyczne]()

Sektor MSP a bezpieczeństwo informatyczne

... ” – dodaje Wolfgang Wimmer z GFi. Ustawienia domyślne Niefrasobliwi administratorzy sieci także potrafią ułatwić zadanie hackerom. Jednym z często popełnianych przez ... i antywirusowego bez modyfikowania ustawień domyślnych. Zdaniem firm prowadzących audyt bezpieczeństwa, niewłaściwa konfiguracja ustawień serwerów często czyni infrastrukturę IT ...

-

![Najpopularniejsze sklepy online XII 2009 Najpopularniejsze sklepy online XII 2009]()

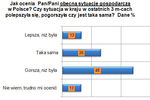

Najpopularniejsze sklepy online XII 2009

... na ile jego oferta odpowiada gustom użytkownika. Dotyczy to zarówno znanych sieci (Komputronik) jak i mniejszych sklepów działających tylko online (Modnefirany, Seniorsklep). Wyników ... szybko uczą się na swoich błędach, a opinie klientów traktują jako najlepszy audyt mający na celu eliminacje słabych punktów w ich procesie sprzedaży" – stwierdza Paweł ...

-

![Szukanie pracy: księgowość domeną kobiet Szukanie pracy: księgowość domeną kobiet]()

Szukanie pracy: księgowość domeną kobiet

... niż wskazań mężczyzn. Przewaga w liczbach Z analizy Pracuj.pl wynika, że księgowość, audyt i podatki to dziedziny, w których kobiety chciałyby pracować dużo chętniej niż mężczyźni ... do wzrostu ilości kobiet pracujących jako kierowniczki budów, programistki czy administratorki sieci. Liczba kobiet w zawodach technicznych będzie rosła także ze względu ...

-

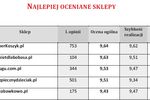

![Najlepiej oceniane sklepy internetowe 2009/2010 Najlepiej oceniane sklepy internetowe 2009/2010]()

Najlepiej oceniane sklepy internetowe 2009/2010

... audyt mający na celu eliminacje słabych punktów w ich procesie sprzedaży. Raport Opineo 2009/2010 jest pierwszym z całego cyklu, w którym można zaobserwować trendy rozwoju zakupów przez Internet, pracę sklepów nad podnoszeniem jakości usług, zmianę preferencji zakupowych klientów a także oceny produktów, które są kupowane w sieci ...

-

![Zakupy online: jak być bezpiecznym? Zakupy online: jak być bezpiecznym?]()

Zakupy online: jak być bezpiecznym?

... pieniądze przez internet, oczekujesz, że istnieje jakiś rodzaj ochrony konsumenta w sieci. Niepokojący wzrost liczby oszustw internetowych został przez niektóre rządy powiązany ... poziom bezpieczeństwa dostępny w niektórych przeglądarkach, właściciel witryny musi przejść audyt przeprowadzony przez Urząd Certyfikacji. Urząd ten wymaga, aby właściciel ...

-

![Debiut Solar Company SA na GPW [© denphumi - Fotolia.com] Debiut Solar Company SA na GPW]()

Debiut Solar Company SA na GPW

... odzieży damskiej oraz dodatków odzieżowych sprzedawanych pod marką Solar zarówno w sklepach własnych, jak i w sieci sklepów partnerskich i franczyzowych w kraju i za granicą. W ramach Grupy Solar funkcjonują wszystkie niezbędne ... opinię: Dom Inwestycyjny Bre Banku SA Doradca Finansowy: BRE Corporate Finance S.A. Biegły rewident: PKF Audyt Sp. ...

-

![Debiut Mex Polska SA na GPW [© Przemysław Szabłowsk - Fotolia.com] Debiut Mex Polska SA na GPW]()

Debiut Mex Polska SA na GPW

... potem również koncepcji gastronomicznej The Mexican byli Andrzej Domżał, oraz Joanna i Paweł Kowalewscy. Idea stworzenia sieci restauracji narodziła się w 2007 roku wraz z pomysłem na utworzenie holdingu. Od momentu zawiązania „MEX ... Prawna Doradca Finansowy: IDM.PL Doradztwo Finansowe Sp. z o.o. Biegły rewident: AUDITIO Sp. z o.o., ForBiznes Audyt - ...

-

![Enterprise Park w Krakowie Enterprise Park w Krakowie]()

Enterprise Park w Krakowie

... oraz infrastrukturę techniczną. Drugi etap obejmuje budynek C. Certyfikat BREEAM Wstępny audyt projektu Enterprise Park w Krakowie przeprowadzony został przez firmę Grontmij Polska w ... . Inne udogodnienia na terenie Enterprise Park otwarta została restauracja sieci OLIMP. W lokalu o powierzchni 400 m2 serwowane są ciepłe i zimne posiłki w ...

-

![Internetowe sklepy sportowe – ranking 2014 [© Kadmy - Fotolia.com] Internetowe sklepy sportowe – ranking 2014]()

Internetowe sklepy sportowe – ranking 2014

... samodzielne złożenie sprzętu. Internetowym sklepom sportowym rekomendowałbym dokładniejszy audyt wysyłek wychodzących pod względem jakości, estetyki i bezpieczeństwa oraz ... tylko 7 posiada Certyfikat Rzetelności. Trendy rynkowe A czego najczęściej szukamy w sieci? Według analityków serwisu Skąpiec.pl, najbardziej pożądane w ostatnich 12 miesiącach ...

-

![Przemysł kosmiczny w Polsce? - jest potencjał [© www.andonwww.com - Fotolia.com] Przemysł kosmiczny w Polsce? - jest potencjał]()

Przemysł kosmiczny w Polsce? - jest potencjał

... Polska ma odpowiedni potencjał, przeświadczona jest również ESA, która przeprowadziła niezależny audyt. – Sprawdzano m.in. nasz potencjał przemysłowy i naukowy. Polski ... satelitarnej są wykorzystywane w wielu dziedzinach gospodarki, w tym do monitoringu sieci energetycznych, w logistyce, zarządzaniu ruchem lotniczym czy ratownictwie. Szacuje się, ...

-

![Rynek pracy specjalistów 2014 [© yanlev - Fotolia.com] Rynek pracy specjalistów 2014]()

Rynek pracy specjalistów 2014

... w naszym serwisie, połowa z nich dedykowana jest programistom. Jednak rosnąca rola sieci informatycznych i zwiększająca się liczba danych, które są magazynowane, sprawia, że w obszarze IT obserwujemy stały wzrost zapotrzebowania na osoby odpowiedzialne za audyt i bezpieczeństwo danych. Obszar IT to nie jedyny obszar, w który obserwujemy ...

-

![Certyfikacja w e-commerce: warto czy nie? [© BillionPhotos.com - Fotolia.com] Certyfikacja w e-commerce: warto czy nie?]()

Certyfikacja w e-commerce: warto czy nie?

... połowę polskich internautów cechuje nieufność do zakupów online. Wiarygodność sklepu w sieci ma dla kupujących duże znaczenie. Zauważają to także sami e-przedsiębiorcy. ... . W ramach usługi e-sprzedawca otrzymuje kompleksową opiekę prawną, jego sklep przechodzi audyt prawny, a pracownicy mają dostęp do materiałów szkoleniowych i szkoleń on-line – ...

-

![Branża spożywcza zadłużona na 176 milionów złotych [© BillionPhotos.com - Fotolia.com] Branża spożywcza zadłużona na 176 milionów złotych]()

Branża spożywcza zadłużona na 176 milionów złotych

... na relatywnie niskim poziomie. Branży zagraża też wprowadzenie podatku od sieci handlowych, bo niewykluczone, że jego część największe sklepy po prostu ... , a czasem nawet bankructwo. W tym kontekście szczególnie zaskakują wyniki badania „Audyt windykacyjny”, przeprowadzonego niedawno na zlecenie firmy windykacyjnej Kaczmarski Inkasso. Wynika z ...

-

![Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy]()

Nielojalny pracownik poszukiwany. Zatrudnią go cyberprzestępcy

... jako „narzędzia” do przeprowadzania ataków, które pomoże im uzyskać dostęp do sieci firmy telekomunikacyjnej i przeprowadzić szkodliwe działania. Z nowego badania przeprowadzonego przez Kaspersky Lab i B2B International ... pomaga atakującym. Należy ograniczyć dostęp do najbardziej poufnych informacji i systemów. Należy regularnie przeprowadzać audyt ...

-

![7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach 7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach]()

7 mln USD w pół roku. Tak hakerzy zarabiają na kryptowalutach

... potencjalnymi zagrożeniami, łącznie z oprogramowaniem do kopania kryptowaluty. Organizacjom Kaspersky Lab zaleca następujące działania: Regularnie przeprowadzaj audyt bezpieczeństwa w firmowej sieci. Zainstaluj niezawodne rozwiązanie bezpieczeństwa na wszystkich stacjach roboczych i serwerach i dopilnuj, aby wszystkie jego komponenty były ...

-

![Czy RODO zmieniło media społecznościowe? [© tom_nulens - Fotolia.com ] Czy RODO zmieniło media społecznościowe?]()

Czy RODO zmieniło media społecznościowe?

... oraz publikowane treści. - RODO przypomina użytkownikom podstawowe zasady zachowania swojej prywatności w sieci. Dzięki nowej regulacji mogą ponownie sprawdzić swoje ustawienia oraz dane ... w wyszukiwarce oraz czy podany numer telefonu jest publicznie dostępny. Taki audyt prywatności i zabezpieczeń swojego konta nie tylko na Facebooku, ale również ...

-

![Debiut Silvair na GPW [© ArchiVIZ - Fotolia.com] Debiut Silvair na GPW]()

Debiut Silvair na GPW

... celem stało się opracowanie nowej wersji protokołu Bluetooth umożliwiającej bezprzewodową wymianę danych w topologii sieci kratowej. Spółka wniosła do prac tej grupy znaczący wkład zarówno w wymiarze intelektualnym jak i organizacyjnym, a ... : Trigon Dom Maklerski S.A. Doradca prawny: Greenberg Traurig Grzesiak sp.k. Biegli Rewidenci: UHY ECA Audyt ...

-

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?]()

Jak powstrzymać formjacking?

... Zalecenia F5 Labs dla zabezpieczenia operacji: Stworzenie inwentaryzacji aplikacji internetowych obejmującej dokładny audyt treści stron trzecich. Proces jest wart przeprowadzenia, mimo że jest skomplikowany, ... się błędów z punktu początkowego, tzw. zaczepienia. Ponieważ ataki iniekcyjne w sieci są wszechstronną techniką, ważne jest też poprawianie ...

-

![Lazarus znowu atakuje Lazarus znowu atakuje]()

Lazarus znowu atakuje

... historię przeglądanych stron oraz adresy IP urządzeń – w tym informacje dotyczące dostępnych sieci oraz aktywnych połączeń. Nowo wykryte szkodliwe narzędzia są aktywne i nadal ... zachowaniu technologie wykrywania, takie jak Kaspersky Endpoint Security for Business. Przeprowadzaj regularny audyt bezpieczeństwa infrastruktury IT organizacji ...

-

![Wymiana opon: czy twój serwis ma ceryfikat oponiarski? Wymiana opon: czy twój serwis ma ceryfikat oponiarski?]()

Wymiana opon: czy twój serwis ma ceryfikat oponiarski?

... całej Europy projekt, będący wspólnym przedsięwzięciem głównych producentów ogumienia, sieci serwisowych oraz ekspertów z branży. Jego realizację powierzono niezależnej ... certyfikat oponiarski jest ważny 2 lata – po roku przeprowadzany jest skrócony audyt nadzoru. O jego starać mogą się wszystkie serwisy, które zajmują się wymianą opon - zarówno ...

-

![Prawo budowlane 2020. Jakie zmiany? [© fotomek - Fotolia.com] Prawo budowlane 2020. Jakie zmiany?]()

Prawo budowlane 2020. Jakie zmiany?

... za wydanie warunków technicznych przyłączenia do sieci. To również zmiany w ustawie o planowaniu i zagospodarowaniu terenu, o gospodarce nieruchomościami, prawie energetycznym i wielu innych ustawach. Dlatego też firmy budowlane, deweloperzy, inwestorzy już teraz powinni przeprowadzić audyt prawny prowadzonych i planowanych przedsięwzięć, budów ...

-

![Jak zapobiegać wyciekom danych firmowych w chmurze? [© Jakub Jirsák - Fotolia.com.jpg] Jak zapobiegać wyciekom danych firmowych w chmurze?]()

Jak zapobiegać wyciekom danych firmowych w chmurze?

... jest szczególnie widoczny – to jej błędna konfiguracja. Każdego roku z tego powodu do sieci wyciekają miliardy rekordów, co stanowi poważne zagrożenie dla bezpieczeństwa organizacji i w ... automatyzuje procesy kontroli na jak najwcześniejszym etapie cyklu rozwoju. Stały audyt konfiguracji w chmurze pod kątem zgodności z polityką, na przykład przy ...

-

![Firma odporna na wyciek danych - jak to zrobić? [© pixabay.com] Firma odporna na wyciek danych - jak to zrobić?]()

Firma odporna na wyciek danych - jak to zrobić?

... skrócie BYOD. Pracownicy często nie są świadomi procesów bezpieczeństwa, a administratorzy sieci nie mają odpowiednich narzędzi do nadzorowania przepływu danych i wychwytywania ... organizacja, istnieje kilka uniwersalnych sposobów ochrony wrażliwych informacji. Wykonaj audyt i znajdź wszystkie swoje wrażliwe dane. Dobrze wiedzieć z jakimi danymi ...

-

![Program "Czyste Powietrze" po zmianach. Sprawdź, jak dostać dofinansowanie [© pixabay.com] Program "Czyste Powietrze" po zmianach. Sprawdź, jak dostać dofinansowanie]()

Program "Czyste Powietrze" po zmianach. Sprawdź, jak dostać dofinansowanie

... starego pieca - kotła na paliwo stałe (węgiel, drewno) – na nowoczesne źródło ciepła; audyt energetyczny; ocieplenie ścian, stropu, podłogi; wymianę okien, drzwi, bramy garażowej. ... drzewną o obniżonej emisyjności cząstek stałych ≤ 20 mg/m3 (budynek podłączony do sieci dystrybucji gazu); Urealniane kwoty dotacji; Eliminacja możliwości uzyskania ...

-

![Polskie firmy nie są liderami cyberbezpieczeństwa [© Melpomene - Fotolia.com] Polskie firmy nie są liderami cyberbezpieczeństwa]()

Polskie firmy nie są liderami cyberbezpieczeństwa

... w 2023 r. na chwilę spadła poniżej 600, jak wynika z badania "Ryzyko w sieci", przeprowadzonego na zlecenie firmy Symantec. Oznacza to, że przeciętna polska firma ... procedur i systemów bezpieczeństwa. W takich przypadkach zalecam na początek porządny audyt, rozpoznanie słabych punktów w systemie zabezpieczeń a dopiero w następnym kroku uszczelnienie ...

Tematy: cyberbezpieczeństwo, cyberataki, ataki hakerów, cyberzagrożenia, phishing, ataki phishingowe, ataki apt APT, złośliwe oprogramowanie, malware, ransomware, ataki ransomware, dane osobowe, bezpieczeństwo danych osobowych, kradzież danych osobowych, przechowywanie danych osobowych, ochrona danych osobowych -

![7 kroków do spełnienia wymogów NIS2 [© Schluesseldienst z Pixabay] 7 kroków do spełnienia wymogów NIS2]()

7 kroków do spełnienia wymogów NIS2

... o rzeczywiste wzmocnienie bezpieczeństwa – mówi ekspert Stormshield, wytwórcy rozwiązań z obszaru bezpieczeństwa IT. Szkolenia i audyt pomogą zrozumieć zagadnienie W tym kontekście zasadnym wydaje ... muszą wdrożyć rozwiązania, aby zapewnić niezbędny poziom bezpieczeństwa sieci i systemów informatycznych charakteryzujący daną działalność, zgodnie z ...

-

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?]()

Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?

... wykorzystania jej. Microsoft w odpowiedzi przygotował i wydał aktualizację oraz przeprowadził dodatkowy audyt bezpieczeństwa swoich aplikacji dla macOS. Chociaż żaden system nie jest pozbawiony wad ... użytkownicy stosowali regularne aktualizacje i dodatkowe środki ochrony, takie jak monitorowanie i segmentacja sieci oraz użycie oprogramowania ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![BSA w styczniu [© Syda Productions - Fotolia.com] BSA w styczniu](https://s3.egospodarka.pl/grafika/business-software-alliance/BSA-w-styczniu-d8i3B3.jpg)

![ISO w Komie [© Syda Productions - Fotolia.com] ISO w Komie](https://s3.egospodarka.pl/grafika/iso-9001-2000/ISO-w-Komie-d8i3B3.jpg)

![Firmy i nielegalne oprogramowanie [© Scanrail - Fotolia.com] Firmy i nielegalne oprogramowanie](https://s3.egospodarka.pl/grafika/nielegalne-oprogramowanie/Firmy-i-nielegalne-oprogramowanie-apURW9.jpg)

![Panda: spam problemem współczesnych firm [© Scanrail - Fotolia.com] Panda: spam problemem współczesnych firm](https://s3.egospodarka.pl/grafika/spam/Panda-spam-problemem-wspolczesnych-firm-apURW9.jpg)

![Transakcje online firm źle zabezpieczone [© stoupa - Fotolia.com] Transakcje online firm źle zabezpieczone](https://s3.egospodarka.pl/grafika/transakcje-online/Transakcje-online-firm-zle-zabezpieczone-MBuPgy.jpg)

![Symantec Altiris Management Suite 7.0 [© Nmedia - Fotolia.com] Symantec Altiris Management Suite 7.0](https://s3.egospodarka.pl/grafika/Symantec/Symantec-Altiris-Management-Suite-7-0-Qq30bx.jpg)

![Sektor MSP a bezpieczeństwo informatyczne [© stoupa - Fotolia.com] Sektor MSP a bezpieczeństwo informatyczne](https://s3.egospodarka.pl/grafika/sektor-MSP/Sektor-MSP-a-bezpieczenstwo-informatyczne-MBuPgy.jpg)

![Debiut Solar Company SA na GPW [© denphumi - Fotolia.com] Debiut Solar Company SA na GPW](https://s3.egospodarka.pl/grafika/debiut-na-GPW/Debiut-Solar-Company-SA-na-GPW-iQjz5k.jpg)

![Debiut Mex Polska SA na GPW [© Przemysław Szabłowsk - Fotolia.com] Debiut Mex Polska SA na GPW](https://s3.egospodarka.pl/grafika2/debiut-na-GPW/Debiut-Mex-Polska-SA-na-GPW-94670-150x100crop.jpg)

![Internetowe sklepy sportowe – ranking 2014 [© Kadmy - Fotolia.com] Internetowe sklepy sportowe – ranking 2014](https://s3.egospodarka.pl/grafika2/Internetowe-sklepy-sportowe/Internetowe-sklepy-sportowe-ranking-2014-141168-150x100crop.jpg)

![Przemysł kosmiczny w Polsce? - jest potencjał [© www.andonwww.com - Fotolia.com] Przemysł kosmiczny w Polsce? - jest potencjał](https://s3.egospodarka.pl/grafika2/przemysl-kosmiczny/Przemysl-kosmiczny-w-Polsce-jest-potencjal-141864-150x100crop.jpg)

![Rynek pracy specjalistów 2014 [© yanlev - Fotolia.com] Rynek pracy specjalistów 2014](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-specjalistow-2014-149554-150x100crop.jpg)

![Certyfikacja w e-commerce: warto czy nie? [© BillionPhotos.com - Fotolia.com] Certyfikacja w e-commerce: warto czy nie?](https://s3.egospodarka.pl/grafika2/sklepy-internetowe/Certyfikacja-w-e-commerce-warto-czy-nie-163714-150x100crop.jpg)

![Branża spożywcza zadłużona na 176 milionów złotych [© BillionPhotos.com - Fotolia.com] Branża spożywcza zadłużona na 176 milionów złotych](https://s3.egospodarka.pl/grafika2/KRD/Branza-spozywcza-zadluzona-na-176-milionow-zlotych-166963-150x100crop.jpg)

![Czy RODO zmieniło media społecznościowe? [© tom_nulens - Fotolia.com ] Czy RODO zmieniło media społecznościowe?](https://s3.egospodarka.pl/grafika2/RODO/Czy-RODO-zmienilo-media-spolecznosciowe-207257-150x100crop.jpg)

![Debiut Silvair na GPW [© ArchiVIZ - Fotolia.com] Debiut Silvair na GPW](https://s3.egospodarka.pl/grafika2/debiuty-na-GPW/Debiut-Silvair-na-GPW-208389-150x100crop.jpg)

![Jak powstrzymać formjacking? [© frank peters - Fotolia.com] Jak powstrzymać formjacking?](https://s3.egospodarka.pl/grafika2/ataki-iniekcyjne/Jak-powstrzymac-formjacking-222481-150x100crop.jpg)

![Prawo budowlane 2020. Jakie zmiany? [© fotomek - Fotolia.com] Prawo budowlane 2020. Jakie zmiany?](https://s3.egospodarka.pl/grafika2/prawo-budowlane/Prawo-budowlane-2020-Jakie-zmiany-229479-150x100crop.jpg)

![Jak zapobiegać wyciekom danych firmowych w chmurze? [© Jakub Jirsák - Fotolia.com.jpg] Jak zapobiegać wyciekom danych firmowych w chmurze?](https://s3.egospodarka.pl/grafika2/wyciek-danych/Jak-zapobiegac-wyciekom-danych-firmowych-w-chmurze-240727-150x100crop.jpg)

![Firma odporna na wyciek danych - jak to zrobić? [© pixabay.com] Firma odporna na wyciek danych - jak to zrobić?](https://s3.egospodarka.pl/grafika2/wyciek-danych/Firma-odporna-na-wyciek-danych-jak-to-zrobic-245988-150x100crop.jpg)

![Program "Czyste Powietrze" po zmianach. Sprawdź, jak dostać dofinansowanie [© pixabay.com] Program "Czyste Powietrze" po zmianach. Sprawdź, jak dostać dofinansowanie](https://s3.egospodarka.pl/grafika2/Czyste-Powietrze/Program-Czyste-Powietrze-po-zmianach-Sprawdz-jak-dostac-dofinansowanie-250879-150x100crop.jpg)

![Polskie firmy nie są liderami cyberbezpieczeństwa [© Melpomene - Fotolia.com] Polskie firmy nie są liderami cyberbezpieczeństwa](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Polskie-firmy-nie-sa-liderami-cyberbezpieczenstwa-257846-150x100crop.jpg)

![7 kroków do spełnienia wymogów NIS2 [© Schluesseldienst z Pixabay] 7 kroków do spełnienia wymogów NIS2](https://s3.egospodarka.pl/grafika2/Dyrektywa-NIS2/7-krokow-do-spelnienia-wymogow-NIS2-259749-150x100crop.jpg)

![Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom? [© Freepik] Jak luki w zabezpieczeniach aplikacji Microsoft mogą zagrażać naszym komputerom?](https://s3.egospodarka.pl/grafika2/luki-w-zabezpieczeniach/Jak-luki-w-zabezpieczeniach-aplikacji-Microsoft-moga-zagrazac-naszym-komputerom-261629-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r. [© DigitalMarketingAgency - pixabay.com] Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2025 r.](https://s3.egospodarka.pl/grafika2/konto-firmowe/Ranking-kont-firmowych-w-jakim-banku-zalozysz-najlepsze-konto-firmowe-w-2025-r-266886-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Mały ZUS Plus od 2026 roku: nowe zasady, dłuższa ulga i ważne terminy [© wygenerowane przez AI] Mały ZUS Plus od 2026 roku: nowe zasady, dłuższa ulga i ważne terminy](https://s3.egospodarka.pl/grafika2/preferencyjne-skladki/Maly-ZUS-Plus-od-2026-roku-nowe-zasady-dluzsza-ulga-i-wazne-terminy-270249-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Rynek pracy w logistyce: najwyższy popyt na pracowników i podwyżki blisko 10% [© pexels] Rynek pracy w logistyce: najwyższy popyt na pracowników i podwyżki blisko 10%](https://s3.egospodarka.pl/grafika2/logistyka/Rynek-pracy-w-logistyce-najwyzszy-popyt-na-pracownikow-i-podwyzki-blisko-10-270939-150x100crop.jpg)

![Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE? [© wygenerowane przez AI] Farmy wiatrowe i fotowoltaika - co powinien wiedzieć właściciel gruntu przed podpisaniem umowy OZE?](https://s3.egospodarka.pl/grafika2/OZE/Farmy-wiatrowe-i-fotowoltaika-co-powinien-wiedziec-wlasciciel-gruntu-przed-podpisaniem-umowy-OZE-270902-150x100crop.jpg)

![Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych [© wygenerowane przez AI] Wojna w Iranie i wzrost cen ropy mogą zjeść zyski firm transportowych](https://s3.egospodarka.pl/grafika2/Iran/Wojna-w-Iranie-i-wzrost-cen-ropy-moga-zjesc-zyski-firm-transportowych-270933-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)