McAfee: zagrożenia internetowe IV kw. 2010

2011-02-10 09:59

Przeczytaj także: McAfee: zagrożenia internetowe I kw. 2010

Wzrost ilości szkodliwego oprogramowania, spam w „okresie przejściowym”

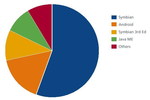

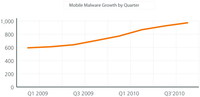

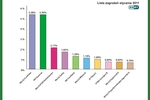

Fale ataków szkodliwego oprogramowania wydają się nie mieć końca, a przy tym jeszcze nie wiadomo, w jakim stopniu przyczynia się do nich coraz większa popularność mobilnych urządzeń korzystających z Internetu. W czwartym kwartale 2010 r. pojawiły się duże różnice pomiędzy różnymi rejonami świata. Wynika to z szerszej tendencji dostosowywania metod ataku do charakteru i przyzwyczajeń użytkowników oraz reagowania na wydarzenia zachodzące w danym regionie. Cyberprzestępcy najchętniej sięgali przy tym po ataki wykorzystujące funkcję automatycznego uruchamiania programów z nośników wymiennych (Generic!atr), konie trojańskie i programy pobierające dane bankowe (PWS i Generic.dx), a także mechanizmy wykorzystujące luki i błędy w przeglądarkach (StartPage i Exploit-MS04-028).

Spadek ilości spamu do najniższego poziomu od kilku lat może mieć związek z „okresem przejściowym”, w którym kilka botnetów pozostawało w nietypowym, jak na tę porę roku, uśpieniu. Specjaliści z McAfee Labs odkryli, że botnet Bredolab oraz część botnetu Zeus zostały zamknięte. W okresie Bożego Narodzenia zniknął też spam rozsyłany przez botnety Rustock, Lethic i Xarvester, a najwięcej niechcianych wiadomości pochodziło z botnetów Bobax i Grum.

Im więcej urządzeń, tym więcej zagrożeń

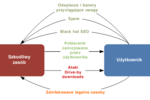

Użytkownicy korzystają z Internetu za pośrednictwem coraz szerszej gamy urządzeń – komputerów, tabletów, smartfonów czy telewizorów z wbudowaną obsługą Internetu. W związku z tym przewidywany jest również wzrost liczby i stopnia zaawansowania zagrożeń internetowych. W czwartym kwartale najbardziej aktywnymi zagrożeniami były programy Zeus-Murofet, Conficker i Koobface. Zwrócono też uwagę na szybkie powstawanie nowych, potencjalnie niebezpiecznych domen. Powszechnym problemem były także strony służące do wyłudzania danych osobowych.

fot. mat. prasowe

Luki w produktach firmy Adobe najczęstszą metodą rozsyłania malware’u

W 2009 roku specjaliści z McAfee Labs przewidywali, że luki w produktach firmy Adobe staną się najchętniej wykorzystywanymi narzędziami do dystrybucji niebezpiecznych programów oraz łamania zabezpieczeń systemów i sieci. Prognozy te okazały się trafne: przez cały rok 2010 twórcy szkodliwego oprogramowania bardzo często wykorzystywali słabe punkty technologii Flash, a w jeszcze większym stopniu technologii PDF. Szkodliwe pliki w formacie Adobe PDF stały się najczęstszym sposobem włamywania się na komputery. Zdaniem McAfee Labs, w tym roku luki w produktach Adobe nadal będą chętnie wykorzystywane, ponieważ coraz częściej są one stosowane w urządzeniach mobilnych i systemach operacyjnych innych, niż MS Windows.

Nasilająca się aktywność hakerów zaangażowanych politycznie

W czwartym kwartale 2010 roku najbardziej widoczną grupą „haktywistów” była grupa „Anonymous”, której członkowie uczestniczyli w szeregu „cyberdemonstracji” przeciwko organizacjom ochrony praw autorskich, a pod koniec kwartału — także przeciwko cenzorom i krytykom serwisu WikiLeaks. Tym samym coraz bardziej zaciera się granica pomiędzy „haktywizmem”, a cyber-wojną.

McAfee: zagrożenia internetowe III kw. 2011

McAfee: zagrożenia internetowe III kw. 2011

1 2

oprac. : Katarzyna Sikorska / eGospodarka.pl

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Wirusy komputerowe mają 25 lat [© stoupa - Fotolia.com] Wirusy komputerowe mają 25 lat](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-komputerowe-maja-25-lat-MBuPgy.jpg)

![Reklama w internecie, telewizji i w radio w I 2026 [© pexels] Reklama w internecie, telewizji i w radio w I 2026](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Reklama-w-internecie-telewizji-i-w-radio-w-I-2026-270931-150x100crop.jpg)

![Nowe wyzwania dla globalnej gospodarki w 2026 roku [© wygenerowane przez AI] Nowe wyzwania dla globalnej gospodarki w 2026 roku](https://s3.egospodarka.pl/grafika2/gospodarka-swiatowa/Nowe-wyzwania-dla-globalnej-gospodarki-w-2026-roku-270908-150x100crop.jpg)

![Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce? [© pexels] Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?](https://s3.egospodarka.pl/grafika2/AI/Suwerennosc-AI-priorytetem-dla-79-proc-firm-Co-to-oznacza-w-praktyce-270906-150x100crop.jpg)

![Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze [© ra2 studio - fotolia.com] Kiedy wysłać mailing? Jaki dzień tygodnia i godziny są najlepsze](https://s3.egospodarka.pl/grafika2/mailing/Kiedy-wyslac-mailing-Jaki-dzien-tygodnia-i-godziny-sa-najlepsze-223622-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels] Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz? [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-najmu/Wynajem-mieszkania-czy-kredyt-Gdzie-rata-jest-tansza-niz-czynsz-270870-50x33crop.jpg) Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?

Wynajem mieszkania czy kredyt? Gdzie rata jest tańsza niż czynsz?

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-150x100crop.jpg)

![Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik [© wygenerowane przez AI] Faktura VAT w 2026: zasady wystawiania, KSeF, korekty, paragon z NIP, zaliczki i waluty obce. Kompletny przewodnik](https://s3.egospodarka.pl/grafika2/faktura-VAT/Faktura-VAT-w-2026-zasady-wystawiania-KSeF-korekty-paragon-z-NIP-zaliczki-i-waluty-obce-Kompletny-przewodnik-270930-150x100crop.jpg)

![Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną? [© wygenerowane przez AI] Błędy w dokumentacji przetargowej kosztują miliony. Jak skutecznie przygotować inwestycję publiczną?](https://s3.egospodarka.pl/grafika2/procedury-zamowien-publicznych/Bledy-w-dokumentacji-przetargowej-kosztuja-miliony-Jak-skutecznie-przygotowac-inwestycje-publiczna-270901-150x100crop.jpg)

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)