Fałszywe antywirusy realnym zagrożeniem

2010-05-18 00:21

Przeczytaj także: Coraz więcej scareware w sieci

3. Dać użytkownikowi nadzieję na usunięcie szkodników

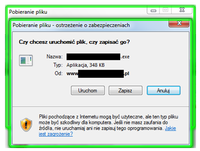

Zaraz po zakończeniu "skanowania" rozpoczyna się proces pobierania niewielkiego pliku, który po instalacji okazuje się być właśnie tą aplikacją, dzięki której nasz komputer stanie się bezpieczniejszy, a my pozbędziemy się wszystkich wykrytych przed momentem zagrożeń. W niektórych przypadkach instalacja odbywa się bez wiedzy użytkownika.

fot. mat. prasowe

Rozpoczęcie pobierania fałszywego programu antywirusowego

Oczywiście jest to jedna z metod infekcji systemu. Czasami odbywa się to w zupełnie inny sposób. Na przykład robak Kido (znany także pod nazwą Confiker) pobierał fałszywe oprogramowanie pod nazwą Spyware Protect. Zasada działania była jednak taka sama i sprowadzała się do zwiększenia dochodów przestępców.

Wykres pochodzący z raportu pokazuje jaka jest świadomość społeczna na temat fałszywek.

fot. mat. prasowe

Wyniki ankiety, w której zadano pytanie: "Czy potrafi Pan/Pani odróżnić produkt oryginalny od podróbki?"

Jak nie strachem to siłą...

Większość aplikacji scareware ogranicza swoje działanie do straszenia użytkowników i męczenia ich nieustannymi komunikatami o zagrożeniach. Czasami to jednak nie wystarcza, zwłaszcza gdy ofiara orientuje się, że ktoś nią manipuluje. Idąc tym tokiem myślenia, twórcy scareware zaczęli tak pisać swoje programy, by te po instalacji blokowały większość aplikacji zainstalowanych w systemie. Tworzenie, edycja i otwieranie dokumentów także jest niemożliwe, co może mieć kolosalne znaczenie w przypadku osób, które na dysku trzymają np. pracę magisterską lub ważne firmowe dokumenty. Aby odblokować dostęp do komputera, należy zakupić licencję na program (najczęściej jest to kwota powyżej 150 zł). Przykładem takiego programu jest Total Security 2009. Tego typu praktyki przypominają w swoim działaniu wirusa GpCode, który po infekcji szyfrował ponad 200 rodzajów plików, a za odszyfrowanie pobierana była opłata.

fot. mat. prasowe

Program Total Security 2009

Takie działania cyberprzestępców wskazują na coraz większą świadomość użytkowników Internetu, którzy są czujniejsi i nie dają się łatwo wywieźć w pole. Z tego powodu atakujący uciekają się do jawnego żądania okupu za odblokowanie komputera. Należy pamiętać, że żaden legalny program zabezpieczający nie blokuje komputera do czasu wykupienia licencji!

Elegancik ... bo najważniejsze jest wrażenie

Dlaczego zatem fałszywe programy antywirusowe odnoszą taki sukces? Co wpływa na użytkowników, że faktycznie wierzą w zainfekowanie ich komputera oraz w to, że bez odpowiedniej pomocy nie będą w stanie pozbyć się szkodników? Skąd ta skuteczność programów typu scareware?

Przyczyn jest kilka. Po pierwsze i najważniejsze - socjotechnika. To na niej opiera się cały proceder. Jest to sztuka manipulacji człowiekiem, wywierania na nim wpływu w taki sposób, by stał się podatny na wszelkiego typu sugestie. Wszystko sprowadza się do odpowiedniego zaprezentowania faktów (w tym przypadku rzekomej infekcji) i pokierowania konkretną osobą dla własnych korzyści (zakup drogiej licencji przez ofiarę).

Fałszywy antywirus na ICQ

Fałszywy antywirus na ICQ

oprac. : eGospodarka.pl

![Szkodliwe programy 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2013-128561-150x100crop.jpg)

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2012-i-prognozy-na-2013-110215-150x100crop.jpg)

![Fałszywy antywirus dla Mac OS X [© stoupa - Fotolia.com] Fałszywy antywirus dla Mac OS X](https://s3.egospodarka.pl/grafika/falszywe-antywirusy/Falszywy-antywirus-dla-Mac-OS-X-MBuPgy.jpg)

![Szkodliwe programy 2010 i prognozy na 2011 [© stoupa - Fotolia.com] Szkodliwe programy 2010 i prognozy na 2011](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Szkodliwe-programy-2010-i-prognozy-na-2011-MBuPgy.jpg)

![Sztuczna inteligencja napędzi PKB. Są jednak warunki [© Freepik] Sztuczna inteligencja napędzi PKB. Są jednak warunki](https://s3.egospodarka.pl/grafika2/AI/Sztuczna-inteligencja-napedzi-PKB-Sa-jednak-warunki-266473-150x100crop.jpg)

![Influencer marketing krytykowany, ale ciągle skuteczny [© Freepik] Influencer marketing krytykowany, ale ciągle skuteczny](https://s3.egospodarka.pl/grafika2/celebryci/Influencer-marketing-krytykowany-ale-ciagle-skuteczny-266469-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2025 r. mieszkańcy największych miast? [© Africa Studio - Fotolia.com] Jaki podatek od nieruchomości zapłacą w 2025 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Jaki-podatek-od-nieruchomosci-zaplaca-w-2025-r-mieszkancy-najwiekszych-miast-263866-150x100crop.jpg)

![Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki [© Freepik] Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki [© Freepik]](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Jakie-wynagrodzenie-na-umowie-o-prace-i-B2B-Duze-roznice-i-szerokie-widelki-266257-50x33crop.jpg) Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki

Jakie wynagrodzenie na umowie o pracę i B2B? Duże różnice i szerokie widełki

![Bańka spekulacyjna na złocie? Ekspert wyjaśnia [© PublicDomainPictures z Pixabay] Bańka spekulacyjna na złocie? Ekspert wyjaśnia](https://s3.egospodarka.pl/grafika2/zloto/Banka-spekulacyjna-na-zlocie-Ekspert-wyjasnia-266495-150x100crop.jpg)

![Rynek mieszkaniowy na rozdrożu [© Freepik] Rynek mieszkaniowy na rozdrożu](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Rynek-mieszkaniowy-na-rozdrozu-266470-150x100crop.jpg)

![Odpowiedzialność podatkowa członków zarządu - czy TSUE rozstrzygnie wątpliwości? [© Freepik] Odpowiedzialność podatkowa członków zarządu - czy TSUE rozstrzygnie wątpliwości?](https://s3.egospodarka.pl/grafika2/odpowiedzialnosc-za-zobowiazania-podatkowe/Odpowiedzialnosc-podatkowa-czlonkow-zarzadu-czy-TSUE-rozstrzygnie-watpliwosci-266468-150x100crop.jpg)