Kaspersky Lab: szkodliwe programy IV 2010

2010-05-06 11:41

Przeczytaj także: Kaspersky Lab: szkodliwe programy I 2010

Szybkie rozpowszechnienie się exploita CVE-2010-0806 pozwoliło mu zająć najwyższe miejsce w naszym drugim zestawieniu. Exploit ten zwykle importuje na komputery ofiar niewielkie programy downloadery, takie jak reprezentanci rodzin Trojan-Downloader.Win32.Small, Trojan-Dropper.Win32.Agent, Trojan.Win32.Inject oraz Trojan.Win32.Sasfis. Następnie trojany te pobierają na zainfekowane maszyny inne szkodliwe programy - zwykle są to różne modyfikacje takich szkodników, jak Trojan-GameTheif.Win32.Magania, Trojan-GameTheif.Win32.WOW oraz Backdoor.Win32.Torr. Wygląda na to, że głównym celem cyberprzestępców wykorzystujących exploita CVE-2010-0806 w kwietniu była kradzież poufnych danych użytkowników posiadających konta w popularnych grach online. Całkowita liczba prób pobrań trzech wariantów exploitów, które uplasowały się na 1, 3 i 16 miejscu, przekroczyła 350 000.

Wśród kwietniowych nowości znalazły się trzy exploity (na 2, 10 i 13 miejscu), które wykorzystują luki w programach Adobe Reader i Acrobat. Luki wykorzystywane przez te trzy exploity są stosunkowo stare - zostały wykryte jeszcze w 2009 roku. Same exploity są dokumentami PDF zawierającymi skrypty w języku JavaScript. Skrypty te szukają w Internecie różnych wariantów trojanów downloaderów, które, po zainstalowaniu, pobierają i uruchamiają wiele innych szkodliwych programów. Szkodliwe oprogramowanie pobierane na komputery zainfekowane exploitem Pdfka.cab (2 miejsce) obejmowały warianty rodziny PSWTool.Win32.MailPassView. Programy z tej grupy są wykorzystywane do kradzieży loginów i haseł do kont pocztowych.

Packed.Win32.Krap.gy, na 19 miejscu, podobnie jak większość przedstawicieli tej rodziny pakerów, maskuje fałszywe programy antywirusowe. Jednym ze źródeł rozprzestrzeniania takich fałszywych programów bezpieczeństwa jest strona HTML wykryta przez Kaspersky Lab jako Trojan.HTML.Fraud.am (20 miejsce).

Liczba prób pobrań trojana Twetti.c (5 miejsce) wyniosła 90 000. Funkcjonalność tego szkodnika nie różni się od jego mniej zamaskowanego poprzednika Twetti.a, o którym wspominaliśmy w grudniu.

fot. mat. prasowe

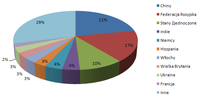

Państwa będące źródłem największej liczby infekcji za pośrednictwem Internetu, kwiecień 2010

Spoglądając na kwietniowe statystyki, możemy wyróżnić jeden z głównych trendów ostatnich miesięcy: cyberprzestępcy aktywnie wykorzystują exploity o powszechnie dostępnym kodzie źródłowym. W ogromnej większości przypadków, celem takich ataków są poufne dane. Cyberprzestępcy próbują uzyskać dostęp do kont w serwisach pocztowych i gier online oraz różnych innych stron. W kwietniu odnotowano setki tysięcy takich prób. Skradzione dane mogą być sprzedawane oraz/lub wykorzystywane do rozprzestrzeniania szkodliwych programów.

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg) Kaspersky Lab: szkodliwe programy III kw. 2013

Kaspersky Lab: szkodliwe programy III kw. 2013

1 2

oprac. : eGospodarka.pl

Przeczytaj także

Najnowsze w dziale Wiadomości

-

![Instagram wyłącza szyfrowanie prywatnych wiadomości. Co to oznacza dla użytkowników? [© wygenerowane przez AI] Instagram wyłącza szyfrowanie prywatnych wiadomości. Co to oznacza dla użytkowników?]()

Instagram wyłącza szyfrowanie prywatnych wiadomości. Co to oznacza dla użytkowników?

-

![ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim? [© pexels] ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim?]()

ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim?

-

![Szyfrowany pendrive Kingston IronKey Locker+ 50 G2. Co oferuje? Szyfrowany pendrive Kingston IronKey Locker+ 50 G2. Co oferuje?]()

Szyfrowany pendrive Kingston IronKey Locker+ 50 G2. Co oferuje?

-

![To już 4. fabryka Baumit w Polsce. Szczegóły nowej inwestycji, zdjęcia i wizualizacja To już 4. fabryka Baumit w Polsce. Szczegóły nowej inwestycji, zdjęcia i wizualizacja]()

To już 4. fabryka Baumit w Polsce. Szczegóły nowej inwestycji, zdjęcia i wizualizacja

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Malware atakuje Apple iPad [© stoupa - Fotolia.com] Malware atakuje Apple iPad](https://s3.egospodarka.pl/grafika/malware/Malware-atakuje-Apple-iPad-MBuPgy.jpg)

![Instagram wyłącza szyfrowanie prywatnych wiadomości. Co to oznacza dla użytkowników? [© wygenerowane przez AI] Instagram wyłącza szyfrowanie prywatnych wiadomości. Co to oznacza dla użytkowników?](https://s3.egospodarka.pl/grafika2/Instagram/Instagram-wylacza-szyfrowanie-prywatnych-wiadomosci-Co-to-oznacza-dla-uzytkownikow-271160-150x100crop.jpg)

![ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim? [© pexels] ChatGPT, Gemini, Claude czy Bielik: które modele AI najlepiej radzą sobie z językiem polskim?](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/ChatGPT-Gemini-Claude-czy-Bielik-ktore-modele-AI-najlepiej-radza-sobie-z-jezykiem-polskim-271155-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Kupujesz używane auto? Te błędy mogą Cię kosztować dziesiątki tysięcy złotych. [© wygenerowane przez AI] Kupujesz używane auto? Te błędy mogą Cię kosztować dziesiątki tysięcy złotych.](https://s3.egospodarka.pl/grafika2/samochod-uzywany/Kupujesz-uzywane-auto-Te-bledy-moga-Cie-kosztowac-dziesiatki-tysiecy-zlotych-271152-150x100crop.jpg)

![Jazda pod wpływem alkoholu: gdzie grozi więzienie, a gdzie tylko mandat? [© pexels] Jazda pod wpływem alkoholu: gdzie grozi więzienie, a gdzie tylko mandat?](https://s3.egospodarka.pl/grafika2/nietrzezwosc/Jazda-pod-wplywem-alkoholu-gdzie-grozi-wiezienie-a-gdzie-tylko-mandat-271159-150x100crop.jpg)

![Wpis do księgi wieczystej po spadku - nowe zasady i nawet 10 tys. zł kary [© pexels] Wpis do księgi wieczystej po spadku - nowe zasady i nawet 10 tys. zł kary](https://s3.egospodarka.pl/grafika2/wpis-do-ksiegi-wieczystej/Wpis-do-ksiegi-wieczystej-po-spadku-nowe-zasady-i-nawet-10-tys-zl-kary-271156-150x100crop.jpg)

![Czy konflikt na Bliskim Wschodzie zatrzyma polski rynek mieszkaniowy? [© wygenerowane przez AI] Czy konflikt na Bliskim Wschodzie zatrzyma polski rynek mieszkaniowy?](https://s3.egospodarka.pl/grafika2/Bliski-Wschod/Czy-konflikt-na-Bliskim-Wschodzie-zatrzyma-polski-rynek-mieszkaniowy-271149-150x100crop.jpg)

![Zmiany w postępowaniach przed KIO. Dlaczego pierwsze pisma procesowe mogą zdecydować o wyniku sporu? [© wygenerowane przez AI] Zmiany w postępowaniach przed KIO. Dlaczego pierwsze pisma procesowe mogą zdecydować o wyniku sporu?](https://s3.egospodarka.pl/grafika2/KIO/Zmiany-w-postepowaniach-przed-KIO-Dlaczego-pierwsze-pisma-procesowe-moga-zdecydowac-o-wyniku-sporu-271148-150x100crop.jpg)

![Podatek od zysków kapitałowych w PIT-38 za 2025 r. Jak rozliczyć zyski i straty z inwestycji? Praktyczny przewodnik [© wygenerowane przez AI] Podatek od zysków kapitałowych w PIT-38 za 2025 r. Jak rozliczyć zyski i straty z inwestycji? Praktyczny przewodnik](https://s3.egospodarka.pl/grafika2/PIT-38/Podatek-od-zyskow-kapitalowych-w-PIT-38-za-2025-r-Jak-rozliczyc-zyski-i-straty-z-inwestycji-Praktyczny-przewodnik-271147-150x100crop.jpg)