-

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

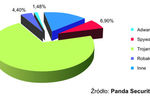

Zagrożenia internetowe IV-VI 2009

00:10 12.07.2009

... fałszywych programów antywirusowych, czyli programów typu adware, które imitują prawdziwe programy antywirusowe. W omawianym okresie ilość robaków wzrosła nieznacznie. Stanowiły ... kolei Skandynawia okazała się regionem najsłabiej dotkniętym aktywnością złośliwego oprogramowania. Złośliwe użycie Twittera Robak, który pojawił się w kwietniu 2009 r. na ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Bootkit: backdoor sinowal znów w akcji Bootkit: backdoor sinowal znów w akcji]()

Bootkit: backdoor sinowal znów w akcji

13:09 22.06.2009

... zaawansowanych technologii rootkit oraz wirusów sektora startowego w celu infekowania MBR-a. Infekowanie sektora startowego dysków było bardzo popularne w czasie, gdy szkodliwe programy po raz pierwszy zaczęły się pojawiać; stare technologie przeżywają obecnie odrodzenie, są jednak podnoszone do nowego poziomu. Problem pogarsza fakt ...

Tematy: bootkit, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie

Tematy: bootkit, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie -

![Zagrożenia internetowe I-III 2009 Zagrożenia internetowe I-III 2009]()

Zagrożenia internetowe I-III 2009

00:10 19.04.2009

... temat robaka Waledac, który pojawił się w okresie poprzedzającym dzień świętego Walentego. W podsumowaniu kwartalnym firma Panda Security zwróciła także uwagę na złośliwe oprogramowanie, które obecne jest w serwisach społecznościowych oraz na najistotniejsze luki w zabezpieczeniach, które zostały wykryte w ciągu pierwszych trzech miesięcy bieżącego ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku]()

Szkodliwe programy: eksploit na celowniku

00:16 09.04.2009

... FortiGuard ISP, z czego 13 zostało uznanych za aktywnie eksploatowane. Oprogramowanie złośliwe – przechwytywanie sekwencji znaków oraz kradzież informacji stanowiła większość zgłaszanych działań ... stanowi prawie 70% treści; szkodliwe oprogramowanie około 20%, natomiast programy służące do szpiegowania i wyłudzania informacji pozostałe 10%. ...

Tematy: exploity, szkodliwe programy, złośliwe programy, zagrożenia internetowe

Tematy: exploity, szkodliwe programy, złośliwe programy, zagrożenia internetowe -

![Ewolucja złośliwego oprogramowania 2008 Ewolucja złośliwego oprogramowania 2008]()

Ewolucja złośliwego oprogramowania 2008

01:03 24.03.2009

... zdalnej administracji. Domeny drugiego poziomu atakowane przez szkodliwe programy Poniższy diagram pokazuje domeny drugiego poziomu atakowane przez szkodliwe programy, które wykorzystują najpopularniejszy port 80. Większość domen drugiego poziomu, z którymi kontaktują się szkodliwe programy, należy do chińskich serwisów DNS. Prawie 40% szkodliwych ...

Tematy: złośliwe programy, wirusy, trojany, adware

Tematy: złośliwe programy, wirusy, trojany, adware -

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi]()

Cyberprzestępcy szybsi i skuteczniejsi

12:23 19.03.2009

Autorzy szkodliwego oprogramowania zawsze działali szybko - rozpowszechniali kod natychmiast po wykryciu luki w zabezpieczeniach. Jednak w 2008 r. specjaliści ds. zagrożeń w firmie Trend Micro byli świadkami ataków szkodliwego oprogramowania przeprowadzonych z niespotykaną dotąd szybkością. Zdaniem ekspertów częściowo wynika to z modeli i ...

Tematy: ataki internetowe, szkodliwe programy, oszustwa internetowe, złośliwe programy

Tematy: ataki internetowe, szkodliwe programy, oszustwa internetowe, złośliwe programy -

![Szukanie pracy: uwaga na fałszywe maile [© stoupa - Fotolia.com] Szukanie pracy: uwaga na fałszywe maile]()

Szukanie pracy: uwaga na fałszywe maile

00:58 02.03.2009

Internetowi przestępcy masowo rozsyłają spam, w którym informują użytkowników o odrzuceniu ich kandydatury przez potencjalnego pracodawcę. Maile zawierają załącznik z domniemaną kopią CV odbiorcy, która w rzeczywistości jest złośliwym oprogramowaniem, zdefiniowanym przez firmę Symantec jako Hacktool.Spammer. Eksperci przestrzegają, że ...

Tematy: spam, szukanie pracy, fałszywe maile, hacktool spammer

Tematy: spam, szukanie pracy, fałszywe maile, hacktool spammer -

![Oszustwa internetowe - tendencje w 2009 [© Scanrail - Fotolia.com] Oszustwa internetowe - tendencje w 2009]()

Oszustwa internetowe - tendencje w 2009

00:01 29.01.2009

Firma McAfee opublikowała prognozy dotyczące wzrostu zagrożeń elektronicznych w 2009 r. Według ekspertów główna tendencja, która pojawi się w 2009 r., to dalsze wykorzystywanie kryzysu finansowego w celu oszukiwania użytkowników poprzez proponowanie im fałszywych usług w zakresie transakcji finansowych, usług fałszywych firm inwestycyjnych oraz ...

Tematy: zagrożenia internetowe, oszustwa internetowe, złośliwe programy, cyberprzestępcy

Tematy: zagrożenia internetowe, oszustwa internetowe, złośliwe programy, cyberprzestępcy -

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

13:52 27.01.2009

... te same osoby. Przed przeprowadzeniem szczegółowej analizy DLL podobieństwo między użytymi algorytmami zaciemniania było jedynym potwierdzeniem, że te dwa szkodliwe programy pochodzą z tego samego źródła. Gdy specjaliści wydobyli ukryty DLL z pamięci komputera i zbadali, w jaki sposób działa, nie mieli już wątpliwości: DLL ...

Tematy: malware, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie

Tematy: malware, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie -

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs]()

Zagrożenia w sieci w 2009 r. wg TrendLabs

12:19 26.01.2009

TrendLabs, laboratorium zajmującym się badaniem globalnych zagrożeń należącym do firmy Trend Micro, opracowała zestaw 10 największych zagrożeń czyhających na nas w 2009 roku, tych nowych i tych już nazbyt dobrze znanych. Zestaw 10 największych zagrożeń internetowych w 2009 roku wg TrendLabs: Bolączki Web 2.0. Zdaniem ekspertów korzyści (i ...

Tematy: zagrożenia internetowe, oszustwa internetowe, złośliwe programy, cyberprzestępcy

Tematy: zagrożenia internetowe, oszustwa internetowe, złośliwe programy, cyberprzestępcy

Podobne tematy:

- cyberprzestępcy

- zagrożenia internetowe

- ataki hakerów

- phishing

- cyberataki

- złośliwe oprogramowanie

- szkodliwe oprogramowanie

- cyberbezpieczeństwo

- trojany

- wirusy

- ransomware

- sklepy internetowe

- cyberzagrożenia

- spam

- ataki internetowe

- hakerzy

- kradzież danych

- cyberprzestępczość

- bezpieczeństwo w internecie

- branża IT

![Szkodliwe programy: eksploit na celowniku [© stoupa - Fotolia.com] Szkodliwe programy: eksploit na celowniku](https://s3.egospodarka.pl/grafika/exploity/Szkodliwe-programy-eksploit-na-celowniku-MBuPgy.jpg)

![Cyberprzestępcy szybsi i skuteczniejsi [© Scanrail - Fotolia.com] Cyberprzestępcy szybsi i skuteczniejsi](https://s3.egospodarka.pl/grafika/ataki-internetowe/Cyberprzestepcy-szybsi-i-skuteczniejsi-apURW9.jpg)

![Szukanie pracy: uwaga na fałszywe maile [© stoupa - Fotolia.com] Szukanie pracy: uwaga na fałszywe maile](https://s3.egospodarka.pl/grafika/spam/Szukanie-pracy-uwaga-na-falszywe-maile-MBuPgy.jpg)

![Oszustwa internetowe - tendencje w 2009 [© Scanrail - Fotolia.com] Oszustwa internetowe - tendencje w 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2009-apURW9.jpg)

![Zagrożenia w sieci w 2009 r. wg TrendLabs [© Scanrail - Fotolia.com] Zagrożenia w sieci w 2009 r. wg TrendLabs](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Zagrozenia-w-sieci-w-2009-r-wg-TrendLabs-apURW9.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

![Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r [© Victoria z Pixabay] Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r [© Victoria z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Male-i-srednie-mieszkania-zdrozaly-w-I-kw-2024-az-o-19-r-r-259507-50x33crop.jpg) Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r

Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r

![Na co można przeznaczyć pieniądze z polisy na życie? [© fotomek - Fotolia.com] Na co można przeznaczyć pieniądze z polisy na życie?](https://s3.egospodarka.pl/grafika2/polisa-na-zycie/Na-co-mozna-przeznaczyc-pieniadze-z-polisy-na-zycie-259769-150x100crop.jpg)

![Makiawelizm może pomóc w skutecznej komunikacji [© olly - Fotolia.com] Makiawelizm może pomóc w skutecznej komunikacji](https://s3.egospodarka.pl/grafika2/makiawelizm/Makiawelizm-moze-pomoc-w-skutecznej-komunikacji-259751-150x100crop.jpg)

![Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp [© bzyxx - Fotolia.com] Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-V-2024-wyzsza-niz-przed-podwyzkami-stop-259768-150x100crop.jpg)

![Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV [© Wolfgang Eckert z Pixabay] Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-100-tys-osobowych-BEV-i-PHEV-259763-150x100crop.jpg)

![Rynek najmu powoli się odbudowuje [© goodluz - Fotolia.com] Rynek najmu powoli się odbudowuje](https://s3.egospodarka.pl/grafika2/najem-mieszkan/Rynek-najmu-powoli-sie-odbudowuje-259761-150x100crop.jpg)