-

![F-Secure Business Suite: nowe funkcje [© Nmedia - Fotolia.com] F-Secure Business Suite: nowe funkcje]()

F-Secure Business Suite: nowe funkcje

... ta funkcja, jak i Exploit Shield chronią przedsiębiorstwo przed stratą czasu poświęcanego na czyszczenie zainfekowanych komputerów, a także przed utratą poufnych danych. "Funkcja Exploit Shield chroniła użytkowników przed atakiem exploita Aurora wykorzystującego luki w przeglądarce Internet Explorer zanim został on wykryty i nazwany. Kolejny ...

-

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube]()

Atak na serwis YouTube

... następnie jest przetwarzany przez przeglądarkę użytkownika tak, jak pełnoprawny element tej strony. Szkodliwy kod jest „wstrzykiwany” z wykorzystaniem luki w mechanizmie pobierania danych od użytkownika. Wiele stron - przede wszystkim forów i portali internetowych - bazuje na tym, że przetwarza i wyświetla tekst, który wcześniej użytkownik wpisuje ...

-

![Karty kredytowe wciąż znikają Karty kredytowe wciąż znikają]()

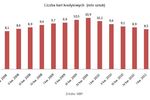

Karty kredytowe wciąż znikają

... . Zapowiada się, że będzie ich ubywało dalej. Karty kredytowe to jedna z najbardziej licznych ofiar kryzysu finansowego. Kłopoty finansowe na świecie i w kraju spowodowały, że banki ... ich używania. I to już najwyraźniej zaczyna się udawać. Jak wynika z danych banku centralnego mimo dalszego drastycznego spadku liczby kart, w kwietniu zadłużenie na ...

-

![Problemy Polaków w Internecie [© Scanrail - Fotolia.com] Problemy Polaków w Internecie]()

Problemy Polaków w Internecie

... zdobyczy techniki, ale niewiedza czy mechanizmy tzw. e-wykluczenia. Według danych Akademii Allegro, droga do w pełni rozwiniętego społeczeństwa informacyjnego jest jeszcze ... ” własnego e-biznesu pochodzi głównie od znajomych czy z poradników znalezionych w sieci. Z danych zebranych przez Akademię Allegro w ok. 50 małych i średnich miastach ...

-

![Bezpieczeństwo IT a młodzi pracownicy Bezpieczeństwo IT a młodzi pracownicy]()

Bezpieczeństwo IT a młodzi pracownicy

... jaki sposób zachowania tej nowej generacji pracowników zwiększają ryzyko osobiste i korporacyjne w i tak już skomplikowanej sytuacji jeśli chodzi o zagrożenie dla bezpieczeństwa danych. Najnowsze wyniki badania przedstawione w raporcie wskazują, że pracodawcy mają coraz więcej powodów do niepokoju. Potrzeba natychmiastowego dostępu do informacji na ...

-

![Atak hakerów: spam z propozycją pracy Atak hakerów: spam z propozycją pracy]()

Atak hakerów: spam z propozycją pracy

... duże ilości spamu mającego na celu "złowienie" jak największej liczby ofiar, które będą częścią struktury piorącej brudne pieniądze - mówi Elżbieta ... ” kończy się na wykonaniu jednego zlecenia – dodaje. Rzeczywistość Cyberprzestępcy wchodzą w posiadanie danych dostępowych do bankowych kont internetowych. Następnie wysyłają pieniądze na konta ...

-

![Bezpieczny smartfon z systemem Android [© pizuttipics - Fotolia.com] Bezpieczny smartfon z systemem Android]()

Bezpieczny smartfon z systemem Android

... Androidzie. „Warto skonfigurować nowy smartfon tak, by upewnić się, że bateria będzie wykorzystywana optymalnie, telefon będzie chroniony przed utratą i kradzieżą danych, a użytkownik będzie zabezpieczony przed działalnością przestępców” – mówi mówi Rik Ferguson, Dyrektor ds. badań nad bezpieczeństwem i komunikacji w regionie EMEA w firmie Trend ...

-

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT]()

Ocena ryzyka lekarstwem na cyberataki typu APT

... . Gdy taka luka zostanie stworzona, dochodzi często do wielokrotnej kradzieży danych” – tłumaczy Cezary Piekarski, Starszy Menedżer Działu Zarządzania Ryzykiem Deloitte. ... niż reszta zespołu. Jest ono bowiem naturalną ofiarą ataku z racji szerokiego dostępu do danych, które mogą stać się przedmiotem kradzieży. Co jeszcze można zrobić, aby uchronić ...

-

![Europejczycy boją się o bezpieczeństwo w Internecie [© aetb - Fotolia.com] Europejczycy boją się o bezpieczeństwo w Internecie]()

Europejczycy boją się o bezpieczeństwo w Internecie

... na negatywny wpływ cyberprzestępczości na cyfrowy jednolity rynek. Dwa najważniejsze obszary obaw co do bezpieczeństwa online dotyczą nieuczciwego wykorzystywania danych osobowych (co wymienia 37% badanych) i bezpieczeństwa płatności internetowych (35%). „Badanie to ujawnia destrukcyjny wpływ cyberprzestępczości na skalę korzystania z internetu ...

-

![Sposób płatności w sklepie online ma znaczenie [© Artur Marciniec - Fotolia.com] Sposób płatności w sklepie online ma znaczenie]()

Sposób płatności w sklepie online ma znaczenie

... Wojtczuk. Po zalogowaniu się do swojego konta w bankowości elektronicznej wystarczy jedynie zaakceptować gotowy formularz przelewu, wypełniony przez system. Wymiana danych dotyczących transakcji standardowo odbywa się przy zastosowaniu protokołu SSL, co daje gwarancję bezpieczeństwa. – Większość systemów typu pay-by-link to rozwiązania działające ...

-

![Zdjęcie z fotoradaru: kara za niewskazanie sprawcy [© Alberich - Fotolia.com] Zdjęcie z fotoradaru: kara za niewskazanie sprawcy]()

Zdjęcie z fotoradaru: kara za niewskazanie sprawcy

... otrzymaniem przez właściciela auta korespondencji zawierającej wezwanie do wskazania danych osoby kierującej samochodem w dniu zrobienia „pamiątkowego zdjęcia”. Obowiązek wskazania ... tym samym redukcja liczby poważnych wypadków drogowych oraz liczby ich ofiar na polskich drogach. Jednocześnie Trybunał podkreślał, że sankcja za naruszenie art. 78 ...

-

![Nadchodzi sezon na kolizje drogowe Nadchodzi sezon na kolizje drogowe]()

Nadchodzi sezon na kolizje drogowe

... , przyczyniają się do podwyższenia statystyk dotyczących wypadków drogowych. Nic bardziej błędnego - z danych Komendy Głównej Policji wynika, że większość wypadków wydarza się w okresie od ... Fischer, Kierownik Działu Obsługi Klienta w Oponeo.pl. Może i nie ma ofiar, ani nawet rannych, w końcu do zderzenia dochodzi przy mniejszych prędkościach, ale ...

-

![Regin szpieguje sieci GSM Regin szpieguje sieci GSM]()

Regin szpieguje sieci GSM

... tylko pozwala na monitorowanie stacji bazowych GSM, ale umożliwia również zbieranie danych o komórkach GSM oraz o infrastrukturze sieci komórkowej. Cyberprzestępcy stojący za platformą ... . Zezwala m.in. na zdalne sterowanie zainfekowanymi maszynami i ukradkowe przesyłanie danych. Tym, co wyróżnia kampanię jest moduł, dzięki któremu możliwe ...

-

![8 kroków do bezpieczeństwa dziecka w sieci [© UMB-O - Fotolia.com] 8 kroków do bezpieczeństwa dziecka w sieci]()

8 kroków do bezpieczeństwa dziecka w sieci

... na temat prywatności w sieci – dziecko nigdy nie powinno podawać swoich danych osobowych nieznajomym w Internecie i w sieciach społecznościowych. Bądź czujny i monitoruj aktywność dziecka w sieci ... . Pamiętaj, że wiele aplikacji żąda od użytkownika udostępnienia prywatnych danych – naucz dziecko, aby unikało takich programów. Nie pozwól, by twoje ...

-

![Klienci PKO BP znów atakowani – tym razem cyberprzestępcy się postarali Klienci PKO BP znów atakowani – tym razem cyberprzestępcy się postarali]()

Klienci PKO BP znów atakowani – tym razem cyberprzestępcy się postarali

... razem cyberprzestępcy postarali się, aby wiadomość phishingowa wysyłana do potencjalnych ofiar pozbawiona była błędów, co zwiększa jej wiarygodność. Pierwsze wiadomości ... bezpieczeństwa komputerowego. Bank przypomina, że nigdy nie prosi o podawanie jakichkolwiek danych drogą e-mailową lub SMS-ową. Logując się do serwisu transakcyjnego, należy zawsze ...

-

![Rezerwacja hotelu online: na co uważać? [© Photobank - Fotolia.com] Rezerwacja hotelu online: na co uważać?]()

Rezerwacja hotelu online: na co uważać?

... Internet pośrednik czy touroperator ma prawo wymagać od nas jedynie określonych danych. Są to np. imię i nazwisko, adres, numer karty i informacje związane z poprawnym ... czy przeprowadzania transakcji – mówi Marek Andryszak, Prezes Zarządu TUI Poland. A jakich danych osobowych może wymagać od nas hotel podczas kwaterowania? Są to imię i nazwisko, ...

-

![Ile kosztuje atak na bezpieczeństwo IT? [© RVNW - Fotolia.com] Ile kosztuje atak na bezpieczeństwo IT?]()

Ile kosztuje atak na bezpieczeństwo IT?

... . Jednak nie wszystkie takie zdarzenia są poważne i/lub prowadzą do utraty poufnych danych. Poważny incydent naruszenia bezpieczeństwa jest najczęściej wynikiem ataku z wykorzystaniem szkodliwego oprogramowania, phishingu, wycieku danych z winy pracowników czy korzystania z nieaktualnego (niezałatanego) oprogramowania. Szacunek kosztów rzuca nowe ...

-

![Seniorzy bez kont bankowych. Oszczędności w domu [© pathdoc - Fotolia.com] Seniorzy bez kont bankowych. Oszczędności w domu]()

Seniorzy bez kont bankowych. Oszczędności w domu

... danych NBP, aż 57% osób po 65. roku życia nie posiada konta bankowego. Oznacza to, że ... również w przypadku korzystania z niego trzeba być ostrożnym. – Celem oszustów działających w sieci jest przechwycenie naszych haseł czy danych osobowych, co w efekcie może prowadzić do wyłudzenia pieniędzy. Dlatego zaleca się zwrócenie uwagi na wiadomości e-mail, ...

-

![Użytkownicy Allegro znów atakowani [© isergey - Fotolia.com] Użytkownicy Allegro znów atakowani]()

Użytkownicy Allegro znów atakowani

... do logowania: Zachowaj czujność zwłaszcza wtedy, gdy e-mail oprócz odnośnika do logowania zawiera: groźbę zablokowania konta, prośbę o potwierdzenie swoich danych, groźbę usunięcia konta, informację o podejrzanych transakcjach na Twoim koncie, informację o prywatnej wiadomości, zapytanie o niewystawianą przez Ciebie ofertę. Dodatkowo przed każdym ...

-

![Szkodliwe oprogramowanie = problemy + utrata pieniędzy [© Family Business - Fotolia.com] Szkodliwe oprogramowanie = problemy + utrata pieniędzy]()

Szkodliwe oprogramowanie = problemy + utrata pieniędzy

... negatywny wpływ na urządzenia i dane użytkowników, a 1/3 z nich oznaczała dla ofiar straty finansowe. Szkodliwe oprogramowanie to problem, który najczęściej napotykają użytkownicy ... Oprócz zapłacenia okupu przestępcom ofiary musiały wydać pieniądze na przywrócenie danych lub sprzętu do działania, na oprogramowanie umożliwiające wyeliminowanie skutków ...

-

![Kradzież pieniędzy: jak to robią hakerzy? [© vchalup - Fotolia.com] Kradzież pieniędzy: jak to robią hakerzy?]()

Kradzież pieniędzy: jak to robią hakerzy?

... internetową a serwisem transakcyjnym banku. Zagrożenia te potrafią m.in. modyfikować formularze wyświetlane w przeglądarce tak, by nakłaniać użytkownika do podania dodatkowych danych, np. danych karty kredytowej czy kodów jednorazowych. Jak podkreśla Kamil Sadkowski, analityk zagrożeń z firmy ESET, aby zabezpieczyć się przed podobnymi atakami, nie ...

-

![Uwaga oszuści! Oferują prawo jazdy, kradną dane osobowe i pieniądze [© FOTOWAWA - Fotolia.com] Uwaga oszuści! Oferują prawo jazdy, kradną dane osobowe i pieniądze]()

Uwaga oszuści! Oferują prawo jazdy, kradną dane osobowe i pieniądze

... ponieważ przestępcy nie tylko kradną pieniądze, ale wchodzą również w posiadanie danych osobowych oraz podpisu ofiary. Na zablokowanej stronie oszuści proponowali załatwienie w ... wykryciu. Sprawa trafiła w ręce policji. - Łatwo sobie wyobrazić jaki użytek z danych osobowych, zdjęcia i wzoru podpisu może dalej zrobić przestępca. Ostrzegamy i prosimy o ...

-

![Chroń swoje urządzenia mobilne: liczba malware zatrważa Chroń swoje urządzenia mobilne: liczba malware zatrważa]()

Chroń swoje urządzenia mobilne: liczba malware zatrważa

... . Po czwarte – ostrożne korzystanie z publicznych i niezabezpieczonych sieci Wi-Fi. Warto pamiętać, że poprzez niezabezpieczone, otwarte sieci hakerzy mogą dostawać się do danych zgromadzonych na urządzeniach mobilnych. Po piąte – hasła, a raczej ich brak. Polityki bezpieczeństwa w firmach często nakazują ustawianie haseł na komputerach PC ...

-

![Cybeprzestępcy nie potrzebują www. Atak DDoS uda się bez tego Cybeprzestępcy nie potrzebują www. Atak DDoS uda się bez tego]()

Cybeprzestępcy nie potrzebują www. Atak DDoS uda się bez tego

... to zagrożenie są również wewnętrzne serwisy WWW, a nawet operacje i połączenia sieciowe. Powyższe dotyczy zwłaszcza firm produkcyjnych. Z danych przedstawionych przez Kaspersky Lab wynika, że w minionym roku 16% firm na świecie padło ofiarą ataku ... wszelkie usługi online, które mogą zostać zaatakowane, w tym aplikacje biznesowe, serwisy, bazy danych ...

-

![Zagrożenia internetowe: więcej ataków ukierunkowanych [© Artur Marciniec - Fotolia.com] Zagrożenia internetowe: więcej ataków ukierunkowanych]()

Zagrożenia internetowe: więcej ataków ukierunkowanych

... Badania prowadzone są na podstawie danych pochodzących z milionów urządzeń końcowych na całym świecie. Ich analizą zajmuje się SophosLabs, globalny zespół ekspertów w dziedzinie bezpieczeństwa Internetu, śledzący zagrożenia 24/7. W celu przyciągnięcia możliwie jak największej liczby potencjalnych ofiar ataku, cyberprzestępcy tworzą spam dostosowany ...

-

![Nowy Kaspersky Internet Security for Mac Nowy Kaspersky Internet Security for Mac]()

Nowy Kaspersky Internet Security for Mac

... chroni przed próbami wykorzystania przez cyberprzestępców kamery internetowej potenjcalnych ofiar. Dodatkowo technologia "Bezpieczne pieniądze" gwarantuje ochronę transakcji finansowych. ... ruchu internetowego, a użytkownik może być informowany o każdej próbie zbierania danych przez strony WWW. Technologia Kaspersky Lab różni się od innych narzędzi i ...

-

![Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016 [© georgejmclittle - Fotolia.com] Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016]()

Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016

... aplikacji mobilnych), w ramach której cyberprzestępcy powiązują dwie lub większą liczbę aplikacji, aby móc następnie koordynować ataki zmierzające do kradzieży danych użytkownika, inspekcji plików, przesyłania fałszywych wiadomości SMS, ładowania dodatkowych aplikacji bez zgody zainteresowanego oraz wysyłania informacji o lokalizacji użytkownika do ...

-

![Ataki hakerskie: polskie instytucje rządowe na celowniku [© Lagarto Film - Fotolia.com] Ataki hakerskie: polskie instytucje rządowe na celowniku]()

Ataki hakerskie: polskie instytucje rządowe na celowniku

... Atakujący wykorzystali znaną i wyjątkowo skuteczną technikę infekcji komputerów swoich ofiar – rozsyłali wiadomości mailowe łudząco przypominające te przesyłane przez znane ... techniki jak te wykorzystywane w tzw. operacji Buhtrap (jej celem była kradzież danych niezbędnych do logowania się do internetowych rachunków bankowych), autorzy tego ataku ...

-

![Kaspersky Cybersecurity Index VIII 2016 [© ArtemSam - Fotolia.com] Kaspersky Cybersecurity Index VIII 2016]()

Kaspersky Cybersecurity Index VIII 2016

... rzeczywiście padło ofiarą cyberataków w okresie badania – np. dotknął ich wyciek danych lub wyłudzenie informacji online. Wskaźnik chronionych – wskazuje liczbę użytkowników, ... w oparciu o szczegółowe badanie przeprowadzone w sierpniu 2016 r. w 21 krajach na całym świecie. Z danych tych wynika, że tylko jeden na pięciu użytkowników (21%) uważa, ...

-

![Android na celowniku cyberprzestępców [© Daniel Krasoń - Fotolia.com] Android na celowniku cyberprzestępców]()

Android na celowniku cyberprzestępców

... zatem dziwnego, że to właśnie oni najczęściej padają ofiarą cyberprzestępców. Z danych udostępnionych przez F-Secure wynika, że w minionym roku każdego dnia trafiało ... cyberprzestępców Użytkownicy urządzeń opartych o Android raczej nie mogą spać spokojnie - z danych udostępnionych przez laboratorium antywirusowe AV-TEST wynika, że od stycznia ...

-

![Spam w 2016 r. Spam w 2016 r.]()

Spam w 2016 r.

... rozsyłaną rodziną szkodliwego oprogramowania okazał się rozprzestrzeniamy poprzez pocztę elektroniczną Trojan.Win32.Bayrob, którego zadaniem było rozsyłanie spamu oraz kradzież danych osobistych. Sport i terroryzm, czyli pomysły na spam 2016 Można było przypuszczać, że phisherzy nie przepuszczą tak świetnej okazji do naciągania ...

-

![Polak jedzie na wakacje, ale jak? [© GTeam - Fotolia.com] Polak jedzie na wakacje, ale jak?]()

Polak jedzie na wakacje, ale jak?

... , Polacy doceniają w autach szybkość przemieszczania się oraz komfort jazdy. Z danych tych możemy wnioskować, że samochody, którymi podróżujemy są coraz lepiej wyposażone, ... katastrof lotniczych, Polacy nadal bardziej obawiają się podróży samolotem. Statystyki dotyczące ofiar wypadków drogowych nie przekładają się na nasze poczucie bezpieczeństwa. Aż ...

-

![Ceny OC rosną, ale już wolniej niż w roku ubiegłym [© Eisenhans - Fotolia] Ceny OC rosną, ale już wolniej niż w roku ubiegłym]()

Ceny OC rosną, ale już wolniej niż w roku ubiegłym

... zmotoryzowanych. Z danych zebranych przez rankomat.pl wynika, że ceny obowiązkowego ubezpieczenia OC wzrosły względem stycznia o zaledwie 5 ... . Impulsem dla kolejnych podwyżek mogą być planowane regulacje prawne dotyczące m. in. zadośćuczynień dla bliskich ofiar wypadków. Dla kierowców poszukujących taniego ubezpieczenia OC, nadal najrozsądniejszym ...

-

![WAP Billing atakuje urządzenia mobilne WAP Billing atakuje urządzenia mobilne]()

WAP Billing atakuje urządzenia mobilne

... mobilnych szkodliwych programów. W celu aktywowania się za pośrednictwem internetu mobilnego wszystkie wersje tych szkodników potrafią wyłączyć Wi-Fi oraz komórkowy transfer danych. Najpopularniejszy z tego typu trojanów, który należy do rodziny Trojan-Clicker.AndroidOS.Ubsod, atakował w lipcu 2017 r. niemal 8 000 użytkowników z 82 państw (wg ...

-

![Bezpieczeństwo na drodze. Jaki jest polski styl jazdy? [© ambrozinio - Fotolia.com] Bezpieczeństwo na drodze. Jaki jest polski styl jazdy?]()

Bezpieczeństwo na drodze. Jaki jest polski styl jazdy?

... przekraczać prędkość w terenie zabudowanym. W świetle tych danych niemal 10 tys. wypadków, do których doszło w wakacje tego roku, nie powinno nikogo zaskakiwać. Pod względem ilości ofiar, które giną na drogach, Polska należy do niechlubnej europejskiej czołówki. Z danych Komendy Głównej Policji wynika, że od czerwca ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![F-Secure Business Suite: nowe funkcje [© Nmedia - Fotolia.com] F-Secure Business Suite: nowe funkcje](https://s3.egospodarka.pl/grafika/F-Secure/F-Secure-Business-Suite-nowe-funkcje-Qq30bx.jpg)

![Atak na serwis YouTube [© stoupa - Fotolia.com] Atak na serwis YouTube](https://s3.egospodarka.pl/grafika/YouTube/Atak-na-serwis-YouTube-MBuPgy.jpg)

![Problemy Polaków w Internecie [© Scanrail - Fotolia.com] Problemy Polaków w Internecie](https://s3.egospodarka.pl/grafika/Polacy/Problemy-Polakow-w-Internecie-apURW9.jpg)

![Bezpieczny smartfon z systemem Android [© pizuttipics - Fotolia.com] Bezpieczny smartfon z systemem Android](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Bezpieczny-smartfon-z-systemem-Android-94602-150x100crop.jpg)

![Ocena ryzyka lekarstwem na cyberataki typu APT [© Minerva Studio - Fotolia.com] Ocena ryzyka lekarstwem na cyberataki typu APT](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ocena-ryzyka-lekarstwem-na-cyberataki-typu-APT-115116-150x100crop.jpg)

![Europejczycy boją się o bezpieczeństwo w Internecie [© aetb - Fotolia.com] Europejczycy boją się o bezpieczeństwo w Internecie](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Europejczycy-boja-sie-o-bezpieczenstwo-w-Internecie-127930-150x100crop.jpg)

![Sposób płatności w sklepie online ma znaczenie [© Artur Marciniec - Fotolia.com] Sposób płatności w sklepie online ma znaczenie](https://s3.egospodarka.pl/grafika2/karty-platnicze/Sposob-platnosci-w-sklepie-online-ma-znaczenie-133142-150x100crop.jpg)

![Zdjęcie z fotoradaru: kara za niewskazanie sprawcy [© Alberich - Fotolia.com] Zdjęcie z fotoradaru: kara za niewskazanie sprawcy](https://s3.egospodarka.pl/grafika2/wykroczenia-drogowe/Zdjecie-z-fotoradaru-kara-za-niewskazanie-sprawcy-135533-150x100crop.jpg)

![8 kroków do bezpieczeństwa dziecka w sieci [© UMB-O - Fotolia.com] 8 kroków do bezpieczeństwa dziecka w sieci](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-dzieci-w-internecie/8-krokow-do-bezpieczenstwa-dziecka-w-sieci-156004-150x100crop.jpg)

![Rezerwacja hotelu online: na co uważać? [© Photobank - Fotolia.com] Rezerwacja hotelu online: na co uważać?](https://s3.egospodarka.pl/grafika2/hotele/Rezerwacja-hotelu-online-na-co-uwazac-161104-150x100crop.jpg)

![Ile kosztuje atak na bezpieczeństwo IT? [© RVNW - Fotolia.com] Ile kosztuje atak na bezpieczeństwo IT?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-IT/Ile-kosztuje-atak-na-bezpieczenstwo-IT-163243-150x100crop.jpg)

![Seniorzy bez kont bankowych. Oszczędności w domu [© pathdoc - Fotolia.com] Seniorzy bez kont bankowych. Oszczędności w domu](https://s3.egospodarka.pl/grafika2/seniorzy/Seniorzy-bez-kont-bankowych-Oszczednosci-w-domu-163641-150x100crop.jpg)

![Użytkownicy Allegro znów atakowani [© isergey - Fotolia.com] Użytkownicy Allegro znów atakowani](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Uzytkownicy-Allegro-znow-atakowani-163795-150x100crop.jpg)

![Szkodliwe oprogramowanie = problemy + utrata pieniędzy [© Family Business - Fotolia.com] Szkodliwe oprogramowanie = problemy + utrata pieniędzy](https://s3.egospodarka.pl/grafika2/szkodliwe-oprogramowanie/Szkodliwe-oprogramowanie-problemy-utrata-pieniedzy-165192-150x100crop.jpg)

![Kradzież pieniędzy: jak to robią hakerzy? [© vchalup - Fotolia.com] Kradzież pieniędzy: jak to robią hakerzy?](https://s3.egospodarka.pl/grafika2/phishing/Kradziez-pieniedzy-jak-to-robia-hakerzy-166185-150x100crop.jpg)

![Uwaga oszuści! Oferują prawo jazdy, kradną dane osobowe i pieniądze [© FOTOWAWA - Fotolia.com] Uwaga oszuści! Oferują prawo jazdy, kradną dane osobowe i pieniądze](https://s3.egospodarka.pl/grafika2/prawo-jazdy/Uwaga-oszusci-Oferuja-prawo-jazdy-kradna-dane-osobowe-i-pieniadze-169061-150x100crop.jpg)

![Zagrożenia internetowe: więcej ataków ukierunkowanych [© Artur Marciniec - Fotolia.com] Zagrożenia internetowe: więcej ataków ukierunkowanych](https://s3.egospodarka.pl/grafika2/Sophos/Zagrozenia-internetowe-wiecej-atakow-ukierunkowanych-175908-150x100crop.jpg)

![Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016 [© georgejmclittle - Fotolia.com] Zmowa aplikacji mobilnych: raport McAfee Labs VI 2016](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Zmowa-aplikacji-mobilnych-raport-McAfee-Labs-VI-2016-177524-150x100crop.jpg)

![Ataki hakerskie: polskie instytucje rządowe na celowniku [© Lagarto Film - Fotolia.com] Ataki hakerskie: polskie instytucje rządowe na celowniku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Ataki-hakerskie-polskie-instytucje-rzadowe-na-celowniku-178795-150x100crop.jpg)

![Kaspersky Cybersecurity Index VIII 2016 [© ArtemSam - Fotolia.com] Kaspersky Cybersecurity Index VIII 2016](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Kaspersky-Cybersecurity-Index-VIII-2016-182260-150x100crop.jpg)

![Android na celowniku cyberprzestępców [© Daniel Krasoń - Fotolia.com] Android na celowniku cyberprzestępców](https://s3.egospodarka.pl/grafika2/Android/Android-na-celowniku-cyberprzestepcow-186215-150x100crop.jpg)

![Polak jedzie na wakacje, ale jak? [© GTeam - Fotolia.com] Polak jedzie na wakacje, ale jak?](https://s3.egospodarka.pl/grafika2/wakacje-2017/Polak-jedzie-na-wakacje-ale-jak-194514-150x100crop.jpg)

![Ceny OC rosną, ale już wolniej niż w roku ubiegłym [© Eisenhans - Fotolia] Ceny OC rosną, ale już wolniej niż w roku ubiegłym](https://s3.egospodarka.pl/grafika2/ceny-OC/Ceny-OC-rosna-ale-juz-wolniej-niz-w-roku-ubieglym-195610-150x100crop.jpg)

![Bezpieczeństwo na drodze. Jaki jest polski styl jazdy? [© ambrozinio - Fotolia.com] Bezpieczeństwo na drodze. Jaki jest polski styl jazdy?](https://s3.egospodarka.pl/grafika2/wypadki-drogowe/Bezpieczenstwo-na-drodze-Jaki-jest-polski-styl-jazdy-197184-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r [© Victoria z Pixabay] Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r [© Victoria z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Male-i-srednie-mieszkania-zdrozaly-w-I-kw-2024-az-o-19-r-r-259507-50x33crop.jpg) Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r

Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r

![Makiawelizm może pomóc w skutecznej komunikacji [© olly - Fotolia.com] Makiawelizm może pomóc w skutecznej komunikacji](https://s3.egospodarka.pl/grafika2/makiawelizm/Makiawelizm-moze-pomoc-w-skutecznej-komunikacji-259751-150x100crop.jpg)

![Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp [© bzyxx - Fotolia.com] Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-V-2024-wyzsza-niz-przed-podwyzkami-stop-259768-150x100crop.jpg)

![Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV [© Wolfgang Eckert z Pixabay] Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-100-tys-osobowych-BEV-i-PHEV-259763-150x100crop.jpg)

![Rynek najmu powoli się odbudowuje [© goodluz - Fotolia.com] Rynek najmu powoli się odbudowuje](https://s3.egospodarka.pl/grafika2/najem-mieszkan/Rynek-najmu-powoli-sie-odbudowuje-259761-150x100crop.jpg)

![Brak OC zawodowego może kosztować bardzo słono [© apops - Fotolia.com] Brak OC zawodowego może kosztować bardzo słono](https://s3.egospodarka.pl/grafika2/ubezpieczenie-firmy/Brak-OC-zawodowego-moze-kosztowac-bardzo-slono-259753-150x100crop.jpg)