zagrożenia internetowe - wiadomości i porady tematyczne

-

![Polski Internet coraz bezpieczniejszy [© stoupa - Fotolia.com] Polski Internet coraz bezpieczniejszy]()

Polski Internet coraz bezpieczniejszy

12:18 18.11.2009

Najnowsze raporty firmy Symantec nt. spamu oraz phishingu za miesiąc październik pokazują ogólnoświatowy wzrost liczby internetowych zagrożeń. Według publikacji, średni poziom niechcianych wiadomości oraz ataków typu "phishing" wzrósł w stosunku do września - w przeciwieństwie do Polski, której udział w obu internetowych atakach uległ wyraźnemu ...

Tematy: Symantec, cyberprzestępcy, bezpieczny internet, ataki phishingowe -

![Bezpieczne zakupy przez Internet Bezpieczne zakupy przez Internet]()

Bezpieczne zakupy przez Internet

11:59 17.11.2009

... ? By zakupy online były bezpieczne należy pamiętać o stosowaniu się do kilku kluczowych zasad. Robiąc zakupy wybieraj duże oraz znane sklepy internetowe. Renomowane marki stosują dodatkowe systemy zapewniające bezpieczeństwo transakcji i gromadzonych danych. Jeżeli obawiasz się o bezpieczeństwo transakcji w Sieci, wybieraj opcję opłaty „za ...

Tematy: GData, programy antywirusowe, firewall, zagrożenia internetowe -

![Kaspersky Lab: szkodliwe programy X 2009 Kaspersky Lab: szkodliwe programy X 2009]()

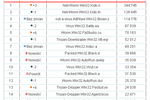

Kaspersky Lab: szkodliwe programy X 2009

11:22 10.11.2009

Kaspersky Lab, producent rozwiązań do ochrony danych, prezentuje listę szkodliwych programów, które najczęściej atakowały użytkowników w październiku 2009 r. Podobnie jak w poprzednich miesiącach, październikowe zestawienie zostało przygotowane w oparciu o dane wygenerowane przez system Kaspersky Security Network (KSN). Pierwsza tabela zawiera ...

Tematy: szkodliwe programy, Kaspersky Lab, wirusy, trojany -

![Trend Micro ScanMail for Microsoft Exchange [© Nmedia - Fotolia.com] Trend Micro ScanMail for Microsoft Exchange]()

Trend Micro ScanMail for Microsoft Exchange

11:20 09.11.2009

... ScanMail for Microsoft Exchange jest częścią systemu Trend Micro Enterprise Security, który obejmuje ściśle zintegrowane rozwiązania, usługi i produkty zabezpieczające treści internetowe, wspomagane przez infrastrukturę Trend Micro Smart Protection Network. Produkty Trend Micro Enterprise Security pozwalają na ochronę przed nowymi zagrożeniami przy ...

Tematy: Trend Micro, Trend Micro ScanMail for Microsoft Exchange, poczta elektroniczna, zagrożenia internetowe -

![ESET: lista zagrożeń X 2009 ESET: lista zagrożeń X 2009]()

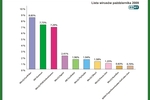

ESET: lista zagrożeń X 2009

00:15 06.11.2009

... takich jak Lineage, World of Worcraft czy Second Life. Te trzy zagrożenia od wielu miesięcy są przyczyną największej liczby infekcji. Tylko w ubiegłym ... również złośliwy program Win32/FlyStudio.NOH, który modyfikuje wyniki wyświetlane przez przeglądarki internetowe w odpowiedzi na zapytania użytkowników w taki sposób, aby dostarczyć im niechcianych ...

Tematy: ESET, zagrożenia internetowe, wirusy, robaki -

![McAfee: zagrożenia internetowe III kw.2009 [© stoupa - Fotolia.com] McAfee: zagrożenia internetowe III kw.2009]()

McAfee: zagrożenia internetowe III kw.2009

10:30 04.11.2009

... 2009 i o 24% w stosunku do trzeciego kwartału 2008. Obecnie spam stanowi ok. 92% wszystkich maili. Najnowszym – i najbardziej niebezpiecznym – narzędziem przenoszącym zagrożenia są ataki za pośrednictwem specjalnie spreparowanych stron internetowych, które umożliwiają zaatakowanie każdego odwiedzającego. Ruch na tych stronach jest generowany przez ...

Tematy: McAfee, zagrożenia internetowe, SPAM, phishing -

![Bezpieczny flirt online Bezpieczny flirt online]()

Bezpieczny flirt online

00:42 31.10.2009

... raczej odwiedzenie jej jest ryzykowne. Po aktywacji moduł filtrowania adresów URL przydziela strony internetowe do odpowiednich kategorii, takich jak "Phishing" lub "Crimeware", jak również dostarcza dodatkowe informacje dotyczące typu zagrożenia. Jeżeli użytkownik nadal chce odwiedzić daną stronę internetową, Kaspersky Lab oferuje tryb ...

Tematy: oszustwa internetowe, portale internetowe, cyberprzestępcy, flirtowanie online -

![Cyberprzestępcy a Halloween Cyberprzestępcy a Halloween]()

Cyberprzestępcy a Halloween

02:05 30.10.2009

... Po wybraniu takiego odnośnika internauta może trafić na stronę zawierającą złośliwe oprogramowanie (konie trojańskie, robaki internetowe itp.) lub kodeki, „niezbędne” do odtworzenia otrzymanego mailem filmu, za które trzeba oczywiście dodatkowo zapłacić. ... sprawdzić swój komputer bezpłatnym skanerem online, który wykryje i usunie ewentualne zagrożenia ...

Tematy: cyberprzestępcy, hakerzy, cyberprzestępstwa, zagrożenia internetowe -

![Szkodliwe programy w Polsce IX 2009 Szkodliwe programy w Polsce IX 2009]()

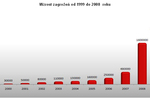

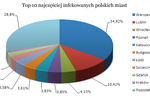

Szkodliwe programy w Polsce IX 2009

01:05 28.10.2009

Kaspersky Lab, producent rozwiązań do ochrony danych, prezentuje wrześniowy raport przygotowany w ramach comiesięcznego zestawienia aktywności szkodliwego oprogramowania na terenie Polski. Analiza dokonana została w oparciu o informacje dostarczone przez system Kaspersky Security Network (KSN). Podobnie jak dotychczasowe raporty tak i ten został ...

Tematy: Kaspersky Lab, szkodliwe programy, wirusy, trojany -

![Kaspersky Lab: zagrożenia internetowe IX 2009 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe IX 2009]()

Kaspersky Lab: zagrożenia internetowe IX 2009

02:05 23.10.2009

Kaspersky Lab, producent rozwiązań do ochrony danych, przedstawia zestawienie najbardziej charakterystycznych zagrożeń września 2009 r. Po długiej przerwie, analitycy z Kaspersky Lab powracają do publikowania comiesięcznej listy najbardziej charakterystycznych zagrożeń. Trzy państwa posiadające najwięcej zainfekowanych adresów URL Prowadzi Kanada, ...

Tematy: Kaspersky Lab, wirusy, trojany, szkodliwe programy

![Polski Internet coraz bezpieczniejszy [© stoupa - Fotolia.com] Polski Internet coraz bezpieczniejszy](https://s3.egospodarka.pl/grafika/Symantec/Polski-Internet-coraz-bezpieczniejszy-MBuPgy.jpg)

![Trend Micro ScanMail for Microsoft Exchange [© Nmedia - Fotolia.com] Trend Micro ScanMail for Microsoft Exchange](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-ScanMail-for-Microsoft-Exchange-Qq30bx.jpg)

![McAfee: zagrożenia internetowe III kw.2009 [© stoupa - Fotolia.com] McAfee: zagrożenia internetowe III kw.2009](https://s3.egospodarka.pl/grafika/McAfee/McAfee-zagrozenia-internetowe-III-kw-2009-MBuPgy.jpg)

![Kaspersky Lab: zagrożenia internetowe IX 2009 [© stoupa - Fotolia.com] Kaspersky Lab: zagrożenia internetowe IX 2009](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Kaspersky-Lab-zagrozenia-internetowe-IX-2009-MBuPgy.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania [© wygenerowane przez AI] Składka zdrowotna 2026: wyższe obciążenia dla przedsiębiorców i nowe zasady wyliczania](https://s3.egospodarka.pl/grafika2/dzialalnosc-gospodarcza/Skladka-zdrowotna-2026-wyzsze-obciazenia-dla-przedsiebiorcow-i-nowe-zasady-wyliczania-270001-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Dziedziczenie ustawowe czy testament? Sprawdź, kto naprawdę dostanie spadek [© pexels] Dziedziczenie ustawowe czy testament? Sprawdź, kto naprawdę dostanie spadek](https://s3.egospodarka.pl/grafika2/spadek/Dziedziczenie-ustawowe-czy-testament-Sprawdz-kto-naprawde-dostanie-spadek-271100-150x100crop.jpg)

![Liderzy też się boją. Jak jedno pytanie może odmienić Twoje przywództwo? [© wygenerowane przez AI] Liderzy też się boją. Jak jedno pytanie może odmienić Twoje przywództwo?](https://s3.egospodarka.pl/grafika2/lider/Liderzy-tez-sie-boja-Jak-jedno-pytanie-moze-odmienic-Twoje-przywodztwo-271080-150x100crop.jpg)

![Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału? [© wygenerowane przez AI] Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału?](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Od-employer-brandingu-do-kontroli-kosztow-Jak-zmienia-sie-rola-HR-w-erze-drogiego-kapitalu-271098-150x100crop.jpg)

![Czy dane w KSeF są bezpieczne w czasie awarii? [© wygenerowane przez AI] Czy dane w KSeF są bezpieczne w czasie awarii?](https://s3.egospodarka.pl/grafika2/KSeF/Czy-dane-w-KSeF-sa-bezpieczne-w-czasie-awarii-271097-150x100crop.jpg)

![Indie - rynek pełen szans, ale i pułapek. 5 rzeczy, które musisz znać, zanim zaczniesz ekspansję [© wygenerowane przez AI] Indie - rynek pełen szans, ale i pułapek. 5 rzeczy, które musisz znać, zanim zaczniesz ekspansję](https://s3.egospodarka.pl/grafika2/Indie/Indie-rynek-pelen-szans-ale-i-pulapek-5-rzeczy-ktore-musisz-znac-zanim-zaczniesz-ekspansje-271067-150x100crop.jpg)