-

![Spamujący następca Sassera [© stoupa - Fotolia.com] Spamujący następca Sassera]()

Spamujący następca Sassera

... porty komunikacyjne i wykorzystuje go jako tzw. zombie do wysyłania spamu. Chociaż szkodnik jest w stanie dostać się przez Internet tylko na komputery z zainstalowanym systemem Windows XP/2000, inne systemy operacyjne pozwalają na ręczne uruchomienie robaka i mogą być wykorzystane do jego rozprzestrzeniania. Użytkownikom systemów ...

-

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy]()

Walentynkowe wirusy

... wiadomości. “Dzień Św. Walentego to już tradycyjnie ulubiona data szczególnie przez autorów wirusów. Próbują oni wykorzystać nieuwagę użytkowników i infekować ich komputery. Głównie dlatego, iż jest to jeden z najprostszych chwytów socjotechnicznych, wykorzystujący tematy przewodnie miłości do ukrycia złośliwego kodu w wiadomości. Może wydaje ...

-

![Nowy wirus atakuje naukowców [© stoupa - Fotolia.com] Nowy wirus atakuje naukowców]()

Nowy wirus atakuje naukowców

... zdecydowała się opisać na jego przykładzie ideę funkcjonowania nowego robaka. Specjaliści z firmy McAfee przyznają natomiast, że naukowcy odpowiednio chroniący swoje komputery mogą spać spokojnie. Wirus może jednak wyrządzić znaczne szkody początkującym autorom wirusów, którzy zapragną pomajsterkować przy kodzie nowego robaka. Warto ...

-

![Groźny bot Barracuda.A Groźny bot Barracuda.A]()

Groźny bot Barracuda.A

... komputer jako serwer proxy. W rezultacie haker ma możliwość dokonania innego rodzaju ataków, np. wysłanie spamu. Przestępcy mogą także wykorzystać zainfekowane komputery do gromadzenia poufnych danych i wysyłania ich na określony serwer FTP oraz do transferu nielegalnie zarobionych pieniędzy na swoje konta bankowe.

-

![Poczta e-mail a szkodliwe programy Poczta e-mail a szkodliwe programy]()

Poczta e-mail a szkodliwe programy

... Zhelatina do stworzenia sieci komputerów zombie (botnet). Tego rodzaju botnety są w pewnym sensie unikatowe. Są to sieci zombie peer-to-peer, w których komputery zombie łączą się z centrum kontroli i dowodzenia, tylko jeśli jest dostępne. Jeśli serwer taki nie zostanie znaleziony lub w danym momencie nie ...

Tematy: poczta elektroniczna, trojany, robaki, exploity, Spam Zombie, sieci zombie, boty, złośliwe kody, botnet -

![Luka w zabezpieczeniach Adobe Flash [© Nmedia - Fotolia.com] Luka w zabezpieczeniach Adobe Flash]()

Luka w zabezpieczeniach Adobe Flash

... będzie coraz więcej szkodliwych kodów, ponieważ twórcy oprogramowania opracowali kod dostosowany do różnych przeglądarek. To oznacza, że cyberprzestępcy mogą infekować komputery ogromnej liczby użytkowników. Dotychczas wykryto korzystającego z tej metody trojana Wow.UB. Jak zabezpieczyć swój komputer? Aby ochronić komputer przed zainfekowaniem ...

-

![Wirusy: atak na Facebook i MySpace [© stoupa - Fotolia.com] Wirusy: atak na Facebook i MySpace]()

Wirusy: atak na Facebook i MySpace

... Lab ostrzegają, że szkodniki te mają możliwość modyfikowania swojej funkcjonalności poprzez pobieranie uaktualnień z Internetu. Jest wysoce prawdopodobne, że zainfekowane komputery zostaną wykorzystane nie tylko do rozsyłania odsyłaczy wśród użytkowników serwisów społecznościowych. Koobface.a rozprzestrzenia się gdy użytkownik uzyskuje dostęp do ...

Tematy: robaki, botnet, Facebook, Koobface.a, Koobface.b, serwisy społecznościowe, MySpace, ataki internetowe -

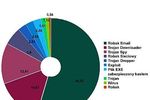

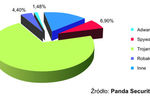

![Zagrożenia internetowe VII-IX 2008 Zagrożenia internetowe VII-IX 2008]()

Zagrożenia internetowe VII-IX 2008

... komputerów Z raportu wynika, że do niedawna, mimo znacznego wzrostu ilości programów adware, trojany były dominującą kategorią niepożądanych programów atakujących nasze komputery. W III kwartale tego roku stanowiły prawie 60% wszystkich odmian złośliwych kodów, jakie pojawiły się w tym okresie. Kolejne miejsca zajęły robaki ...

-

![Uwaga na świąteczne kartki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne kartki internetowe]()

Uwaga na świąteczne kartki internetowe

... ", oznacza to setki tysięcy na nowo zainfekowanych komputerów. „Przestępcy wykorzystują rosnącą popularność Internetu do przenoszenia wirusów i innych zagrożeń internetowych na komputery nic niepodejrzewających użytkowników. E-kartki są najczęściej wysyłane przez tzw. grupy zaufania takie, jak przyjaciele czy rodzina, a to znacząco obniża czujność ...

-

![ESET: lista wirusów XI 2008 ESET: lista wirusów XI 2008]()

ESET: lista wirusów XI 2008

... . Prawie 12% wykrytych w listopadzie infekcji było spowodowanych przez zagrożenia należące do rodziny oznaczanej przez laboratoria ESET jako INF/Autorun, infekującej komputery użytkowników poprzez pliki automatycznego startu danego nośnika. W rozprzestrzenianiu się tych zagrożeń pomagają sami użytkownicy, którzy coraz częściej przenoszą dane ...

-

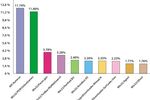

![Zagrożenia internetowe IV-VI 2009 Zagrożenia internetowe IV-VI 2009]()

Zagrożenia internetowe IV-VI 2009

... kwartale, wysoką pozycję zajął Downloader.MDW. Jest to trojan zaprojektowany specjalnie po to, aby pobierać inne rodzaje złośliwych kodów na komputery. Program szpiegujący Virtumonde oraz trojan Rebooter.J również znalazły się na liście najbardziej szkodliwych kodów. Polska zainfekowana Podobnie jak w I kwartale br ...

-

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów]()

Wyszukiwarka Google w rękach hakerów

... lub bezpośrednio z manipulacją wyników wyszukiwania Google. Wystarczy jedno kliknięcie aby użytkownik został zwabiony w pułapkę. Skutecznie chronione są tylko komputery użytkowników wyposażone w oprogramowanie skanujące strony HTTP.“ Metoda działania pułapki Sprawcy próbują ukryć złośliwy kod stosując zapis w kodzie szesnastkowym. Przeglądarka ...

-

![Zagrożenia w Internecie: botnet Zagrożenia w Internecie: botnet]()

Zagrożenia w Internecie: botnet

... usuwane. Ze względu na strukturę tego botnetu trudno jest również określić dokładną liczbę zainfekowanych komputerów. Trend Micro wykrywa zagrożenia i chroni komputery przed infekcją, wykorzystując system Smart Protection Network. Składa się on z trzech głównych obszarów - oceny reputacji poczty elektronicznej, adresów WWW i plików ...

-

![ESET: groźny robak Win32/Zimuse [© stoupa - Fotolia.com] ESET: groźny robak Win32/Zimuse]()

ESET: groźny robak Win32/Zimuse

... Specjaliści z laboratorium antywirusowego ESET zwracają uwagę, że aktualnie rozprzestrzeniają się dwie wersje zagrożenia Win32/Zimuse.A oraz Win32/Zimuse.B, które infekują kolejne komputery na kilka sposobów. Użytkownik może zarazić swój sprzęt poprzez przypadkowe pobranie z Internetu zainfekowanego, samorozpakowującego się pliku ZIP, ukrywającego ...

-

![Gry sieciowe najbardziej zagrożone przez wirusy Gry sieciowe najbardziej zagrożone przez wirusy]()

Gry sieciowe najbardziej zagrożone przez wirusy

... za pośrednictwem internetowych serwisów aukcyjnych. Drugą pozycję w styczniowym raporcie przygotowanym przeze firmę ESET zajęła grupa zagrożeń infekujących kolejne komputery za pośrednictwem plików automatycznego startu (6,5% wszystkich wykrytych infekcji). Popularna obecnie metoda przenoszenia danych z wykorzystaniem pendrive’ów oraz wygodne ...

-

![Microsoft Security Essentials Microsoft Security Essentials]()

Microsoft Security Essentials

... wykupienia praw do dalszego używania. Jednorazowa instalacja oraz domyślnie ustawione automatyczne aktualizacje biblioteki znanych zagrożeń powodują, że możemy chronić nasze komputery w sposób łatwy i wymagający od nas jedynie minimum uwagi. Microsoft Security Essentials zapewnia ochronę w czasie rzeczywistym i jest dobrym narzędziem w walce ze ...

-

![Wirus GpCode znowu atakuje Wirus GpCode znowu atakuje]()

Wirus GpCode znowu atakuje

... szyfruje tylko część pliku, począwszy od pierwszego bajtu. Co robić, gdy komputer został już zainfekowany? Użytkownicy, którzy podejrzewają, że ich komputery zostały zainfekowane, nie powinni nic zmieniać w systemie – może to całkowicie uniemożliwić odzyskanie danych, gdy pojawi się już taka metoda. Jeżeli ...

-

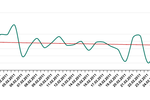

![Kaspersky Lab: szkodliwe programy I 2011 Kaspersky Lab: szkodliwe programy I 2011]()

Kaspersky Lab: szkodliwe programy I 2011

... pobierać na komputer ofiary robaka Hlux. Poza rozprzestrzenianiem się za pośrednictwem poczty elektronicznej Hlux posiada również funkcjonalność bota i przyłącza zainfekowane komputery do botnetu, zanim połączy się z centrum kontroli i wykona polecenia, które w przeważającej mierze są nakierowane na wysyłanie spamu farmaceutycznego. Bot komunikuje ...

-

![Kaspersky Lab: szkodliwe programy II 2011 Kaspersky Lab: szkodliwe programy II 2011]()

Kaspersky Lab: szkodliwe programy II 2011

... luki w plikach PDF, przekroczyła 58 000. Wykorzystywanie luk w plikach PDF stanowi obecnie jedną z najpopularniejszych metod dostarczania szkodliwego oprogramowania na komputery użytkowników. Jeden z takich exploitów - Exploit.JS.Pdfka.ddt – znalazł się na liście Top 20 najpopularniejszych szkodliwych programów wykrywanych w Internecie ...

-

![Wirus GpCode wraca Wirus GpCode wraca]()

Wirus GpCode wraca

... do listopada 2010 r. Następnie cyberprzestępca zrobił sobie kilka miesięcy przerwy, aby znów przypomnieć o sobie w marcu 2011 r. Najnowsza wersja GpCode’a infekuje komputery podczas otwierania zainfekowanej strony WWW. Po uruchomieniu swojego kodu wirus generuje 256-bitowy klucz AES (przy użyciu mechanizmu wbudowanego w system Windows ...

-

![Kaspersky Lab: szkodliwe programy III 2011 Kaspersky Lab: szkodliwe programy III 2011]()

Kaspersky Lab: szkodliwe programy III 2011

... wszystkich zamkniętych serwerach zainstalowane było przekierowanie do strony microsoftinternetsafety.net. Według danych Kaspersky Lab, ostatnie kopie Rustocka zostały pobrane na komputery użytkowników z centrum kontroli botnetu 16 marca, a ostatnie polecenie wysłania spamu zostało wydane 17 marca. Od tamtej pory nie zarejestrowano więcej ...

-

![Kaspersky Lab: szkodliwe programy IV 2011 Kaspersky Lab: szkodliwe programy IV 2011]()

Kaspersky Lab: szkodliwe programy IV 2011

... z dziesiątek tysięcy maszyn zainfekowanych botem Optima. Oprócz ataków DDoS funkcje tego bota obejmowały również pobieranie innych plików wykonywalnych na zainfekowane komputery oraz kradzież haseł do wielu popularnych gier. Exploity wykorzystujące luki w PDF Po raz kolejny odnotowaliśmy wzrost wykorzystywania exploitów wykorzystujących luki ...

-

![Kaspersky Lab: szkodliwe programy V 2011 Kaspersky Lab: szkodliwe programy V 2011]()

Kaspersky Lab: szkodliwe programy V 2011

... Zjednoczone, Francja, Niemcy, Hiszpania) zamiast rozprzestrzeniać fałszywe programy antywirusowe na skalę globalną. W maju liczba incydentów, poprzez które próbowano zainfekować komputery fałszywym oprogramowaniem antywirusowym za pośrednictwem Internetu, wynosiła 109 218. Jednak spadek ilości oprogramowania rogueware nie oznacza, że tego rodzaju ...

-

![Kaspersky Lab: szkodliwe programy XI 2011 Kaspersky Lab: szkodliwe programy XI 2011]()

Kaspersky Lab: szkodliwe programy XI 2011

... - 3 493 864 org - 1 971 202 me - 1 953 502 tv - 536 867 pl - 384 305 10 państw o największym odsetku ataków na komputery użytkowników (na podstawie danych dostarczonych przez moduł Ochrona WWW) Rosja - 44,88% - Bez zmian Armenia - 39,21% - Bez zmian Korea ...

-

![Systemy operacyjne mało bezpieczne Systemy operacyjne mało bezpieczne]()

Systemy operacyjne mało bezpieczne

... wielu platform jednocześnie jest koń trojański ZeuS (występujący także pod nazwą Zbot), który atakuje klientów bankowości elektronicznej. Szkodnik ten infekuje komputery z tradycyjnymi systemami operacyjnymi, zdobywa informacje o loginie i haśle do konta bankowego, a w drugim etapie działania infekuje telefon w celu przechwycenia SMS-ów z kodami ...

-

![Bezpieczny Mac OS X Bezpieczny Mac OS X]()

Bezpieczny Mac OS X

... surfowanie po Internecie. W dużym stopniu pomoże to ograniczyć szkody spowodowane zagrożeniami zero-day czy atakami szkodliwego oprogramowania drive-by (infekującego komputery podczas przeglądania stron WWW). 2. Korzystaj z przeglądarki internetowej, która posiada sandbox oraz zapewnia szybkie eliminowanie problemów dot. bezpieczeństwa. Zalecamy ...

-

![Wiadomości phishingowe słabo rozpoznawalne Wiadomości phishingowe słabo rozpoznawalne]()

Wiadomości phishingowe słabo rozpoznawalne

... respondentów dostało wiadomość wysłaną w imieniu banku, portalu społecznościowego lub innego portalu wyglądającego na wiarygodny. Ponadto, 26% użytkowników przyznało, że ich komputery zostały zainfekowane w wyniku otworzenia załącznika do wiadomości, a 13% respondentów podało osobiste oraz finansowe dane na podejrzanych stronach. Dlatego też jeżeli ...

-

![Strona NBC.com zaatakowana [© IvicaNS - Fotolia.com] Strona NBC.com zaatakowana]()

Strona NBC.com zaatakowana

... infekcji do momentu usunięcia zagrożenia ze strony. Według informacji zebranych przez analityków zagrożeń firmy ESET, wykryty exploit próbował pobrać na komputery swoich ofiar wiele podejrzanych plików. Wśród nich laboratorium antywirusowe ESET zidentyfikowano m.in. Win32/TrojanDownloader.Vespula.AY - aplikację, która po przedostaniu się ...

-

![Cyberprzestępczość - aresztowania V 2014 [© pkstock - Fotolia.com] Cyberprzestępczość - aresztowania V 2014]()

Cyberprzestępczość - aresztowania V 2014

... maszyn w ponad 100 firmach i jest odpowiedzialne za ponad 500 000 infekcji. Blackshades posiadał także zdolność samodzielnego rozprzestrzeniania się na inne komputery i posługiwał się w tym celu oszukańczymi szkodliwymi odnośnikami do kontaktów w sieciach społecznościowych i innych platformach komunikacji. W całej akcji udział wzięły organy ...

-

![Sklep internetowy IKEA na celowniku spamerów Sklep internetowy IKEA na celowniku spamerów]()

Sklep internetowy IKEA na celowniku spamerów

Tym razem cyberprzestępcy postanowili posłużyć się wizerunkiem sklepu IKEA, aby zainfekować komputery ofiar złośliwym oprogramowaniem. W skrzynkach mailowych użytkownicy znajdują wiadomość pochodzącą rzekomo od sklepu, informującą o szczegółach dokonanej transakcji (której rzecz jasna wcale ...

-

![Doctor Web wykrył trojana dla Linuxa napisanego w języku Go [© andriano_cz - Fotolia.com] Doctor Web wykrył trojana dla Linuxa napisanego w języku Go]()

Doctor Web wykrył trojana dla Linuxa napisanego w języku Go

... .Lady.1 potrafi również ustalić zewnętrzny adres IP zainfekowanego komputera używając w tym celu specjalnych stron www, określonych w pliku konfiguracyjnym i zaatakować inne komputery w sieci. Trojan próbuje podłączyć się do zdalnych serwerów poprzez port używany przez serwer magazynu struktur danych Redis (remote dictionary server ...

-

![Ataki hakerskie. Mamy 6. miejsce w Europie [© Rawf8 - Fotolia.com] Ataki hakerskie. Mamy 6. miejsce w Europie]()

Ataki hakerskie. Mamy 6. miejsce w Europie

... niż inwestycja w cyberbezpieczeństwo - Cyberbezpieczeństwo firm: najbardziej szkodzą pracownicy? Co ciekawe, analizy Threat Cloud Map wskazują, że ataki hakerskie na polskie komputery pochodziły głównie z amerykańskich IP. Wg Check Pointa aż 1/4 sieci korporacyjnych na całym świecie została w maju zainfekowana przez dwie rodziny ...

-

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat]()

Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat

... firmy Check Point Software Technologies. Jego lektura dowodzi m.in., że cyberprzestępcy dużo energii poświęcają oprogramowaniu typu cryptominer, dzięki któremu zainfekowane komputery wykopują dla nich kryptowaluty. Swoją obecność ciągle też zaznaczają ransomware i malvertising, które niezmiennie wywierają spory wpływ na organizacje na całym ...

-

![Jak samorząd terytorialny ma bronić się przed ransomware? [© santiago silver - Fotolia.com] Jak samorząd terytorialny ma bronić się przed ransomware?]()

Jak samorząd terytorialny ma bronić się przed ransomware?

... spowolnienia lub zatrzymania działań operacyjnych trudno ignorować – dlatego inwestycję związaną z kontrolerami bezpieczeństwa ransomware łatwo uzasadnić. Dotychczas ataki ransomware uderzały w fizyczne komputery przeznaczone do ogólnych zadań, ale to tylko kwestia czasu, zanim staną się dużym problemem dla urządzeń IoT, smartfonów a także systemów ...

-

![Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie? [© Brian Jackson - Fotolia.com] Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie?]()

Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie?

... ofiary za pośrednictwem wiadomości spamowych zawierających złośliwe załączniki i łącza. Służyło jako platforma m.in. dla operatorów oprogramowania ransomware. W efekcie komputery ofiar stawały się częścią większego botnetu Qakbota. Na przestrzeni ostatnich lat złośliwe oprogramowanie stało się najbardziej powszechnym narzędziem cyberprzestępców ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Spamujący następca Sassera [© stoupa - Fotolia.com] Spamujący następca Sassera](https://s3.egospodarka.pl/grafika/wirusy/Spamujacy-nastepca-Sassera-MBuPgy.jpg)

![Walentynkowe wirusy [© stoupa - Fotolia.com] Walentynkowe wirusy](https://s3.egospodarka.pl/grafika/Walentynki/Walentynkowe-wirusy-MBuPgy.jpg)

![Nowy wirus atakuje naukowców [© stoupa - Fotolia.com] Nowy wirus atakuje naukowców](https://s3.egospodarka.pl/grafika/wirusy/Nowy-wirus-atakuje-naukowcow-MBuPgy.jpg)

![Luka w zabezpieczeniach Adobe Flash [© Nmedia - Fotolia.com] Luka w zabezpieczeniach Adobe Flash](https://s3.egospodarka.pl/grafika/luki-w-oprogramowaniu/Luka-w-zabezpieczeniach-Adobe-Flash-Qq30bx.jpg)

![Wirusy: atak na Facebook i MySpace [© stoupa - Fotolia.com] Wirusy: atak na Facebook i MySpace](https://s3.egospodarka.pl/grafika/robaki/Wirusy-atak-na-Facebook-i-MySpace-MBuPgy.jpg)

![Uwaga na świąteczne kartki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne kartki internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Uwaga-na-swiateczne-kartki-internetowe-MBuPgy.jpg)

![Wyszukiwarka Google w rękach hakerów [© stoupa - Fotolia.com] Wyszukiwarka Google w rękach hakerów](https://s3.egospodarka.pl/grafika/wyszukiwarka-Google/Wyszukiwarka-Google-w-rekach-hakerow-MBuPgy.jpg)

![ESET: groźny robak Win32/Zimuse [© stoupa - Fotolia.com] ESET: groźny robak Win32/Zimuse](https://s3.egospodarka.pl/grafika/ESET/ESET-grozny-robak-Win32-Zimuse-MBuPgy.jpg)

![Strona NBC.com zaatakowana [© IvicaNS - Fotolia.com] Strona NBC.com zaatakowana](https://s3.egospodarka.pl/grafika2/exploity/Strona-NBC-com-zaatakowana-113578-150x100crop.jpg)

![Cyberprzestępczość - aresztowania V 2014 [© pkstock - Fotolia.com] Cyberprzestępczość - aresztowania V 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Cyberprzestepczosc-aresztowania-V-2014-138703-150x100crop.jpg)

![Doctor Web wykrył trojana dla Linuxa napisanego w języku Go [© andriano_cz - Fotolia.com] Doctor Web wykrył trojana dla Linuxa napisanego w języku Go](https://s3.egospodarka.pl/grafika2/Doctor-Web/Doctor-Web-wykryl-trojana-dla-Linuxa-napisanego-w-jezyku-Go-180163-150x100crop.jpg)

![Ataki hakerskie. Mamy 6. miejsce w Europie [© Rawf8 - Fotolia.com] Ataki hakerskie. Mamy 6. miejsce w Europie](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-sieci-firmowych/Ataki-hakerskie-Mamy-6-miejsce-w-Europie-194563-150x100crop.jpg)

![Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat [© chombosan - Fotolia.com] Złośliwe oprogramowanie w II poł. 2017 r. Cryptominer podbija świat](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Zlosliwe-oprogramowanie-w-II-pol-2017-r-Cryptominer-podbija-swiat-202564-150x100crop.jpg)

![Jak samorząd terytorialny ma bronić się przed ransomware? [© santiago silver - Fotolia.com] Jak samorząd terytorialny ma bronić się przed ransomware?](https://s3.egospodarka.pl/grafika2/ransomware/Jak-samorzad-terytorialny-ma-bronic-sie-przed-ransomware-225359-150x100crop.jpg)

![Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie? [© Brian Jackson - Fotolia.com] Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie?](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-Qakbot-unieszkodliwione-ale-na-radosc-za-wczesnie-254595-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![13 najczęstszych błędów przy wysyłaniu mailingu [© taramara78 - Fotolia.com] 13 najczęstszych błędów przy wysyłaniu mailingu](https://s3.egospodarka.pl/grafika2/mailing/13-najczestszych-bledow-przy-wysylaniu-mailingu-228007-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Wpis do księgi wieczystej po spadku - nowe zasady i nawet 10 tys. zł kary [© pexels] Wpis do księgi wieczystej po spadku - nowe zasady i nawet 10 tys. zł kary](https://s3.egospodarka.pl/grafika2/wpis-do-ksiegi-wieczystej/Wpis-do-ksiegi-wieczystej-po-spadku-nowe-zasady-i-nawet-10-tys-zl-kary-271156-150x100crop.jpg)

![Czy konflikt na Bliskim Wschodzie zatrzyma polski rynek mieszkaniowy? [© wygenerowane przez AI] Czy konflikt na Bliskim Wschodzie zatrzyma polski rynek mieszkaniowy?](https://s3.egospodarka.pl/grafika2/Bliski-Wschod/Czy-konflikt-na-Bliskim-Wschodzie-zatrzyma-polski-rynek-mieszkaniowy-271149-150x100crop.jpg)

![Zmiany w postępowaniach przed KIO. Dlaczego pierwsze pisma procesowe mogą zdecydować o wyniku sporu? [© wygenerowane przez AI] Zmiany w postępowaniach przed KIO. Dlaczego pierwsze pisma procesowe mogą zdecydować o wyniku sporu?](https://s3.egospodarka.pl/grafika2/KIO/Zmiany-w-postepowaniach-przed-KIO-Dlaczego-pierwsze-pisma-procesowe-moga-zdecydowac-o-wyniku-sporu-271148-150x100crop.jpg)

![Podatek od zysków kapitałowych w PIT-38 za 2025 r. Jak rozliczyć zyski i straty z inwestycji? Praktyczny przewodnik [© wygenerowane przez AI] Podatek od zysków kapitałowych w PIT-38 za 2025 r. Jak rozliczyć zyski i straty z inwestycji? Praktyczny przewodnik](https://s3.egospodarka.pl/grafika2/PIT-38/Podatek-od-zyskow-kapitalowych-w-PIT-38-za-2025-r-Jak-rozliczyc-zyski-i-straty-z-inwestycji-Praktyczny-przewodnik-271147-150x100crop.jpg)

![Siła wyższa i nieobecność w pracy. Co z pracą i pensją, gdy nie można wrócić z urlopu? [© wygenerowane przez AI] Siła wyższa i nieobecność w pracy. Co z pracą i pensją, gdy nie można wrócić z urlopu?](https://s3.egospodarka.pl/grafika2/nieobecnosc-w-pracy/Sila-wyzsza-i-nieobecnosc-w-pracy-Co-z-praca-i-pensja-gdy-nie-mozna-wrocic-z-urlopu-271126-150x100crop.jpg)