-

![Metaverse: na jakie zagrożenia będzie nas narażać? [© pixabay.com] Metaverse: na jakie zagrożenia będzie nas narażać?]()

Metaverse: na jakie zagrożenia będzie nas narażać?

... sposób gromadzenia się w wirtualnym świecie tworzy nowe metody prowadzenia działalności gospodarczej – umożliwiając jej użytkownikom m. ... przed wieloma możliwymi zagrożeniami. Kradzieży kryptowalut można dokonać także poprzez wykorzystanie ... zabezpieczeń, takich jak choćby dwuetapowa autoryzacja tożsamości, pozwalająca lepiej chronić wirtualne konta. ...

-

![Uwaga na catfishing w Walentynki Uwaga na catfishing w Walentynki]()

Uwaga na catfishing w Walentynki

... samotność czy brak pewności siebie. Przybranie fałszywej tożsamości dodaje im odwagi w prowadzeniu interakcji z innymi ... właściciela fotografii. Jednak skuteczność tej metody wykrywania catfishingu w znacznym stopniu obniżyły ... catfisherzy nie muszą już posuwać się do kradzieży cudzych fotografii. W związku z tym wyszukiwanie udostępnianych ...

-

![AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa? [© wygenerowane przez AI] AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa?]()

AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa?

... na AI – porady dla osób prywatnych i firm. Dlaczego tradycyjne metody weryfikacji linków i aplikacji mogą okazać się niewystarczające. Elitarna grupa inwestorów, ... wygląda jak prawdziwa platforma inwestycyjna. Po ściągnięciu aplikacji pojawia się „weryfikacja tożsamości” (KYC): dowód/paszport i selfie/biometria. Potem depozyt - przelew lub krypto. W ...

-

![ESET: zagrożenia internetowe II 2015 [© sp4764 - Fotolia.com] ESET: zagrożenia internetowe II 2015]()

ESET: zagrożenia internetowe II 2015

... z zainfekowanym systemem i kontrolowanie go w celu kradzieży poufnych informacji lub zainstalowania innego złośliwego oprogramowania. 6. ... bardzo szybko z powodu popularnej metody przenoszenia danych za pomocą nośników ... centralnego serwera). Jego celem były oszustwa w cenach akcji i kradzież tożsamości. Cutwail Botnet kontrolował do 2 mln komputerów w ...

-

![Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom [© pixabay.com] Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom]()

Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom

... historii są w Polsce tysiące. Różnią się kwoty i metody działania oszustów. Co je łączy? Kradzież pieniędzy z kont ... „procedura umożliwiająca dostawcy usług płatniczych weryfikację tożsamości użytkownika lub ważności stosowania ... którzy otrzymali tego typu odpowiedzi na reklamacje w sprawie kradzieży pieniędzy z konta, mogli zostać wprowadzeni w błąd ...

-

![Chroń dane z komputera [© Scanrail - Fotolia.com] Chroń dane z komputera]()

Chroń dane z komputera

... transakcji kredytowych (Association of Payment Clearing Services, APACS) większość kradzieży z bankomatów jest popełnianych z wykorzystaniem tej metody. Dlatego warto zalecić pracownikom w biurach i bankach stosowanie specjalnych tarczy, ... klawiatury. Firmy mogą też rozważyć ochronę haseł przez zastosowanie uwierzytelniania (potwierdzania) tożsamości ...

-

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007]()

Panda: zagrożenia internetowe w 2007

... materialnych. W tym celu będą metody bezprawnego pozyskiwania poufnych informacji potrzebnych do korzystania np. z kont bankowych przy użyciu skradzionej tożsamości lub zdyskredytowania konkurencyjnej firmy. Taka będzie rzeczywistość w rozpoczynającym się roku. Techniki wykorzystywane przez przestępców do kradzieży poufnych informacji staną się ...

-

![Bezpieczeństwo IT w polskich firmach Bezpieczeństwo IT w polskich firmach]()

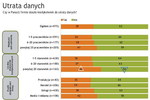

Bezpieczeństwo IT w polskich firmach

... podejmowane próby włamań do komputera, szpiegowania i kradzieży danych. Zrealizowane badania pokazały, że ... danych najszersze zastosowanie znalazły głównie najtańsze i najprostsze metody archiwizacji, jak nagranie na nośnik zewnętrzny lub ... w kontekście podatności na wyciek danych oraz przejęcie tożsamości. Co drugi badany przyznał, że w jego firmie ...

-

![Bezpieczna bankowość online [© stoupa - Fotolia.com] Bezpieczna bankowość online]()

Bezpieczna bankowość online

... oprogramowaniem typu adware oraz kradzieżą tożsamości. Zawsze wybieraj renomowaną markę, na ... ® Mobile Security ™, które w przypadku zagubienia lub kradzieży urządzenia umożliwią zdalne zablokowanie, zdalne skasowanie zawartości, ... , takich jak przeszukiwanie śmietników i kradzież laptopów, po metody online, takie jak oszustwa mailowe, hacking mobilny, ...

-

![Bankowość mobilna: wyzwania dot. bezpieczeństwa [© Dangubic - Fotolia.com] Bankowość mobilna: wyzwania dot. bezpieczeństwa]()

Bankowość mobilna: wyzwania dot. bezpieczeństwa

... jeszcze bardziej istotne w przypadku ich zgubienia lub kradzieży. Jednocześnie, dzięki wyposażeniu nowoczesnych smartfonów np. w moduły ... ewoluuje, cyberprzestępcy zyskują doświadczenie, a ich metody stają się coraz bardziej skuteczne. ... nie chcą spędzać dużo czasu na potwierdzaniu tożsamości w celu sprawdzenia stanu konta lub dokonania transakcji ...

-

![10 porad: jak zadbać o bezpieczeństwo danych w sieci? [© Ivan Kruk - Fotolia.com] 10 porad: jak zadbać o bezpieczeństwo danych w sieci?]()

10 porad: jak zadbać o bezpieczeństwo danych w sieci?

... nieznajomym w sieci!) danych, które mogą posłużyć do kradzieży czy oszustwa takich jak: numer karty kredytowej ... w wyborze samych usługodawców - zarówno jeśli chodzi o metody płatności czy dostawcę usług bankowych i pozabankowych. ... cenne informacje, prosząc o telefoniczne lub esemesowe potwierdzenie tożsamości. Należy pamiętać, że żadna instytucja ...

-

![Cyberbezpieczeństwo: jak pracować z menedżerem haseł? Cyberbezpieczeństwo: jak pracować z menedżerem haseł?]()

Cyberbezpieczeństwo: jak pracować z menedżerem haseł?

... DATA Software. W obecnych czasach niemal każdego dnia dochodzi do kradzieży danych uwierzytelniających, które zazwyczaj trafiają do Darknetu. ... stworzenia głównego hasła do tzw. przechowalni tożsamości, do której następnie umieszcza się wszystkie hasła ... nikomu nie udało się znaleźć metody pozwalającej zapewnić sto procent bezpieczeństwa w internecie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Metaverse: na jakie zagrożenia będzie nas narażać? [© pixabay.com] Metaverse: na jakie zagrożenia będzie nas narażać?](https://s3.egospodarka.pl/grafika2/hakerzy/Metaverse-na-jakie-zagrozenia-bedzie-nas-narazac-250245-150x100crop.jpg)

![AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa? [© wygenerowane przez AI] AI zbudowała fałszywy świat inwestycji. Jak działa "Truman Show Scam" i jak nie paść ofiarą oszustwa?](https://s3.egospodarka.pl/grafika2/AI/AI-zbudowala-falszywy-swiat-inwestycji-Jak-dziala-Truman-Show-Scam-i-jak-nie-pasc-ofiara-oszustwa-270326-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2015 [© sp4764 - Fotolia.com] ESET: zagrożenia internetowe II 2015](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2015-153263-150x100crop.jpg)

![Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom [© pixabay.com] Transakcje nieautoryzowane. UOKiK postawił zarzuty 5 bankom](https://s3.egospodarka.pl/grafika2/nieautoryzowana-transakcja/Transakcje-nieautoryzowane-UOKiK-postawil-zarzuty-5-bankom-246584-150x100crop.jpg)

![Chroń dane z komputera [© Scanrail - Fotolia.com] Chroń dane z komputera](https://s3.egospodarka.pl/grafika/kradziez-danych/Chron-dane-z-komputera-apURW9.jpg)

![Panda: zagrożenia internetowe w 2007 [© Scanrail - Fotolia.com] Panda: zagrożenia internetowe w 2007](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Panda-zagrozenia-internetowe-w-2007-apURW9.jpg)

![Bezpieczna bankowość online [© stoupa - Fotolia.com] Bezpieczna bankowość online](https://s3.egospodarka.pl/grafika/bankowosc-internetowa/Bezpieczna-bankowosc-online-MBuPgy.jpg)

![Bankowość mobilna: wyzwania dot. bezpieczeństwa [© Dangubic - Fotolia.com] Bankowość mobilna: wyzwania dot. bezpieczeństwa](https://s3.egospodarka.pl/grafika2/bankowosc-mobilna/Bankowosc-mobilna-wyzwania-dot-bezpieczenstwa-185416-150x100crop.jpg)

![10 porad: jak zadbać o bezpieczeństwo danych w sieci? [© Ivan Kruk - Fotolia.com] 10 porad: jak zadbać o bezpieczeństwo danych w sieci?](https://s3.egospodarka.pl/grafika2/bezpieczenstwo-w-sieci/10-porad-jak-zadbac-o-bezpieczenstwo-danych-w-sieci-214756-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)