Kaspersky Lab: zagrożenia internetowe I kw. 2010

2010-06-11 11:14

Przeczytaj także: Zaawansowane i ukierunkowane cyberataki 2013

Odsetek wirusów w pierwszym kwartale 2010 roku zmniejszył się o 0,23% i wyniósł 9,72%. Najpopularniejszym wirusem jest dzisiaj Virus.Win32.Sality. Co dwudziesty wykryty program był zainfekowany tym wirusem. Pod koniec kwartału Kaspersky Lab uzyskał nowy wariant - Virus.Win32.Sality.ag - który wykorzystuje całkowicie nowy algorytm deszyfrowania utrudniający wykrywanie tego wirusa. Naturalnie, w czasach, gdy wirusy są pisane w celach przestępczych, nic i nikt nie zostaje zainfekowany bez wyraźnej przyczyny. Wirus ten jest szczególnie groźny ze względu na jego funkcję backdoora, która pozwala szkodliwym użytkownikom na przejęcie całkowitej kontroli nad zainfekowanym komputerem.

fot. mat. prasowe

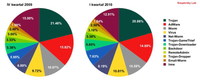

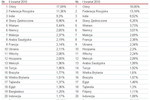

10 najczęściej wykrywanych zagrożeń na komputerach użytkowników w czwartym kwartale 2009 roku i pierwszym kwartale 2010r.

Języki skryptowe są stosunkowo proste, dlatego można je bez trudu wykorzystać do napisania dowolnego rodzaju kodu, łącznie ze szkodliwym. W ostatnim kwartale odsetek zagrożeń tworzonych w różnych językach skryptowych wzrósł o 2,3% i obejmował takie języki jak FlyStudio ('e' language) oraz VisualBasic, chociaż najpopularniejszy wśród szkodliwych użytkowników jest AutoIT.

W ostatnim kwartale ładowarka baterii USB okazała się najbardziej nietypowym nośnikiem zagrożeń. Wykorzystuje ona trojana o nazwie Arucer.dll, który działa w systemie operacyjnym Windows i przenika do komputer za pośrednictwem oprogramowania wykorzystywanego do wyświetlania procesu naładowania baterii. Po infekcji szkodliwe oprogramowanie łączy się z portem 777 i czeka na polecenie. Potrafi usuwać, pobierać i uruchamiać pliki. Po instalacji program konfiguruje rejestr w taki sposób, aby uruchamiał się automatycznie.

Botnety: w wirze walki

Walka między botnetami robi się coraz bardziej zacięta. Zagrożenie ze strony cyberprzestępczości w końcu zostało dostrzeżone przez społeczeństwo, w tym przez organy ścigania oraz inne organizacje. Wspólne wysiłki różnych agencji i firm, od twórców oprogramowania po różne instytucje rządowe, takie jak Amerykańska federalna komisja handlowa, już teraz doprowadziły do zdjęcia kilku ważnych centrów kontroli botnetów.

Na początku 2010 roku zamknięto kilka centrów kontroli botnetów, które zostały stworzone przy pomocy szkodliwego oprogramowania o nazwie Email-worm.Win32.Iksmas, znanego również jako Waledac. Botnet ten jest znany ze swoich możliwości wysyłania spamu - do 1,5 miliarda maili dziennie. Wiadomości te zwykle zawierają "gorące tematy" w nagłówkach oraz odnośniki do Iksmasa, botów polimorficznych po stronie serwera oraz technologii fast-flux. W rezultacie powstał ogromny i stosunkowo złożony botnet. 22 lutego stanowy sąd Wirginii wydał orzeczenie na korzyść Microsoftu i zezwolił na zawieszenie obsługi domen związanych z systemem kontroli botnetu. Wszystkie te domeny zostały zarejestrowane w strefie ‘.com’, a dostawcą usługi była firma VeriSign z siedzibą w Stanach Zjednoczonych. Z pewnością można tu mówić o zwycięstwie, jest to jednak tylko jedna wygrana bitwa w całej wojnie. Po zdjęciu niektórych centrów kontroli szkodliwi użytkownicy zaczęli ustanawiać centra kontroli botnetu w innych strefach domen i nadal wysyłali spam. Odosobnione działania przeciwko takiemu przeciwnikowi nie są tak skuteczne jak regularne operacje ukierunkowane na zamykanie centrów kontroli botnetów. To właśnie ta ciągła presja wywierana na cyberprzestępców powinna być kolejnym etapem walki z botnetami. Mamy nadzieję, że takie środki zostaną zastosowane w najbliższej przyszłości.

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg) Zagrożenia internetowe I kw. 2013

Zagrożenia internetowe I kw. 2013

oprac. : eGospodarka.pl

Przeczytaj także

Najnowsze w dziale Wiadomości

-

![Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość? [© pexels] Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość?]()

Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość?

-

![Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych? [© wygenerowane przez AI] Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych?]()

Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych?

-

![Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027 [© wygenerowane przez AI] Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027]()

Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027

-

![Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę [© wygenerowane przez AI] Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę]()

Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość? [© pexels] Magazyny w Polsce zmieniają kierunek: liczy się jakość, a nie ilość?](https://s3.egospodarka.pl/grafika2/rynek-magazynowy/Magazyny-w-Polsce-zmieniaja-kierunek-liczy-sie-jakosc-a-nie-ilosc-271284-150x100crop.jpg)

![Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych? [© wygenerowane przez AI] Jak chronić infrastrukturę krytyczną w obliczu zagrożeń hybrydowych?](https://s3.egospodarka.pl/grafika2/infrastruktura-krytyczna/Jak-chronic-infrastrukture-krytyczna-w-obliczu-zagrozen-hybrydowych-271282-150x100crop.jpg)

![Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027 [© wygenerowane przez AI] Najem instytucjonalny w Polsce: dynamiczny wzrost rynku PRS i perspektywy na 2026-2027](https://s3.egospodarka.pl/grafika2/PRS/Najem-instytucjonalny-w-Polsce-dynamiczny-wzrost-rynku-PRS-i-perspektywy-na-2026-2027-271347-150x100crop.jpg)

![Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę [© wygenerowane przez AI] Cisza, której nie ma. Jak hałas wyklucza osoby w spektrum autyzmu - od szkoły po pracę](https://s3.egospodarka.pl/grafika2/autyzm/Cisza-ktorej-nie-ma-Jak-halas-wyklucza-osoby-w-spektrum-autyzmu-od-szkoly-po-prace-271345-150x100crop.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać [© wygenerowane przez AI] Co po 182 dniach chorobowego? Jak uzyskać świadczenie rehabilitacyjne z ZUS i ile można otrzymać](https://s3.egospodarka.pl/grafika2/swiadczenie-rehabilitacyjne/Co-po-182-dniach-chorobowego-Jak-uzyskac-swiadczenie-rehabilitacyjne-z-ZUS-i-ile-mozna-otrzymac-271281-150x100crop.jpg)

![Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy [© pexels] Czy umiejętności miękkie to kompetencje przyszłości? Zobacz, czego szukają pracodawcy](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Czy-umiejetnosci-miekkie-to-kompetencje-przyszlosci-Zobacz-czego-szukaja-pracodawcy-271350-150x100crop.jpg)

![Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw. [© pexels] Wzrost kosztów budowy mieszkań 2026: nawet +1000 zł za mkw.](https://s3.egospodarka.pl/grafika2/budowa-mieszkan/Wzrost-kosztow-budowy-mieszkan-2026-nawet-1000-zl-za-mkw-271349-150x100crop.jpg)

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)