Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker

2021-07-23 09:16

![Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker [© pixabay.com] Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker](https://s3.egospodarka.pl/grafika2/smartfon-z-Androidem/Masz-smartfon-z-Androidem-Uwazaj-na-Android-FakeAdBlocker-239316-200x133crop.jpg)

Masz smartfon z Androidem? Uważaj na Android/FakeAdBlocker © pixabay.com

Przeczytaj także: Smartfony z Androidem w niebezpieczeństwie. Wzrost zagrożeń o 33%

Android/FakeAdBlocker wykorzystuje usługi skracania adresów URL i udostępnianie wygenerowanych w ten sposób linków do pobrania złośliwego oprogramowania. Konsekwencje takiego zachowania mogą być bardzo poważne, włącznie z przejęciem dostępu do konta bankowego ofiary. Przypadki instalacji bankowego trojana Cerberus zostały zanotowane także w Polsce.Jak działa Android/FakeAdBlocker?

Badania telemetryczne przeprowadzone przez badaczy ESET pokazały, że od 1 stycznia do 1 lipca 2021 r. na urządzenia z systemem Android niebezpieczna aplikacja sklasyfikowana jako Android/FakeAdBlocker została pobrana ponad 150 000 razy. Złośliwe oprogramowanie wykorzystuje narzędzia skracania adresów URL. Tego typu narzędzia pozwalają na uzyskanie krótkiego adresu URL, na przykład: https://bit.ly/3xUKnib, który ukrywa oryginalne nazwy domen. W kolejnym kroku, linki te są rozsyłane za pomocą wiadomości tekstowych lub są udostępniane w komentarzach w mediach społecznościowych (np. na Facebooku lub Instagramie), na stronach internetowych czy w ramach aplikacji zainstalowanych na urządzeniach. Po kliknięciu w taki link na urządzeniu ofiary jest instalowane złośliwe oprogramowanie, które pobiera z serwera C&C kontrolowanego przez oszustów i uruchamia dodatkowe szkodliwe programy, takie jak trojany bankowe, trojany SMS, i agresywne oprogramowanie reklamowe, tzw. adware.

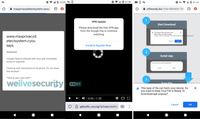

Po pierwszym uruchomieniu Android/FakeAdBlocker jego ikona zostaje ukryta, a na ekranie zainfekowanego urządzenia rozpoczyna się wyświetlanie niechcianych reklam mających wywołać strach i poczucie zagrożenia (scareware). W konsekwencji kontaktu ze złośliwym oprogramowaniem i fałszywymi komunikatami na temat bezpieczeństwa, ofiara może odnieść wrażenie, że jej urządzenie jest zainfekowane wirusem, a reklama nakazuje użytkownikowi pobieranie określonych aplikacji ze sklepu Google Play lub spoza oficjalnego sklepu Google. Oprócz tego oferuje udział w podejrzanych ankietach, dostarczanie treści dla dorosłych, rozpoczęcie subskrypcji płatnych usług SMS premium, składanie wątpliwych ofert wygrania nagród czy tworzenie w kalendarzach, także dla systemu iOS, fałszywych wydarzeń informujących o nieistniejących zagrożeniach. Dodatkowo złośliwe oprogramowanie wykorzystuje usługi skracania adresów URL do tworzenia linków do reklam, które w niektórych przypadkach zarabiają na swoich kliknięciach.

fot. mat. prasowe

Przykłady podejrzanych agresywnych reklam

Opisy każdego zdarzenia zawierają link, który prowadzi ofiarę do odwiedzenia witryny z reklamami typu scareware.

Realne zagrożenie dla klientów banków

Największym zagrożeniem jest jednak możliwość zainstalowania w urządzeniu z systemem Android złośliwego trojana bankowego Cerberus. Specjaliści ESET zidentyfikowali setki przypadków, w których Cerberus został pobrany poprzez instalację fałszywej aplikacji imitującej inną pełnoprawną aplikację, na przykład Chrome, Android Update, Adobe Flash Player czy Update Android. Takie przypadki miały miejsce głównie w Polsce, Turcji, Hiszpanii, Grecji i we Włoszech.

Cerberus wykrada przede wszystkim dane logowania do bankowości internetowej i aplikacji społecznościowych. W tym celu wyświetla użytkownikowi tzw. overlay, który na ekranie urządzenia „przykrywa” pełnoprawną aplikację uruchomioną na urządzeniu, wyłudzając dane logowania od użytkownika. Użytkownik może być przekonany, że wpisuje dane w pełnoprawnej aplikacji, podczas gdy przekazuje je wprost w ręce przestępców – wyjaśnia Kamil Sadkowski, starszy specjalista ds. cyberbezpieczeństwa ESET. – Cerberus potrafi również przechwytywać wiadomości SMS z kodami jednorazowymi służącymi do autoryzacji przelewów lub logowania do danej usługi w przypadku włączonego dwuskładnikowego uwierzytelniania. Obie funkcjonalności razem (wyłudzanie danych logowania i przechwytywanie kodów jednorazowych) umożliwiają przestępcom przejęcie pełnego dostępu do konta użytkownika, a w przypadku konta bankowego wyprowadzanie pieniędzy – dodaje.

Od kalendarza w iOS do trojana na Androida

W przypadku urządzeń z systemem iOS, specjaliści ESET zidentyfikowali usługi skracania adresów URL, które zalewają ofiary niechcianymi reklamami i przesyłają zdarzenia do kalendarzy, a także rozpowszechniają linki, które następnie mogą być uruchomione na urządzeniach z systemem Android. Adresy te mogą tworzyć wydarzenia w kalendarzach ofiar, automatycznie pobierając plik kalendarza ICS.

fot. mat. prasowe

Prośba o zasubskrybowanie wydarzeń kalendarza na platformach iOS

W przypadku urządzeń z systemem iOS, specjaliści ESET zidentyfikowali usługi skracania adresów URL, które zalewają ofiary niechcianymi reklamami i przesyłają zdarzenia do kalendarzy, a także rozpowszechniają linki, które następnie mogą być uruchomione na urządzeniach z systemem Android.

Android/FakeAdBlocker tworzy 18 wydarzeń w każdym dniu, z których każde ma długość 10 minut. Ich nazwy i opisy sugerują, że smartfon ofiary jest zainfekowany, dane ofiary są ujawnione w Internecie lub aplikacja antywirusowa wygasła. Opisy każdego zdarzenia zawierają link, który prowadzi ofiarę do odwiedzenia witryny z reklamami typu scareware. Ta strona ponownie twierdzi, że urządzenie zostało zainfekowane i oferuje użytkownikowi opcję pobrania podejrzanych aplikacji z Google Play, które mają rzekomo usunąć problem. W jednym z kolejnych kroków witryna żąda pobrania aplikacji o nazwie „adBLOCK”, która nie ma nic wspólnego z legalną aplikacją o tej samej nazwie, a w rzeczywistości działa odwrotnie niż blokowanie reklam. Gdy ofiary przystąpią do pobierania żądanego pliku, zostanie im wyświetlona strona internetowa opisująca kolejne kroki w celu pobrania i zainstalowania złośliwej aplikacji o nazwie „Your File Is Ready To Download.apk.”. W obu scenariuszach reklama typu scareware lub trojan Android/FakeAdBlocker jest dostarczana za pośrednictwem usługi skracania adresów URL.

Proces odinstalowywania Android/FakeAdBlocker

Aby zidentyfikować i usunąć Android/FakeAdBlocker, w tym jego dynamicznie ładowany komponent adware, należy przejść do sekcji Ustawienia/Aplikacje i powiadomienia i wyszukać go wśród zainstalowanych aplikacji. Ponieważ złośliwe oprogramowanie nie ma ikony ani nazwy aplikacji jest ono łatwe do znalezienia. Po zlokalizowaniu aplikacji należy kliknąć w nią jeden raz, następnie dotknąć przycisku Odinstaluj, a na koniec potwierdzić żądanie usunięcia oprogramowania.

fot. mat. prasowe

Ikona Android/FakeAdBlocker

Android/FakeAdBlocker wykorzystuje usługi skracania adresów URL i udostępnianie wygenerowanych w ten sposób linków do pobrania złośliwego oprogramowania.

Jak zapobiegać infekcji złośliwym oprogramowaniem

Aby uchronić się przed instalacją Android/FakeAdBlocker i trojana bankowego należy przestrzegać kilku podstawowych zasad:

- Korzystanie z mechanizmu systemu Android, który nie pozwala na instalację aplikacji pochodzących spoza oficjalnych sklepów – oprogramowanie powinno być pobierane tylko i wyłącznie z Google Play.

- Zachowanie czujności i ostrożności w trakcie pobierania aplikacji, w tym weryfikacja uprawnień i dostępów, których żąda instalowane oprogramowanie.

- Powstrzymanie się przed klikaniem w adresy w wiadomościach tekstowych, szczególnie w przypadku jakichkolwiek wątpliwości odnośnie do ich nadawcy czy treści.

- Zwrócenie szczególnej uwagi na aplikacje, które wymagają dostępu do wiadomości użytkownika.

Flubot zagraża smartfonom z Androidem

Flubot zagraża smartfonom z Androidem

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (1)

-

morryt / 2024-08-19 15:53:10

Dostań się do telefonów i innych gadżetów swoich współmałżonków i dzieci bez ich wiedzy i podejrzeń. Dobrze i bezpiecznie jest wiedzieć, co robią członkowie Twojej rodziny i ukochanej osoby, zawsze bez ich wiedzy. Zawsze myślałam, że nigdy nie będzie możliwe monitorowanie partnera lub dzieci tak, aby tego nie zauważyły, ale to wszystko dzięki niemu mogę obserwować działania moich partnerów bez jej wiedzy

Napisz do:

spyhackden @gmail com [ odpowiedz ] [ cytuj ]

Najnowsze w dziale Wiadomości

-

![Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii [© pexels] Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii]()

Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii

-

![Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres [© pexels] Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres]()

Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres

-

![Amazon zainwestuje w Polsce ponad 23 mld zł do 2028 r. Nowe centrum logistyczne w Dobromierzu i rozwój Prime Video Amazon zainwestuje w Polsce ponad 23 mld zł do 2028 r. Nowe centrum logistyczne w Dobromierzu i rozwój Prime Video]()

Amazon zainwestuje w Polsce ponad 23 mld zł do 2028 r. Nowe centrum logistyczne w Dobromierzu i rozwój Prime Video

-

![Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r. Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r.]()

Ranking kont firmowych - w jakim banku założysz najlepsze konto firmowe w 2026 r.

![TOP 10 zagrożeń na Androida [© neo tam z Pixabay] TOP 10 zagrożeń na Androida](https://s3.egospodarka.pl/grafika2/Android/TOP-10-zagrozen-na-Androida-258296-150x100crop.jpg)

![Emotet największym cyberzagrożeniem w Polsce, a Formbook na świecie [© R.Studio - Fotolia.com] Emotet największym cyberzagrożeniem w Polsce, a Formbook na świecie](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Emotet-najwiekszym-cyberzagrozeniem-w-Polsce-a-Formbook-na-swiecie-255318-150x100crop.jpg)

![Wciąż czekamy na zmierzch Qbota [© Artur Marciniec - Fotolia.com] Wciąż czekamy na zmierzch Qbota](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Wciaz-czekamy-na-zmierzch-Qbota-254797-150x100crop.jpg)

![Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie? [© Brian Jackson - Fotolia.com] Złośliwe oprogramowanie Qakbot unieszkodliwione, ale na radość za wcześnie?](https://s3.egospodarka.pl/grafika2/zlosliwe-oprogramowanie/Zlosliwe-oprogramowanie-Qakbot-unieszkodliwione-ale-na-radosc-za-wczesnie-254595-150x100crop.jpg)

![AgentTesla najpopularniejszym typem szkodliwego oprogramowania w IV 2023 [© pixabay.com] AgentTesla najpopularniejszym typem szkodliwego oprogramowania w IV 2023](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/AgentTesla-najpopularniejszym-typem-szkodliwego-oprogramowania-w-IV-2023-252649-150x100crop.jpg)

![8 wskazówek dla użytkowników TikToka [© pixabay.com] 8 wskazówek dla użytkowników TikToka](https://s3.egospodarka.pl/grafika2/TikTok/8-wskazowek-dla-uzytkownikow-TikToka-239307-150x100crop.jpg)

![Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii [© pexels] Europa w tyle za Chinami i USA. Nowy raport o innowacjach w inżynierii](https://s3.egospodarka.pl/grafika2/inzynieria/Europa-w-tyle-za-Chinami-i-USA-Nowy-raport-o-innowacjach-w-inzynierii-271095-150x100crop.jpg)

![Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres [© pexels] Rynek pracy w Polsce, czyli więcej satysfakcji, ale i większy stres](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-w-Polsce-czyli-wiecej-satysfakcji-ale-i-wiekszy-stres-271094-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025 [© freepik] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych we wrześniu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-we-wrzesniu-2025-268649-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału? [© wygenerowane przez AI] Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału?](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Od-employer-brandingu-do-kontroli-kosztow-Jak-zmienia-sie-rola-HR-w-erze-drogiego-kapitalu-271098-150x100crop.jpg)

![Czy dane w KSeF są bezpieczne w czasie awarii? [© wygenerowane przez AI] Czy dane w KSeF są bezpieczne w czasie awarii?](https://s3.egospodarka.pl/grafika2/KSeF/Czy-dane-w-KSeF-sa-bezpieczne-w-czasie-awarii-271097-150x100crop.jpg)

![Indie - rynek pełen szans, ale i pułapek. 5 rzeczy, które musisz znać, zanim zaczniesz ekspansję [© wygenerowane przez AI] Indie - rynek pełen szans, ale i pułapek. 5 rzeczy, które musisz znać, zanim zaczniesz ekspansję](https://s3.egospodarka.pl/grafika2/Indie/Indie-rynek-pelen-szans-ale-i-pulapek-5-rzeczy-ktore-musisz-znac-zanim-zaczniesz-ekspansje-271067-150x100crop.jpg)

![Boom na elektryki skończył się z dopłatami. Jak rynek poradzi sobie po programie NaszEauto? [© wygenerowane przez AI] Boom na elektryki skończył się z dopłatami. Jak rynek poradzi sobie po programie NaszEauto?](https://s3.egospodarka.pl/grafika2/elektromobilnosc/Boom-na-elektryki-skonczyl-sie-z-doplatami-Jak-rynek-poradzi-sobie-po-programie-NaszEauto-271077-150x100crop.jpg)

![Fiskus skontroluje wracających z Dubaju? Kryzys na Bliskim Wschodzie ujawnia, jak faktycznie działa rezydencja podatkowa [© wygenerowane przez AI] Fiskus skontroluje wracających z Dubaju? Kryzys na Bliskim Wschodzie ujawnia, jak faktycznie działa rezydencja podatkowa](https://s3.egospodarka.pl/grafika2/zmiana-rezydencji-podatkowej/Fiskus-skontroluje-wracajacych-z-Dubaju-Kryzys-na-Bliskim-Wschodzie-ujawnia-jak-faktycznie-dziala-rezydencja-podatkowa-271076-150x100crop.jpg)