Firmy nie są gotowe na model BYOD

2014-03-20 10:01

![Firmy nie są gotowe na model BYOD [© Fotowerk - Fotolia.com] Firmy nie są gotowe na model BYOD](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Firmy-nie-sa-gotowe-na-model-BYOD-134362-200x133crop.jpg)

Firmy nie są gotowe na model BYOD © Fotowerk - Fotolia.com

Przeczytaj także: Obawa o bezpieczeństwo hamuje model BYOD

Badania pokazują m.in., że połowa pracowników gotowa jest łamać firmowe procedury, które ograniczają wykorzystanie w pracy prywatnych urządzeń mobilnych. Niepokojący jest również fakt, iż tylko niewielka grupa zatrudnionych korzystających z BYOD jest świadoma występowania zagrożeń wynikających z korzystania z tego modelu. APT, DDoS, botnet czy pharming to pojęcia, które większości z nich są zupełnie nieznane.Bring Your Own Device – jeszcze alternatywa czy już konieczność?

Odpowiedzialność spoczywająca na działach IT w firmach jest w przeważającej mierze nakierowana na skuteczne i stabilne zarządzanie urządzeniami końcowymi oraz ich odpowiednie zabezpieczanie. Do niedawna były to zestandaryzowane komputery i oprogramowanie. Postępująca konsumeryzacja IT i idący za nią trend BYOD spowodowały, że do technologicznej infrastruktury firm zaczęły się przedostawać różne sprzęty. Bring Your Own Device dając pracownikom swobodę decydowania o doborze urządzeń wykorzystywanych do celów zawodowych na trwałe zmieniło stacjonarny wymiar komunikacji klient – usługodawca. Z jednej strony relacja w nowej formule stała się bardziej mobilna, nieograniczona miejscem i czasem, właściwie permanentnie dostępna. Z drugiej, generująca wiele zagrożeń, z których niestety firmy zdają sobie sprawę tylko w niewielkim stopniu.

fot. Fotowerk - Fotolia.com

Firmy nie są gotowe na model BYOD

Bardzo niepokojące tendencje dla bezpieczeństwa firm wynikające z popularyzacji BYOD ujawnia raport Fortinet Internet Security Census 2013. Wskazuje on, że co drugi przebadany w Polsce respondent jest gotowy złamać firmowe procedury ograniczające wykorzystanie w pracy prywatnych urządzeń mobilnych.

- Praca zdalna, umożliwiająca aktywność poza służbowym biurkiem, zaczyna być jednym z coraz częściej spotykanych i akceptowanych standardów biznesowych. Co to oznacza dla firmowych działów IT? Konieczność zaakceptowania faktu, że BYOD to już nie wybór, ale utrwalająca się i coraz bardziej ekspansywna tendencja rynku do konsumeryzacji biznesu, niezależnie od tego czy firmy są na to przygotowane czy nie. To nieuniknione następstwo wzrostu liczby urządzeń przenośnych: smartphone’ów, tabletów, notebooków i proces, który jak należy zakładać, będzie postępował symultanicznie do rozwoju mobilności. Starania działów IT powinny, więc skoncentrować się na wyborze właściwych procedur regulujących korzystanie z BYOD w zakresie bezpieczeństwa, tak, aby model ten mógł być jak najbardziej korzystny dla biznesu - komentuje Adrian Lapierre, wykładowca Akademii Altkom, specjalista w obszarze projektowania i audytu bezpieczeństwa systemów IT, CEO firmy SoftProject.

Polacy łamią firmowe procedury BYOD – czy świadomie?

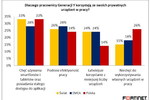

Bardzo niepokojące tendencje dla bezpieczeństwa firm wynikające z popularyzacji BYOD ujawnia raport Fortinet Internet Security Census 2013. Wskazuje on, że co drugi przebadany w Polsce respondent jest gotowy złamać firmowe procedury ograniczające wykorzystanie w pracy prywatnych urządzeń mobilnych. Wynik ten jest o 150% większy niż w roku 2012! Ten sam raport pokazuje jednocześnie stopień świadomości zagrożeń wynikających z użytkowania BYOD. W grupie badanych wciąż wysoki udział mają ci z brakiem wiedzy lub minimalną świadomością. Dla większości, takie zagadnienia jak APT (zaawansowane kierunkowe ataki o długotrwałym działaniu), DDoS (rozproszony atak typu odmowa usługi), botnet (sieć komputerów zainfekowanych złośliwym oprogramowaniem do rozsyłania spamu) i pharming (kierowanie na fałszywe strony www w celu przejęcie haseł, numerów kart kredytowych, itp.) – są nieznane. To jednoznacznie wskazuje, jak duża jest luka w procesie edukowania pracowników w zakresie zagrożeń i ich konsekwencji i jak pilnie firmowe działy IT powinny zadbać o jej uzupełnienie.

![Zanim wdrożysz BYOD [© bloomua - Fotolia.com] Zanim wdrożysz BYOD](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Zanim-wdrozysz-BYOD-128108-150x100crop.jpg) Zanim wdrożysz BYOD

Zanim wdrożysz BYOD

oprac. : Aleksandra Baranowska-Skimina / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Generacja Y a BYOD 2013 [© ra2 studio - Fotolia.com] Generacja Y a BYOD 2013](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Generacja-Y-a-BYOD-2013-126717-150x100crop.jpg)

![Trend BYOD ma znaczący wpływ na firmy [© Alliance - Fotolia.com] Trend BYOD ma znaczący wpływ na firmy](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Trend-BYOD-ma-znaczacy-wplyw-na-firmy-105773-150x100crop.jpg)

![BYOC: nadciąga osobista chmura obliczeniowa [© lassedesignen - Fotolia.com] BYOC: nadciąga osobista chmura obliczeniowa](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOC-nadciaga-osobista-chmura-obliczeniowa-103793-150x100crop.jpg)

![Trend BYOD coraz powszechniejszy [© buchachon - Fotolia.com] Trend BYOD coraz powszechniejszy](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Trend-BYOD-coraz-powszechniejszy-103001-150x100crop.jpg)

![Działy IT akceptują prywatne urządzenia mobilne [© nyul - Fotolia.com] Działy IT akceptują prywatne urządzenia mobilne](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/Dzialy-IT-akceptuja-prywatne-urzadzenia-mobilne-96801-150x100crop.jpg)

![BYOD a prawo własności intelektualnej i podatki [© FotolEdhar - Fotolia.com] BYOD a prawo własności intelektualnej i podatki](https://s3.egospodarka.pl/grafika2/BYOD/BYOD-a-prawo-wlasnosci-intelektualnej-i-podatki-136407-150x100crop.jpg)

![BYOD a prawo pracy [© kantver - Fotolia.com] BYOD a prawo pracy](https://s3.egospodarka.pl/grafika2/BYOD/BYOD-a-prawo-pracy-136321-150x100crop.jpg)

![BYOD a wyciek danych firmowych [© Frédéric Massard - Fotolia.com] BYOD a wyciek danych firmowych](https://s3.egospodarka.pl/grafika2/urzadzenia-przenosne/BYOD-a-wyciek-danych-firmowych-121788-150x100crop.jpg)

![Towarowa Giełda Energii w II 2014 roku [© Gina Sanders - Fotolia.com] Towarowa Giełda Energii w II 2014 roku](https://s3.egospodarka.pl/grafika2/Gielda-Papierow-Wartosciowych/Towarowa-Gielda-Energii-w-II-2014-roku-134310-150x100crop.jpg)

![Multiscreen - antidotum na nudny program TV [© Serg Nvns - Fotolia.com] Multiscreen - antidotum na nudny program TV](https://s3.egospodarka.pl/grafika2/konsumenci/Multiscreen-antidotum-na-nudny-program-TV-134371-150x100crop.jpg)

![Iran wykorzystuje hakerów w działaniach wojennych. Zagrożone firmy również w Europie [© wygenerowane przez AI] Iran wykorzystuje hakerów w działaniach wojennych. Zagrożone firmy również w Europie](https://s3.egospodarka.pl/grafika2/Iran/Iran-wykorzystuje-hakerow-w-dzialaniach-wojennych-Zagrozone-firmy-rowniez-w-Europie-270985-150x100crop.jpg)

![Kompetencje miękkie ważniejsze niż cyfrowe? Jakich liderów pracodawcy? [© pexels] Kompetencje miękkie ważniejsze niż cyfrowe? Jakich liderów pracodawcy?](https://s3.egospodarka.pl/grafika2/poszukiwane-kompetencje/Kompetencje-miekkie-wazniejsze-niz-cyfrowe-Jakich-liderow-pracodawcy-270955-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO [© Production Perig - Fotolia.com] Jak najkorzystniej wysyłać i odbierać przelewy walutowe w EURO](https://s3.egospodarka.pl/grafika2/przelewy-bankowe/Jak-najkorzystniej-wysylac-i-odbierac-przelewy-walutowe-w-EURO-205900-150x100crop.jpg)

![Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026 [© wygenerowane przez AI] Ile można dorobić do emerytury i renty? Nowe limity od 1 marca 2026](https://s3.egospodarka.pl/grafika2/ile-mozna-dorobic-do-emerytury/Ile-mozna-dorobic-do-emerytury-i-renty-Nowe-limity-od-1-marca-2026-270857-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Klątwa trzeciego pokolenia. Jak fundacja rodzinna chroni firmę przed rozdrobnieniem własności i konfliktami? [© wygenerowane przez AI] Klątwa trzeciego pokolenia. Jak fundacja rodzinna chroni firmę przed rozdrobnieniem własności i konfliktami?](https://s3.egospodarka.pl/grafika2/fundacja-rodzinna/Klatwa-trzeciego-pokolenia-Jak-fundacja-rodzinna-chroni-firme-przed-rozdrobnieniem-wlasnosci-i-konfliktami-270971-150x100crop.jpg)

![Konflikt w Cieśninie Ormuz podbija ceny ropy. Co to oznacza dla gospodarki i inwestorów? [© wygenerowane przez AI] Konflikt w Cieśninie Ormuz podbija ceny ropy. Co to oznacza dla gospodarki i inwestorów?](https://s3.egospodarka.pl/grafika2/paliwo/Konflikt-w-Ciesninie-Ormuz-podbija-ceny-ropy-Co-to-oznacza-dla-gospodarki-i-inwestorow-270986-150x100crop.jpg)

![Tylko 20% Polaków zastrzegło PESEL. Dlaczego reszta ryzykuje kradzież tożsamości? [© wygenerowane przez AI] Tylko 20% Polaków zastrzegło PESEL. Dlaczego reszta ryzykuje kradzież tożsamości?](https://s3.egospodarka.pl/grafika2/PESEL/Tylko-20-Polakow-zastrzeglo-PESEL-Dlaczego-reszta-ryzykuje-kradziez-tozsamosci-270984-150x100crop.jpg)

![Zamknięta przestrzeń powietrzna i odwołane loty z Bliskiego Wschodu. Jakie prawa ma pasażer? [© pexels] Zamknięta przestrzeń powietrzna i odwołane loty z Bliskiego Wschodu. Jakie prawa ma pasażer?](https://s3.egospodarka.pl/grafika2/opozniony-lot/Zamknieta-przestrzen-powietrzna-i-odwolane-loty-z-Bliskiego-Wschodu-Jakie-prawa-ma-pasazer-270977-150x100crop.jpg)

![Odpowiedzialność za samowolę budowlaną. Co warto wiedzieć przed zakupem nieruchomości? [© pexels] Odpowiedzialność za samowolę budowlaną. Co warto wiedzieć przed zakupem nieruchomości?](https://s3.egospodarka.pl/grafika2/samowola-budowlana/Odpowiedzialnosc-za-samowole-budowlana-Co-warto-wiedziec-przed-zakupem-nieruchomosci-270983-150x100crop.jpg)

![Transformacja energetyczna firm w 2026 r. Od ciepłownictwa po transport niskoemisyjny - przegląd najciekawszych naborów [© wygenerowane przez AI] Transformacja energetyczna firm w 2026 r. Od ciepłownictwa po transport niskoemisyjny - przegląd najciekawszych naborów](https://s3.egospodarka.pl/grafika2/transformacja-energetyczna/Transformacja-energetyczna-firm-w-2026-r-Od-cieplownictwa-po-transport-niskoemisyjny-przeglad-najciekawszych-naborow-270973-150x100crop.jpg)