Ewolucja złośliwego oprogramowania 2013

2014-01-08 11:38

Przeczytaj także: Ewolucja złośliwego oprogramowania 2012

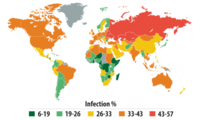

Wszystkie kraje mogą być przypisane do poniższych kategorii:

- Wysokie ryzyko. Ta grupa zawiera 15 krajów z Top 20, w przedziale 41-60%. Są to Rosja, Austria, Niemcy, kilka byłych republik radzieckich i krajów azjatyckich. Grupa ta zmniejszyła się o więcej niż połowę od ubiegłego roku, kiedy to składała się z 31 państw.

- Umiarkowane ryzyko. 118 krajów w przedziale od 21-44,99%: Australia (38,9%), USA (38,1%), Kanada (36,5%), Włochy (39,6%), Francja (38,1%), Hiszpania (36,7%), Wielka Brytania (36,7%), Holandia (27,3%), Finlandia (23,6%), Dania (21,8%), Polska (37,6%), Rumunia (33,2%), Bułgaria (24,1%), Brazylia (34,6%), Meksyk (29,5%), Argentyna (25%), Chiny (32,2%), Japonia (25,3%).

- Niskie ryzyko (0-20,99%) Łącznie 25 krajów: Czechy (20,3%), Słowacja (19,7%), Singapur (18,5%) i pewna liczba krajów afrykańskich.

Kraje afrykańskie, które posiadają niski poziom infekcji online, charakteryzują się wysokim i umiarkowanym poziomem ryzyka infekcji lokalnych (patrz poniżej). Internet w tych krajach w dalszym ciągu nie jest wysoko rozwinięty. Do przenoszenia i wymiany danych użytkownicy w dalszym ciągu używają wymiennych nośników danych. To dlatego ataki internetowe dotykają tak niewielkiej liczby użytkowników, podczas gdy szkodniki rozprzestrzeniające się poprzez nośniki danych są często wykrywane na komputerach.

fot. mat. prasowe

Poziom infekcji online

Średnia zagrożeń internetowych dla całego świata wzrosła o 6,9 punktu procentowego - w 2013 roku 41,6% użytkowników komputerów doświadczyło ataku przynajmniej raz

Średnia zagrożeń internetowych dla całego świata wzrosła o 6,9 punktu procentowego - w 2013 roku 41,6% użytkowników komputerów doświadczyło ataku przynajmniej raz. Internet jest w dalszym ciągu głównym źródłem szkodliwego oprogramowania wycelowanego w użytkowników w większości krajów na świecie.

Zagrożenia lokalne

Lokalne statystyki infekcji komputerów użytkowników są bardzo ważnym wskaźnikiem. Te dane wskazują na zagrożenia, które penetrują system komputerowy w inny sposób niż poprzez internet, e-mail lub porty sieciowe.

Ta część raportu zawiera analizę danych statystycznych uzyskanych ze statystyk skanera na żądanie i statystyk skanowania różnych dysków, w tym nośników wymiennych (skaner na żądanie).

Rozwiązania antywirusowe firmy Kaspersky Lab wykryły prawie 3 mld złośliwych programów na komputerach osób uczestniczących w Kaspersky Security Network.

W sumie w incydentach tych wykrytych zostało 1,8 miliona szkodliwych lub potencjalnie niechcianych programów.

fot. mat. prasowe

Top 20 szkodliwych obiektów wykrytych na komputerach użytkowników

W 2013 roku, szkodliwe programy sklasyfikowane jako DangerousObject.Multi.Generic i wykryte przy użyciu technologii chmury zajęły pierwsze miejsce na liście Top 20 szkodliwych obiektów wykrytych na komputerach użytkowników

W 2013 roku, szkodliwe programy sklasyfikowane jako DangerousObject.Multi.Generic i wykryte przy użyciu technologii chmury zajęły pierwsze miejsce na liście Top 20 szkodliwych obiektów wykrytych na komputerach użytkowników. Technologia chmury działa także wtedy, gdy sygnatury antywirusowe nie są dostępne i gdy heurystyka nie wykrywa szkodliwych programów. Właśnie w taki sposób wykrywane są najnowsze zagrożenia. Dzięki systemowi Urgent Detection System (UDS) zaimplementowanemu w Kaspersky Security Network, ponad 11 milionów komputerów otrzymuje ochronę w czasie rzeczywistym.

Ubiegłoroczny lider - Trojan.Win32.Generic - jest drugi, na podstawie wyniku wystawionego poprzez analizę heurystyczną.

Exploit.Win32.CVE-2010-2568.gen (5 miejsce) i Trojan.WinLNK.Runner.ea (20 miejsce) to zagrożenia, które związane są z plikami o rozszerzeniu .Ink. Pliki .Ink w szkodnikach tego typu uruchamiają inne złośliwe pliki wykonywalne. Są one aktywnie używane przez robaki do rozprzestrzeniania się poprzez nośniki wymienne USB.

Osiem programów z rankingu integruje mechanizm samopowielania się lub jest wykorzystywanych jako komponent w dystrybucji robaków: Virus.Win32.Sality.gen (4 miejsce), Trojan.Win32.Starter.lgb (7 miejsce), Virus.Win32.Nimnul.a (8 miejsce ), Worm.Win32.Debris.a (9 miejsce), Virus.Win32.Generic (10 miejsce), Net-Worm.Win32.Kido.ih (12 miejsce), Net-Worm.Win32.Kido.ir (14 miejsce), Trojan.Win32.Starter.yy (15 miejsce).

Procentowy udział robaków sieciowych Net-Worm.Win32.Kido (12 i 14 miejsce), które pierwszy raz pojawiły się w 2008 roku, zmniejsza się z każdym rokiem, ponieważ użytkownicy uaktualniają swoje systemy operacyjne.

Rodzina wirusów Virus.Win32.Virut nie znalazła się w 2013 roku w Top 20, jednak udział innych wirusów, takich jak – Sality (4 miejsce) czy Nimnul (8 miejsce) – wzrósł odpowiednio o 8,5 i 1,4 proc.

Tegoroczny nowicjusz - Worm.Win32.Debris.a - uplasował się na 9 miejscu. Szkodnik ten rozprzestrzenia się poprzez przenośne nośniki danych, z pomocą plików .Ink. Szkodliwym ładunkiem tego robaka jest złośliwy program Andromeda, który pobiera pliki z nieznanych źródeł. Program ten pojawił się pierwszy raz w 2011 roku na witrynie znajdującej się w cybernetycznym podziemiu. Niemniej jednak nowe metody instalacji i rozprzestrzeniania się oznaczają, że mamy do czynienia z oddzielną rodziną tego szkodnika.

Trojan.Win32.Hosts2.gen znajduje się na 18 miejscu. Ta pozycja jest przypisana do szkodliwego programu, który próbuje zmienić systemowy plik hosts, przekierowujący użytkownika na określone domeny, na plik hosts należący do cyberprzestępców.

Złośliwe oprogramowanie. Ransomware uderza w dyski NAS

Złośliwe oprogramowanie. Ransomware uderza w dyski NAS

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Ewolucja złośliwego oprogramowania I kw. 2019 [© georgejmclittle - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2019](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2019-219113-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2018 [© concept w - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2018-212143-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania II kw. 2018 [© adzicnatasa - Fotolia] Ewolucja złośliwego oprogramowania II kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-II-kw-2018-208672-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania I kw. 2018 [© the_lightwriter - Fotolia.com] Ewolucja złośliwego oprogramowania I kw. 2018](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-I-kw-2018-205979-150x100crop.jpg)

![Ewolucja złośliwego oprogramowania III kw. 2016 [© DD Images - Fotolia.com] Ewolucja złośliwego oprogramowania III kw. 2016](https://s3.egospodarka.pl/grafika2/zlosliwe-programy/Ewolucja-zlosliwego-oprogramowania-III-kw-2016-184035-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Botnety coraz groźniejsze [© mindscanner - Fotolia.com] Botnety coraz groźniejsze](https://s3.egospodarka.pl/grafika2/botnet/Botnety-coraz-grozniejsze-130112-150x100crop.jpg)

![Miłość bez granic: coraz więcej ślubów z obcokrajowcami [© pexels] Miłość bez granic: coraz więcej ślubów z obcokrajowcami](https://s3.egospodarka.pl/grafika2/slub/Milosc-bez-granic-coraz-wiecej-slubow-z-obcokrajowcami-270790-150x100crop.jpg)

![Walentynki hackują twój mózg. Dlaczego presja zabija bliskość zamiast ją budować? [© wygenerowane przez AI] Walentynki hackują twój mózg. Dlaczego presja zabija bliskość zamiast ją budować?](https://s3.egospodarka.pl/grafika2/Walentynki/Walentynki-hackuja-twoj-mozg-Dlaczego-presja-zabija-bliskosc-zamiast-ja-budowac-270787-150x100crop.jpg)

![Agenci AI w sprzedaży - odpowiedź na lukę produktywności w 2026 roku [© pexels] Agenci AI w sprzedaży - odpowiedź na lukę produktywności w 2026 roku](https://s3.egospodarka.pl/grafika2/sprzedaz/Agenci-AI-w-sprzedazy-odpowiedz-na-luke-produktywnosci-w-2026-roku-270778-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki [© wygenerowane przez AI] Ryczałt ewidencjonowany i składka zdrowotna 2026. Znamy nowe stawki](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Ryczalt-ewidencjonowany-i-skladka-zdrowotna-2026-Znamy-nowe-stawki-270498-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki [© wygenerowane przez AI] Praca w parze pod lupą. Czy warto zatrudniać małżeństwa i partnerów? Zalety i pułapki](https://s3.egospodarka.pl/grafika2/zatrudnianie-pracownikow/Praca-w-parze-pod-lupa-Czy-warto-zatrudniac-malzenstwa-i-partnerow-Zalety-i-pulapki-270789-150x100crop.jpg)

![700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami [© wygenerowane przez AI] 700 mln zł na innowacje: PARP uruchamia nową edycję "Ścieżki SMART" z uproszczonymi zasadami](https://s3.egospodarka.pl/grafika2/badania-i-rozwoj/700-mln-zl-na-innowacje-PARP-uruchamia-nowa-edycje-Sciezki-SMART-z-uproszczonymi-zasadami-270788-150x100crop.jpg)

![Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać? [© wygenerowane przez AI] Faktury poza KSeF a koszty i VAT. Co się zmieniło po 1 lutego 2026 i czy można je rozliczać?](https://s3.egospodarka.pl/grafika2/prawo-do-odliczenia-VAT/Faktury-poza-KSeF-a-koszty-i-VAT-Co-sie-zmienilo-po-1-lutego-2026-i-czy-mozna-je-rozliczac-270769-150x100crop.jpg)

![Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny [© pexels] Ile kosztuje remont mieszkania w 2026? Blisko 70 tys. zł to wariant ekonomiczny](https://s3.egospodarka.pl/grafika2/remont-mieszkania/Ile-kosztuje-remont-mieszkania-w-2026-Blisko-70-tys-zl-to-wariant-ekonomiczny-270777-150x100crop.jpg)

![KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania [© wygenerowane przez AI] KSeF dla zwolnionych z VAT: Przewodnik po nowych zasadach fakturowania](https://s3.egospodarka.pl/grafika2/zwolnienie-z-VAT/KSeF-dla-zwolnionych-z-VAT-Przewodnik-po-nowych-zasadach-fakturowania-270768-150x100crop.jpg)

![Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować [© wygenerowane przez AI] Zaangażowanie umiera w ciszy. Te drobne sygnały powinny cię zaalarmować](https://s3.egospodarka.pl/grafika2/zaangazowanie-w-prace/Zaangazowanie-umiera-w-ciszy-Te-drobne-sygnaly-powinny-cie-zaalarmowac-270756-150x100crop.jpg)