Cyberprzestępcy a luki w oprogramowaniu

2010-11-28 00:16

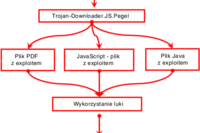

W jaki sposób komputer jest infekowany przez Zbota/ZeuSa przy użyciu exploitów © fot. mat. prasowe

Przeczytaj także: Zagrożenia internetowe II kw. 2010

Luki w zabezpieczeniach i exploityGłównym celem exploitów jest zainfekowanie komputera przy użyciu określonego szkodliwego programu. W większości przypadków exploit ma niewielkie rozmiary, dlatego pełni funkcję downloadera – aplikacji pobierającej inne programy. Z reguły wszystkie szkodliwe działania odbywają się w tle i pozostają niezauważone przez użytkownika. Czasami w wyniku działania szkodnika przestaje działać przeglądarka internetowa, jednak przeciętny użytkownik prawdopodobnie nie zauważy niczego podejrzanego.

Luki w zabezpieczeniach można znaleźć w każdym typie oprogramowania, popularne programy nie są tu wyjątkiem. Wydaje się, że niektórzy producenci nie przejmują się błędami w kodzie swoich programów. Luki znajdują się w programach wykorzystywanych do przetwarzania różnych formatów plików, jak również w wirtualnych maszynach, które uruchamiają skrypty. Pozwala to szkodliwym użytkownikom dodawać exploity do plików w różnych formatach, takich jak JPEG, TIFF, BMP, GIF, ANI oraz LNK, z pomocą różnych protokołów. Czasami sam plik jest exploitem, tak jak w przypadku plików napisanych w JavaScript, które atakują luki w zabezpieczeniach Internet Explorera.

W przeważającej większości przypadków exploity zawierają tak zwany “shell code”, który wygląda jak sekwencja bajtów i stanowi grupę instrukcji maszynowych, które mogą być wykonywane przez procesor. Kod zwykle jest pobierany na komputer użytkownika, a następnie zostaje uruchomiony pełny szkodliwy program. Jednak istnieją również luki, które nie wymagają wykonania shell code. Na przykład exploit, który wykorzystuje lukę CVE-2010-1885 w systemie help desk i centrum pomocy technicznej Microsoftu wykonuje kod HTML, zawierający znacznik <script> oraz swój własny szkodliwy kod, którego celem jest wykonywanie określonych działań. Cyberprzestępcy wykorzystują również lukę CVE-2010-2568 w obsłudze plików LNK. Exploit ten, szczegółowo opisany poniżej, powoduje pobranie biblioteki DLL.

Niektóre exploity stanowią zagrożenie, ponieważ ich działania są wykonywane pośrednio, przez zaufaną aplikację. Na przykład exploit, który wykorzystuje lukę w przeglądarce internetowej, może pobrać szkodliwy program. W takiej sytuacji zapora sieciowa nie zablokuje takiego pobrania, ponieważ jest ono przeprowadzane przez program, który według zapory sieciowej ma uprawnienia do pobierania plików.

Twój komputer jest zagrożony

Istnieje wiele sposobów dostarczania exploitów na komputery użytkowników. Najpowszechniejszą metodą jest infekowanie legalnych zasobów. Szkodliwi użytkownicy najczęściej wykorzystują do tego celu downloadery skryptów Gumblar oraz Pegel. Szkodliwy skrypt zawierający liczne exploity jest pobierany na komputer użytkownika, gdy ten odwiedza zainfekowaną nim stronę.

W takich przypadkach cyberprzestępcy zwykle wykorzystują tak zwany pakiet exploitów, który zasadniczo stanowi zestaw narzędzi wykorzystujących luki w zabezpieczeniach różnych przeglądarek i aplikacji. Plan cyberprzestępców jest prosty: na atakowanym komputerze znajduje się wiele różnych programów, dlatego stosowanie zestawu różnych exploitów zwiększa szansę powodzenia. Na przykład, jeżeli na komputerze ofiary znajdują się załatane wersje Chrome’a i Adobe Readera, ale silnik Java firmy Sun posiada lukę, wtedy jeden z exploitów wykorzystujących luki w zabezpieczeniach Javy zawartych w pakiecie pobierze szkodliwe oprogramowanie na komputer ofiary.

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Najnowsze w dziale Wiadomości

-

![Polacy lekceważą zagrożenia w sieci - 97% akceptuje politykę prywatności bez czytania [© wygenerowane przez AI] Polacy lekceważą zagrożenia w sieci - 97% akceptuje politykę prywatności bez czytania]()

Polacy lekceważą zagrożenia w sieci - 97% akceptuje politykę prywatności bez czytania

-

![Komunikacja w biznesie: dlaczego warto postawić na LinkedIn? Komunikacja w biznesie: dlaczego warto postawić na LinkedIn?]()

Komunikacja w biznesie: dlaczego warto postawić na LinkedIn?

-

![Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów [© wygenerowane przez AI] Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów]()

Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów

-

![Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce [© wygenerowane przez AI] Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce]()

Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Polacy lekceważą zagrożenia w sieci - 97% akceptuje politykę prywatności bez czytania [© wygenerowane przez AI] Polacy lekceważą zagrożenia w sieci - 97% akceptuje politykę prywatności bez czytania](https://s3.egospodarka.pl/grafika2/prywatnosc-w-sieci/Polacy-lekcewaza-zagrozenia-w-sieci-97-akceptuje-polityke-prywatnosci-bez-czytania-267493-150x100crop.png)

![Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów [© wygenerowane przez AI] Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów](https://s3.egospodarka.pl/grafika2/psy/Jak-dbac-o-psa-podczas-upalow-Poradnik-na-lato-dla-wlascicieli-czworonogow-267478-150x100crop.png)

![Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce [© wygenerowane przez AI] Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce](https://s3.egospodarka.pl/grafika2/praca-tymczasowa/Stabilnosc-zatrudnienia-to-mit-Nowe-trendy-i-oczekiwania-pracownikow-w-Polsce-267470-150x100crop.png)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025 [© Andrey Popov - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych w czerwcu 2025](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-w-czerwcu-2025-267094-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

Jak poznać wysokość przyszłej emerytury?

Jak poznać wysokość przyszłej emerytury?

![Podróże lotnicze w niestabilnych czasach. Prawa pasażera i odszkodowania za lot - praktyczny poradnik [© wygenerowane przez AI] Podróże lotnicze w niestabilnych czasach. Prawa pasażera i odszkodowania za lot - praktyczny poradnik](https://s3.egospodarka.pl/grafika2/odwolany-lot/Podroze-lotnicze-w-niestabilnych-czasach-Prawa-pasazera-i-odszkodowania-za-lot-praktyczny-poradnik-267482-150x100crop.png)

![Fotowoltaika a awaria prądu. Czy panele słoneczne zapewnią energię podczas przerwy w dostawie prądu? [© wygenerowane przez AI] Fotowoltaika a awaria prądu. Czy panele słoneczne zapewnią energię podczas przerwy w dostawie prądu?](https://s3.egospodarka.pl/grafika2/blackout/Fotowoltaika-a-awaria-pradu-Czy-panele-sloneczne-zapewnia-energie-podczas-przerwy-w-dostawie-pradu-267481-150x100crop.png)

![Wyższe pensje i chudsze portfele. Na co tracimy oszczędności? [© freepik] Wyższe pensje i chudsze portfele. Na co tracimy oszczędności?](https://s3.egospodarka.pl/grafika2/budzet-domowy/Wyzsze-pensje-i-chudsze-portfele-Na-co-tracimy-oszczednosci-267476-150x100crop.jpg)

![Bezprawne podwyżki czesnego na Uniwersytecie SWPS i Politechnice Lubelskiej? [© Freepik] Bezprawne podwyżki czesnego na Uniwersytecie SWPS i Politechnice Lubelskiej?](https://s3.egospodarka.pl/grafika2/studia/Bezprawne-podwyzki-czesnego-na-Uniwersytecie-SWPS-i-Politechnice-Lubelskiej-267480-150x100crop.jpg)

![Ceny mieszkań w Polsce rosną, a sprzedaż spada - co dalej z rynkiem mieszkaniowym? [© wygenerowane przez AI] Ceny mieszkań w Polsce rosną, a sprzedaż spada - co dalej z rynkiem mieszkaniowym?](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-Polsce-rosna-a-sprzedaz-spada-co-dalej-z-rynkiem-mieszkaniowym-267477-150x100crop.png)

![Freelancing w Polsce: Zarobki, trendy, wpływ AI i wyzwania [© wygenerowane przez AI] Freelancing w Polsce: Zarobki, trendy, wpływ AI i wyzwania](https://s3.egospodarka.pl/grafika2/etat/Freelancing-w-Polsce-Zarobki-trendy-wplyw-AI-i-wyzwania-267474-150x100crop.png)