cyberprzestępcy - wiadomości i porady tematyczne

-

![Cyberprzestępczość a wirtualne pieniądze Cyberprzestępczość a wirtualne pieniądze]()

Cyberprzestępczość a wirtualne pieniądze

11:27 11.09.2009

... Zamarlik z G Data Software. Informacje warte miliony Dane do kart kredytowych to jednak tylko wierzchołek góry lodowej. Posiadając tego typu informacje, cyberprzestępcy mogą uzyskać za pomocą tak zwanych generatorów kart kredytowych, kolejne numery kart płatniczych należących do danego banku. Wirtualni złodzieje mogą ...

Tematy: cyberprzestępcy, kradzież danych, zakupy online, phishing -

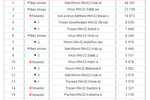

![Kaspersky Lab: szkodliwe programy VIII 2009 Kaspersky Lab: szkodliwe programy VIII 2009]()

Kaspersky Lab: szkodliwe programy VIII 2009

00:30 09.09.2009

... , że cyberprzestępcy zakładają, że wielu użytkowników nie zainstaluje łaty bezpieczeństwa, dlatego wciąż próbują atakować systemy, wykorzystując tę dziurę. W sierpniu cyberprzestępcy ... Adobe. Trendy zidentyfikowane w lipcu utrzymały się do sierpnia. Cyberprzestępcy nadal aktywnie wykorzystują luki w zabezpieczeniach popularnych programów. Szybko ...

Tematy: szkodliwe programy, Kaspersky Lab, wirusy, trojany -

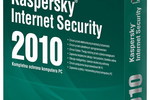

![Kaspersky Internet Security 2010 i Kaspersky Anti-Virus 2010 Kaspersky Internet Security 2010 i Kaspersky Anti-Virus 2010]()

Kaspersky Internet Security 2010 i Kaspersky Anti-Virus 2010

08:15 07.09.2009

Kaspersky Lab, producent rozwiązań do ochrony danych, zaprezentował polską wersję językową programów Kaspersky Internet Security 2010 oraz Kaspersky Anti-Virus 2010 przeznaczonych do ochrony użytkowników domowych i małych biur. Jeszcze kilka lat temu większość szkodliwych programów stanowiły wirusy zakłócające pracę komputerów PC, a do zapewnienia ...

Tematy: Kaspersky Internet Security, Kaspersky Lab, Kaspersky Anti-Virus, programy antywirusowe -

![Ataki na portale społecznościowe częstsze [© stoupa - Fotolia.com] Ataki na portale społecznościowe częstsze]()

Ataki na portale społecznościowe częstsze

01:20 02.09.2009

F-Secure, producent rozwiązań do ochrony komputerów i urządzeń mobilnych, ostrzega przed rosnącą ilością ataków hakerskich przeprowadzanych za pomocą portali społecznościowych. Cyberprzestępcy podążają za trendami, dlatego ich uwagę przykuły coraz bardziej popularne miejsca w wirtualnym świecie do jakich należą Facebook czy Twitter. Przykładowo ...

Tematy: portale społecznościowe, serwisy społecznościowe, zagrożenia internetowe, ataki internetowe -

![Cyberprzestępcy wykorzystują gry online Cyberprzestępcy wykorzystują gry online]()

Cyberprzestępcy wykorzystują gry online

14:00 26.08.2009

... całkowicie bezbronna wobec ataków przestępców. Działania wirtualnych złodziei nie kończą się jednak na tym etapie. Infekując komputer złośliwym programem pobierającym, cyberprzestępcy są w stanie zainstalować inne wirusy, które zapewnią im niemal całkowitą kontrolę nad systemem ofiary. Tego typu “komputery - zombie”, są następnie ...

Tematy: cyberprzestępcy, kradzież danych, gry online, wirusy -

![Phishing z użyciem certyfikatów SSL [© stoupa - Fotolia.com] Phishing z użyciem certyfikatów SSL]()

Phishing z użyciem certyfikatów SSL

10:57 21.08.2009

Firma Symantec zaobserwowała wzrost ataków typu „phishing” z wykorzystaniem autentycznych certyfikatów SSL na sfałszowanych stronach. W ten sposób internetowi przestępcy starają się nadać fałszywej witrynie autentyczny charakter i nakłonić użytkowników do podawania własnych danych. Cyberprzestępcom udaje się ten podstęp dzięki włamaniu się na ...

Tematy: phishing, ataki typu phishing, SSl, cyberprzestępcy -

![Fałszywe strony WWW sporym zagrożeniem [© stoupa - Fotolia.com] Fałszywe strony WWW sporym zagrożeniem]()

Fałszywe strony WWW sporym zagrożeniem

11:30 03.08.2009

Sieci takie jak Facebook, Twitter lub StudiVZ cieszą się dużą popularnością wśród społeczności internautów. Niestety rosnąca liczba ich użytkowników coraz częściej skupia uwagę cyberprzestępców, czyniąc je atrakcyjnymi elementami szarej strefy. Również w centrum atakujących znajduje się więcej urządzeń mobilnych typu smartphone. Pomimo ...

Tematy: oszustwa internetowe, ataki internetowe, szkodliwe programy, zagrożenia internetowe -

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009]()

Znaczny rozwój sieci botnet w II kw. 2009

13:04 02.08.2009

... rośnie, dlatego twórcy szkodliwego oprogramowania zaczęli oferować swoje aplikacje jako usługi dla kontrolujących je osób. Poprzez wymianę lub sprzedaż zasobów cyberprzestępcy błyskawicznie rozprowadzają nowy szkodliwy kod w szerokim gronie odbiorców. Programy takie jak Zeus — łatwe w użyciu narzędzie do tworzenia koni trojańskich — sprawiają ...

Tematy: botnet, ataki internetowe, cyberprzestępcy, złośliwe programy -

![Bezpieczny Internet w wakacje [© stoupa - Fotolia.com] Bezpieczny Internet w wakacje]()

Bezpieczny Internet w wakacje

12:32 23.07.2009

... , surfując po Internecie. Panda Security przygotowała kilka praktycznych porad dla internautów, aby ustrzec ich przed wzmożoną aktywnością cyberprzestępców podczas wakacji. Cyberprzestępcy zawsze wykorzystują wakacyjne rozluźnienie, aby zdobyć kolejne ofiary i uzyskać dodatkowe profity ze swoich działań. Panda Security przygotowała poniżej kilka ...

Tematy: bezpieczeństwo w internecie, bezpieczeństwo w sieci, ataki internetowe, cyberprzestępcy -

![Kradzież danych: szybki rozwój trojanów [© stoupa - Fotolia.com] Kradzież danych: szybki rozwój trojanów]()

Kradzież danych: szybki rozwój trojanów

10:30 15.07.2009

... do wyłudzeń i wymuszeń. Sieci przedsiębiorstw na całym świecie są doskonałym obiektem ataków cyberprzestępców, którzy potrafią pokonać ich zabezpieczenia. „Cyberprzestępcy wykorzystują szkodliwe oprogramowanie do celów geopolitycznych i osiągania zysków finansowych” — powiedział Ferguson. „Byliśmy nawet świadkami ataków na systemy kontrahentów ...

Tematy: kradzież danych, trojany, ataki internetowe, cyberprzestępcy

![Ataki na portale społecznościowe częstsze [© stoupa - Fotolia.com] Ataki na portale społecznościowe częstsze](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Ataki-na-portale-spolecznosciowe-czestsze-MBuPgy.jpg)

![Phishing z użyciem certyfikatów SSL [© stoupa - Fotolia.com] Phishing z użyciem certyfikatów SSL](https://s3.egospodarka.pl/grafika/phishing/Phishing-z-uzyciem-certyfikatow-SSL-MBuPgy.jpg)

![Fałszywe strony WWW sporym zagrożeniem [© stoupa - Fotolia.com] Fałszywe strony WWW sporym zagrożeniem](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Falszywe-strony-WWW-sporym-zagrozeniem-MBuPgy.jpg)

![Znaczny rozwój sieci botnet w II kw. 2009 [© Scanrail - Fotolia.com] Znaczny rozwój sieci botnet w II kw. 2009](https://s3.egospodarka.pl/grafika/botnet/Znaczny-rozwoj-sieci-botnet-w-II-kw-2009-apURW9.jpg)

![Bezpieczny Internet w wakacje [© stoupa - Fotolia.com] Bezpieczny Internet w wakacje](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczny-Internet-w-wakacje-MBuPgy.jpg)

![Kradzież danych: szybki rozwój trojanów [© stoupa - Fotolia.com] Kradzież danych: szybki rozwój trojanów](https://s3.egospodarka.pl/grafika/kradziez-danych/Kradziez-danych-szybki-rozwoj-trojanow-MBuPgy.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany? [© jrwasserman - Fotolia.com] Najem prywatny 2023. Podatek od wynajmu mieszkania, innych nieruchomości i ruchomości - jakie zmiany?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Najem-prywatny-2023-Podatek-od-wynajmu-mieszkania-innych-nieruchomosci-i-ruchomosci-jakie-zmiany-249905-150x100crop.jpg)

![Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI] Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach? [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/swiadczenia-rodzinne/Mniej-wyplat-800-plus-dla-obcokrajowcow-Czy-to-efekt-zmian-w-przepisach-271280-50x33crop.jpg) Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

Mniej wypłat 800 plus dla obcokrajowców. Czy to efekt zmian w przepisach?

![Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online [© wygenerowane przez AI] Staż pracy na nowych zasadach: ZUS udostępnił narzędzie do weryfikacji zaświadczeń online](https://s3.egospodarka.pl/grafika2/staz-pracy/Staz-pracy-na-nowych-zasadach-ZUS-udostepnil-narzedzie-do-weryfikacji-zaswiadczen-online-271346-150x100crop.jpg)

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)