Ataki DDoS II poł. 2011

2012-03-29 10:20

Przeczytaj także: Zagrożenia internetowe III kw. 2011

Rodzaje ataków DDoS

W drugiej połowie 2011 r. system firmy Kaspersky Lab służący do monitorowania botnetów przechwycił ponad 32 000 poleceń przesłanych za pośrednictwem Internetu dotyczących przeprowadzenia ataków na różne strony.

fot. mat. prasowe

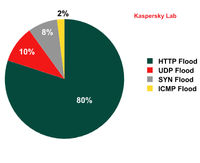

Rodzaje ataków DDoS – II połowa 2011 r.

Rodzaje ataków DDoS – II połowa 2011 r. - najwięcej HTTP Flood

HTTP Flood pozostaje najpopularniejszym rodzajem ataków (80%). Polega on na równoczesnym wysłaniu dużej liczby żądań HTTP do atakowanej strony. Cyberprzestępcy wykorzystują kilka różnych technologii w celu przeprowadzenia tego rodzaju ataków. W 55% wszystkich ataków HTTP Flood boty próbują uzyskać dostęp do jednej strony portalu. Drugim najbardziej rozpowszechnionym rodzajem (22%) są ataki na różne formy uwierzytelnienia. Trzecim najpopularniejszym rodzajem (12%) są ataki, które obejmują wiele prób pobrania pliku ze strony. Bardziej zaawansowane ataki, w których cyberprzestępcy próbują zamaskować boty poprzez imitowanie zachowania rzeczywistych użytkowników, są przeprowadzane tylko w 10% wszystkich przypadków.

fot. mat. prasowe

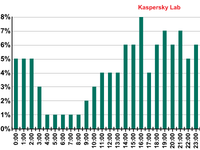

Rozkład ataków DDoS według godziny – II połowa 2011 r

Rozkład ataków DDoS według godziny – II połowa 2011 r - wykres

Drugim najpopularniejszym rodzajem ataków DDoS (10%) jest atak UDP Flood. Boty przeprowadzające te ataki opierają się na metodzie „brute force”: generują ogromne liczby stosunkowo niewielkich „pakietów śmieci” (np. o rozmiarze 64 bajtów).

Trzecie i czwarte miejsca w rankingu popularności zajmują odpowiednio ataki SYN Flood (8%) oraz ICMP Flood (2%).

Aktywność botnetów DDoS w czasie

Przeanalizowaliśmy, o jakiej porze dnia boty DDoS najczęściej atakują różne strony. Wykres poniżej przedstawia czas lokalny ataków, tj. uwzględniono strefy czasowe, w których znajdowały się atakowane strony.

Jak sugeruje wykres, boty DDoS zaczynają działać około 9 lub 10 rano, gdy internauci przychodzą do pracy i zaczynają wykorzystywać Internet do celów związanych z pracą. Szczyt ich aktywności przypada na godz. 16. Jednak ich godziny pracy można określić jako wydłużone: większość botów idzie spać około 4 nad ranem.

Wnioski

Wzrost liczby ataków DDoS w ramach protestów przeciwko decyzjom rządowym, przewidywany w naszym raporcie dotyczącym II kwartału, rzeczywiście nastąpił. Grupa Anonymous nie ograniczyła swojej działalności, mimo że niektórzy jej członkowie zostali aresztowani. Ponadto ataki DDoS jako forma protestu są stosowane przez grupy, które w przeciwieństwie do Anonymous wolą pozostać w cieniu. Na przykład, przed grudniowymi wyborami powszechnymi w Rosji odnotowane zostały ataki na strony partii politycznych, projektów politycznych oraz różnych mediów, jednak osoby, które je zleciły, nie ujawniły się.

Liczba maszyn w botnetach DDoS stopniowo wzrasta, przez co ataki mają średnio większą moc (wzrost o 57% w ciągu sześciu miesięcy). Jednak większa moc ma pewien mankament: takie botnety zwracają uwagę organów ścigania, przez co stają się mniej atrakcyjne dla cyberprzestępców. Z tego powodu w 2012 roku nie zobaczymy naprawdę dużych botnetów. Nasze radary będą wykrywały przeważnie średnie botnety, które mają wystarczającą moc, aby doprowadzić do zdjęcia przeciętnej strony internetowej. Takie botnety będą występować liczniej. Ponadto, ze względu na ochronę przed atakami DDoS stosowaną przez coraz więcej stron hakerzy będą musieli zwiększyć siłę ataków poprzez wykorzystywanie kilku botnetów jednocześnie atakujących ten sam zasób.

Zważywszy na zapotrzebowanie na ataki DDoS, właściciele tego nielegalnego biznesu będą starali się udoskonalać swoje technologie. Architektura sieci zombie wykorzystywana do ataków DDoS stanie się bardziej złożona, a sieci P2P zastąpią scentralizowane botnety. Ponadto, jak wynika z aktualnych badań, w 2012 roku cyberprzestępcy będą szukali nowych sposobów przeprowadzania ataków DDoS bez wykorzystywania botnetów.

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Ataki DoS i botnety najgroźniejsze dla firm [© Foto Zihlmann - Fotolia.com] Ataki DoS i botnety najgroźniejsze dla firm](https://s3.egospodarka.pl/grafika2/ataki-DDoS/Ataki-DoS-i-botnety-najgrozniejsze-dla-firm-94854-150x100crop.jpg)

![Już co 2. Polak ma dodatkową pracę. Zaskakujące wyniki raportu [© pexels] Już co 2. Polak ma dodatkową pracę. Zaskakujące wyniki raportu](https://s3.egospodarka.pl/grafika2/praca-dorywcza/Juz-co-2-Polak-ma-dodatkowa-prace-Zaskakujace-wyniki-raportu-271227-150x100crop.jpg)

![Od klikania do mówienia. Jak AI rewolucjonizuje komunikację w biznesie [© wygenerowane przez AI] Od klikania do mówienia. Jak AI rewolucjonizuje komunikację w biznesie](https://s3.egospodarka.pl/grafika2/AI/Od-klikania-do-mowienia-Jak-AI-rewolucjonizuje-komunikacje-w-biznesie-271218-150x100crop.jpg)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju [© sasun Bughdaryan - Fotolia.com] Ranking lokat i kont oszczędnościowych. Przegląd możliwości dostępnych jeszcze w maju](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Ranking-lokat-i-kont-oszczednosciowych-Przeglad-mozliwosci-dostepnych-jeszcze-w-maju-266937-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)

![Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność [© wygenerowane przez AI] Konflikt o pracę zdalną: firmy chcą powrotu do biur, pracownicy wolą elastyczność](https://s3.egospodarka.pl/grafika2/zarzadzanie-zasobami-ludzkimi/Konflikt-o-prace-zdalna-firmy-chca-powrotu-do-biur-pracownicy-wola-elastycznosc-271215-150x100crop.jpg)

![Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę [© pexels] Mieszkanie pod klucz czy stan deweloperski? Polacy wybierają wygodę](https://s3.egospodarka.pl/grafika2/nowe-mieszkania/Mieszkanie-pod-klucz-czy-stan-deweloperski-Polacy-wybieraja-wygode-271211-150x100crop.jpg)

![Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie? [© wygenerowane przez AI] Szybki rozwód? Nie z kredytem hipotecznym. Jak rozstać się ze wspólnymi zobowiązaniami po rozwodzie?](https://s3.egospodarka.pl/grafika2/rozwod/Szybki-rozwod-Nie-z-kredytem-hipotecznym-Jak-rozstac-sie-ze-wspolnymi-zobowiazaniami-po-rozwodzie-271199-150x100crop.jpg)

![Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami [© wygenerowane przez AI] Gdzie w Polsce płace rosną najszybciej? Oto branże z największymi podwyżkami](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Gdzie-w-Polsce-place-rosna-najszybciej-Oto-branze-z-najwiekszymi-podwyzkami-271198-150x100crop.jpg)