Kradzież danych: szybki rozwój trojanów

2009-07-15 10:30

Przeczytaj także: Panda: złośliwe oprogramowanie 2008

Cechą charakterystyczną cyberprzestępstw jest coraz większa mobilność w skali międzynarodowej. W 2007 r. estońskie sieci komputerowe miały poważne problemy z powodu ataków typu DDoS (distributed denial of service — rozproszone ataki typu „odmowa usługi”) skierowanych zarówno na rządowe, jak i cywilne serwisy internetowe, inicjowanych prawdopodobnie w Rosji. Incydenty te miały miejsce podczas sporu pomiędzy Rosją i Estonią z powodu usunięcia przez Estończyków pomnika żołnierzy radzieckich. Serwis internetowy ambasady francuskiej w Pekinie był niedostępny przez kilka dni na skutek zmasowanego ataku cybernetycznego, który nastąpił po spotkaniu prezydenta Nicolasa Sarkozy’ego z Dalaj Lamą, duchowym przywódcą Tybetańczyków. Dziś wielu specjalistów jest przekonanych, że atak ten zorganizowała grupa chińskich hakerów z pobudek nacjonalistycznych.

„Praktycznie każdy, kto ma komputer z dostępem do Internetu, może spowodować duże szkody. W Stanach Zjednoczonych zdarzały się udokumentowane ataki hakerów na strony internetowe stanów lub hrabstw” — powiedział Ferguson. „Mniejsze firmy i instytucje, które mają ograniczone budżety na technologie informatyczne i zatrudnienie informatyków, zlecają tworzenie witryn internetowych stronom trzecim. Z biegiem czasu witryny te są coraz rzadziej serwisowane i uaktualniane, co prowadzi do powstania luk w zabezpieczeniach, które wykorzystują tzw. haktywiści (hakerzy działający z pobudek politycznych), aby wyrazić swoje poglądy”.

Trend Micro przestrzega, że coraz częściej zdarzają się również przypadki cyberszpiegostwa. Każdego roku przedsiębiorstwa tracą miliardy dolarów z tytułu kradzieży własności intelektualnej, ponieważ dane będące przedmiotem tajemnicy handlowej są nielegalnie kopiowane i sprzedawane konkurencji na czarnym rynku w celu osiągnięcia zysków lub wykorzystywane do wyłudzeń i wymuszeń. Sieci przedsiębiorstw na całym świecie są doskonałym obiektem ataków cyberprzestępców, którzy potrafią pokonać ich zabezpieczenia.

„Cyberprzestępcy wykorzystują szkodliwe oprogramowanie do celów geopolitycznych i osiągania zysków finansowych” — powiedział Ferguson. „Byliśmy nawet świadkami ataków na systemy kontrahentów Stanów Zjednoczonych w dziedzinie obronności celem przechwycenia tajnych danych handlowych. Ataki te zainicjowano prawdopodobnie w Chinach. Ze względu na anonimowość Internetu trudno jest jednak wytropić ludzi, którzy naprawdę pociągają za sznurki”.

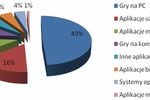

![G DATA: zagrożenia internetowe w 2008 [© Scanrail - Fotolia.com] G DATA: zagrożenia internetowe w 2008](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/G-DATA-zagrozenia-internetowe-w-2008-apURW9.jpg) G DATA: zagrożenia internetowe w 2008

G DATA: zagrożenia internetowe w 2008

1 2

oprac. : Regina Anam / eGospodarka.pl

Przeczytaj także

-

![Rośnie przestępczość internetowa w Polsce Rośnie przestępczość internetowa w Polsce]()

Rośnie przestępczość internetowa w Polsce

-

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci]()

Jak przestępcy wyłudzają pieniądze w sieci

-

![Kolejna fala cyberataków wycelowanych w przemysł? Co doskwiera ICS? Kolejna fala cyberataków wycelowanych w przemysł? Co doskwiera ICS?]()

Kolejna fala cyberataków wycelowanych w przemysł? Co doskwiera ICS?

-

![Kryzys ożywia cyberprzestępczość [© stoupa - Fotolia.com] Kryzys ożywia cyberprzestępczość]()

Kryzys ożywia cyberprzestępczość

-

![Komisja Europejska kontra cyberprzestępczość [© stoupa - Fotolia.com] Komisja Europejska kontra cyberprzestępczość]()

Komisja Europejska kontra cyberprzestępczość

-

![Piractwo internetowe: Polska na 6 miejscu Piractwo internetowe: Polska na 6 miejscu]()

Piractwo internetowe: Polska na 6 miejscu

-

![Cyberprzestępcy coraz częściej współpracują [© stoupa - Fotolia.com] Cyberprzestępcy coraz częściej współpracują]()

Cyberprzestępcy coraz częściej współpracują

-

![Trend Micro: ataki internetowe 2007 Trend Micro: ataki internetowe 2007]()

Trend Micro: ataki internetowe 2007

-

![Hakerzy a regionalne ataki internetowe [© Scanrail - Fotolia.com] Hakerzy a regionalne ataki internetowe]()

Hakerzy a regionalne ataki internetowe

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![Kryzys ożywia cyberprzestępczość [© stoupa - Fotolia.com] Kryzys ożywia cyberprzestępczość](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Kryzys-ozywia-cyberprzestepczosc-MBuPgy.jpg)

![Komisja Europejska kontra cyberprzestępczość [© stoupa - Fotolia.com] Komisja Europejska kontra cyberprzestępczość](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Komisja-Europejska-kontra-cyberprzestepczosc-MBuPgy.jpg)

![Cyberprzestępcy coraz częściej współpracują [© stoupa - Fotolia.com] Cyberprzestępcy coraz częściej współpracują](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Cyberprzestepcy-coraz-czesciej-wspolpracuja-MBuPgy.jpg)

![Hakerzy a regionalne ataki internetowe [© Scanrail - Fotolia.com] Hakerzy a regionalne ataki internetowe](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Hakerzy-a-regionalne-ataki-internetowe-apURW9.jpg)

![Wirtualne zakupy: 5 zasad bezpieczeństwa [© stoupa - Fotolia.com] Wirtualne zakupy: 5 zasad bezpieczeństwa](https://s3.egospodarka.pl/grafika/zakupy-w-sieci/Wirtualne-zakupy-5-zasad-bezpieczenstwa-MBuPgy.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-150x100crop.jpg)

![Jednolity rynek UE podtrzymuje miliony miejsc pracy [© Dušan Cvetanović z Pixabay] Jednolity rynek UE podtrzymuje miliony miejsc pracy](https://s3.egospodarka.pl/grafika2/Unia-Europejska/Jednolity-rynek-UE-podtrzymuje-miliony-miejsc-pracy-259422-150x100crop.jpg)

![Work-life balance nie dla Polaka? [© Anrita z Pixabay] Work-life balance nie dla Polaka?](https://s3.egospodarka.pl/grafika2/prawo-do-urlopu/Work-life-balance-nie-dla-Polaka-259413-150x100crop.jpg)

![Najczęściej cytowane media III 2024. TVN24 wciąż liderem [© Holger Langmaier z Pixabay] Najczęściej cytowane media III 2024. TVN24 wciąż liderem](https://s3.egospodarka.pl/grafika2/monitoring-mediow/Najczesciej-cytowane-media-III-2024-TVN24-wciaz-liderem-259457-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad [© dizain - Fotolia.com] Jak przygotować skuteczną kreację do mailingu. 7 praktycznych porad](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-skuteczna-kreacje-do-mailingu-7-praktycznych-porad-219161-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2024? [© pixabay.com] Długie weekendy - jak wygląda kalendarz 2024?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2024-256367-150x100crop.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-50x33crop.jpg) Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

![Instalacja fotowoltaiczna czy turbina wiatrowa - w co warto zainwestować? [© Maria Maltseva z Pixabay] Instalacja fotowoltaiczna czy turbina wiatrowa - w co warto zainwestować?](https://s3.egospodarka.pl/grafika2/instalacja-fotowoltaiczna/Instalacja-fotowoltaiczna-czy-turbina-wiatrowa-w-co-warto-zainwestowac-259387-150x100crop.jpg)

![Jakie wynagrodzenia w produkcji i logistyce? [© ekenamillwork z Pixabay] Jakie wynagrodzenia w produkcji i logistyce?](https://s3.egospodarka.pl/grafika2/zarobki-pracownikow-produkcji/Jakie-wynagrodzenia-w-produkcji-i-logistyce-259458-150x100crop.jpg)

![Ulga termomodernizacyjna. Podatnicy karani za braki w przepisach [© Alina G - Fotolia.com] Ulga termomodernizacyjna. Podatnicy karani za braki w przepisach](https://s3.egospodarka.pl/grafika2/ulga-termomodernizacyjna/Ulga-termomodernizacyjna-Podatnicy-karani-za-braki-w-przepisach-259439-150x100crop.jpg)

![Wynajem długoterminowy i Rent a Car w I kw. 2024 [© Stephane Bonnel - Fotolia.com] Wynajem długoterminowy i Rent a Car w I kw. 2024](https://s3.egospodarka.pl/grafika2/flota-samochodowa/Wynajem-dlugoterminowy-i-Rent-a-Car-w-I-kw-2024-259435-150x100crop.jpg)