Phishing: uwaga na próbne cyberataki

2021-11-17 09:46

![Phishing: uwaga na próbne cyberataki [© weerapat1003 - Fotolia.com] Phishing: uwaga na próbne cyberataki](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Phishing-uwaga-na-probne-cyberataki-241628-200x133crop.jpg)

Ataki próbne mają zwiększyć skuteczność phishingu © weerapat1003 - Fotolia.com

Przeczytaj także: 6 najpopularniejszych sposobów na zarażenie programami malware

Z tego tekstu dowiesz się m.in.:

- Czym charakteryzują się cyberataki próbne (rozpoznawcze)?

- Dlaczego są trudne do wykrycia przez konwencjonalne detektory phishingu?

- Jak bronić się przed atakami próbnymi?

Według analizy przeprowadzonej przez badaczy z firmy Barracuda, wśród 10 500 przeanalizowanych organizacji nieco ponad 35 proc. było we wrześniu 2021 r. celem przynajmniej jednego ataku próbnego, przy czym taka wiadomość przyszła średnio na trzy różne skrzynki pocztowe w firmie.

Oto sposoby wykorzystywania ataków próbnych, techniki, które pomagają im uniknąć wykrycia oraz metody wykrywania, obrony i łagodzenia skutków tego typu ataków.

Wyróżnione zagrożenie

Ataki próbne — caybertaki próbne to klasa zagrożeń polegających na tym, że napastnicy próbują zgromadzić informacje potrzebne do planowania przyszłych ataków ukierunkowanych.

Ataki próbne, nazywane również atakami rozpoznawczymi, to zwykle wiadomości e-mail z bardzo krótką zawartością lub nawet całkowicie pozbawione treści. Ich celem jest potwierdzenie istnienia konta e-mail ofiary poprzez nieotrzymanie tzw. zwrotki, czyli wiadomości z informacją o niemożności doręczenia maila albo zaangażowanie ofiary w konwersację, która może doprowadzić do wyłudzenia pieniędzy albo wycieku poświadczeń.

Ponieważ tego typu zagrożenia nie zawierają prawie żadnego tekstu, linków phishingowych, czy też złośliwych załączników, są one trudne do wykrycia przez konwencjonalne detektory phishingu.

fot. mat. prasowe

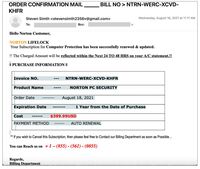

Eksperyment 15 sierpnia 2021 r.

Oryginalna, pusta wiadomość miała tylko na celu potwierdzenie istnienia skrzynki pocztowej oraz skłonności ofiary do odpowiadania na maile

Co więcej, aby uniknąć wykrycia, napastnicy zwykle używają nowych kont e-mail w bezpłatnych serwisach pocztowych, takich jak Gmail, Yahoo, lub Hotmail. Wiadomości te są wysyłane w niewielkich ilościach, a nie w dużych seriach, aby ominąć detektory wykrywające wysyłki masowe lub anomalie.

Choć cyberataki próbne nadal są stosunkowo nieliczne, nie są niespotykane. Według analizy przeprowadzonej przez badaczy z firmy Barracuda, we wrześniu 2021 r., nieco ponad 35 proc. spośród 10 500 przeanalizowanych organizacji było celem przynajmniej jednego takiego ataku przy czym średnio daną wiadomość otrzymały trzy skrzynki pocztowe na firmę.

Szczegóły

Choć było wiadomo, że cyberataki próbne zwykle poprzedzają jakiś rodzaj ukierunkowanego ataku phishingowego, nasz zespół badawczy przeprowadził eksperyment, odpowiadając atak, który przyszedł do prywatnej skrzynki pocztowej naszego pracownika.

W ramach eksperymentu 15 sierpnia 2021 r. pracownik firmy Barracuda odpowiedział wysyłając wiadomość o treści „Hi, how may I help you?” („Cześć, jak mogę Ci pomóc?”). W ciągu 48 godzin, 17 sierpnia 2021 r., pracownik ten stał się celem ukierunkowanego atak phishingowego. Oryginalna, pusta wiadomość miała tylko na celu potwierdzenie istnienia skrzynki pocztowej oraz skłonności ofiary do odpowiadania na maile.

fot. mat. prasowe

Eksperyment 15 sierpnia 2021 r.

Oryginalna, pusta wiadomość miała tylko na celu potwierdzenie istnienia skrzynki pocztowej oraz skłonności ofiary do odpowiadania na maile

Jak bronić się przed atakami próbnymi?

W celu identyfikowania i blokowania ataków próbnych należy wdrożyć sztuczną inteligencję. Tradycyjna technologia filtrowania jest praktycznie bezużyteczna przeciwko atakom próbnym. Wiadomości te nie zawierają złośliwej zawartości i zwykle przychodzą z Gmaila, który cieszy się dobrą reputacją. Znacznie skuteczniejsza jest obrona oparta na sztucznej inteligencji. Wykorzystuje ona do ochrony użytkowników dane gromadzone z wielu źródeł, w tym schematy kontaktów, oraz analizę na poziomie sieci.

Szkolenie użytkowników w zakresie rozpoznawania i zgłaszania ataków próbnych. Część takich ataków może wylądować w skrzynkach pocztowych użytkowników, warto więc przeszkolić ich, jak te cyberataki rozpoznawać i ignorować. Przykłady ataków próbnych warto dołączać do szkoleń w zakresie świadomości zagrożeń oraz kampanii symulacyjnych. Należy też zachęcać użytkowników do zgłaszania takich ataków je personelowi IT i zespołom ds. bezpieczeństwa.

Cyberataki próbne nie powinny pozostawać w skrzynkach użytkowników. Zidentyfikowane cyberataki próbne należy jak najszybciej usunąć ze skrzynek pocztowych, zanim użytkownicy otworzą wiadomość lub na nią odpowiedzą. W szybkim identyfikowaniu i usuwaniu tych wiadomości może pomóc zautomatyzowana reakcja na incydenty, która zapobiega rozprzestrzenianiu się ataku próbnego oraz przyszłym atakom dedykowanym.

![Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia [© Andrey Popov - Fotolia.com] Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Cyberprzestepczosc-przechodzi-metamorfoze-Oto-aktualne-zagrozenia-236163-150x100crop.jpg) Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia

Cyberprzestępczość przechodzi metamorfozę. Oto aktualne zagrożenia

oprac. : eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Hakerzy a regionalne ataki internetowe [© Scanrail - Fotolia.com] Hakerzy a regionalne ataki internetowe](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Hakerzy-a-regionalne-ataki-internetowe-apURW9.jpg)

![Boże Narodzenie: czas na spear phishing [© Ivelin Radkov - Fotolia.com] Boże Narodzenie: czas na spear phishing](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Boze-Narodzenie-czas-na-spear-phishing-148198-150x100crop.jpg)

![Cyberprzestępczość 2000-2010 [© stoupa - Fotolia.com] Cyberprzestępczość 2000-2010](https://s3.egospodarka.pl/grafika/cyberprzestepczosc/Cyberprzestepczosc-2000-2010-MBuPgy.jpg)

![Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów [© Freepik] Cyberataki na placówki medyczne zwiększają śmiertelność wśród pacjentów](https://s3.egospodarka.pl/grafika2/cyberbezpieczenstwo/Cyberataki-na-placowki-medyczne-zwiekszaja-smiertelnosc-wsrod-pacjentow-264940-150x100crop.jpg)

![Poseł ofiarą cyberprzestępców [© Freepik] Poseł ofiarą cyberprzestępców](https://s3.egospodarka.pl/grafika2/cyberataki/Posel-ofiara-cyberprzestepcow-263867-150x100crop.jpg)

![Wysyp złośliwych e-sklepów. Dla hakerów Black Friday już trwa [© pexels] Wysyp złośliwych e-sklepów. Dla hakerów Black Friday już trwa](https://s3.egospodarka.pl/grafika2/Black-Friday/Wysyp-zlosliwych-e-sklepow-Dla-hakerow-Black-Friday-juz-trwa-241598-150x100crop.jpg)

![Nieruchomości komercyjne: logistyka błyszczy, biura odbijają [© Freepik] Nieruchomości komercyjne: logistyka błyszczy, biura odbijają](https://s3.egospodarka.pl/grafika2/inwestowanie-w-nieruchomosci/Nieruchomosci-komercyjne-logistyka-blyszczy-biura-odbijaja-267721-150x100crop.jpg)

![Za co Polacy kochają kolej? Nowy raport ujawnia rekordy i zwyczaje pasażerów [© Freepik] Za co Polacy kochają kolej? Nowy raport ujawnia rekordy i zwyczaje pasażerów](https://s3.egospodarka.pl/grafika2/podroze/Za-co-Polacy-kochaja-kolej-Nowy-raport-ujawnia-rekordy-i-zwyczaje-pasazerow-267722-150x100crop.jpg)

![Nowa era AI: Grok 4.0 wyprzedza GPT-4o i Claude Opus 4 w kluczowych testach [© wygenerowane przez AI] Nowa era AI: Grok 4.0 wyprzedza GPT-4o i Claude Opus 4 w kluczowych testach](https://s3.egospodarka.pl/grafika2/Grok/Nowa-era-AI-Grok-4-0-wyprzedza-GPT-4o-i-Claude-Opus-4-w-kluczowych-testach-267717-150x100crop.png)

![T-Mobile rozdaje darmowy pakiet 5 GB na wakacje w UE - sprawdź, jak skorzystać [© wygenerowane przez AI] T-Mobile rozdaje darmowy pakiet 5 GB na wakacje w UE - sprawdź, jak skorzystać](https://s3.egospodarka.pl/grafika2/pakiety-T-mobile/T-Mobile-rozdaje-darmowy-pakiet-5-GB-na-wakacje-w-UE-sprawdz-jak-skorzystac-267711-150x100crop.png)

![Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze? [© georgejmclittle - Fotolia.com] Skuteczny mailing. Jaka lista mailingowa i targetowanie będą najlepsze?](https://s3.egospodarka.pl/grafika2/mailing/Skuteczny-mailing-Jaka-lista-mailingowa-i-targetowanie-beda-najlepsze-216468-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku? [© Sergey Nivens - Fotolia.com] Ile wyniosą składki Mały ZUS i Duży ZUS w 2024 roku?](https://s3.egospodarka.pl/grafika2/maly-ZUS/Ile-wyniosa-skladki-Maly-ZUS-i-Duzy-ZUS-w-2024-roku-257052-150x100crop.jpg)

![Samochodem po Europie i Polsce - 10 inspirujących miejsc na nietuzinkowe wakacje [© wygenerowane przez AI] Samochodem po Europie i Polsce - 10 inspirujących miejsc na nietuzinkowe wakacje [© wygenerowane przez AI]](https://s3.egospodarka.pl/grafika2/wakacje-samochodem/Samochodem-po-Europie-i-Polsce-10-inspirujacych-miejsc-na-nietuzinkowe-wakacje-267684-50x33crop.png) Samochodem po Europie i Polsce - 10 inspirujących miejsc na nietuzinkowe wakacje

Samochodem po Europie i Polsce - 10 inspirujących miejsc na nietuzinkowe wakacje

![Czy w dużych firmach naprawdę zarabia się więcej? Analiza raportu płacowego wiosna/lato 2025 [© wygenerowane przez AI] Czy w dużych firmach naprawdę zarabia się więcej? Analiza raportu płacowego wiosna/lato 2025](https://s3.egospodarka.pl/grafika2/wynagrodzenia/Czy-w-duzych-firmach-naprawde-zarabia-sie-wiecej-Analiza-raportu-placowego-wiosna-lato-2025-267715-150x100crop.png)

![Od dzisiaj ceny mieszkań muszą być jawne. Mamy oczekiwać samych korzyści? [© Freepik] Od dzisiaj ceny mieszkań muszą być jawne. Mamy oczekiwać samych korzyści?](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Od-dzisiaj-ceny-mieszkan-musza-byc-jawne-Mamy-oczekiwac-samych-korzysci-267695-150x100crop.jpg)

![Baby Bonds – jak obligacje dziecięce mogą wspierać oszczędzanie i ratować demografię? [© Freepik] Baby Bonds – jak obligacje dziecięce mogą wspierać oszczędzanie i ratować demografię?](https://s3.egospodarka.pl/grafika2/oszczedzanie-pieniedzy/Baby-Bonds-jak-obligacje-dzieciece-moga-wspierac-oszczedzanie-i-ratowac-demografie-267694-150x100crop.jpg)

![Nowe tachografy nie takie inteligentne. Jak uniknąć kłopotów z G2V2? [© Freepik] Nowe tachografy nie takie inteligentne. Jak uniknąć kłopotów z G2V2?](https://s3.egospodarka.pl/grafika2/tachografy/Nowe-tachografy-nie-takie-inteligentne-Jak-uniknac-klopotow-z-G2V2-267693-150x100crop.jpg)

![Jak zostać kierowcą taxi? Aktualne przepisy, wymagania i dobre praktyki [© wygenerowane przez AI] Jak zostać kierowcą taxi? Aktualne przepisy, wymagania i dobre praktyki](https://s3.egospodarka.pl/grafika2/taksowkarz/Jak-zostac-kierowca-taxi-Aktualne-przepisy-wymagania-i-dobre-praktyki-267687-150x100crop.png)