Szkodliwe programy mobilne 2013

2014-03-13 11:03

Przeczytaj także: Szkodliwe programy mobilne 2012

Przy użyciu Google Cloud Messaging właściciele botnetu mogą obsługiwać go bez wykorzystywania serwera kontroli (C&C), co eliminuje ryzyko wykrycia i zablokowania botnetu przez organy ścigania. Google Cloud Messaging służy do wysyłania krótkich wiadomości (do 4 KB) na urządzenia mobilne za pośrednictwem usług Google. Deweloper musi tylko zarejestrować się i uzyskać niepowtarzalny identyfikator dla swoich aplikacji. Polecenia otrzymywane za pośrednictwem GCM nie mogą być natychmiast zablokowane na zainfekowanym urządzeniu.

Wykryliśmy kilka szkodliwych programów wykorzystujących GCM w celu kontroli – są to m.in. szeroko rozpowszechniony Trojan-SMS.AndroidOS.FakeInst.a, Trojan-SMS.AndroidOS.Agent.ao i Trojan-SMS.AndroidOS.OpFake.a. Google aktywnie walczy z wykorzystywaniem swojej usługi do takich celów, niezwłocznie reagując na doniesienia od firm antywirusowych i blokując identyfikatory cyberprzestępców.

Ataki na system Windows XP pozwalają mobilnemu szkodliwemu oprogramowaniu zainfekować komputer PC po podłączeniu do niego smartfona lub tabletu. Na początku 2013 roku wykryliśmy dwie identyczne aplikacje w sklepie Google Play, które miały rzekomo wyczyścić system operacyjny urządzeń z Androidem z niepotrzebnych procesów. W rzeczywistości, celem takich aplikacji było pobieranie pliku autorun.inf, pliku ikonki oraz pliku win32-Trojan, który mobilny szkodliwy program lokalizuje w katalogu głównym karty SD. Po połączeniu smartfona w trybie emulacji dysku USB do komputera działającego pod kontrolą Windows XP system automatycznie uruchamia trojana (jeśli nie został wyłączony AutoPlay na nośnikach zewnętrznych) i zostaje zainfekowany. Trojan ten pozwala przestępcom zdalnie kontrolować komputer ofiary i potrafi nagrywać dźwięk z mikrofonu. Podkreślamy, że taka metoda ataku działa tylko z wersjami systemu Windows XP oraz z Androidem wcześniejszym niż 2.2.

Najbardziej zaawansowanymi mobilnymi szkodliwymi programami są dzisiaj trojany atakujące konta użytkowników banków – które stanowią najatrakcyjniejsze źródło przychodów przestępców.

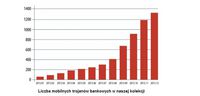

Trend roku: mobilne trojany bankowe

Rok 2013 odznaczał się gwałtownym wzrostem liczby trojanów bankowych dla Androida. Cyberprzemysł mobilnego szkodliwego oprogramowania w coraz większym stopniu koncentruje się na generowaniu zysków w sposób bardziej efektywny, tj. poprzez mobilny phishing, kradzież informacji dotyczących kart kredytowych, przelewanie pieniędzy z kart bankowych na telefony mobilne oraz z telefonów do elektronicznych portfeli przestępców. Cyberprzestępcy mają „obsesję” na punkcie tej metody uzyskiwania nielegalnych dochodów: na początku roku znaliśmy jedynie 67 trojanów bankowych, jednak już pod koniec roku istniało już 1 321 unikatowych próbek. Produkty mobilne firmy Kaspersky Lab zapobiegły 2 500 infekcjom, których sprawcami były trojany bankowe.

fot. mat. prasowe

Liczba mobilnych trojanów bankowych w naszej kolekcji

Rok 2013 odznaczał się gwałtownym wzrostem liczby trojanów bankowych dla Androida.

Mobilne trojany bankowe mogą współdziałać z trojanami Win-32, aby obejść uwierzytelnienie dwuskładnikowe – czy dokonać kradzieży mTAN (kradzież kodów weryfikacji bankowej wysyłanych przez banki do swoich klientów w wiadomościach SMS). Jednak w 2013 r. autonomiczne mobilne trojany bankowe rozwinęły się jeszcze dalej. Obecnie trojany te atakują ograniczoną liczbę klientów banków, spodziewamy się jednak, że cyberprzestępcy opracują nowe techniki, które pozwolą im zwiększyć liczbę i zasięg geograficzny potencjalnych ofiar.

fot. mat. prasowe

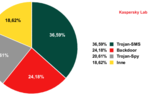

Infekcje spowodowane przez mobilne trojany bankowe

Obecnie celem większości ataków przy użyciu trojanów bankowych są użytkownicy z Rosji i Wspólnoty Niepodległych Państw.

Obecnie celem większości ataków przy użyciu trojanów bankowych są użytkownicy z Rosji i Wspólnoty Niepodległych Państw. Jednak taka sytuacja nie potrwa długo: biorąc pod uwagę zainteresowanie cyberprzestępców kontami bankowymi użytkowników, spodziewamy się, że w 2014 r. aktywność mobilnych trojanów bankowych wzrośnie również w innych państwach.

Jak już wspominaliśmy wcześniej, trojany bankowe są prawdopodobnie najbardziej złożone spośród wszystkich zagrożeń mobilnych, a Svpeng to jeden z najbardziej znamiennych przykładów.

Nowy trojan Vidro na urządzenia mobilne z Androidem

Nowy trojan Vidro na urządzenia mobilne z Androidem

oprac. : Aleksandra Baranowska-Skimina / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Ataki hakerskie: nowy szkodliwy program dla Androida [© Pavel Ignatov - Fotolia.com] Ataki hakerskie: nowy szkodliwy program dla Androida](https://s3.egospodarka.pl/grafika2/ataki-hakerskie/Ataki-hakerskie-nowy-szkodliwy-program-dla-Androida-115336-150x100crop.jpg)

![Trojan SMS dla smartfonów z Android [© pizuttipics - Fotolia.com] Trojan SMS dla smartfonów z Android](https://s3.egospodarka.pl/grafika/Kaspersky-Lab/Trojan-SMS-dla-smartfonow-z-Android-QhDXHQ.jpg)

![Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023 [© Brian Jackson - Fotolia.com] Trojan bankowy Qbot najpupularniejszy na świecie w VI 2023](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/Trojan-bankowy-Qbot-najpupularniejszy-na-swiecie-w-VI-2023-253614-150x100crop.jpg)

![Jak zwiększyć bezpieczeństwo smartfona? [© pixabay.com] Jak zwiększyć bezpieczeństwo smartfona?](https://s3.egospodarka.pl/grafika2/ataki-na-smartfony/Jak-zwiekszyc-bezpieczenstwo-smartfona-249062-150x100crop.jpg)

![Co zrobić, kiedy złapiesz malware? [© Marek - Fotolia.com] Co zrobić, kiedy złapiesz malware?](https://s3.egospodarka.pl/grafika2/malware/Co-zrobic-kiedy-zlapiesz-malware-247586-150x100crop.jpg)

![Cyberprzestępczość - aresztowania II 2014 [© Scanrail - Fotolia.com] Cyberprzestępczość - aresztowania II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Cyberprzestepczosc-aresztowania-II-2014-133874-150x100crop.jpg)

![ESET: zagrożenia internetowe II 2014 [© lina0486 - Fotolia.com] ESET: zagrożenia internetowe II 2014](https://s3.egospodarka.pl/grafika2/ESET/ESET-zagrozenia-internetowe-II-2014-133993-150x100crop.jpg)

![Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady? [© wygenerowane przez AI] Routery z Azji zakazane w USA. Czy Europa i Polska pójdą w ich ślady?](https://s3.egospodarka.pl/grafika2/routery/Routery-z-Azji-zakazane-w-USA-Czy-Europa-i-Polska-pojda-w-ich-slady-271260-150x100crop.jpg)

![Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm [© pexels] Specjaliści IT korzystają z AI, ale jej nie ufają. Nowy raport z firm](https://s3.egospodarka.pl/grafika2/badania-pracownikow/Specjalisci-IT-korzystaja-z-AI-ale-jej-nie-ufaja-Nowy-raport-z-firm-271258-150x100crop.jpg)

![Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś [© pexels] Ojcowie na urlopie rodzicielskim, a matki z tymi samymi problemami co niegdyś](https://s3.egospodarka.pl/grafika2/kodeks-pracy/Ojcowie-na-urlopie-rodzicielskim-a-matki-z-tymi-samymi-problemami-co-niegdys-271257-150x100crop.jpg)

![Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście [© pexels] Co 3. Polak zmienił pracę przez szefa. Kolejne 28% rozważało odejście](https://s3.egospodarka.pl/grafika2/zmiana-pracy/Co-3-Polak-zmienil-prace-przez-szefa-Kolejne-28-rozwazalo-odejscie-271256-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com] Pożyczki na bardzo wysoki procent [© Birgit Reitz-Hofmann - Fotolia.com]](https://s3.egospodarka.pl/grafika2/pozyczka-gotowkowa/Pozyczki-na-bardzo-wysoki-procent-111764-50x33crop.jpg) Pożyczki na bardzo wysoki procent

Pożyczki na bardzo wysoki procent

![Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności [© wygenerowane przez AI] Co zrobić, gdy dostaniesz wezwanie do zapłaty? Te 3 kroki wykonaj w pierwszej kolejności](https://s3.egospodarka.pl/grafika2/wezwanie-do-zaplaty/Co-zrobic-gdy-dostaniesz-wezwanie-do-zaplaty-Te-3-kroki-wykonaj-w-pierwszej-kolejnosci-271267-150x100crop.jpg)

![Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem [© pexels] Kupujesz działkę budowlaną? Wiosna pokaże wszystko, czego nie zobaczysz latem](https://s3.egospodarka.pl/grafika2/dzialki-budowlane/Kupujesz-dzialke-budowlana-Wiosna-pokaze-wszystko-czego-nie-zobaczysz-latem-271266-150x100crop.jpg)

![Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie [© wygenerowane przez AI] Harbingers, Tpay i Future Mind zapraszają na Growth 360 - meetup w Poznaniu o wzroście biznesu i inteligentnej reklamie](https://s3.egospodarka.pl/grafika2//Harbingers-Tpay-i-Future-Mind-zapraszaja-na-Growth-360-meetup-w-Poznaniu-o-wzroscie-biznesu-i-inteligentnej-reklamie-271262-150x100crop.png)

![10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej? [© wygenerowane przez AI] 10 zasad długowiecznego domu. Jak urządzić mieszkanie, by żyć dłużej i zdrowiej?](https://s3.egospodarka.pl/grafika2/dlugosc-zycia/10-zasad-dlugowiecznego-domu-Jak-urzadzic-mieszkanie-by-zyc-dluzej-i-zdrowiej-271261-150x100crop.jpg)

![Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026 [© wygenerowane przez AI] Jak przygotować firmę do KSeF? 5 niezbędnych działań przed 1 kwietnia 2026](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/Jak-przygotowac-firme-do-KSeF-5-niezbednych-dzialan-przed-1-kwietnia-2026-271259-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-150x100crop.jpg)