luki w zabezpieczeniach - wiadomości i porady tematyczne

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

09:43 17.09.2012

... : na pierwszy rzut oka strona wygląda i działa normalnie. W rzeczywistości w takich atakach zwykle używane są pakiety exploitów. Najpierw pakiet automatycznie wyszukuje luki w programach zainstalowanych na komputerze użytkownika, a następnie wysyła do komputera odpowiedni exploit. Dlatego, aby osiągnąć swój cel, cyberprzestępcy muszą znaleźć tylko ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

09:13 12.06.2012

... Luki w zabezpieczeniach W pierwszym kwartale 2012 r. na komputerach użytkowników należących do sieci KSN wykryto w sumie 34 825 675 podatnych na ataki programów i plików – średnio 9 różnych luk w zabezpieczeniach na każdym zainfekowanym komputerze. 10 najczęściej wykrywanych luk w zabezpieczeniach przedstawia tabela poniżej. Luka w zabezpieczeniach ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Ataki DDoS II poł. 2011 Ataki DDoS II poł. 2011]()

Ataki DDoS II poł. 2011

10:20 29.03.2012

... usługi prawdopodobnie nigdy nie będą powszechnie wykorzystywane jako narzędzia do przeprowadzania ataków DDoS, ponieważ, jak tylko zostaną zidentyfikowane, tego rodzaju luki zostaną szybko usunięte przez dostawców usług. THC-SSL-DOS Ostatnio analitycy coraz bardziej zwracają uwagę na możliwości skutecznego przeprowadzenia ataku DDoS przy ...

Tematy: ataki DDoS, cyberprzestępcy, ataki internetowe, ataki hakerów -

![Szkodliwy program na rosyjskich portalach informacyjnych [© stoupa - Fotolia.com] Szkodliwy program na rosyjskich portalach informacyjnych]()

Szkodliwy program na rosyjskich portalach informacyjnych

13:25 21.03.2012

... je użytkowników. Podczas pobierania skrótu wiadomości przeglądarka użytkownika była ukradkowo przekierowywana na stronę zawierającą szkodliwy kod wykorzystujący lukę w zabezpieczeniach Javy. Jednak w przeciwieństwie do standardowych ataków typu „drive-by” (przeprowadzanych podczas przeglądania stron WWW), szkodliwy program nie był ładowany ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Zagrożenia internetowe III kw. 2011 Zagrożenia internetowe III kw. 2011]()

Zagrożenia internetowe III kw. 2011

11:14 22.12.2011

... zagrożeń z rankingu Top20 dla trzeciego kwartału wykorzystuje luki w zabezpieczeniach oprogramowania, a ich celem jest dostarczenie szkodliwych zagrożeń ... (łącznie z Wielką Brytanią, Norwegią, Finlandią i Holandią) a dwa w Azji – Japonia i Hong Kong. Luki w zabezpieczeniach W trzecim kwartale 2011 r. na komputerach użytkowników wykryto w sumie 28 060 ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Zagrożenia internetowe I kw. 2011 Zagrożenia internetowe I kw. 2011]()

Zagrożenia internetowe I kw. 2011

00:15 12.06.2011

... z luk w zabezpieczeniach produktów firmy Microsoft. Jednak w pierwszym kwartale 2011 roku na liście wystąpiła tylko jedna luka dotycząca produktów tej firmy (8 miejsce). Luki w zabezpieczeniach produktów Adobe znalazły się aż na pięciu pozycjach, w tym na 1 i 2 miejscu, podczas gdy 4 i 5 miejsce zajęły luki w zabezpieczeniach Java Virtual Machine ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

11:41 31.12.2010

... , również zaczęli ją aktywnie wykorzystywać. Exploita dla luki w zabezpieczeniach plików LNK wykorzystywały w szczególności programy Sality oraz Zbot (ZeuS). W trzecim kwartale ataki z użyciem exploita wykorzystującego lukę CVE-2010-2568 dotknęły 6% użytkowników systemu KSN. Luki w zabezpieczeniach W trzecim kwartale Kaspersky Lab wykrył ponad 31 ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

00:16 28.11.2010

... 31,5 miliona niezałatanych luk w zabezpieczeniach aplikacji i plikach na komputerach użytkowników. Pod koniec kwartału wśród 10 największych zagrożeń znalazły się luki, które zostały wykryte w 2009, 2008 ... a nawet w 2007 roku! Wielu użytkowników myśli, że cyberprzestępcy wykorzystują tylko nowe luki w zabezpieczeniach. Jednak wśród luk, które ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Kolejna luka w Windows usunięta [© stoupa - Fotolia.com] Kolejna luka w Windows usunięta]()

Kolejna luka w Windows usunięta

10:30 16.09.2010

... . Obie zostaną załatane w przyszłych aktualizacjach bezpieczeństwa dla systemu Windows. “Stuxnet jest pierwszym szkodliwym programem, który jednocześnie wykorzystuje aż cztery luki w zabezpieczeniach. Pod tym względem robak ten jest unikatowy: stanowi pierwsze zagrożenie, które kryje tak dużo niespodzianek. Zanim wykryliśmy nową lukę, robak ...

Tematy: luki w zabezpieczeniach, luka w Windows, Windows, Microsoft Windows -

![Zagrożenia internetowe II kw. 2010 Zagrożenia internetowe II kw. 2010]()

Zagrożenia internetowe II kw. 2010

10:54 10.09.2010

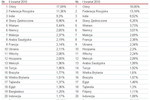

... zainfekowanych maszyn. Luki w zabezpieczeniach W 2010 roku produkty firmy Kaspersky Lab wykryły 33 765 504 podatnych na ataki plików oraz aplikacji na komputerach użytkowników. Jeden na cztery komputery miał ponad siedem niezałatanych luk. Tabela zawiera najczęściej wykorzystywane luki: 6 na 10 luk w zabezpieczeniach zostało wykrytych w produktach ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy

![Szkodliwy program na rosyjskich portalach informacyjnych [© stoupa - Fotolia.com] Szkodliwy program na rosyjskich portalach informacyjnych](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Szkodliwy-program-na-rosyjskich-portalach-informacyjnych-MBuPgy.jpg)

![Kolejna luka w Windows usunięta [© stoupa - Fotolia.com] Kolejna luka w Windows usunięta](https://s3.egospodarka.pl/grafika/luki-w-zabezpieczeniach/Kolejna-luka-w-Windows-usunieta-MBuPgy.jpg)

![Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny? [© Trueffelpix - Fotolia.com] Artykuł natywny, czyli jaki? Jak napisać dobry artykuł natywny?](https://s3.egospodarka.pl/grafika2/artykul-natywny/Artykul-natywny-czyli-jaki-Jak-napisac-dobry-artykul-natywny-215898-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast? [© wygenerowane przez AI] Jaki podatek od nieruchomości zapłacą w 2026 r. mieszkańcy największych miast?](https://s3.egospodarka.pl/grafika2/wymiar-podatku-od-nieruchomosci/Jaki-podatek-od-nieruchomosci-zaplaca-w-2026-r-mieszkancy-najwiekszych-miast-269875-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Najlepsze lokaty 2026? Średnie oprocentowanie spadło poniżej 4,7% [© pexels] Najlepsze lokaty 2026? Średnie oprocentowanie spadło poniżej 4,7%](https://s3.egospodarka.pl/grafika2/najlepsze-lokaty/Najlepsze-lokaty-2026-Srednie-oprocentowanie-spadlo-ponizej-4-7-270611-150x100crop.jpg)

![Do 20 lutego można zmienić formę opodatkowania. Kiedy to się opłaca i jakich błędów unikać? [© wygenerowane przez AI] Do 20 lutego można zmienić formę opodatkowania. Kiedy to się opłaca i jakich błędów unikać?](https://s3.egospodarka.pl/grafika2/wybor-formy-opodatkowania/Do-20-lutego-mozna-zmienic-forme-opodatkowania-Kiedy-to-sie-oplaca-i-jakich-bledow-unikac-270608-150x100crop.jpg)

![Sprzedażowe praktyki on-line pod lupą UOKiK: 5 zakazanych technik, które musisz wyeliminować [© wygenerowane przez AI] Sprzedażowe praktyki on-line pod lupą UOKiK: 5 zakazanych technik, które musisz wyeliminować](https://s3.egospodarka.pl/grafika2/dark-patterns/Sprzedazowe-praktyki-on-line-pod-lupa-UOKiK-5-zakazanych-technik-ktore-musisz-wyeliminowac-270586-150x100crop.jpg)

![KSeF 2026: czy system jest gotowy? 13 kluczowych wątpliwości przedsiębiorców [© wygenerowane przez AI] KSeF 2026: czy system jest gotowy? 13 kluczowych wątpliwości przedsiębiorców](https://s3.egospodarka.pl/grafika2/Krajowy-System-e-Faktur/KSeF-2026-czy-system-jest-gotowy-13-kluczowych-watpliwosci-przedsiebiorcow-270604-150x100crop.jpg)