cyberzagrożenia - wiadomości i porady tematyczne

-

![Technologia deepfake sterowała wyborami w Polsce? Technologia deepfake sterowała wyborami w Polsce?]()

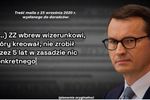

Technologia deepfake sterowała wyborami w Polsce?

09:21 23.04.2024

W okresie wyborczym rywalizujące ze sobą partie i politycy często nie przebierają w środkach i coraz częściej też sięgają po rozwiązania dotychczas niestosowane. Przykładem tego może być chociażby przygotowany z pomocą sztucznej inteligencji materiał ze sfałszowanym głosem byłego premiera Mateusza Morawieckiego. Wywołał on falę krytyki i szereg ...

Tematy: sztuczna inteligencja, AI, deepfake, fake news -

![Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić? [© Bastian Riccardi z Pixabay] Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić?]()

Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić?

00:22 22.04.2024

Z danych zebranych przez ekspertów z firmy ESET wynika że parze z rosnącą wartością kryptowalut, liczba ataków na ich użytkowników także dynamicznie rośnie. Jakie są najpopularniejsze metody ataków i jak można się bronić przed tymi zagrożeniami? Jak podaje ESET, obecnie całkowitą rynkową wartość bitcoina szacuje się już na 1,3 biliona dolarów1. ...

Tematy: kryptowaluty, ataki hakerów, cyberataki, cyberprzestępcy -

![1176 ataków hakerskich na polskie firmy tygodniowo. Ransomware szczególnym zagrożeniem 1176 ataków hakerskich na polskie firmy tygodniowo. Ransomware szczególnym zagrożeniem]()

1176 ataków hakerskich na polskie firmy tygodniowo. Ransomware szczególnym zagrożeniem

10:53 17.04.2024

W ciągu miesiąca liczba ataków hakerskich na polskie firmy wzrosła o 13 proc. sięgając 1114 tygodniowo w marcu i 1176 - 1 kwietnia - wynika z danych firmy Check Point Software. W tym samym czasie średnia w Europie wyniosła odpowiednio 1070 i 1169. Szczególnie groźne są ataki ransomware, których doświadczyło 2,4% firm w Polsce i 1,7% firm w Europie ...

Tematy: cyberataki, cyberzagrożenia, cyberprzestępcy, ataki hakerów -

![Zdalny pulpit narzędziem hakerów. Na co jeszcze powinny uważać firmy? Zdalny pulpit narzędziem hakerów. Na co jeszcze powinny uważać firmy?]()

Zdalny pulpit narzędziem hakerów. Na co jeszcze powinny uważać firmy?

00:44 14.04.2024

Ochrona danych powinna być priorytetem każdej firmy. Zdaniem ekspertów z firmy Sophos podstawą cyberbezpieczeństwa w przedsiębiorstwie powinno być zarządzanie usługami realizowanymi "na odległość", takimi jak zdalny pulpit czy VPN. Z tego tekstu dowiesz się m.in.: Jak przestępcy atakują przez pulpit zdalny? Jakie zewnętrzne usługi zdalne są ...

Tematy: zdalny pulpit, VPN, ataki hakerów, cyberataki -

![Czy epidemia ransomware już się rozpoczęła? Czy epidemia ransomware już się rozpoczęła?]()

Czy epidemia ransomware już się rozpoczęła?

11:11 12.04.2024

Z najnowszej analizy Check Point Research na temat stanu cyberbezpieczeństwa w I kwartale 2024 roku wynika, że średnia liczba cyberataków wzrosła o 28 proc. w porównaniu do IV kw. 2023. Głównym celem cyberprzestepców jest sektor edukacji i badań, administracyjno-wojskowy i zdrowotny. Zdaniem ekspertów najbardziej niepokojący jest gwałtowny wzrost ...

Tematy: cyberataki, cyberzagrożenia, cyberprzestępcy, ataki hakerów -

![Trojany i fałszywe aktualizacje ogromnym zagrożeniem w Polsce Trojany i fałszywe aktualizacje ogromnym zagrożeniem w Polsce]()

Trojany i fałszywe aktualizacje ogromnym zagrożeniem w Polsce

09:33 11.04.2024

Check Point Research podsumował marcowe ataki hakerskie w Polsce. Eksperci ostrzegają przed cyberatakami wykorzystującymi pliki wirtualnego dysku twardego do dostarczania wirusa - trojana zdalnego dostępu (RAT) Remcos. Zwracają także uwagę na zagrożenie fałszywymi aktualizacjami. Remcos to znane szkodliwe oprogramowanie, które można spotkać w ...

Tematy: cyberzagrożenia, cyberataki, ataki hakerów, cyberprzestępcy -

![Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar? Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?]()

Pretexting - jak cyberprzestępcy zdobywają zaufanie ofiar?

13:21 10.04.2024

Pretexting to taktyka wykorzystywana przez cyberprzestępców w celu nawiązania relacji z potencjalną ofiarą. Choć nie jest bezpośrednią formą ataku, może mieć kluczowe znaczenie dla jego powodzenia. Zdobycie zaufania członków personelu przedsiębiorstwa przez agresora znacznie zwiększa prawdopodobieństwo, że w przyszłości otworzą oni wysyłane przez ...

Tematy: pretexting, cyberataki, cyberzagrożenia, cyberprzestępcy -

![Cyberataki zero day groźniejsze niż myślisz. Jak się bronić? Cyberataki zero day groźniejsze niż myślisz. Jak się bronić?]()

Cyberataki zero day groźniejsze niż myślisz. Jak się bronić?

10:27 08.04.2024

Cyberataki zero day są groźniejsze niż mogłoby się wydawać. Problem stanowi przede wszystkim ich bardzo wysoka dynamika, przez co skuteczna i szybka reakcja na nie jest prawdziwym wyzwaniem. Jak chronić się przed tego rodzaju niebezpieczeństwem? Z tego tekstu dowiesz się m.in.: Na czym polega specyfika cyberzagrożeń typu zero day? Dlaczego ...

Tematy: luki w oprogramowaniu, cyberzagrożenia, zero-day, cyberataki -

![Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek? Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?]()

Złośliwe oprogramowanie w grafikach. Czy rozpoznasz taki obrazek?

00:30 06.04.2024

... oprogramowania eliminuje wszystkie luki, na które dostawca oprogramowania udostępnił tzw. „łatki” w danej aktualizacji – wyjaśnia Kamil Sadkowski. Niestety nie wszystkie cyberzagrożenia jesteśmy w stanie zawczasu dostrzec i ich uniknąć. Dla zwyczajnych użytkowników prawie niemożliwe jest ocenić czy dany obraz jest niewyraźny z powodu niskiej ...

Tematy: złośliwe oprogramowanie, szkodliwe programy, wirusy, cyberataki -

![Deepfake zagraża wyborom 2024 Deepfake zagraża wyborom 2024]()

Deepfake zagraża wyborom 2024

10:20 04.04.2024

Powiedzieć, że 2024 rok to rok wyborów, to mało. Już w najbliższym czasie czekają nas wybory do rodzimych samorządów, wybory do Parlamentu Europejskiego, a w listopadzie - wybory prezydenckie w USA. Na tym nie koniec – w tym roku wyborcami będzie niemal 40 proc. populacji naszego globu. Tak ważne wydarzenia tradycyjnie już są pożywką dla ...

Tematy: sztuczna inteligencja, AI, deepfake, fake news

![Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić? [© Bastian Riccardi z Pixabay] Posiadacze kryptowalut na celowniku hakerów. Jak mogą się bronić?](https://s3.egospodarka.pl/grafika2/kryptowaluty/Posiadacze-kryptowalut-na-celowniku-hakerow-Jak-moga-sie-bronic-259285-150x100crop.jpg)

![Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów [© nikolai sorokin - fotolia.com] Jak pisać i publikować artykuły sponsorowane. 6 najczęściej popełnianych błędów](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Jak-pisac-i-publikowac-artykuly-sponsorowane-6-najczesciej-popelnianych-bledow-228344-150x100crop.jpg)

![Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate [© jakub krechowicz - fotolia.com] Jak zwiększyć otwieralność mailingu? 6 sposobów na wysoki Open Rate](https://s3.egospodarka.pl/grafika2/mailing/Jak-zwiekszyc-otwieralnosc-mailingu-6-sposobow-na-wysoki-Open-Rate-222959-150x100crop.jpg)

![Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw. [© matthias21 - Fotolia.com] Jaki jest koszt przejechania 100 km samochodem? Sprawdź porównanie benzyny, oleju napędowego, LPG i innych paliw.](https://s3.egospodarka.pl/grafika2/wydatki-na-paliwo/Jaki-jest-koszt-przejechania-100-km-samochodem-Sprawdz-porownanie-benzyny-oleju-napedowego-LPG-i-innych-paliw-262279-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Dark patterns: Jak rozpoznawać manipulacyjne triki w internecie i się przed nimi bronić? [© wygenerowane przez AI] Dark patterns: Jak rozpoznawać manipulacyjne triki w internecie i się przed nimi bronić?](https://s3.egospodarka.pl/grafika2/dark-patterns/Dark-patterns-Jak-rozpoznawac-manipulacyjne-triki-w-internecie-i-sie-przed-nimi-bronic-271099-150x100crop.jpg)

![Dziedziczenie ustawowe czy testament? Sprawdź, kto naprawdę dostanie spadek [© pexels] Dziedziczenie ustawowe czy testament? Sprawdź, kto naprawdę dostanie spadek](https://s3.egospodarka.pl/grafika2/spadek/Dziedziczenie-ustawowe-czy-testament-Sprawdz-kto-naprawde-dostanie-spadek-271100-150x100crop.jpg)

![Liderzy też się boją. Jak jedno pytanie może odmienić Twoje przywództwo? [© wygenerowane przez AI] Liderzy też się boją. Jak jedno pytanie może odmienić Twoje przywództwo?](https://s3.egospodarka.pl/grafika2/lider/Liderzy-tez-sie-boja-Jak-jedno-pytanie-moze-odmienic-Twoje-przywodztwo-271080-150x100crop.jpg)

![Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału? [© wygenerowane przez AI] Od employer brandingu do kontroli kosztów. Jak zmienia się rola HR w erze drogiego kapitału?](https://s3.egospodarka.pl/grafika2/tendencje-na-rynku-pracy/Od-employer-brandingu-do-kontroli-kosztow-Jak-zmienia-sie-rola-HR-w-erze-drogiego-kapitalu-271098-150x100crop.jpg)

![Czy dane w KSeF są bezpieczne w czasie awarii? [© wygenerowane przez AI] Czy dane w KSeF są bezpieczne w czasie awarii?](https://s3.egospodarka.pl/grafika2/KSeF/Czy-dane-w-KSeF-sa-bezpieczne-w-czasie-awarii-271097-150x100crop.jpg)