Zagrożenia internetowe I kw. 2012

2012-06-12 09:13

Przeczytaj także: Ataki DDoS II poł. 2011

Botnet z składający się z komputerów Mac

Kolejnym botnetem, który zwrócił uwagę ekspertów w pierwszym kwartale, była sieć zombie zbudowana z komputerów działających pod kontrolą systemu Mac OS X.

Kaspersky Lab wykrywa trojana wykorzystywanego do budowy tego botnetu pod nazwą Trojan-Downloader.OSX.Flashfake. Opublikowaliśmy analizy tego szkodnika zarówno w zeszłym jak i tym roku.

Pierwsze wersje Flashfake’a pojawiły się zeszłej jesieni. Twórcy tego szkodliwego programu zadbali, aby jego obecność była trudniejsza do wykrycia (postarali się, aby trojan ten nie był instalowany na komputerach posiadających ochronę, zaprogramowali boty, aby wyłączały aktualizację wbudowanego systemu ochrony Mac OS X Xprotect). Później cyberprzestępcy eksperymentowali z nowymi sposobami kontrolowania botnetów. Na przykład, niektóre wersje Flashfake’a wykorzystywały konta na Twitterze, stworzone przez cyberprzestęców jako serwisy kontroli.

Głównym celem omawianego bota jest pobieranie i uruchamianie dodatkowych modułów bez wiedzy użytkownika. Osoby atakujące zarabiają pieniądze poprzez generowanie fałszywych wyników wyszukiwarek: celem dodatkowego modułu jest zamiana odsyłaczy w wynikach wyświetlanych przez popularne wyszukiwarki. Naturalnie osoby atakujące mogą wykorzystywać również inne moduły, np. w celu kradzieży danych z zainfekowanych komputerów.

W marcu 2012 r. Flashback zainfekował około 700 000 komputerów na całym świecie.

fot. mat. prasowe

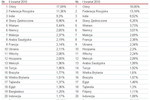

Rozkład geograficzny komputerów zainfekowanych szkodnikiem Trojan-Downloader.OSX.FlashFake

W marcu 2012 r. Flashback zainfekował około 700 000 komputerów na całym świecie.

Osoby atakujące wykorzystywały exploita Javy w celu dystrybucji wspomnianego wcześniej szkodliwego programu. Warto wspomnieć, że Oracle nie może automatycznie aktualizować Javy na komputerach z systemem Mac OS X. Użytkownicy muszą czekać na aktualizację od firmy Apple, co niekiedy trwa nawet kilka miesięcy. W efekcie, okres, w którym cyberprzestępcy mogą wykorzystywać exploita w celu infekowania Maków, jest znacznie dłuższy niż w przypadku systemu Windows. Apple opublikował łatę usuwającą lukę, która była wykorzystywana do rozprzestrzeniania Flashbacka na początku kwietnia, mimo że Oracle udostępnił swoją własną łatę jeszcze w lutym.

Liczba ataków na maszyny z systemem Mac OS X wykorzystujących luki zero-day z pewnością będzie wzrastać. Większość podatnych na ataki aplikacji, które stanowią popularny cel cyberprzestępców, charakteryzuje się wieloplatformowością, tzn. działają zarówno w systemie Windows jak i Mac OS X. Ułatwia to tworzenie exploitów dla systemu Mac OS X.

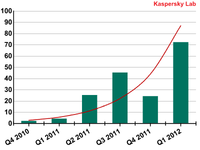

Rosnące zainteresowanie cyberprzestępców platformą Apple potwierdzają statystyki firmy Kaspersky Lab dotyczące wykrywania nowych wersji szkodliwego oprogramowania atakującego Mac OS X:

fot. mat. prasowe

Liczba nowych sygnatur szkodliwego oprogramowania dla platformy Mac OS X

Liczba nowych sygnatur szkodliwego oprogramowania dla platformy Mac OS X stale rośnie

![Zaawansowane i ukierunkowane cyberataki 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane i ukierunkowane cyberataki 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zaawansowane-i-ukierunkowane-cyberataki-2013-136044-150x100crop.jpg) Zaawansowane i ukierunkowane cyberataki 2013

Zaawansowane i ukierunkowane cyberataki 2013

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

Najnowsze w dziale Wiadomości

-

![Shadow AI - ukryte zagrożenie. Dlaczego niekontrolowane narzędzia mogą kosztować miliony? [© wygenerowane przez AI] Shadow AI - ukryte zagrożenie. Dlaczego niekontrolowane narzędzia mogą kosztować miliony?]()

Shadow AI - ukryte zagrożenie. Dlaczego niekontrolowane narzędzia mogą kosztować miliony?

-

![Pokolenie X: niedoceniani, niesłuchani, niepotrzebni? Jak firmy same tworzą luki kompetencyjne [© wygenerowane przez AI] Pokolenie X: niedoceniani, niesłuchani, niepotrzebni? Jak firmy same tworzą luki kompetencyjne]()

Pokolenie X: niedoceniani, niesłuchani, niepotrzebni? Jak firmy same tworzą luki kompetencyjne

-

![Ageizm w pracy dotyka już 30-latków. Nowe dane z rynku pracy [© pexels] Ageizm w pracy dotyka już 30-latków. Nowe dane z rynku pracy]()

Ageizm w pracy dotyka już 30-latków. Nowe dane z rynku pracy

-

![AI zmienia usługi dla biznesu. Jakie kompetencje najbardziej poszukiwane w BPO/SSC? [© pexels] AI zmienia usługi dla biznesu. Jakie kompetencje najbardziej poszukiwane w BPO/SSC?]()

AI zmienia usługi dla biznesu. Jakie kompetencje najbardziej poszukiwane w BPO/SSC?

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![KasperskyLab: ataki hakerskie na firmy 2013 [© alphaspirit - Fotolia.com] KasperskyLab: ataki hakerskie na firmy 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/KasperskyLab-ataki-hakerskie-na-firmy-2013-129845-150x100crop.jpg)

![Shadow AI - ukryte zagrożenie. Dlaczego niekontrolowane narzędzia mogą kosztować miliony? [© wygenerowane przez AI] Shadow AI - ukryte zagrożenie. Dlaczego niekontrolowane narzędzia mogą kosztować miliony?](https://s3.egospodarka.pl/grafika2/ChatGPT/Shadow-AI-ukryte-zagrozenie-Dlaczego-niekontrolowane-narzedzia-moga-kosztowac-miliony-270811-150x100crop.jpg)

![Pokolenie X: niedoceniani, niesłuchani, niepotrzebni? Jak firmy same tworzą luki kompetencyjne [© wygenerowane przez AI] Pokolenie X: niedoceniani, niesłuchani, niepotrzebni? Jak firmy same tworzą luki kompetencyjne](https://s3.egospodarka.pl/grafika2/pracownicy-50/Pokolenie-X-niedoceniani-niesluchani-niepotrzebni-Jak-firmy-same-tworza-luki-kompetencyjne-270809-150x100crop.jpg)

![Ageizm w pracy dotyka już 30-latków. Nowe dane z rynku pracy [© pexels] Ageizm w pracy dotyka już 30-latków. Nowe dane z rynku pracy](https://s3.egospodarka.pl/grafika2/ageizm/Ageizm-w-pracy-dotyka-juz-30-latkow-Nowe-dane-z-rynku-pracy-270806-150x100crop.jpg)

![AI zmienia usługi dla biznesu. Jakie kompetencje najbardziej poszukiwane w BPO/SSC? [© pexels] AI zmienia usługi dla biznesu. Jakie kompetencje najbardziej poszukiwane w BPO/SSC?](https://s3.egospodarka.pl/grafika2/BPO-SSC/AI-zmienia-uslugi-dla-biznesu-Jakie-kompetencje-najbardziej-poszukiwane-w-BPO-SSC-270799-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Jak temat maila wpływa na open rate i skuteczność mailingu? [© thodonal - Fotolia.com] Jak temat maila wpływa na open rate i skuteczność mailingu?](https://s3.egospodarka.pl/grafika2/mailing/Jak-temat-maila-wplywa-na-open-rate-i-skutecznosc-mailingu-216671-150x100crop.jpg)

![Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania? [© Africa Studio - Fotolia.com] Podatek od wynajmu mieszkania 2023 - jakie stawki i formy opodatkowania?](https://s3.egospodarka.pl/grafika2/wynajem-mieszkania/Podatek-od-wynajmu-mieszkania-2023-jakie-stawki-i-formy-opodatkowania-249032-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer [© wygenerowane przez AI] Kontrola bezpieczeństwa na lotnisku - co musi wiedzieć pasażer](https://s3.egospodarka.pl/grafika2/lotniska/Kontrola-bezpieczenstwa-na-lotnisku-co-musi-wiedziec-pasazer-270810-150x100crop.jpg)

![Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych? [© pexels] Rośnie budowlany klub miliarderów: jaki przychód daje miejsce w TOP 30 firm budowlanych?](https://s3.egospodarka.pl/grafika2/firmy-budowlane/Rosnie-budowlany-klub-miliarderow-jaki-przychod-daje-miejsce-w-TOP-30-firm-budowlanych-270808-150x100crop.jpg)

![Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić? [© wygenerowane przez AI] Ryanair rekrutuje 120 pracowników w Krakowie i Katowicach. Jak aplikować i ile można zarobić?](https://s3.egospodarka.pl/grafika2/Ryanair/Ryanair-rekrutuje-120-pracownikow-w-Krakowie-i-Katowicach-Jak-aplikowac-i-ile-mozna-zarobic-270803-150x100crop.jpg)

![Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać? [© wygenerowane przez AI] Przewodnik PIT freelancera. Jak rozliczyć PIT, który formularz wybrać i jakie ulgi wykorzystać?](https://s3.egospodarka.pl/grafika2/freelancer/Przewodnik-PIT-freelancera-Jak-rozliczyc-PIT-ktory-formularz-wybrac-i-jakie-ulgi-wykorzystac-270802-150x100crop.jpg)

![Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie? [© wygenerowane przez AI] Ruszyły rozliczenia PIT za 2025 r. Kto musi złożyć deklarację i jakie kary grożą za spóźnienie?](https://s3.egospodarka.pl/grafika2/PIT/Ruszyly-rozliczenia-PIT-za-2025-r-Kto-musi-zlozyc-deklaracje-i-jakie-kary-groza-za-spoznienie-270801-150x100crop.jpg)