Ewolucja spamu IV-VI 2010

2010-08-20 00:15

Przeczytaj także: Spam w VI 2010

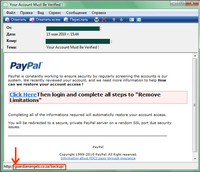

Piętę achillesową phisherów stanowią odsyłacze umieszczane w wiadomościach spamowych. O ile użytkownik jest w stanie uwierzyć, że otrzymany e-mail pochodzi na przykład z jego banku, jeżeli zobaczy, że zawarty w nim odsyłacz prowadzi do całkiem innej strony, prawdopodobnie zorientuje się, że chodzi o oszustwo, i zignoruje taką wiadomość. Z tego powodu phisherzy starają się, aby odsyłacze jak najwierniej przypominały oryginały:

fot. mat. prasowe

Przykład wiadomości e-mail z odnośnikiem do strony phishingowej przypominającym legalny adres

Przykład wiadomości e-mail z odnośnikiem do strony phishingowej przypominającym legalny adres

W ostatnim kwartale phisherzy próbowali zwieść użytkowników, stosując nazwy domen, które kojarzą się z bezpieczeństwem:

fot. mat. prasowe

Odnośnik do strony phishingowej prowadzący do domeny guardianangels.co.za

Odnośnik do strony phishingowej prowadzący do domeny guardianangels.co.za

Zainfekowane załączniki w spamie

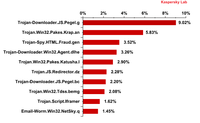

W drugim kwartale 2010 roku zainfekowane pliki znaleziono w 1,87% wszystkich wiadomości e-mail, o 1,19 procent więcej niż w pierwszym kwartale.

Wykres poniżej pokazuje szkodliwe pliki, które były najczęściej wykrywane w e-mailach w drugim kwartale tego roku.

fot. mat. prasowe

10 najpopularniejszych szkodliwych plików w wiadomościach e-mail

10 najpopularniejszych szkodliwych plików w wiadomościach e-mail

Na pierwszym miejscu znajduje się Trojan-Downloader.JS.Pegal.g. Inny wariant tego zagrożenia, Trojan-Downloader.JS.Pegel.bc, uplasował się na siódmym miejscu. Tego typu trojany to strony HTML zawierające scenariusze napisane w JavaScript. Celem trojanów downloaderów jest przekierowywanie użytkowników na stronę internetową cyberprzestępcy zawierającą zarówno tekst reklamowy, jak i szkodliwy kod, który zostanie pobrany na komputer użytkownika. Wszystkie trojany z rodziny Redirector zachowują się w taki sam sposób. Jeden z nich, Trojan.JS.Redirector.dz, znalazł się na szóstym miejscu pod względem najbardziej rozpowszechnionych zagrożeń w drugim kwartale. Inny trojan, Trojan.Script.Iframer, który działa w podobny sposób, uplasował się na dziewiątym miejscu.

Warto zauważyć, że wszystkie wymienione wcześniej zagrożenia zdobyły tak wysokie pozycje dzięki masowemu atakowi przeprowadzonemu w czerwcu, o którym napiszę więcej w kolejnej sekcji. Przed czerwcowym atakiem jedno z tych zagrożeń pocztowych pojawiło się w rankingu Top10.

![Spam w Polsce: głównie krajowy [© adimas - Fotolia.com] Spam w Polsce: głównie krajowy](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-Polsce-glownie-krajowy-150273-150x100crop.jpg) Spam w Polsce: głównie krajowy

Spam w Polsce: głównie krajowy

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

Najnowsze w dziale Wiadomości

-

![Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce? [© pexels] Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?]()

Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?

-

![Rynek reklamy w Polsce - kto zyskuje, kto traci? Najnowsze dane [© pexels] Rynek reklamy w Polsce - kto zyskuje, kto traci? Najnowsze dane]()

Rynek reklamy w Polsce - kto zyskuje, kto traci? Najnowsze dane

-

![Rynek pracy 2026: dlaczego szybkość uczenia się i elastyczność zdecydują o sukcesie zawodowym? [© wygenerowane przez AI] Rynek pracy 2026: dlaczego szybkość uczenia się i elastyczność zdecydują o sukcesie zawodowym?]()

Rynek pracy 2026: dlaczego szybkość uczenia się i elastyczność zdecydują o sukcesie zawodowym?

-

![Rynek pracy w Polsce: Bezrobocie rośnie, ale AI tworzy nowe miejsca pracy [© wygenerowane przez AI] Rynek pracy w Polsce: Bezrobocie rośnie, ale AI tworzy nowe miejsca pracy]()

Rynek pracy w Polsce: Bezrobocie rośnie, ale AI tworzy nowe miejsca pracy

![Spam V 2014 [© adimas - Fotolia.com] Spam V 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-V-2014-140971-150x100crop.jpg)

![Spam I kw. 2014 [© kmit - Fotolia.com] Spam I kw. 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-I-kw-2014-138092-150x100crop.jpg)

![Spam II 2014 [© Kurhan - Fotolia.com] Spam II 2014](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-II-2014-135512-150x100crop.jpg)

![Spam 2013 [© faithie - Fotolia.com] Spam 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Spam-2013-131901-150x100crop.jpg)

![Spam w III kw. 2013 r. [© santiago silver - Fotolia.com] Spam w III kw. 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-III-kw-2013-r-127895-150x100crop.jpg)

![Spam w VIII 2013 r. [© eugenesergeev - Fotolia.com] Spam w VIII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VIII-2013-r-124877-150x100crop.jpg)

![Spam w VII 2013 r. [© Nmedia - Fotolia.com] Spam w VII 2013 r.](https://s3.egospodarka.pl/grafika2/ilosc-spamu/Spam-w-VII-2013-r-123359-150x100crop.jpg)

![Bezpieczeństwo cloud computing [© stoupa - Fotolia.com] Bezpieczeństwo cloud computing](https://s3.egospodarka.pl/grafika/Cloud-Computing/Bezpieczenstwo-cloud-computing-MBuPgy.jpg)

![Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce? [© pexels] Suwerenność AI priorytetem dla 79 proc. firm. Co to oznacza w praktyce?](https://s3.egospodarka.pl/grafika2/AI/Suwerennosc-AI-priorytetem-dla-79-proc-firm-Co-to-oznacza-w-praktyce-270906-150x100crop.jpg)

![Rynek reklamy w Polsce - kto zyskuje, kto traci? Najnowsze dane [© pexels] Rynek reklamy w Polsce - kto zyskuje, kto traci? Najnowsze dane](https://s3.egospodarka.pl/grafika2/reklama/Rynek-reklamy-w-Polsce-kto-zyskuje-kto-traci-Najnowsze-dane-270903-150x100crop.jpg)

![Rynek pracy 2026: dlaczego szybkość uczenia się i elastyczność zdecydują o sukcesie zawodowym? [© wygenerowane przez AI] Rynek pracy 2026: dlaczego szybkość uczenia się i elastyczność zdecydują o sukcesie zawodowym?](https://s3.egospodarka.pl/grafika2/rynek-pracy/Rynek-pracy-2026-dlaczego-szybkosc-uczenia-sie-i-elastycznosc-zdecyduja-o-sukcesie-zawodowym-270904-150x100crop.jpg)

![Rynek pracy w Polsce: Bezrobocie rośnie, ale AI tworzy nowe miejsca pracy [© wygenerowane przez AI] Rynek pracy w Polsce: Bezrobocie rośnie, ale AI tworzy nowe miejsca pracy](https://s3.egospodarka.pl/grafika2/stopa-bezrobocia/Rynek-pracy-w-Polsce-Bezrobocie-rosnie-ale-AI-tworzy-nowe-miejsca-pracy-270892-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Dlaczego firmom opłaca się korzystać z kantorów internetowych? [© Halfpoint - Fotolia.com] Dlaczego firmom opłaca się korzystać z kantorów internetowych?](https://s3.egospodarka.pl/grafika2/wymiana-walut/Dlaczego-firmom-oplaca-sie-korzystac-z-kantorow-internetowych-219575-150x100crop.jpg)

![Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia [© wygenerowane przez AI] Składka zdrowotna 2026 i podatek liniowy - ile wynosi, jaki limit odliczenia](https://s3.egospodarka.pl/grafika2/skladka-na-ubezpieczenie-zdrowotne/Skladka-zdrowotna-2026-i-podatek-liniowy-ile-wynosi-jaki-limit-odliczenia-270127-150x100crop.jpg)

![Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels] Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości? [© pexels]](https://s3.egospodarka.pl/grafika2/Rejestr-Cen-Nieruchomosci/Co-zmienia-darmowy-dostep-do-Rejestru-Cen-Nieruchomosci-270800-50x33crop.jpg) Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

Co zmienia darmowy dostęp do Rejestru Cen Nieruchomości?

![Co może windykator a co komornik? Różnice i uprawnienia [© pexels] Co może windykator a co komornik? Różnice i uprawnienia](https://s3.egospodarka.pl/grafika2/komornik/Co-moze-windykator-a-co-komornik-Roznice-i-uprawnienia-270905-150x100crop.jpg)

![Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz? [© wygenerowane przez AI] Kiedy zakup nieruchomości w Hiszpanii może uczynić Cię rezydentem podatkowym i jakie podatki zapłacisz?](https://s3.egospodarka.pl/grafika2/rezydencja-podatkowa/Kiedy-zakup-nieruchomosci-w-Hiszpanii-moze-uczynic-Cie-rezydentem-podatkowym-i-jakie-podatki-zaplacisz-270891-150x100crop.jpg)

![Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć? [© wygenerowane przez AI] Podział udziałów w spółce. Dlaczego model 50/50 może być pułapką i jak jej uniknąć?](https://s3.egospodarka.pl/grafika2/wspolnicy-spolki/Podzial-udzialow-w-spolce-Dlaczego-model-50-50-moze-byc-pulapka-i-jak-jej-uniknac-270887-150x100crop.jpg)

![Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki [© wygenerowane przez AI] Faktura w walucie obcej w KSeF. Co się zmieniło i jak unikać błędów? Nowe zasady i obowiązki](https://s3.egospodarka.pl/grafika2/faktury-w-walutach-obcych/Faktura-w-walucie-obcej-w-KSeF-Co-sie-zmienilo-i-jak-unikac-bledow-Nowe-zasady-i-obowiazki-270879-150x100crop.jpg)

![Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział? [© wygenerowane przez AI] Bezpłatne szkolenia z AI od Google i SGH. Rusza nowa edycja "Umiejętności Jutra AI". Jak wziąć udział?](https://s3.egospodarka.pl/grafika2/AI/Bezplatne-szkolenia-z-AI-od-Google-i-SGH-Rusza-nowa-edycja-Umiejetnosci-Jutra-AI-Jak-wziac-udzial-270878-150x100crop.jpg)