Jak działają metody socjotechniczne hakerów?

2009-05-10 13:17

Przeczytaj także: Metody socjotechniki: świąteczny ranking

Spam i phishing - ulubione narzędzia socjotechnika

Przykładem manipulowania w sieci jest spam. Codziennie wielu użytkowników boryka się z problemem niechcianych wiadomości. Spam to nic innego jak nachalna reklama lub jedna z możliwości zainfekowania komputerów. Niejednokrotnie aby wzbudzić ciekawość i zachęcić do kliknięcia odnośnika korzysta się z tego co najbardziej przykuwa w dzisiejszych czasach uwagę - treści dla dorosłych. Jest to również sposób wpływania na nasze zachowanie i decyzje. Nie od dzisiaj wiadomo, że kontrowersyjne tematy, zwłaszcza jeżeli dotyczą znanych osób, są chodliwym tematem.

fot. mat. prasowe

Spam zachęcający do kliknięcia odnośnika prowadzącego do programu szpiegującego

Spam zachęcający do kliknięcia odnośnika prowadzącego do programu szpiegującego

W powyższym przypadku odwołano się do znanej osoby i rzekomej sensacji. Całość poskutkowała wzbudzeniem ciekawości, zwłaszcza wśród osób, które podczas wyborów oddały swój głos na Obamę.

Innym przykładem tego typu praktyk w e-mailach, jest wysyłanie samych odnośników w treści listu oraz odpowiednio spreparowanego tematu. Całość działa na podobnej zasadzie jak wyżej - manipulowaniu faktami i wzbudzaniu ciekawości. Wprawdzie nie niesie to za sobą tak przykrych konsekwencji jak pobieranie na nasz komputer szkodliwego oprogramowania, ale też jest formą oszustwa, gdyż zostajemy przeniesieni na stronę niezgodną z opisem.

fot. mat. prasowe

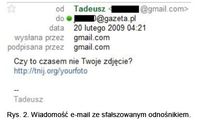

Wiadomość e-mail ze sfałszowanym odnośnikiem

Wiadomość e-mail ze sfałszowanym odnośnikiem

Specyficznym, ale chyba najbardziej charakterystycznym rodzajem socjotechniki jest phishing. Phishing to wysyłanie wiadomości o tematyce najczęściej bankowej, gdzie proszeni jesteśmy np. o weryfikację danych i zalogowanie się na konto, używając odnośnika w wiadomości. Po przejściu na stronę instalowany jest trojan lub dane z formularza wysyłane są do atakującego, przez co może on przejąć kontrolę nad naszym kontem.

![Uwaga na świąteczne ataki internetowe [© stoupa - Fotolia.com] Uwaga na świąteczne ataki internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Uwaga-na-swiateczne-ataki-internetowe-MBuPgy.jpg) Uwaga na świąteczne ataki internetowe

Uwaga na świąteczne ataki internetowe

oprac. : Regina Anam / eGospodarka.pl

Przeczytaj także

-

![Starbucks prosi o wypełnienie ankiety? To pułapka [© dantien - Fotolia.com] Starbucks prosi o wypełnienie ankiety? To pułapka]()

Starbucks prosi o wypełnienie ankiety? To pułapka

-

![Kradzież danych osobowych jest powszechna Kradzież danych osobowych jest powszechna]()

Kradzież danych osobowych jest powszechna

-

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011]()

Oszustwa internetowe - tendencje w 2011

-

![Najpopularniejsze oszustwa internetowe [© stoupa - Fotolia.com] Najpopularniejsze oszustwa internetowe]()

Najpopularniejsze oszustwa internetowe

-

![Sklepy online obwiniane za oszustwa internetowe Sklepy online obwiniane za oszustwa internetowe]()

Sklepy online obwiniane za oszustwa internetowe

-

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców]()

Życzenia świąteczne od cyberprzestępców

-

![Hakerzy wykorzystują ciekawe wydarzenia Hakerzy wykorzystują ciekawe wydarzenia]()

Hakerzy wykorzystują ciekawe wydarzenia

-

![Drastycznie wzrasta ilość rogueware Drastycznie wzrasta ilość rogueware]()

Drastycznie wzrasta ilość rogueware

-

![Wakacyjne zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] Wakacyjne zagrożenia internetowe 2009]()

Wakacyjne zagrożenia internetowe 2009

![Starbucks prosi o wypełnienie ankiety? To pułapka [© dantien - Fotolia.com] Starbucks prosi o wypełnienie ankiety? To pułapka](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Starbucks-prosi-o-wypelnienie-ankiety-To-pulapka-161901-150x100crop.jpg)

![Oszustwa internetowe - tendencje w 2011 [© stoupa - Fotolia.com] Oszustwa internetowe - tendencje w 2011](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Oszustwa-internetowe-tendencje-w-2011-MBuPgy.jpg)

![Najpopularniejsze oszustwa internetowe [© stoupa - Fotolia.com] Najpopularniejsze oszustwa internetowe](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Najpopularniejsze-oszustwa-internetowe-MBuPgy.jpg)

![Życzenia świąteczne od cyberprzestępców [© stoupa - Fotolia.com] Życzenia świąteczne od cyberprzestępców](https://s3.egospodarka.pl/grafika/oszustwa-internetowe/Zyczenia-swiateczne-od-cyberprzestepcow-MBuPgy.jpg)

![Wakacyjne zagrożenia internetowe 2009 [© Scanrail - Fotolia.com] Wakacyjne zagrożenia internetowe 2009](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Wakacyjne-zagrozenia-internetowe-2009-apURW9.jpg)

![Najlepsi pracodawcy 2024 według Polaków [© fotofabrika - Fotolia.com.jpg] Najlepsi pracodawcy 2024 według Polaków](https://s3.egospodarka.pl/grafika2/Randstad-Employer-Brand-Research/Najlepsi-pracodawcy-2024-wedlug-Polakow-259688-150x100crop.jpg)

![Zakupy online: tak, ale nie za wszelką cenę [© sp4764 - Fotolia.com] Zakupy online: tak, ale nie za wszelką cenę](https://s3.egospodarka.pl/grafika2/platnosci-cyfrowe/Zakupy-online-tak-ale-nie-za-wszelka-cene-259687-150x100crop.jpg)

![Parki handlowe biorą wszystko [© Paul - Fotolia.com] Parki handlowe biorą wszystko](https://s3.egospodarka.pl/grafika2/galerie-handlowe/Parki-handlowe-biora-wszystko-259686-150x100crop.jpg)

![Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia [© THAM YUAN YUAN z Pixabay] Inwestycji w hotele wciąż niewiele, choć widać oznaki ożywienia](https://s3.egospodarka.pl/grafika2/hotele/Inwestycji-w-hotele-wciaz-niewiele-choc-widac-oznaki-ozywienia-259664-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Budownictwo mieszkaniowe I-III 2024: o 55,8% więcej rozpoczętych budów [© Fotoksa - Fotolia.com] Budownictwo mieszkaniowe I-III 2024: o 55,8% więcej rozpoczętych budów [© Fotoksa - Fotolia.com]](https://s3.egospodarka.pl/grafika2/budownictwo/Budownictwo-mieszkaniowe-I-III-2024-o-55-8-wiecej-rozpoczetych-budow-259294-50x33crop.jpg) Budownictwo mieszkaniowe I-III 2024: o 55,8% więcej rozpoczętych budów

Budownictwo mieszkaniowe I-III 2024: o 55,8% więcej rozpoczętych budów

![Ochrona konsumentów. Oto rekomendacje ECC-Net na lata 2024–2029 [© Jakub Jirsák - Fotolia.com] Ochrona konsumentów. Oto rekomendacje ECC-Net na lata 2024–2029](https://s3.egospodarka.pl/grafika2/ochrona-konsumentow/Ochrona-konsumentow-Oto-rekomendacje-ECC-Net-na-lata-2024-2029-259690-150x100crop.jpg)

![Rynek mieszkań na wynajem z rekordem [© Brian Jackson - Fotolia.com] Rynek mieszkań na wynajem z rekordem](https://s3.egospodarka.pl/grafika2/PRS/Rynek-mieszkan-na-wynajem-z-rekordem-259689-150x100crop.jpg)

![Ceny mieszkań o 18% wyższe niż przed rokiem [© Tinnakorn - Fotolia.com] Ceny mieszkań o 18% wyższe niż przed rokiem](https://s3.egospodarka.pl/grafika2/ceny-mieszkan/Ceny-mieszkan-o-18-wyzsze-niz-przed-rokiem-259668-150x100crop.jpg)

![Gastronomia zadłużona na ponad miliard złotych. Czy sezon imprez okolicznościowych pomoże? [© photosforyou z Pixabay] Gastronomia zadłużona na ponad miliard złotych. Czy sezon imprez okolicznościowych pomoże?](https://s3.egospodarka.pl/grafika2/branza-gastronomiczna/Gastronomia-zadluzona-na-ponad-miliard-zlotych-Czy-sezon-imprez-okolicznosciowych-pomoze-259655-150x100crop.jpg)