Keyloggery - jak działają i jak można je wykryć

2007-04-08 00:06

Przeczytaj także: Kaspersky: ataki internetowe na firmy

Większość współczesnych keyloggerów uznawanych jest za legalne oprogramowanie czy sprzęt i można je kupić na otwartym rynku. Programiści i producenci podają długą listę przypadków, w których użycie keyloggera jest legalne lub w mniejszym lub większym stopniu uzasadnione:

- Ochrona rodzicielska: rodzice mogą śledzić, co robią ich dzieci w Internecie. Jeśli wybiorą taką opcje, mogą być powiadamiani o wszelkich próbach uzyskania dostępu do stron WWW zawierających treści przeznaczone tylko dla dorosłych lub w jakiś inny sposób nieodpowiednie dla dzieci;

- Zazdrośni małżonkowie lub partnerzy mogą wykorzystać keyloggera, aby śledzić aktywność w Internecie swojej drugiej połówki, jeśli podejrzewają "wirtualną zdradę"

- Bezpieczeństwo firmy: śledzenie wykorzystywania komputerów do celów niezwiązanych z pracą lub używania stacji roboczych po godzinach pracy;

- Bezpieczeństwo firmy: wykorzystanie keyloggerów, aby śledzić wprowadzanie kluczowych słów i fraz związanych z informacjami handlowymi, które w przypadku ujawnienia mogą zaszkodzić firmie (szkody materialne lub inne);

- Inne bezpieczeństwo (np. organy ścigania): wykorzystanie danych uzyskanych za pomocą keyloggera do analizowania i śledzenia incydentów związanych z użyciem komputerów osobistych;

- Inne.

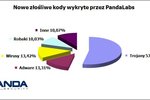

Ponadto, wiele keyloggerów ukrywa się w systemie (tj. mają funkcjonalność rootkita), przez co stanowią pełnoprawne programy trojańskie.

Ponieważ keyloggery są coraz powszechniej wykorzystywane przez cyberprzestępców, ich wykrywanie staje się priorytetem firm antywirusowych. System klasyfikacji szkodliwego oprogramowania firmy Kaspersky Lab zawiera specjalną kategorię dla szkodliwych programów z funkcjonalnością rejestrowania uderzeń klawiszy: Trojan-Spy. Programy typu Trojan-Spy, jak sugeruje ich nazwa, śledzą aktywność użytkownika, zapisują te informacje na jego dysku twardym, a następnie przesyłają je autorowi trojana lub osobie, która go kontroluje. Zebrane informacje obejmują uderzenia klawiszy i zrzuty ekranu, które są wykorzystywane do kradzieży danych bankowych lub pomagają w dokonywaniu oszustw internetowych.

Dlaczego keyloggery stanowią zagrożenie

W przeciwieństwie do innych typów szkodliwego oprogramowania, keyloggery nie stanowią zagrożenia dla samego systemu. Są jednak poważnym zagrożeniem dla użytkowników, ponieważ mogą być wykorzystywane do przechwytywania haseł i innych poufnych informacji wprowadzanych z klawiatury. W rezultacie, w ręce cyberprzestępców mogą wpaść kody PIN i numery kont w systemach płatności online, hasła do kont gier internetowych, adresy e-mail, nazwy użytkowników, hasła poczty elektronicznej itd.

Hakerzy a portale społecznościowe

Hakerzy a portale społecznościowe

oprac. : Aleksander Walczak / eGospodarka.pl

Przeczytaj także

-

![Dostałeś SMS z powiadomieniem o wiadomości na skrzynce głosowej? To może być phishing Dostałeś SMS z powiadomieniem o wiadomości na skrzynce głosowej? To może być phishing]()

Dostałeś SMS z powiadomieniem o wiadomości na skrzynce głosowej? To może być phishing

-

![Uwaga! Trojan udaje lokalizator osób zarażonych koronawirusem Uwaga! Trojan udaje lokalizator osób zarażonych koronawirusem]()

Uwaga! Trojan udaje lokalizator osób zarażonych koronawirusem

-

![Płatności online: strach o bezpieczeństwo i brak zabezpieczeń Płatności online: strach o bezpieczeństwo i brak zabezpieczeń]()

Płatności online: strach o bezpieczeństwo i brak zabezpieczeń

-

![Phishing finansowy słabnie, ale Android ciągle na celowniku [© kelly marken - Fotolia.com] Phishing finansowy słabnie, ale Android ciągle na celowniku]()

Phishing finansowy słabnie, ale Android ciągle na celowniku

-

![Tabnabbing - nowa technika phishingu Tabnabbing - nowa technika phishingu]()

Tabnabbing - nowa technika phishingu

-

![Portale społecznościowe zagrożone [© stoupa - Fotolia.com] Portale społecznościowe zagrożone]()

Portale społecznościowe zagrożone

-

![Kradzież tożsamości w czasie kryzysu Kradzież tożsamości w czasie kryzysu]()

Kradzież tożsamości w czasie kryzysu

-

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009]()

Wirusy, trojany, phishing IV-VI 2009

-

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009]()

Wirusy, trojany, phishing I-III 2009

![Phishing finansowy słabnie, ale Android ciągle na celowniku [© kelly marken - Fotolia.com] Phishing finansowy słabnie, ale Android ciągle na celowniku](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Phishing-finansowy-slabnie-ale-Android-ciagle-na-celowniku-152740-150x100crop.jpg)

![Portale społecznościowe zagrożone [© stoupa - Fotolia.com] Portale społecznościowe zagrożone](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Portale-spolecznosciowe-zagrozone-MBuPgy.jpg)

![Wirusy, trojany, phishing IV-VI 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing IV-VI 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-IV-VI-2009-apURW9.jpg)

![Wirusy, trojany, phishing I-III 2009 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing I-III 2009](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-I-III-2009-apURW9.jpg)

![Obligacje sposobem na finansowanie inwestycji unijnych [© Minerva Studio - Fotolia.com] Obligacje sposobem na finansowanie inwestycji unijnych](https://s3.egospodarka.pl/grafika/jednostki-samorzadu-terytorialnego/Obligacje-sposobem-na-finansowanie-inwestycji-unijnych-iG7AEZ.jpg)

![e-Społeczności w działaniach PR [© Minerva Studio - Fotolia.com] e-Społeczności w działaniach PR](https://s3.egospodarka.pl/grafika/PR/e-Spolecznosci-w-dzialaniach-PR-iG7AEZ.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2024 roku [© pixabay.com] Święta i dni wolne od pracy w Niemczech w 2024 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2024-roku-256673-150x100crop.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-50x33crop.jpg) Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

![OC w życiu prywatnym najemcy - dlaczego warto je mieć? [© Alexander Raths - Fotolia.com] OC w życiu prywatnym najemcy - dlaczego warto je mieć?](https://s3.egospodarka.pl/grafika2/OC-w-zyciu-prywatnym/OC-w-zyciu-prywatnym-najemcy-dlaczego-warto-je-miec-259516-150x100crop.jpg)

![Kolizja ze zwierzęciem? Najłatwiej o odszkodowanie z polisy AC [© pexels-izafi] Kolizja ze zwierzęciem? Najłatwiej o odszkodowanie z polisy AC](https://s3.egospodarka.pl/grafika2/kolizja-ze-zwierzeciem/Kolizja-ze-zwierzeciem-Najlatwiej-o-odszkodowanie-z-polisy-AC-259398-150x100crop.jpg)

![Oferta mieszkań na wynajem znowu się kurczy? [© Piotr Adamowicz - Fotolia.com] Oferta mieszkań na wynajem znowu się kurczy?](https://s3.egospodarka.pl/grafika2/rynek-najmu/Oferta-mieszkan-na-wynajem-znowu-sie-kurczy-259532-150x100crop.jpg)

![Dopłaty do używanych samochodów elektrycznych coraz bliżej? [© Stefan Schweihofer z Pixabay] Dopłaty do używanych samochodów elektrycznych coraz bliżej?](https://s3.egospodarka.pl/grafika2/samochody-elektryczne/Doplaty-do-uzywanych-samochodow-elektrycznych-coraz-blizej-259521-150x100crop.jpg)

![Ubezpieczenie dla zwierząt także w ramach polisy mieszkaniowej [© Alexander Taoussanidis z Pixabay] Ubezpieczenie dla zwierząt także w ramach polisy mieszkaniowej](https://s3.egospodarka.pl/grafika2/ubezpieczenie-zwierzat-domowych/Ubezpieczenie-dla-zwierzat-takze-w-ramach-polisy-mieszkaniowej-259494-150x100crop.jpg)

![Rozporządzenie DORA. Surowe kary dla firm za nieprzestrzeganie przepisów [© igor - Fotolia.com] Rozporządzenie DORA. Surowe kary dla firm za nieprzestrzeganie przepisów](https://s3.egospodarka.pl/grafika2/rozporzadzenie-DORA/Rozporzadzenie-DORA-Surowe-kary-dla-firm-za-nieprzestrzeganie-przepisow-259512-150x100crop.jpg)