Cyberprzestępcy opróżniają bankomaty

2014-10-08 11:17

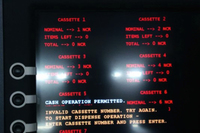

Ekran zainfekowanego bankomatu © fot. mat. prasowe

Przeczytaj także: Zaawansowane ataki hakerskie w Europie 2013

Jak to działa?

Osoba podchodzi do bankomatu, wkłada rozruchową płytę CD w celu zainstalowania szkodliwego oprogramowania, a po powtórnym uruchomieniu bankomat jest już pod władzą cyberprzestępcy. Jest noc, niedziela lub poniedziałek (to jedyny czas, w którym szkodliwe oprogramowanie przechwytuje polecenia). Atakujący wprowadza kombinację cyfr na klawiaturze, następnie dzwoni w celu uzyskania dalszych instrukcji od innego członka gangu – tego, który zna algorytm i potrafi wygenerować klucz sesji w oparciu o pokazany numer. Po wprowadzeniu klucza bankomat wyświetla informacje odnośnie środków dostępnych w poszczególnych kasetkach z pieniędzmi. Atakujący wybiera jedną kasetkę i otrzymuje z niej jednorazowo 40 banknotów.

Globalny Zespół ds. Badań i Analiz (GReAT) z Kaspersky Lab przeprowadził dochodzenie dotyczące omawianego ataku – szkodliwe oprogramowanie zidentyfikowane i nazwane przez Kaspersky Lab Backdoor.MSIL.Tyupkin zostało jak dotąd wykryte w bankomatach w Ameryce Łacińskiej, Europie i Azji.

fot. mat. prasowe

Ekran zainfekowanego bankomatu

Cyberprzestępcy instalują szkodliwe oprogramowanie, które oddaje bankomat pod ich kontrolę

Jak banki mogą zmniejszyć ryzyko

- Rozważyć zainwestowanie w wysokiej jakości rozwiązania bezpieczeństwa i dopilnować, aby bankomaty posiadały uaktualnioną ochronę antywirusową.

- Wymienić wszystkie blokady oraz klucze uniwersalne w górnej pokrywie bankomatów i zrezygnować z ustawień domyślnych producenta.

- Zainstalować alarm – cyberprzestępcy stojący za oprogramowaniem Tyupkin zainfekowali tylko bankomaty, na których nie zainstalowano takiego sprzętu.

- Zmienić domyślne hasło BIOS-u bankomatów.

- Aby uzyskać wskazówki odnośnie metod sprawdzenia, czy bankomaty są zainfekowane, można skontaktować się bezpośrednio z ekspertami z Kaspersky Lab pod adresem intelreports@kaspersky.com. Do przeprowadzenia pełnego skanowania systemu bankomatu i usunięcia backdoora można wykorzystać darmowe narzędzie Kaspersky Virus Removal Tool (do pobrania na stronie http://support.kaspersky.com/pl/viruses/avptool2011?level=2#downloads).

Boom na malvertising wśród hakerów

Boom na malvertising wśród hakerów

oprac. : Agata Fąs / eGospodarka.pl

Przeczytaj także

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Zagrożenia internetowe w 2018 roku wg Kaspersky Lab [© patpongstock - Fotolia.com] Zagrożenia internetowe w 2018 roku wg Kaspersky Lab](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-w-2018-roku-wg-Kaspersky-Lab-199333-150x100crop.jpg)

![Zagrożenia internetowe w 2017 roku wg Kaspersky Lab [© DREIDREIEINS Foto - Fotolia.com] Zagrożenia internetowe w 2017 roku wg Kaspersky Lab](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Zagrozenia-internetowe-w-2017-roku-wg-Kaspersky-Lab-184421-150x100crop.jpg)

![Szyfrowanie danych - cyberprzestępcy to lubią [© a3701027 - Fotolia.com] Szyfrowanie danych - cyberprzestępcy to lubią](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szyfrowanie-danych-cyberprzestepcy-to-lubia-153364-150x100crop.jpg)

![Zaawansowane ataki hakerskie 2013 [© Amir Kaljikovic - Fotolia.com] Zaawansowane ataki hakerskie 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepczosc/Zaawansowane-ataki-hakerskie-2013-133589-150x100crop.jpg)

![Google promuje protokół HTTPS [© Imillian - Fotolia.com] Google promuje protokół HTTPS](https://s3.egospodarka.pl/grafika2/certyfikat-SSL/Google-promuje-protokol-HTTPS-144583-150x100crop.jpg)

![Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów [© wygenerowane przez AI] Jak dbać o psa podczas upałów? Poradnik na lato dla właścicieli czworonogów](https://s3.egospodarka.pl/grafika2/psy/Jak-dbac-o-psa-podczas-upalow-Poradnik-na-lato-dla-wlascicieli-czworonogow-267478-150x100crop.png)

![Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce [© wygenerowane przez AI] Stabilność zatrudnienia to mit? Nowe trendy i oczekiwania pracowników w Polsce](https://s3.egospodarka.pl/grafika2/praca-tymczasowa/Stabilnosc-zatrudnienia-to-mit-Nowe-trendy-i-oczekiwania-pracownikow-w-Polsce-267470-150x100crop.png)

![Magazyny w Polsce, czyli stabilizacja i kurs na self storage [© Freepik] Magazyny w Polsce, czyli stabilizacja i kurs na self storage](https://s3.egospodarka.pl/grafika2/rynek-powierzchni-magazynowych/Magazyny-w-Polsce-czyli-stabilizacja-i-kurs-na-self-storage-267456-150x100crop.jpg)

![Boty w dziale obsługi klienta: oswojone czy nie? [© freepik] Boty w dziale obsługi klienta: oswojone czy nie?](https://s3.egospodarka.pl/grafika2/boty/Boty-w-dziale-obslugi-klienta-oswojone-czy-nie-267451-150x100crop.jpg)

![5 błędów, które mogą pogrążyć twój artykuł natywny [© DDRockstar - Fotolia.com] 5 błędów, które mogą pogrążyć twój artykuł natywny](https://s3.egospodarka.pl/grafika2/artykul-natywny/5-bledow-ktore-moga-pograzyc-twoj-artykul-natywny-229455-150x100crop.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Ranking najlepszych kont osobistych [© wygenerowane przez AI] Ranking najlepszych kont osobistych](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-najlepszych-kont-osobistych-267141-150x100crop.png)

Jak poznać wysokość przyszłej emerytury?

Jak poznać wysokość przyszłej emerytury?

![Ceny mieszkań w Polsce rosną, a sprzedaż spada - co dalej z rynkiem mieszkaniowym? [© wygenerowane przez AI] Ceny mieszkań w Polsce rosną, a sprzedaż spada - co dalej z rynkiem mieszkaniowym?](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-w-Polsce-rosna-a-sprzedaz-spada-co-dalej-z-rynkiem-mieszkaniowym-267477-150x100crop.png)

![Freelancing w Polsce: Zarobki, trendy, wpływ AI i wyzwania [© wygenerowane przez AI] Freelancing w Polsce: Zarobki, trendy, wpływ AI i wyzwania](https://s3.egospodarka.pl/grafika2/etat/Freelancing-w-Polsce-Zarobki-trendy-wplyw-AI-i-wyzwania-267474-150x100crop.png)

![Inflacja wzrosła w czerwcu - koniec marzeń o obniżce stóp procentowych? [© wygenerowane przez AI] Inflacja wzrosła w czerwcu - koniec marzeń o obniżce stóp procentowych?](https://s3.egospodarka.pl/grafika2/inflacja/Inflacja-wzrosla-w-czerwcu-koniec-marzen-o-obnizce-stop-procentowych-267473-150x100crop.png)

![Kiedy prezent ślubny trzeba zgłosić do skarbówki? Przepisy i limity [© wygenerowane przez AI] Kiedy prezent ślubny trzeba zgłosić do skarbówki? Przepisy i limity](https://s3.egospodarka.pl/grafika2/prezenty/Kiedy-prezent-slubny-trzeba-zglosic-do-skarbowki-Przepisy-i-limity-267472-150x100crop.png)

![Wynajem mieszkania czy zakup na kredyt - co aktualnie bardziej się opłaca? [© wygenerowane przez AI] Wynajem mieszkania czy zakup na kredyt - co aktualnie bardziej się opłaca?](https://s3.egospodarka.pl/grafika2/mieszkania/Wynajem-mieszkania-czy-zakup-na-kredyt-co-aktualnie-bardziej-sie-oplaca-267471-150x100crop.png)

![Nowe Isuzu D-Max 1.9 TD - test pick-upa po liftingu: cena, osiągi, opinie [© Wojciech Krzemiński] Nowe Isuzu D-Max 1.9 TD - test pick-upa po liftingu: cena, osiągi, opinie](https://s3.egospodarka.pl/grafika2/Isuzu-D-Max/Nowe-Isuzu-D-Max-1-9-TD-test-pick-upa-po-liftingu-cena-osiagi-opinie-267461-150x100crop.jpg)