Rosyjscy ambasadorzy w załączniku - BlackEnergy atakuje

2014-09-25 13:42

Przeczytaj także: Ten trojan wyczyści ci konto bankowe

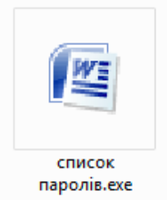

Jak podają eksperci ds. bezpieczeństwa ESET, wykryty atak bazuje na znanym już koniu trojańskim BlackEnergy, który od czasu pierwszego pojawienia się w sieci (2007 rok) przeszedł sporą ewolucję. Atak z wykorzystaniem BlackEnergy jest tzw. atakiem targetowanym, wykorzystującym wiadomości email skierowane do konkretnych firm i instytucji. W ataku użyte zostały różne metody dotarcia do swoich ofiar – od wykorzystania luk w zainstalowanych na komputerze programach, przez wiadomości phishingowe z załączonymi zainfekowanymi plikami, a niekiedy wykorzystanie obu tych metod jednocześnie.Rozsyłany jako załącznik do maila dokument tekstowy ,,Russian ambassadors to conquer world.doc”(Rosyjscy ambasadorzy podbijają świat), jest przynętą na nieostrożnego pracownika wziętego na cel firmy. Kliknięcie załącznika skutkuje wykorzystaniem luki w programie Microsoft Word oraz uruchomieniem BlackEnergy. Jednocześnie wyświetlony zostaje dokument o tytule „Rosyjscy ambasadorzy: następnie przejmiemy Katalonię i Wenecję, Szkocję i Alaskę”. W maju laboratorium ESET zidentyfikowało kolejny plik, który jest wykorzystywany w ataku do instalacji BlackEnergy – to plik wykonywalny ,,список паролiв” (z języka ukraińskiego: ,,lista haseł”), którego ikona może sugerować, że jest to kolejny dokument tekstowy Word.

fot. mat. prasowe

Dokument Word w załączniku

Dokument tekstowy ,,Russian ambassadors to conquer world.doc" rozsyłany jest do firm jako załącznik

Eksperci z firmy ESET zauważyli, że na przełomie sierpnia i września schemat ataku został zmodyfikowany. Według systemu telemetrycznego ESET LiveGrid do infekowania komputerów wykorzystywano również specjalnie spreparowany dokument PowerPoint, a także niezidentyfikowane luki w Javie, a także program Team Viewer, przeznaczony m.in. do zdalnego kontrolowania komputera.

fot. mat. prasowe

Plik wykonywalny

Plik wykonywalny ,,список паролiв” jest kolejnym plikiem wykorzystywanym do instalacji trojana

Wykryty przez ekspertów firmy ESET atak dotknął szczególnie firmy na Ukrainie i w Polsce. Samo zagrożenie nie jest nowe, ale od momentu powstania BlackEnergy znacząco ewoluował. Początkowo wspomniany trojan był zaprojektowany do ataków DDoS. Obecnie, dzięki modułowej architekturze, BlackEnergy stał się narzędziem, które cyberprzestępca może wykorzystać do rozsyłania spamu, oszustw bankowych czy kradzieży plików z zainfekowanego komputera. Eksperci z firmy ESET podkreślają, że trojan BlackEnergy nadal jest aktywny i stanowi zagrożenie, szczególnie dla firm i instytucji, nie tylko w Polsce i na Ukrainie.

![Zagrożenia w sieci: spokój mąci nie tylko phishing [© pixabay.com] Zagrożenia w sieci: spokój mąci nie tylko phishing](https://s3.egospodarka.pl/grafika2/CERT/Zagrozenia-w-sieci-spokoj-maci-nie-tylko-phishing-244620-150x100crop.jpg) Zagrożenia w sieci: spokój mąci nie tylko phishing

Zagrożenia w sieci: spokój mąci nie tylko phishing

oprac. : Agata Fąs / eGospodarka.pl

Przeczytaj także

-

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci]()

Jak przestępcy wyłudzają pieniądze w sieci

-

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu]()

CERT Orange Polska: 2020 rok pod znakiem phishingu

-

![Fałszywy mail od Poczty Polskiej zmieni twój komputer w zombie [© Ralf Geithe - Fotolia.com] Fałszywy mail od Poczty Polskiej zmieni twój komputer w zombie]()

Fałszywy mail od Poczty Polskiej zmieni twój komputer w zombie

-

![Nowy wirus podmienia numery kont bankowych [© Ivelin Radkov - Fotolia.com] Nowy wirus podmienia numery kont bankowych]()

Nowy wirus podmienia numery kont bankowych

-

![Mail od Poczty Polskiej? Nie, to cyberprzestępcy Mail od Poczty Polskiej? Nie, to cyberprzestępcy]()

Mail od Poczty Polskiej? Nie, to cyberprzestępcy

-

![Dr.Web: zagrożenia internetowe w XI 2014 r. Dr.Web: zagrożenia internetowe w XI 2014 r.]()

Dr.Web: zagrożenia internetowe w XI 2014 r.

-

![Portale społecznościowe: zagrożenia Portale społecznościowe: zagrożenia]()

Portale społecznościowe: zagrożenia

-

![Złośliwe oprogramowanie - nowe trendy [© stoupa - Fotolia.com] Złośliwe oprogramowanie - nowe trendy]()

Złośliwe oprogramowanie - nowe trendy

-

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware]()

6 najpopularniejszych sposobów na zarażenie programami malware

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Jak przestępcy wyłudzają pieniądze w sieci [© Andrea Danti - Fotolia.com] Jak przestępcy wyłudzają pieniądze w sieci](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Jak-przestepcy-wyludzaja-pieniadze-w-sieci-239886-150x100crop.jpg)

![CERT Orange Polska: 2020 rok pod znakiem phishingu [© weerapat1003 - Fotolia.com] CERT Orange Polska: 2020 rok pod znakiem phishingu](https://s3.egospodarka.pl/grafika2/CERT/CERT-Orange-Polska-2020-rok-pod-znakiem-phishingu-237354-150x100crop.jpg)

![Fałszywy mail od Poczty Polskiej zmieni twój komputer w zombie [© Ralf Geithe - Fotolia.com] Fałszywy mail od Poczty Polskiej zmieni twój komputer w zombie](https://s3.egospodarka.pl/grafika2/ESET/Falszywy-mail-od-Poczty-Polskiej-zmieni-twoj-komputer-w-zombie-163258-150x100crop.jpg)

![Nowy wirus podmienia numery kont bankowych [© Ivelin Radkov - Fotolia.com] Nowy wirus podmienia numery kont bankowych](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Nowy-wirus-podmienia-numery-kont-bankowych-158300-150x100crop.jpg)

![Złośliwe oprogramowanie - nowe trendy [© stoupa - Fotolia.com] Złośliwe oprogramowanie - nowe trendy](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Zlosliwe-oprogramowanie-nowe-trendy-MBuPgy.jpg)

![6 najpopularniejszych sposobów na zarażenie programami malware [© tashatuvango - Fotolia.com] 6 najpopularniejszych sposobów na zarażenie programami malware](https://s3.egospodarka.pl/grafika2/cyberzagrozenia/6-najpopularniejszych-sposobow-na-zarazenie-programami-malware-236297-150x100crop.jpg)

![Polscy internauci omijają Alibaba.com [© contrastwerkstatt - Fotolia.com] Polscy internauci omijają Alibaba.com](https://s3.egospodarka.pl/grafika2/handel-elektroniczny/Polscy-internauci-omijaja-Alibaba-com-143830-150x100crop.jpg)

![W Plus Odkup smartfon nawet 1500 złotych taniej [© Dariusz Sankowski z Pixabay] W Plus Odkup smartfon nawet 1500 złotych taniej](https://s3.egospodarka.pl/grafika2/Plus/W-Plus-Odkup-smartfon-nawet-1500-zlotych-taniej-259411-150x100crop.jpg)

![Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci? [© Solen Feyissa z Pixabay] Czy TikTok naprawdę jest zagrożeniem? Jak chronić siebie i dzieci?](https://s3.egospodarka.pl/grafika2/TikTok/Czy-TikTok-naprawde-jest-zagrozeniem-Jak-chronic-siebie-i-dzieci-259412-150x100crop.jpg)

![Polska gospodarka odżywa [© Warakorn - Fotolia.com] Polska gospodarka odżywa](https://s3.egospodarka.pl/grafika2/polska-gospodarka/Polska-gospodarka-odzywa-259410-150x100crop.jpg)

![8 rekomendacji w sprawie sztucznej inteligencji [© Gerd Altmann z Pixabay] 8 rekomendacji w sprawie sztucznej inteligencji](https://s3.egospodarka.pl/grafika2/sztuczna-inteligencja/8-rekomendacji-w-sprawie-sztucznej-inteligencji-259392-150x100crop.jpg)

![Jak reklamować ośrodek wypoczynkowy lub hotel? [© kadmy - fotolia.com] Jak reklamować ośrodek wypoczynkowy lub hotel?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Jak-reklamowac-osrodek-wypoczynkowy-lub-hotel-221435-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne? [© lichtmeister - fotolia.com] Porównanie i ocena wyników mailingu - czy tylko wskaźniki są ważne?](https://s3.egospodarka.pl/grafika2/mailing/Porownanie-i-ocena-wynikow-mailingu-czy-tylko-wskazniki-sa-wazne-220933-150x100crop.jpg)

![Niższe limity podatkowe od 2024 roku [© apops - Fotolia.com] Niższe limity podatkowe od 2024 roku](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nizsze-limity-podatkowe-od-2024-roku-255258-150x100crop.jpg)

ROBYG z nowym etapem Portu Popowice we Wrocławiu

ROBYG z nowym etapem Portu Popowice we Wrocławiu

![Najlepsze lokaty i rachunki oszczędnościowe IV 2024 r. [© Mariusz Blach - Fotolia.com] Najlepsze lokaty i rachunki oszczędnościowe IV 2024 r.](https://s3.egospodarka.pl/grafika2/lokaty-bankowe/Najlepsze-lokaty-i-rachunki-oszczednosciowe-IV-2024-r-259421-150x100crop.jpg)

![Renta rodzinna. Możesz pracować, ale pamiętaj o limitach [© Paul G z Pixabay] Renta rodzinna. Możesz pracować, ale pamiętaj o limitach](https://s3.egospodarka.pl/grafika2/renta-rodzinna/Renta-rodzinna-Mozesz-pracowac-ale-pamietaj-o-limitach-259414-150x100crop.jpg)

![IPO w Europie: I kw. 2024 oznaką ożywienia [© moomsabuy - Fotolia.com] IPO w Europie: I kw. 2024 oznaką ożywienia](https://s3.egospodarka.pl/grafika2/debiuty-gieldowe/IPO-w-Europie-I-kw-2024-oznaka-ozywienia-259409-150x100crop.jpg)

![Żądanie ewentualne pozwu dopiero po oddaleniu żądania głównego [© apops - Fotolia.com] Żądanie ewentualne pozwu dopiero po oddaleniu żądania głównego](https://s3.egospodarka.pl/grafika2/sad/Zadanie-ewentualne-pozwu-dopiero-po-oddaleniu-zadania-glownego-259393-150x100crop.jpg)