cyberprzestępcy - wiadomości i porady tematyczne

-

![F-Secure: zagrożenia internetowe 2011 [© stoupa - Fotolia.com] F-Secure: zagrożenia internetowe 2011]()

F-Secure: zagrożenia internetowe 2011

10:36 20.12.2010

... poruszała się śledzona osoba, a nawet wyznaczyć jej pozycję na mapie. Portale społecznościowe Prognozując zagrożenia na 2011 rok, należy pamiętać, że cyberprzestępcy zawsze pojawiają się tam, gdzie znajdują się duże skupiska potencjalnych ofiar. Dzięki temu mogą „ukryć się w tłumie”, równocześnie działając na ...

Tematy: F-Secure, zagrożenia internetowe, ataki internetowe, cyberprzestępcy -

![Złośliwe kody na Twitterze Złośliwe kody na Twitterze]()

Złośliwe kody na Twitterze

09:59 13.12.2010

... i media społecznościowe rozpowszechniane są zagrożenia. Najpopularniejsze tematy, którymi cyberprzestępcy wabią swoje ofiary to "Kalendarz adwentowy", "Chanuka"oraz "Grinch". Według PandaLabs, laboratorium systemów zabezpieczających firmy Panda Security, cyberprzestępcy wykorzystują Twitter do rozpowszechniania złośliwych kodów w wiadomościach ...

Tematy: trojany, robaki, zagrożenia internetowe, cyberprzestępcy -

![Polki a bezpieczeństwo w sieci [© Scanrail - Fotolia.com] Polki a bezpieczeństwo w sieci]()

Polki a bezpieczeństwo w sieci

00:15 12.12.2010

... problemu zajęło im od 1 do 6 dni (30 proc.). Polka jako ofiara cyberprzestępcy czuje się najczęściej zdenerwowana (60 proc.), zła (57 proc.) lub zirytowana ... .). Dodają też, że ich zdaniem istnieje nikła szansa na zidentyfikowanie i ukaranie cyberprzestępcy (58 proc.). Informacje o badaniu Badanie zostało zrealizowane przez firmę badawczą Gemius ...

Tematy: cyberprzestępcy, ataki internetowe, bezpieczeczeństwo w sieci, zagrożenia internetowe -

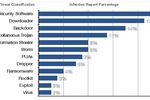

![Kaspersky Lab: szkodliwe programy XI 2010 Kaspersky Lab: szkodliwe programy XI 2010]()

Kaspersky Lab: szkodliwe programy XI 2010

11:43 08.12.2010

Według ekspertów Kaspersky Lab w listopadzie 2010 zdecydowanie największym zagrożeniem były ataki drive-by download, charakteryzujące się tym, że na komputery użytkowników zostaje pobrane szkodliwe oprogramowanie w momencie odwiedzenia przez nich zainfekowanych stron internetowych. Ten rodzaj ataków powoduje infekcję komputerów, nawet jeśli ...

Tematy: szkodliwe programy, Kaspersky Lab, wirusy, trojany -

![Cyberprzestępcy a pozycjonowanie stron [© stoupa - Fotolia.com] Cyberprzestępcy a pozycjonowanie stron]()

Cyberprzestępcy a pozycjonowanie stron

11:24 07.12.2010

... kierunki podróży. Legalnie działające firmy pozycjonują swoje strony tak, aby dotrzeć do zainteresowanych użytkowników i trafić w ich potrzeby. A gdzie internauci, tam cyberprzestępcy, którzy wykorzystując popularne wyniki wyszukiwania próbują zmamić swoje ofiary i złapać w sprytnie opracowane pułapki. Jak się przed tym bronić radzą eksperci ...

Tematy: pozycjonowanie stron WWW, pozycjonowanie stron www w wyszukiwarkach, oszustwa internetowe, fałszywe strony internetowe -

![Więcej ataków typu SEO poisoning [© stoupa - Fotolia.com] Więcej ataków typu SEO poisoning]()

Więcej ataków typu SEO poisoning

00:10 02.12.2010

... fałszywy antywirus. Wyświetla on informację o poważnej infekcji komputera, którą można wyleczyć wyłącznie po zakupie pełnej wersji danej aplikacji. W ten sposób cyberprzestępcy wyłudzają od nieświadomych zagrożenia użytkowników realne pieniądze. W jaki sposób chronić się przed SEO poisoningiem? Specjaliści z firmy ESET radzą, aby przede ...

Tematy: zagrożenia internetowe, cyberprzestępcy, ataki internetowe, złośliwe oprogramowanie -

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

00:16 28.11.2010

... firmy Microsoft, takich jak SQL Server, Visual Studio, MS Office itp. Wcześniej cyberprzestępcy wykorzystywali tylko luki w systemach operacyjnych firmy Microsoft. Jednak w ciągu ... w 2009, 2008 ... a nawet w 2007 roku! Wielu użytkowników myśli, że cyberprzestępcy wykorzystują tylko nowe luki w zabezpieczeniach. Jednak wśród luk, które występują w ...

Tematy: cyberprzestępcy, ataki internetowe, ataki hakerów, szkodliwe programy -

![Fałszywe antywirusy plagą 2010r. Fałszywe antywirusy plagą 2010r.]()

Fałszywe antywirusy plagą 2010r.

09:56 26.11.2010

... badania przeprowadzonego przez PandaLabs, twórcy rogueware’u zarabiają ponad 34 milionów dolarów miesięcznie, co daje w przybliżeniu 415 milionów dolarów zysków rocznie. Cyberprzestępcy dokładają starań, aby fałszywe antywirusy wzbudzały zaufanie wyglądem. Jak działają fałszywe antywirusy Użytkownicy mogą zarazić się między innymi surfując w sieci ...

Tematy: fałszywe strony internetowe, cyberprzestępcy, fałszywe programy antywirusowe, fałszywe antywirusy -

![Bezpieczeństwo Internetu 2010 Bezpieczeństwo Internetu 2010]()

Bezpieczeństwo Internetu 2010

09:53 24.11.2010

... celu uzyskania dostępu do usług bankowych, transakcji sklepowych i innych usług internetowych, z których korzystają użytkownicy. Model chmurowy: Z badania wynika, że cyberprzestępcy w coraz szerszym zakresie stosują chmurowe usługi i aplikacje internetowe do dystrybucji swojego oprogramowania. W szczególności używają oni aplikacji internetowych (np ...

Tematy: bezpieczeństwo w sieci, bezpieczeństwo w internecie, bezpieczeństwo informacji, zagrożenia internetowe -

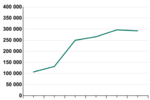

![Kaspersky Lab: szkodliwe programy X 2010 Kaspersky Lab: szkodliwe programy X 2010]()

Kaspersky Lab: szkodliwe programy X 2010

09:56 05.11.2010

... na 49 różnych luk w zabezpieczeniach. Poprzedni rekord został ustanowiony w sierpniu tego roku, gdy załatano 34 luki. To wyraźnie pokazuje, że cyberprzestępcy aktywnie wykorzystują wady w produktach giganta w dziedzinie oprogramowania. Przykładem może być robak Stuxnet, który wykorzystał cztery niezałatane luki zero-day. Październikowy biuletyn ...

Tematy: szkodliwe programy, Kaspersky Lab, wirusy, trojany

![F-Secure: zagrożenia internetowe 2011 [© stoupa - Fotolia.com] F-Secure: zagrożenia internetowe 2011](https://s3.egospodarka.pl/grafika/F-Secure/F-Secure-zagrozenia-internetowe-2011-MBuPgy.jpg)

![Polki a bezpieczeństwo w sieci [© Scanrail - Fotolia.com] Polki a bezpieczeństwo w sieci](https://s3.egospodarka.pl/grafika/cyberprzestepcy/Polki-a-bezpieczenstwo-w-sieci-apURW9.jpg)

![Cyberprzestępcy a pozycjonowanie stron [© stoupa - Fotolia.com] Cyberprzestępcy a pozycjonowanie stron](https://s3.egospodarka.pl/grafika/pozycjonowanie-stron-WWW/Cyberprzestepcy-a-pozycjonowanie-stron-MBuPgy.jpg)

![Więcej ataków typu SEO poisoning [© stoupa - Fotolia.com] Więcej ataków typu SEO poisoning](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Wiecej-atakow-typu-SEO-poisoning-MBuPgy.jpg)

![Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens? [© amathieu - fotolia.com] Linki dofollow i nofollow - jakie są różnice i czy linki nofollow mają sens?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-dofollow-i-nofollow-jakie-sa-roznice-i-czy-linki-nofollow-maja-sens-227269-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels] Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód [© pexels]](https://s3.egospodarka.pl/grafika2/male-mieszkanie/Dlaczego-nowe-mieszkania-sa-coraz-mniejsze-Dane-GUS-pokazuja-prawdziwy-powod-271222-50x33crop.jpg) Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

Dlaczego nowe mieszkania są coraz mniejsze? Dane GUS pokazują prawdziwy powód

![Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu? [© pexels] Zatrudnianie cudzoziemców: co wnoszą na rynek pracy pracownicy z Indii, Filipin czy Nepalu?](https://s3.egospodarka.pl/grafika2/zatrudnianie-cudzoziemcow/Zatrudnianie-cudzoziemcow-co-wnosza-na-rynek-pracy-pracownicy-z-Indii-Filipin-czy-Nepalu-271324-150x100crop.jpg)

![Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną? [© pexels] Ceny paliw rosną. Ile kosztuje przejechanie 100 km i jak radzimy sobie z drożyzną?](https://s3.egospodarka.pl/grafika2/paliwo/Ceny-paliw-rosna-Ile-kosztuje-przejechanie-100-km-i-jak-radzimy-sobie-z-drozyzna-271321-150x100crop.jpg)

![Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady [© wygenerowane przez AI] Posiadasz kryptowaluty? Musisz rozliczyć się w PIT-38, nawet jeśli żadnej nie sprzedałeś. Sprawdź, jakie są zasady](https://s3.egospodarka.pl/grafika2/Bitcoin/Posiadasz-kryptowaluty-Musisz-rozliczyc-sie-w-PIT-38-nawet-jesli-zadnej-nie-sprzedales-Sprawdz-jakie-sa-zasady-271315-150x100crop.jpg)

![Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków? [© pexels] Przechytrzyć ruch drogowy, czyli kiedy wyjechać na Wielkanoc, żeby uniknąć korków?](https://s3.egospodarka.pl/grafika2/podroze-Polakow/Przechytrzyc-ruch-drogowy-czyli-kiedy-wyjechac-na-Wielkanoc-zeby-uniknac-korkow-271302-150x100crop.jpg)

![Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą? [© wygenerowane przez AI] Podatek u źródła: kiedy certyfikat rezydencji i oświadczenie nie wystarczą?](https://s3.egospodarka.pl/grafika2/podatek-u-zrodla/Podatek-u-zrodla-kiedy-certyfikat-rezydencji-i-oswiadczenie-nie-wystarcza-271314-150x100crop.jpg)

![Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast? [© wygenerowane przez AI] Najem krótkoterminowy czeka zmiana przepisów. Kara 50.000 zł, zgoda sąsiadów i zakazy w centrach miast?](https://s3.egospodarka.pl/grafika2/wynajem-krotkoterminowy/Najem-krotkoterminowy-czeka-zmiana-przepisow-Kara-50-000-zl-zgoda-sasiadow-i-zakazy-w-centrach-miast-271300-150x100crop.jpg)

![KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos? [© wygenerowane przez AI] KSeF od 1 kwietnia 2026 - czy najmniejsze firmy czeka chaos?](https://s3.egospodarka.pl/grafika2/KSeF/KSeF-od-1-kwietnia-2026-czy-najmniejsze-firmy-czeka-chaos-271299-150x100crop.jpg)