-

![Internet i komputery w Polsce - raport 2005 Internet i komputery w Polsce - raport 2005]()

Internet i komputery w Polsce - raport 2005

... pobrania oficjalnych formularzy ze strony internetowej. • Możliwość wyszukania informacji, pobrania oraz odesłania wypełnionych formularzy za pomocą Internetu. • Możliwość dokonania wszystkich czynności niezbędnych do ...

-

![Łata Microsoftu zawiesza system [© Nmedia - Fotolia.com] Łata Microsoftu zawiesza system]()

Łata Microsoftu zawiesza system

... "szczególna" własność jest powodem do zmartwienia dla ekspertów antywirusowych, którzy obawiają się, że może się ona przyczynić do łatwego zablokowania wielu serwerów. ... systemem Windows 2000 mogą mieć problemy, jeżeli podejmują one próbę pobrania jednego z trzech sterowników. Pliki wywołujące konflikty to: Ipsecw2k.sys, Imcide.sys i Dlttape.sys. ...

-

![Mikołaj może przynieść Ci trojana [© stoupa - Fotolia.com] Mikołaj może przynieść Ci trojana]()

Mikołaj może przynieść Ci trojana

... się archiwum typu RAR, które zawiera dwa inne pliki: kopię trojana MerryX.A (o nazwie SQLServer.exe) ... pobrania plików z kilku stron internetowych, co sugerowałoby, że trojan może służyć jako ‘tylna furtka’ dla innego groźnego oprogramowania w zainfekowanym systemie. „MerryX.A jest kolejnym przykładem groźnego oprogramowania wykorzystującego do ...

-

![ESET: lista wirusów V 2009 ESET: lista wirusów V 2009]()

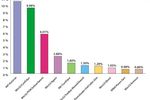

ESET: lista wirusów V 2009

... otwiera rodzina programów INF/Autorun, atakujących niepostrzeżenie poprzez pliki automatycznego startu różnego typu nośników. Kolejną pozycję ... przede wszystkim pamiętać, że niewinnie wyglądający pendrive, może po podłączeniu do komputera spowodować jego awarię. Warto zatem wyłączyć opcję autostartu nośników ... . programu antywirusowego) w celu pobrania ...

-

![Bezpieczeństwo sieci a koniec wakacji [© stoupa - Fotolia.com] Bezpieczeństwo sieci a koniec wakacji]()

Bezpieczeństwo sieci a koniec wakacji

... zrobić, aby bezpiecznie korzystać z sieci. Powrót z urlopu oznacza zazwyczaj powrót do codziennych zajęć – również pracy z komputerem. Internauci więcej rozmawiają na czatach, ... plikach, które noszą atrakcyjne nazwy, aby zachęcić użytkowników do ich pobrania i uruchomienia. Odrzucaj wszelkie pliki oferowane na czatach i grupach dyskusyjnych, ponieważ ...

-

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO]()

Atak wirusów: uważaj na Sality.AO

... nowych złośliwych programów: z jednej strony infekuje pliki i masowo uszkadza systemy, z drugiej zapewnia cyberprzestępcom ... do infekowania znajdujących się na komputerze plików PHP, ASP oraz HTML. W przypadku uruchomienia tych plików, przeglądarka jest przekierowywana bez wiedzy użytkownika na złośliwą stronę, która uruchamia eksploit celem pobrania ...

-

![Nowy malware atakuje urządzenia z systemem Mac [© Imillian - Fotolia.com] Nowy malware atakuje urządzenia z systemem Mac]()

Nowy malware atakuje urządzenia z systemem Mac

... z wbudowanych kamer. Korzysta także z daemona, aby pobrać aktualizacje, przesłać pliki z komputera użytkownika lub wykonuje skrypty napisane w Shell'u. Pastebin Agent Każdy zainfekowany komputer ma unikalny adres Tora, którego atakujący używa do łączenia się i pobrania oprogramowania. Wszystkie te adresy są zaszyfrowane za pomocą klucza publicznego ...

-

![LockBit to najbardziej aktywny ransomware 2022 roku LockBit to najbardziej aktywny ransomware 2022 roku]()

LockBit to najbardziej aktywny ransomware 2022 roku

... operatora i atakujących. Dane (nie)publiczne Ofiary dotknięte ransomware LockBit są nakłaniane do zapłaty okupu za nieupublicznienie ich danych. Jednak twórcy tego oprogramowania stworzyli ... W niektórych przypadkach przestępcy oferują przedłużenie terminu płatności, możliwość pobrania skradzionych informacji, a także zniszczenie wszystkich kopii za ...

-

![Cyberprzestępcy szukają pracowników [© Leo Lintang - Fotolia.com] Cyberprzestępcy szukają pracowników]()

Cyberprzestępcy szukają pracowników

... będzie co najmniej taka, jak dziś chęć bezpłatnego obejrzenia filmu czy pobrania mp3 to w najczarniejszym scenariuszu sieć zamieni się w pole bitwy, na którym ... odzyskać z backupu konkretne pliki czy foldery a w razie poważniejszej awarii uruchomić wirtualną kopie uszkodzonego komputera lub serwera tak aby przestój w dostępie do danych był minimalny ...

-

![Użytkownicy portali randkowych powinni być czujni nie tylko w Walentynki [© pixabay.com] Użytkownicy portali randkowych powinni być czujni nie tylko w Walentynki]()

Użytkownicy portali randkowych powinni być czujni nie tylko w Walentynki

... próbować przesyłać poza portalem randkowym zainfekowane pliki z rzekomymi zdjęciami. Złośliwe programy udające fotografię mogą wyrządzić dużą szkodę użytkownikowi i jego urządzeniom. Przykrą konsekwencją pobrania i uruchomienia takiego „zdjęcia” może być utrata danych lub zablokowanie dostępu do urządzenia. Prócz opisanych powyżej zagrożeń możemy ...

-

![Bezpieczeństwo w sieci: co słychać w cyberprzestępczym świecie? Bezpieczeństwo w sieci: co słychać w cyberprzestępczym świecie?]()

Bezpieczeństwo w sieci: co słychać w cyberprzestępczym świecie?

... został upubliczniony już w 2011 r. i od tej pory jest dostępny do bezpłatnego pobrania. Wielu cyberprzestępców skorzystało z tej możliwości, wyposażając Zeusa w nowe funkcje ... pliki zgromadzone w smartfonie. Za ich odblokowanie żąda okupu w wysokości 300 dolarów. Eksperci wykryli innego androidowego wirusa, którego zadaniem jest blokowanie dostępu do ...

-

![Zadbaj o anonimowość w sieci Zadbaj o anonimowość w sieci]()

Zadbaj o anonimowość w sieci

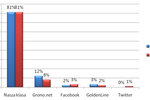

... pobrania niebezpiecznego pliku. Kolejnym problemem serwisów społecznościowych są fikcyjne konta zakładane w celu reklamowania produktów lub spamowania. Tym razem za przykład może posłużyć portal Nasza-Klasa. Dwóch nastolatków napisało program, który automatycznie dodawał komentarz do ...

-

![Zagrożenia internetowe I-VI 2012 Zagrożenia internetowe I-VI 2012]()

Zagrożenia internetowe I-VI 2012

... do wdrażania serwerów centrów kontroli i dystrybucji szkodliwego oprogramowania używają zainfekowanych witryn internetowych i bezpiecznych usług hostingowych wysokiej jakości. Niemalże 70 % odnotowanych prób pobrania ...

-

![Co musi zawierać umowa EULA? [© pixabay.com] Co musi zawierać umowa EULA?]()

Co musi zawierać umowa EULA?

... . wprowadzając wyłączenie odpowiedzialności od chwili uruchomienia aplikacji, a nie jej pobrania. Najistotniejsze klauzule, które warto umieścić w End User License ... informacje techniczne, prawne czy biznesowe. Najlepiej wymienić konkretne biblioteki, pliki i zasoby, do których ujawniania licencjobiorca nie ma prawa. Standardy zachowania poufności ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Łata Microsoftu zawiesza system [© Nmedia - Fotolia.com] Łata Microsoftu zawiesza system](https://s3.egospodarka.pl/grafika/laty/Lata-Microsoftu-zawiesza-system-Qq30bx.jpg)

![Mikołaj może przynieść Ci trojana [© stoupa - Fotolia.com] Mikołaj może przynieść Ci trojana](https://s3.egospodarka.pl/grafika/robaki/Mikolaj-moze-przyniesc-Ci-trojana-MBuPgy.jpg)

![Bezpieczeństwo sieci a koniec wakacji [© stoupa - Fotolia.com] Bezpieczeństwo sieci a koniec wakacji](https://s3.egospodarka.pl/grafika/bezpieczenstwo-w-internecie/Bezpieczenstwo-sieci-a-koniec-wakacji-MBuPgy.jpg)

![Atak wirusów: uważaj na Sality.AO [© stoupa - Fotolia.com] Atak wirusów: uważaj na Sality.AO](https://s3.egospodarka.pl/grafika/wirusy/Atak-wirusow-uwazaj-na-Sality-AO-MBuPgy.jpg)

![Nowy malware atakuje urządzenia z systemem Mac [© Imillian - Fotolia.com] Nowy malware atakuje urządzenia z systemem Mac](https://s3.egospodarka.pl/grafika2/Bitdefender/Nowy-malware-atakuje-urzadzenia-z-systemem-Mac-178340-150x100crop.jpg)

![Cyberprzestępcy szukają pracowników [© Leo Lintang - Fotolia.com] Cyberprzestępcy szukają pracowników](https://s3.egospodarka.pl/grafika2/ransomware/Cyberprzestepcy-szukaja-pracownikow-177255-150x100crop.jpg)

![Użytkownicy portali randkowych powinni być czujni nie tylko w Walentynki [© pixabay.com] Użytkownicy portali randkowych powinni być czujni nie tylko w Walentynki](https://s3.egospodarka.pl/grafika2/portale-randkowe/Uzytkownicy-portali-randkowych-powinni-byc-czujni-nie-tylko-w-Walentynki-243423-150x100crop.jpg)

![Co musi zawierać umowa EULA? [© pixabay.com] Co musi zawierać umowa EULA?](https://s3.egospodarka.pl/grafika2/EULA/Co-musi-zawierac-umowa-EULA-252304-150x100crop.jpg)

![Ranking kont osobistych z najlepszymi korzyściami dla klientów [© Andrey Popov - Fotolia.com] Ranking kont osobistych z najlepszymi korzyściami dla klientów](https://s3.egospodarka.pl/grafika2/konto-osobiste/Ranking-kont-osobistych-z-najlepszymi-korzysciami-dla-klientow-266814-150x100crop.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie? [© bf87 - Fotolia.com] Linki sponsorowane, dofollow, nofollow. Jak wykorzystać linkowanie w reklamie?](https://s3.egospodarka.pl/grafika2/linki-sponsorowane/Linki-sponsorowane-dofollow-nofollow-Jak-wykorzystac-linkowanie-w-reklamie-216282-150x100crop.jpg)

![Nowe limity podatkowe na 2025 rok [© cookie_studio na Freepik] Nowe limity podatkowe na 2025 rok](https://s3.egospodarka.pl/grafika2/limity-podatkowe/Nowe-limity-podatkowe-na-2025-rok-262813-150x100crop.jpg)

![Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels] Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci [© pexels]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Ceny-mieszkan-stabilne-a-zdolnosc-kredytowa-rosnie-O-ile-nie-masz-dzieci-270929-50x33crop.jpg) Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

Ceny mieszkań stabilne a zdolność kredytowa rośnie. O ile nie masz dzieci

![Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć [© wygenerowane przez AI] Czy można zamienić się miejscami w samolocie? Sprawdź, co warto wiedzieć](https://s3.egospodarka.pl/grafika2/podroz-samolotem/Czy-mozna-zamienic-sie-miejscami-w-samolocie-Sprawdz-co-warto-wiedziec-271043-150x100crop.jpg)

![Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki [© wygenerowane przez AI] Kalendarz księgowy na marzec 2026: Najważniejsze daty i obowiązki](https://s3.egospodarka.pl/grafika2/podatki-w-firmie/Kalendarz-ksiegowy-na-marzec-2026-Najwazniejsze-daty-i-obowiazki-271045-150x100crop.jpg)

![Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania [© wygenerowane przez AI] Znikające i odrzucone faktury w KSeF - bałagan po pierwszym miesiącu działania](https://s3.egospodarka.pl/grafika2/KSeF/Znikajace-i-odrzucone-faktury-w-KSeF-balagan-po-pierwszym-miesiacu-dzialania-271044-150x100crop.jpg)

![Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach [© pexels] Luka płacowa w Polsce. Nowy raport pokazuje skalę nierówności w wynagrodzeniach](https://s3.egospodarka.pl/grafika2/luka-placowa/Luka-placowa-w-Polsce-Nowy-raport-pokazuje-skale-nierownosci-w-wynagrodzeniach-271029-150x100crop.jpg)

![Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać? [© wygenerowane przez AI] Certyfikat trybu offline vs. uwierzytelniający w KSeF. Czym się różnią i który wybrać?](https://s3.egospodarka.pl/grafika2/certyfikat-KSeF/Certyfikat-trybu-offline-vs-uwierzytelniajacy-w-KSeF-Czym-sie-roznia-i-ktory-wybrac-271026-150x100crop.jpg)