-

![ESET: zagrożenia internetowe VIII 2012 ESET: zagrożenia internetowe VIII 2012]()

ESET: zagrożenia internetowe VIII 2012

12:52 21.09.2012

... w poprzednim rankingu: 9 Odsetek wykrytych infekcji: 2.04% Koń trojański, który po zainfekowaniu komputera przekierowuje internautę na strony WWW, zawierające złośliwe oprogramowanie. Zagrożenie ukrywa się w kodzie HTML. 7. Win32/Dorkbot Pozycja w poprzednim rankingu: 5 Odsetek wykrytych infekcji: 1.49% Win32/Dorkbot.A to robak rozprzestrzeniający ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe -

![Zagrożenia internetowe słabo znane Zagrożenia internetowe słabo znane]()

Zagrożenia internetowe słabo znane

10:39 20.09.2012

... Kaspersky Mobile Security, zapewni dodatkowy poziom bezpieczeństwa. Ogólnie, większość użytkowników nie docenia zagrożenia stwarzanego dla ich urządzeń i danych przez szkodliwe oprogramowanie. Wynika to głównie z tego, że użytkownicy po prostu nie wiedzą, w jaki sposób szkodliwe programy przenikają do komputera, jak się zachowują ...

Tematy: szkodliwe programy, trojany, robaki, cyberprzestępcy

Tematy: szkodliwe programy, trojany, robaki, cyberprzestępcy -

![Program Flame nadal aktywny Program Flame nadal aktywny]()

Program Flame nadal aktywny

09:58 19.09.2012

Kaspersky Lab przedstawia wyniki nowego badania związanego z wykryciem zaawansowanej, sponsorowanej przez rząd kampanii cyberszpiegowskiej o nazwie Flame. Podczas badania, przeprowadzonego przez firmę Kaspersky Lab we współpracy z organizacjami IMPACT Alliance Telecommunication Union, CERT-Bund/BSI oraz Symantec, szczegółowo przeanalizowano wiele ...

Tematy: szkodliwe programy, cyberprzestępcy, złośliwe oprogramowanie, ataki hakerskie

Tematy: szkodliwe programy, cyberprzestępcy, złośliwe oprogramowanie, ataki hakerskie -

![Wirus Wiper naprawdę szkodliwy? Wirus Wiper naprawdę szkodliwy?]()

Wirus Wiper naprawdę szkodliwy?

11:31 05.09.2012

... dysków twardych, które były zaatakowane przez Wipera. Możemy teraz z pewnością stwierdzić, że incydenty rzeczywiście miały miejsce, a stojące za nim szkodliwe oprogramowanie istniało w kwietniu 2012 r. Badania ujawniły także, że bardzo podobne ataki wystąpiły w grudniu 2011 r. Większość ataków miała miejsce w ostatnich 10 dniach ...

Tematy: szkodliwe programy, wirusy, trojany, robaki

Tematy: szkodliwe programy, wirusy, trojany, robaki -

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

12:02 29.08.2012

... IT w II kwartale 2012 r. W badanym okresie pojawiło się niemal 15 tysięcy nowych szkodliwych programów atakujących mobilny system Google'a. Mobilne szkodliwe oprogramowanie W II kwartale 2012 r. liczba trojanów atakujących platformę Android zwiększyła się prawie trzykrotnie w stosunku do pierwszego kwartału. W ciągu minionych trzech miesięcy ...

Tematy: szkodliwe programy, Kaspersky Lab, wirusy, trojany

Tematy: szkodliwe programy, Kaspersky Lab, wirusy, trojany -

![ESET: zagrożenia internetowe VII 2012 ESET: zagrożenia internetowe VII 2012]()

ESET: zagrożenia internetowe VII 2012

13:46 23.08.2012

... JS/Iframe Pozycja w poprzednim rankingu: 5 Odsetek wykrytych infekcji: 0.98% Koń trojański, który po zainfekowaniu komputera przekierowuje internautę na strony WWW, zawierające złośliwe oprogramowanie. Zagrożenie ukrywa się w kodzie HTML. 10. Win32/Spy.Ursnif.A Pozycja w poprzednim rankingu: 16 Odsetek wykrytych infekcji: 0.85% Zagrożenia tego typu ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe -

![Nowy szkodliwy program Gauss Nowy szkodliwy program Gauss]()

Nowy szkodliwy program Gauss

10:15 13.08.2012

Kaspersky Lab informuje o wykryciu "Gaussa", nowego cyberzagrożenia atakującego użytkowników na Bliskim Wschodzie. Gauss to złożony zestaw narzędzi przeznaczony do kradzieży poufnych danych, głównie haseł w przeglądarkach, danych uwierzytelniających związanych z bankowością online, ciasteczek oraz niektórych konfiguracji zaatakowanych maszyn. ...

Tematy: szkodliwe programy, wirusy, trojany, robaki

Tematy: szkodliwe programy, wirusy, trojany, robaki -

![Tworzenie backupu - wskazówki [© shock - Fotolia.com] Tworzenie backupu - wskazówki]()

Tworzenie backupu - wskazówki

01:00 12.08.2012

... jakiś czas aktualizacjami. Po to, aby w razie awarii, łatwo przystosować dowolny inny komputer do pracy lub naprawić aplikację uszkodzoną przez złośliwe oprogramowanie. Firma Pentacomp Systemy Informatyczne S.A. przygotowała listę wskazówek, o których warto pamiętać przy tworzeniu backupu: Kopie należy przechowywać w innym miejscu niż komputer ...

Tematy: odzyskiwanie danych, kopie zapasowe, systemy IT, backup

Tematy: odzyskiwanie danych, kopie zapasowe, systemy IT, backup -

![ESET: zagrożenia internetowe VI 2012 ESET: zagrożenia internetowe VI 2012]()

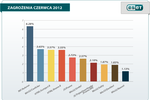

ESET: zagrożenia internetowe VI 2012

13:06 16.07.2012

... w poprzednim rankingu: 5 Odsetek wykrytych infekcji: 2.72% Koń trojański, który po zainfekowaniu komputera przekierowuje internautę na strony WWW, zawierające złośliwe oprogramowanie. Zagrożenie ukrywa się w kodzie HTML. 6. Win32/Sirefef Pozycja w poprzednim rankingu: 6 Odsetek wykrytych infekcji: 2.57% Win32/Sirefef.A to koń trojański, który ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe -

![MaControl - kolejny atak na Mac OS X MaControl - kolejny atak na Mac OS X]()

MaControl - kolejny atak na Mac OS X

13:17 06.07.2012

... szkodliwa aplikacja stanowi w rzeczywistości nowy i w większości niewykrywany wariant backdoora MaControl, który działa zarówno na Makach z procesorami Intel, jak i PowerPC. Oprogramowanie firmy Kaspersky Lab wykrywa ten szkodliwy program jako „Backdoor.OSX.MaControl.b”. Po uruchomieniu backdoor MaControl instaluje się systemie ofiary i nawiązuje ...

Tematy: szkodliwe programy, trojany, złośliwe oprogramowanie, botnet

Tematy: szkodliwe programy, trojany, złośliwe oprogramowanie, botnet

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![Tworzenie backupu - wskazówki [© shock - Fotolia.com] Tworzenie backupu - wskazówki](https://s3.egospodarka.pl/grafika2/odzyskiwanie-danych/Tworzenie-backupu-wskazowki-101227-150x100crop.jpg)

![Ranking kantorów internetowych. Gdzie najlepsze kursy walut? [© Pavel Bobrovskiy - Fotolia.com] Ranking kantorów internetowych. Gdzie najlepsze kursy walut?](https://s3.egospodarka.pl/grafika2/kantory-internetowe/Ranking-kantorow-internetowych-Gdzie-najlepsze-kursy-walut-218154-150x100crop.jpg)

![Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać? [© tumsasedgars - Fotolia.com] Skuteczna reklama firmy w internecie. Jakie formy reklamy wybrać?](https://s3.egospodarka.pl/grafika2/reklama-internetowa/Skuteczna-reklama-firmy-w-internecie-Jakie-formy-reklamy-wybrac-215656-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023 [© Nejron Photo - Fotolia.com] Delegacje krajowe i zagraniczne: nowe stawki diety przy podróżach służbowych od 29.11.2022 i 01.01.2023](https://s3.egospodarka.pl/grafika2/koszty-podatkowe/Delegacje-krajowe-i-zagraniczne-nowe-stawki-diety-przy-podrozach-sluzbowych-od-29-11-2022-i-01-01-2023-249192-150x100crop.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-50x33crop.jpg) Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

![Jesteś freelancerem? Uważaj na te częste błędy w rozliczeniu PIT [© Pio Si - Fotolia.com] Jesteś freelancerem? Uważaj na te częste błędy w rozliczeniu PIT](https://s3.egospodarka.pl/grafika2/freelancer/Jestes-freelancerem-Uwazaj-na-te-czeste-bledy-w-rozliczeniu-PIT-259484-150x100crop.jpg)

![Czy warto przejść na emeryturę od razu po osiągnięciu wieku emerytalnego? [© hadevau - fotolia.com] Czy warto przejść na emeryturę od razu po osiągnięciu wieku emerytalnego?](https://s3.egospodarka.pl/grafika2/emeryt/Czy-warto-przejsc-na-emeryture-od-razu-po-osiagnieciu-wieku-emerytalnego-259479-150x100crop.jpg)

![Za brak wymiany tachografów do końca 2024 roku nawet 10 tys. kary [© Antrey - Fotolia.com] Za brak wymiany tachografów do końca 2024 roku nawet 10 tys. kary](https://s3.egospodarka.pl/grafika2/tachograf/Za-brak-wymiany-tachografow-do-konca-2024-roku-nawet-10-tys-kary-259475-150x100crop.jpg)

![Znamy nowe terminy wprowadzenia obowiązkowego KSeF [© andre - fotolia.com] Znamy nowe terminy wprowadzenia obowiązkowego KSeF](https://s3.egospodarka.pl/grafika2/KSeF/Znamy-nowe-terminy-wprowadzenia-obowiazkowego-KSeF-259470-150x100crop.jpg)