-

![Ewolucja złośliwego oprogramowania I-VI 2008 Ewolucja złośliwego oprogramowania I-VI 2008]()

Ewolucja złośliwego oprogramowania I-VI 2008

12:58 02.11.2008

... jedynie Backdoor.Win32.Hupigon. Twórcy wirusów zoptymalizowali stosowany wcześniej schemat ataków. Do rozprzestrzeniania swoich tworów zaczęli wykorzystywać zhakowane strony. O ile trojany tworzone w celu kradzieży haseł do gier online stanowiły wcześniej zagrożenie jedynie dla graczy takich gier, obecnie zagrażają wszystkim użytkownikom, ponieważ ...

Tematy: złośliwe programy, wirusy, trojany, adware

Tematy: złośliwe programy, wirusy, trojany, adware -

![Zagrożenia internetowe VII-IX 2008 Zagrożenia internetowe VII-IX 2008]()

Zagrożenia internetowe VII-IX 2008

13:51 30.10.2008

... usunięcie złośliwych kodów, które w rzeczywistości nie istnieją. Zainfekowanie komputerów Z raportu wynika, że do niedawna, mimo znacznego wzrostu ilości programów adware, trojany były dominującą kategorią niepożądanych programów atakujących nasze komputery. W III kwartale tego roku stanowiły prawie 60% wszystkich odmian złośliwych kodów, jakie ...

Tematy: trojany, wirusy, robaki, zagrożenia internetowe

Tematy: trojany, wirusy, robaki, zagrożenia internetowe -

![Kaspersky: krytyczna luka w MS Windows [© Nmedia - Fotolia.com] Kaspersky: krytyczna luka w MS Windows]()

Kaspersky: krytyczna luka w MS Windows

00:25 28.10.2008

Kaspersky Lab, producent rozwiązań do ochrony danych, informuje użytkowników komputerów o konieczności zainstalowania aktualizacji systemu operacyjnego Windows - MS08-067. Luka, którą usuwa ta nowa łata, stanowi poważne zagrożenie dla wielu użytkowników komputerów PC. Jak poinformowała firma Microsoft, ta pilna aktualizacja została opublikowana ...

Tematy: luka krytyczna, łata, robak, luki w oprogramowaniu

Tematy: luka krytyczna, łata, robak, luki w oprogramowaniu -

![Cyberprzestępczość coraz zyskowniejsza Cyberprzestępczość coraz zyskowniejsza]()

Cyberprzestępczość coraz zyskowniejsza

13:48 23.10.2008

Nastawieni na zyski cyberprzestępcy zastąpili nastoletnich hakerów w roli twórców szkodliwego oprogramowania, które jest wykorzystywane przez prężnie działający podziemny rynek. Magazyn Consumer Reports szacuje, że konsumenci w USA stracili ponad 7 mld USD w latach 2006-2007 z powodu działań wykorzystujących wirusy, programy szpiegujące i ataki ...

Tematy: cyberprzestępcy, wirusy, trojany, robaki

Tematy: cyberprzestępcy, wirusy, trojany, robaki -

![Wirusy, trojany, phishing VII-IX 2008 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing VII-IX 2008]()

Wirusy, trojany, phishing VII-IX 2008

00:10 21.10.2008

Firma F-Secure opracowała raport pt. "Bezpieczeństwo Internetu w trzecim kwartale 2008 roku". Wynika z niego, że cyberprzestępcy kuszą internautów filmem zawierającym seks skandal Baracka Obamy oraz załącznikami ze szkodliwymi aplikacjami. Najważniejsze wnioski płynące z raportu F-Secure: Phisher zarabia na kryzysie bankowym. Niepewna sytuacja na ...

Tematy: wirusy, robaki, trojany, szkodliwe programy

Tematy: wirusy, robaki, trojany, szkodliwe programy -

![ESET: lista wirusów IX 2008 ESET: lista wirusów IX 2008]()

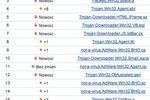

ESET: lista wirusów IX 2008

01:23 08.10.2008

... przez firmę ESET najczęściej atakującym zagrożeniem września pozostała rodzina koni trojańskich Win32/PSW.OnLineGames, wykradających loginy oraz hasła graczy sieciowych RPG. Trojany tego typu były przyczyną niemal 20% wszystkich wykrytych we wrześniu przez firmę ESET infekcji. W czołówce zagrożeń ubiegłego miesiąca znalazł się ...

Tematy: wirusy, robaki, trojany, ranking wirusów

Tematy: wirusy, robaki, trojany, ranking wirusów -

![Wirusy i robaki IX 2008 Wirusy i robaki IX 2008]()

Wirusy i robaki IX 2008

13:46 02.10.2008

... - robak Brontok.q. Wszystkie szkodliwe programy, programy adware oraz potencjalnie niechciane programy z rankingu można podzielić na cztery główne kategorie wykrywanych zagrożeń. Trojany wyraźnie prowadzą, jednak ich udział spadł z 80 do 70%. Na kolejnym miejscu jest AdWare (20%), a następnie VirWare i MalWare (po 5% udziału ...

Tematy: wirusy, robaki, trojany, ranking wirusów

Tematy: wirusy, robaki, trojany, ranking wirusów -

![Atak pharming przez plik wideo o iPhone [© stoupa - Fotolia.com] Atak pharming przez plik wideo o iPhone]()

Atak pharming przez plik wideo o iPhone

13:31 26.09.2008

Firma Panda Security ostrzega: dostępny w Internecie plik wideo z informacją o iPhone zawiera niebezpiecznego trojana Banker.LKC, który jest elementem nowego ataku typu pharming. Trojan powoduje, że użytkownicy podczas logowania się do banku mogą zostać przekierowani na fałszywe witryny WWW, a ich poufne dane trafią w ręce cyberprzestępców. ...

Tematy: pharming, ataki internetowe, kradzież danych, oszustwa internetowe

Tematy: pharming, ataki internetowe, kradzież danych, oszustwa internetowe -

![Najliczniejsze rodzaje wirusów VIII 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów VIII 2008]()

Najliczniejsze rodzaje wirusów VIII 2008

00:03 13.09.2008

Firma G DATA Software, producent oprogramowania służącego do ochrony danych, przygotowała statystykę złośliwego oprogramowania obecnego w Internecie w sierpniu 2008. W ostatnim miesiącu wakacji takich programów pojawiło się ponad 98 tysięcy. Najbardziej liczną grupą wirusów były w sierpniu konie trojańskie – stanowiły 26,9 procent wszystkich ...

Tematy: rodzaje wirusów, wirusy, robaki, trojany

Tematy: rodzaje wirusów, wirusy, robaki, trojany -

![Wirusy a Wielki Zderzacz Hadronów Wirusy a Wielki Zderzacz Hadronów]()

Wirusy a Wielki Zderzacz Hadronów

13:40 11.09.2008

... analitycy z Kaspersky Lab przechwycili szereg trojanów o odmiennych funkcjach (przykłady: Trojan-Downloader.Win32.FraudLoad.vbzg oraz Trojan.Win32.FraudPack.fd). Oczywiście trojany takie mogą być wykorzystywane do rozprzestrzeniania dowolnych szkodliwych programów, począwszy od botów zmieniających komputery użytkowników w zombie aż po sfałszowane ...

Tematy: cyberprzestępcy, wirusy, trojany, ataki internetowe

Tematy: cyberprzestępcy, wirusy, trojany, ataki internetowe

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Kaspersky: krytyczna luka w MS Windows [© Nmedia - Fotolia.com] Kaspersky: krytyczna luka w MS Windows](https://s3.egospodarka.pl/grafika/luka-krytyczna/Kaspersky-krytyczna-luka-w-MS-Windows-Qq30bx.jpg)

![Wirusy, trojany, phishing VII-IX 2008 [© Scanrail - Fotolia.com] Wirusy, trojany, phishing VII-IX 2008](https://s3.egospodarka.pl/grafika/wirusy/Wirusy-trojany-phishing-VII-IX-2008-apURW9.jpg)

![Atak pharming przez plik wideo o iPhone [© stoupa - Fotolia.com] Atak pharming przez plik wideo o iPhone](https://s3.egospodarka.pl/grafika/pharming/Atak-pharming-przez-plik-wideo-o-iPhone-MBuPgy.jpg)

![Najliczniejsze rodzaje wirusów VIII 2008 [© Scanrail - Fotolia.com] Najliczniejsze rodzaje wirusów VIII 2008](https://s3.egospodarka.pl/grafika/rodzaje-wirusow/Najliczniejsze-rodzaje-wirusow-VIII-2008-apURW9.jpg)

![Reklama natywna - 5 najważniejszych zalet [© tashatuvango - Fotolia.com] Reklama natywna - 5 najważniejszych zalet](https://s3.egospodarka.pl/grafika2/artykul-natywny/Reklama-natywna-5-najwazniejszych-zalet-226496-150x100crop.jpg)

![Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji [© DDRockstar - Fotolia.com] Artykuł sponsorowany vs natywny. 8 różnic, które wpływają na skuteczność publikacji](https://s3.egospodarka.pl/grafika2/content-marketing/Artykul-sponsorowany-vs-natywny-8-roznic-ktore-wplywaja-na-skutecznosc-publikacji-222399-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Długie weekendy - jak wygląda kalendarz 2024? [© pixabay.com] Długie weekendy - jak wygląda kalendarz 2024?](https://s3.egospodarka.pl/grafika2/dlugie-weekendy/Dlugie-weekendy-jak-wyglada-kalendarz-2024-256367-150x100crop.jpg)

![Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r [© Victoria z Pixabay] Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r [© Victoria z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-mieszkaniowy/Male-i-srednie-mieszkania-zdrozaly-w-I-kw-2024-az-o-19-r-r-259507-50x33crop.jpg) Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r

Małe i średnie mieszkania zdrożały w I kw. 2024 aż o 19% r/r

![Makiawelizm może pomóc w skutecznej komunikacji [© olly - Fotolia.com] Makiawelizm może pomóc w skutecznej komunikacji](https://s3.egospodarka.pl/grafika2/makiawelizm/Makiawelizm-moze-pomoc-w-skutecznej-komunikacji-259751-150x100crop.jpg)

![Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp [© bzyxx - Fotolia.com] Zdolność kredytowa V 2024 wyższa niż przed podwyżkami stóp](https://s3.egospodarka.pl/grafika2/kredyty-hipoteczne/Zdolnosc-kredytowa-V-2024-wyzsza-niz-przed-podwyzkami-stop-259768-150x100crop.jpg)

![Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV [© Wolfgang Eckert z Pixabay] Licznik Elektromobilności: ponad 100 tys. osobowych BEV i PHEV](https://s3.egospodarka.pl/grafika2/motoryzacja/Licznik-Elektromobilnosci-ponad-100-tys-osobowych-BEV-i-PHEV-259763-150x100crop.jpg)

![Rynek najmu powoli się odbudowuje [© goodluz - Fotolia.com] Rynek najmu powoli się odbudowuje](https://s3.egospodarka.pl/grafika2/najem-mieszkan/Rynek-najmu-powoli-sie-odbudowuje-259761-150x100crop.jpg)

![Brak OC zawodowego może kosztować bardzo słono [© apops - Fotolia.com] Brak OC zawodowego może kosztować bardzo słono](https://s3.egospodarka.pl/grafika2/ubezpieczenie-firmy/Brak-OC-zawodowego-moze-kosztowac-bardzo-slono-259753-150x100crop.jpg)