szkodliwe oprogramowanie - wiadomości i porady tematyczne

-

![ESET: zagrożenia internetowe VII 2011 ESET: zagrożenia internetowe VII 2011]()

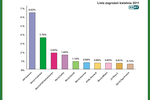

ESET: zagrożenia internetowe VII 2011

10:27 09.08.2011

Czasy, w których komórka służyła jedynie do prowadzenia rozmów i wysyłania wiadomości sms odeszły już do lamusa. Współczesne smartfony potrafią niemal tyle, co przeciętnej klasy komputery, a to, według specjalistów z firmy ESET, coraz częściej przyciąga uwagę cyberprzestępców. O mobilnych zagrożeniach oraz o metodach ochrony eksperci wspominają ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe -

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011]()

Trend Micro: zagrożenia internetowe II kw. 2011

10:41 04.08.2011

... CoreFlood przez amerykański Departament Sprawiedliwości i FBI. W tym samym okresie japoński parlament przyjął poprawioną Ustawę o Cyberprzestępczości, przewidującą karanie osób, które tworzą szkodliwe oprogramowanie w celach niezgodnych z prawem lub w celu jego uruchamiania w systemach osób trzecich bez ich zgody.

Tematy: Trend Micro, zagrożenia w internecie, ataki internetowe, botnet -

![Ataki na Google Plus Ataki na Google Plus]()

Ataki na Google Plus

13:51 25.07.2011

Kaspersky Lab informuje o pojawieniu się ukierunkowanych ataków, których celem są użytkownicy nowego portalu społecznościowego Google Plus. Fałszywe zaproszenia do portalu mogą instalować trojana, który kradnie dane dotyczące bankowości internetowej. Uruchomiony pod koniec czerwca 2011 r. Google Plus rozwija się w szybkim tempie: już w pierwszym ...

Tematy: zagrożenia internetowe, szkodliwe oprogramowanie, trojany, ataki hakerskie -

![Europejczycy wobec bezpieczeństwa smartfonów Europejczycy wobec bezpieczeństwa smartfonów]()

Europejczycy wobec bezpieczeństwa smartfonów

12:20 22.07.2011

... utraty smartfonu jest podobne do ryzyka utraty innych niecyfrowych przedmiotów, takich na przykład jak portfel. Jednocześnie, zagrożenia cyfrowe, jak szkodliwe oprogramowanie, są stosunkowo nieznane. Respondenci nie są w wystarczającym stopniu poinformowani o dostępności współczesnego oprogramowania, które może zapewnić wszechstronną ochronę ich ...

Tematy: zagrożenia internetowe, wirusy, ataki internetowe, złośliwe oprogramowanie -

![Europejskie firmy a strategia bezpieczeństwa IT [© Scanrail - Fotolia.com] Europejskie firmy a strategia bezpieczeństwa IT]()

Europejskie firmy a strategia bezpieczeństwa IT

10:25 21.07.2011

Fortinet zaprezentował wyniki badania na temat strategii bezpieczeństwa informatycznego, przeprowadzonego wśród decydentów IT z 300 dużych i średnich przedsiębiorstw we Francji, Niemczech, Włoszech, Hiszpanii, krajach Beneluksu i Wielkiej Brytanii. Respondenci wskazali na konieczność redefiniowania strategii bezpieczeństwa. Powodem jest szybkie ...

Tematy: zagrożenia internetowe, bezpieczeństwo IT, wirusy, spyware -

![ESET: zagrożenia internetowe VI 2011 ESET: zagrożenia internetowe VI 2011]()

ESET: zagrożenia internetowe VI 2011

09:28 15.07.2011

Firma ESET, producent rozwiązań antywirusowych, opublikowała raport nt. zagrożeń komputerowych, które w czerwcu najczęściej atakowały użytkowników sieci. Przy okazji analitycy bezpieczeństwa firmy ESET podali wyniki badań nt. ochrony prywatności przez internautów w serwisach społecznościowych. Na ich podstawie można stwierdzić, że użytkownicy tego ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe -

![Zagrożenia bezpieczeństwa IT Zagrożenia bezpieczeństwa IT]()

Zagrożenia bezpieczeństwa IT

11:47 24.06.2011

... w badaniach biznesowych. W przeprowadzonym badaniu uczestniczyło ponad 1 300 profesjonalistów IT z 11 krajów. Jako najczęściej spotykane zagrożenia, ankietowani wymienili wirusy, oprogramowanie spyware i inne szkodliwe programy. 31% zarejestrowanych ataków skończyło się utratą danych, a 10% firm ujawniło, że utraciło ważne dane biznesowe. Tylko 70 ...

Tematy: zagrożenia internetowe, bezpieczeństwo IT, wirusy, spyware -

![ESET: zagrożenia internetowe V 2011 ESET: zagrożenia internetowe V 2011]()

ESET: zagrożenia internetowe V 2011

10:16 08.06.2011

Firma ESET, producent rozwiązań antywirusowych, opublikowała raport nt. zagrożeń komputerowych, które najczęściej atakowały użytkowników sieci w maju. Specjaliści z firmy ESET zwracają uwagę, że coraz częstszym celem ataków stają się informacje o użytkowniku. O tym, w jaki sposób chronić swoją prywatność w sieci, przypominają specjaliści. Wśród ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe -

![Szkodliwe programy mobilne 2010 Szkodliwe programy mobilne 2010]()

Szkodliwe programy mobilne 2010

10:58 26.05.2011

... twórców wirusów. Jednak wszystko zmieniło się w sierpniu 2010 roku, gdy wykryto pierwsze szkodliwe oprogramowanie atakujące ten system operacyjny. Od tego czasu pojawiały się zarówno nowe warianty tego zagrożenia jak i inne szkodliwe programy atakujące Androida – w sumie zarejestrowano siedem rodzin. Trojan-SMS.AndroidOS.FakePlayer Jak już ...

Tematy: szkodliwe oprogramowanie, wirusy na komórki, szkodliwe programy, szkodliwe programy mobilne -

![ESET: zagrożenia internetowe IV 2011 ESET: zagrożenia internetowe IV 2011]()

ESET: zagrożenia internetowe IV 2011

00:15 16.05.2011

Firma ESET, producent rozwiązań antywirusowych w Polsce, opublikowała listę najczęściej atakujących w kwietniu zagrożeń komputerowych. Przy okazji publikacji raportu firma ESET zwróciła uwagę na zwiększoną w ostatnim czasie liczbę oszustw nigeryjskich, znanych również jako przekręty 419. W raporcie, opublikowanym przez ESET, w czołówce zagrożeń ...

Tematy: ESET, zagrożenia internetowe, wirusy, ataki internetowe

![Trend Micro: zagrożenia internetowe II kw. 2011 [© stoupa - Fotolia.com] Trend Micro: zagrożenia internetowe II kw. 2011](https://s3.egospodarka.pl/grafika/Trend-Micro/Trend-Micro-zagrozenia-internetowe-II-kw-2011-MBuPgy.jpg)

![Europejskie firmy a strategia bezpieczeństwa IT [© Scanrail - Fotolia.com] Europejskie firmy a strategia bezpieczeństwa IT](https://s3.egospodarka.pl/grafika/zagrozenia-internetowe/Europejskie-firmy-a-strategia-bezpieczenstwa-IT-apURW9.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Przelew zagraniczny - jaką opcję wybrać? [© Pio Si - Fotolia.com] Przelew zagraniczny - jaką opcję wybrać?](https://s3.egospodarka.pl/grafika2/przelewy/Przelew-zagraniczny-jaka-opcje-wybrac-219379-150x100crop.jpg)

![Jak przygotować mailing, aby nie trafić do spamu [© faithie - Fotolia.com] Jak przygotować mailing, aby nie trafić do spamu](https://s3.egospodarka.pl/grafika2/mailing/Jak-przygotowac-mailing-aby-nie-trafic-do-spamu-217419-150x100crop.jpg)

![Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku? [© katemangostar na Freepik] Składka zdrowotna - co się zmieni po 1 stycznia 2025 roku?](https://s3.egospodarka.pl/grafika2/skladka-zdrowotna/Skladka-zdrowotna-co-sie-zmieni-po-1-stycznia-2025-roku-262018-150x100crop.jpg)

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

Jak kupić pierwsze mieszkanie? Eksperci podpowiadają

![Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie [© wygenerowane przez AI] Kupno auta to dopiero początek. Przewodnik po formalnościach, terminach i karach za ich niedopełnienie](https://s3.egospodarka.pl/grafika2/kupno-samochodu/Kupno-auta-to-dopiero-poczatek-Przewodnik-po-formalnosciach-terminach-i-karach-za-ich-niedopelnienie-270667-150x100crop.jpg)

![Pęknięta rura: zagrożenie dla nieruchomości, zdrowia i budżetu [© pixabay] Pęknięta rura: zagrożenie dla nieruchomości, zdrowia i budżetu](https://s3.egospodarka.pl/grafika2/awaria-rur/Peknieta-rura-zagrozenie-dla-nieruchomosci-zdrowia-i-budzetu-270708-150x100crop.jpg)

![Praca w IT: gdzie spada popyt, a gdzie rosną wynagrodzenia [© pexels] Praca w IT: gdzie spada popyt, a gdzie rosną wynagrodzenia](https://s3.egospodarka.pl/grafika2/rynek-pracy/Praca-w-IT-gdzie-spada-popyt-a-gdzie-rosna-wynagrodzenia-270707-150x100crop.jpg)

![Drukarki: Kluczowe Wybory dla Twoich Potrzeb Druku [© wygenerowane przez AI] Drukarki: Kluczowe Wybory dla Twoich Potrzeb Druku](https://s3.egospodarka.pl/grafika2//Drukarki-Kluczowe-Wybory-dla-Twoich-Potrzeb-Druku-269687-150x100crop.png)