-

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010]()

G Data: zagrożenia internetowe 2010

00:42 20.12.2009

... malware. Te mało znane terminy warto zapamiętać. Według specjalistów z G Data Software, to właśnie tego typu ... roku. Jak wskazują analitycy, nadal problemem będzie phishing, ataki driver – by – dowloads, a także rosnąca liczba malware w sieci. „Narzędzia te na stałe weszły do kanonu metod, jakie najczęściej stosują cyberprzestępcy – niewykluczone, że ...

Tematy: cyberprzestępcy, phishing, ataki DDoS, malware

Tematy: cyberprzestępcy, phishing, ataki DDoS, malware -

![Portale społecznościowe zagrożone [© stoupa - Fotolia.com] Portale społecznościowe zagrożone]()

Portale społecznościowe zagrożone

00:55 28.11.2009

... AVG Technologies. Jak się okazuje serwisy tego typu nie uszły także uwadze cyberprzestępców, którzy żerują na niefrasobliwości ich użytkowników. Socjotechnika, malware, spyware, trojany czy rootkity – cyberprzestępcy imają się różnych sposobów, by zdobyć dostęp do naszych prywatnych danych lub zainfekować komputer. Przeprowadzone ...

Tematy: portale społecznościowe, serwisy społecznościowe, hakerzy, malware

Tematy: portale społecznościowe, serwisy społecznościowe, hakerzy, malware -

![BitDefender: zagrożenia internetowe X 2009 BitDefender: zagrożenia internetowe X 2009]()

BitDefender: zagrożenia internetowe X 2009

07:10 20.11.2009

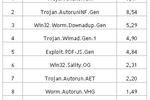

... infekcji zajął Trojan.AutorunInf.Gen. Jego działanie polega na rozprzestrzenianiu malware'u za pośrednictwem urządzeń przenośnych, takich jak pendrive'y, karty pamięci lub ... . Win32.Worm.Downadup oraz Win32.TDSS to dwie najbardziej znane rodziny malware'u wykorzystujące do infekcji tego konia trojańskiego. Win32.Worm.Downadup uplasował się ...

Tematy: BitDefender, zagrożenia internetowe, wirusy, trojany

Tematy: BitDefender, zagrożenia internetowe, wirusy, trojany -

![Złośliwe programy: ranking PandaLabs Złośliwe programy: ranking PandaLabs]()

Złośliwe programy: ranking PandaLabs

12:44 01.10.2009

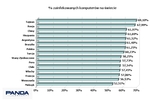

... , że nie ma obecnie prawdziwego zagrożenia. Kiedy zostają zainfekowani rzadko zauważają objawy". W Polsce wiele komputerów jest zainfekowanych najniebezpieczniejszymi rodzajami malware: trojanami, wirusami, robakami oraz adware. „Hakerzy są coraz bardziej wyrafinowani” – tłumaczy Luis Corrons. „Wykorzystują najnowsze wiadomości do przeprowadzania ...

Tematy: trojany, wirusy, robaki, malware

Tematy: trojany, wirusy, robaki, malware -

![Programy antywirusowe i ich skuteczność Programy antywirusowe i ich skuteczność]()

Programy antywirusowe i ich skuteczność

11:06 01.10.2009

... czynnikiem ostatecznej oceny była skuteczność identyfikacji i blokady złośliwego oprogramowania. Próbka malware, której antywirusy miały stawić czoła to prawdziwy magazyn broni. ... podzielony na dwie części. Etap pierwszy uwzględniał odporność antywirusów na próbki malware zawierające robaki z roku 2008. Analizy drugiej fazy zakładały atak przez ...

Tematy: programy antywirusowe, malware, wirusy, trojany

Tematy: programy antywirusowe, malware, wirusy, trojany -

![Złośliwe programy: bootkit na celowniku Złośliwe programy: bootkit na celowniku]()

Złośliwe programy: bootkit na celowniku

13:52 27.01.2009

... MalWare 2.0 - nowa generacja szkodliwych programów. W raportach Kaspersky Lab często pojawia się termin MalWare 2.0 oznaczający model złożonych szkodliwych programów, które pojawiły się pod koniec 2006 roku. Najbardziej typowymi przykładami, a zarazem pierwszymi reprezentantami MalWare 2.0, są robaki Bagle, Warezov oraz Zhelatin. Model Malware ...

Tematy: malware, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie

Tematy: malware, szkodliwe programy, złośliwe programy, złośliwe oprogramowanie -

![Panda: nadchodzi szkodliwy Icepack [© stoupa - Fotolia.com] Panda: nadchodzi szkodliwy Icepack]()

Panda: nadchodzi szkodliwy Icepack

01:02 21.08.2007

... , pobiera na komputer exploit wykorzystujący daną lukę. Od tego momentu cyberprzestępca jest w stanie zainstalować na zaatakowanych komputerach praktycznie każdy typ malware. Nowe pokolenie zagrożeń W porównaniu do innych, znanych pakietów do tworzenia i dystrybucji złośliwych aplikacji jak np. Mpack, XRummer, Zunker, Barracuda czy ...

Tematy: Icepack, malware, exploity, złośliwe programy

Tematy: Icepack, malware, exploity, złośliwe programy -

![Panda Malware Radar [© Nmedia - Fotolia.com] Panda Malware Radar]()

Panda Malware Radar

01:34 16.04.2007

... skanowania, które obejmuje wszystkie procesy oraz pliki w komputerach. Oprócz szczegółowych raportów, audyt płatny obejmuje proces usuwania wszystkich wykrytych zagrożeń. Z usługi Malware Radar w wersji komercyjnej firmy mogą skorzystać jednorazowo lub wykupić licencje w opcjach 12, 24 i 36 miesięcy, w ramach których możliwe jest przeprowadzanie ...

Tematy: malware, Panda malware Radar, Panda, antywirusy

Tematy: malware, Panda malware Radar, Panda, antywirusy -

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee]()

Nowe cyber-zagrożenia wg McAfee

13:38 15.04.2007

Firma McAfee Inc. udostępniła drugie wydanie Global Threat Report, publikacji poświęconej bezpieczeństwu, ukazującej się raz na pół roku. Zbadano środowiska smartphonów, RFID, VoIP, Visty i aplikacji zapewniających bezpieczeństwo korespondencji e-mail, aby scharakteryzować obszary w których pojawią się największe zagrożenia. Zdaniem analityków ...

Tematy: bezpieczeństwo danych, bezpieczeństwo informacji, bezpieczeństwo informatyczne, Adware

Tematy: bezpieczeństwo danych, bezpieczeństwo informacji, bezpieczeństwo informatyczne, Adware -

![10 największych zagrożeń w 2007 r. [© Scanrail - Fotolia.com] 10 największych zagrożeń w 2007 r.]()

10 największych zagrożeń w 2007 r.

00:15 02.12.2006

... programów wykonujących na zainfekowanym urządzeniu niebezpieczne działania. W 2007 roku powrócą malware i wirusy, modyfikujące przechowywane na dysku pliki, umieszczając w nich swój ... Uruchamiając taki plik, uruchamiamy także wirusa. Co gorsza, coraz więcej aplikacji malware jest pakowanych i szyfrowanych po to, by możliwie utrudnić ich ...

Tematy: Adware, spyware, phishing, bezpieczeństwo w sieci

Tematy: Adware, spyware, phishing, bezpieczeństwo w sieci

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![G Data: zagrożenia internetowe 2010 [© stoupa - Fotolia.com] G Data: zagrożenia internetowe 2010](https://s3.egospodarka.pl/grafika/cyberprzestepcy/G-Data-zagrozenia-internetowe-2010-MBuPgy.jpg)

![Portale społecznościowe zagrożone [© stoupa - Fotolia.com] Portale społecznościowe zagrożone](https://s3.egospodarka.pl/grafika/portale-spolecznosciowe/Portale-spolecznosciowe-zagrozone-MBuPgy.jpg)

![Panda: nadchodzi szkodliwy Icepack [© stoupa - Fotolia.com] Panda: nadchodzi szkodliwy Icepack](https://s3.egospodarka.pl/grafika/Icepack/Panda-nadchodzi-szkodliwy-Icepack-MBuPgy.jpg)

![Panda Malware Radar [© Nmedia - Fotolia.com] Panda Malware Radar](https://s3.egospodarka.pl/grafika/malware/Panda-Malware-Radar-Qq30bx.jpg)

![Nowe cyber-zagrożenia wg McAfee [© Scanrail - Fotolia.com] Nowe cyber-zagrożenia wg McAfee](https://s3.egospodarka.pl/grafika/bezpieczenstwo-danych/Nowe-cyber-zagrozenia-wg-McAfee-apURW9.jpg)

![10 największych zagrożeń w 2007 r. [© Scanrail - Fotolia.com] 10 największych zagrożeń w 2007 r.](https://s3.egospodarka.pl/grafika/Adware/10-najwiekszych-zagrozen-w-2007-r-apURW9.jpg)

![Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników [© maicasaa - Fotolia.com] Jak mierzyć i oceniać skuteczność mailingu. 5 najważniejszych wskaźników](https://s3.egospodarka.pl/grafika2/mailing/Jak-mierzyc-i-oceniac-skutecznosc-mailingu-5-najwazniejszych-wskaznikow-219695-150x100crop.jpg)

![Ranking kredytów i pożyczek konsolidacyjnych [© Africa Studio - Fotolia.com] Ranking kredytów i pożyczek konsolidacyjnych](https://s3.egospodarka.pl/grafika2/kredyt-konsolidacyjny/Ranking-kredytow-i-pozyczek-konsolidacyjnych-203373-150x100crop.jpg)

![Ranking chwilówek i pożyczek pozabankowych [© Karolina Chaberek - Fotolia.com] Ranking chwilówek i pożyczek pozabankowych](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Ranking-chwilowek-i-pozyczek-pozabankowych-216055-150x100crop.jpg)

![Święta i dni wolne od pracy w Niemczech w 2024 roku [© pixabay.com] Święta i dni wolne od pracy w Niemczech w 2024 roku](https://s3.egospodarka.pl/grafika2/swieta/Swieta-i-dni-wolne-od-pracy-w-Niemczech-w-2024-roku-256673-150x100crop.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-50x33crop.jpg) Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

![Instalacja fotowoltaiczna czy turbina wiatrowa - w co warto zainwestować? [© Maria Maltseva z Pixabay] Instalacja fotowoltaiczna czy turbina wiatrowa - w co warto zainwestować?](https://s3.egospodarka.pl/grafika2/instalacja-fotowoltaiczna/Instalacja-fotowoltaiczna-czy-turbina-wiatrowa-w-co-warto-zainwestowac-259387-150x100crop.jpg)

![Jakie wynagrodzenia w produkcji i logistyce? [© ekenamillwork z Pixabay] Jakie wynagrodzenia w produkcji i logistyce?](https://s3.egospodarka.pl/grafika2/zarobki-pracownikow-produkcji/Jakie-wynagrodzenia-w-produkcji-i-logistyce-259458-150x100crop.jpg)

![Ulga termomodernizacyjna. Podatnicy karani za braki w przepisach [© Alina G - Fotolia.com] Ulga termomodernizacyjna. Podatnicy karani za braki w przepisach](https://s3.egospodarka.pl/grafika2/ulga-termomodernizacyjna/Ulga-termomodernizacyjna-Podatnicy-karani-za-braki-w-przepisach-259439-150x100crop.jpg)

![Wynajem długoterminowy i Rent a Car w I kw. 2024 [© Stephane Bonnel - Fotolia.com] Wynajem długoterminowy i Rent a Car w I kw. 2024](https://s3.egospodarka.pl/grafika2/flota-samochodowa/Wynajem-dlugoterminowy-i-Rent-a-Car-w-I-kw-2024-259435-150x100crop.jpg)