-

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013]()

Zagrożenia internetowe I kw. 2013

... FTP w Internecie. MiniDuke W lutym FireEye opublikował analizę nowego szkodliwego programu, który przenika do systemów za pośrednictwem luki 0-day w aplikacji Adobe Reader (CVE-2013-0640). Szkodnik ten stał się pierwszym exploitem potrafiącym obejść sandboksa Acrobata Readera. Pobierał backdoora stworzonego w celu kradzieży danych z zainfekowanego ...

-

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012]()

Kaspersky Lab: szkodliwe programy III kw. 2012

... zaawansowanego wykrywania exploitów. Na drugim miejscu znalazły się ataki przeprowadzane za pośrednictwem aplikacji Adobe Reader, które stanowiły jedną czwartą wszystkich zablokowanych ataków. Popularność exploitów dla Adobe Readera stopniowo słabnie z powodu stosunkowo prostego mechanizmu umożliwiającego wykrycie ich jak również automatycznych ...

-

![Na czym polega atak drive-by download? Na czym polega atak drive-by download?]()

Na czym polega atak drive-by download?

... firmy Apple, programy Adobe Flash Player, Adobe Reader, RealPlayer firmy RealNetworks oraz WinZip. Wykorzystywane były również exploity dla konkretnych przeglądarek, takich jak Internet Explorer, Firefox, Safari oraz Opera. Kilka zestawów exploitów zwierało jedynie kod umożliwiający ataki wykorzystujące luki w zabezpieczeniach Adobe PDF lub znane ...

-

![Zagrożenia internetowe III kw. 2010 Zagrożenia internetowe III kw. 2010]()

Zagrożenia internetowe III kw. 2010

... wykryte w produktach Adobe Flash Player, jedna w Adobe Reader oraz jedna w produktach Microsoft Office. Ponieważ produkty firmy Microsoft i Adobe są bardzo popularne, aż dziewięć z dziesięciu najczęściej wykorzystywanych luk zostało wykrytych w programach tych producentów: pięć w produktach Microsoftu, cztery w programach firmy Adobe i jedna ...

-

![Zmiany w Acrobat Readerze [© Nmedia - Fotolia.com] Zmiany w Acrobat Readerze]()

Zmiany w Acrobat Readerze

Firma Adobe zapowiedziała kolejną wersję popularnego programu Acrobat Reader, obsługującego pliki w formacie PDF. Firma zapowiedziała wprowadzenie do oprogramowania architektury XML, która będzie dostępna w oprogramowaniu Adobe zarówno w wersji serwerowej jak i standardowej. Adobe zapewnia, że narzędzia XML będą współpracować ze standardami W3C i ...

-

![Zagrożenia internetowe I kw. 2012 Zagrożenia internetowe I kw. 2012]()

Zagrożenia internetowe I kw. 2012

... Jak pokazuje diagram, celem 66% ataków wykorzystujących exploity są zaledwie dwa programy - Adobe Reader oraz Java. Mniej więcej jeden na cztery ataki na Javę wykorzystuje ... rankingu znajdują się dwie luki w Javie. Pierwsze pozycje zajmują produkty firmy Adobe, a luki te zostały zidentyfikowane między innymi w odtwarzaczu Flash i Shockwave oraz ...

-

![Luki w Javie: jak się chronić? [© alexskopje - Fotolia.com] Luki w Javie: jak się chronić?]()

Luki w Javie: jak się chronić?

... narzędzi cyberprzestępców (obok takich pakietów jak Nuclear Pack, Styx Pack oraz Sakura). BlackHole zawiera exploity wykorzystujące luki w takich aplikacjach jak Adobe Reader, Adobe Flash Player, Oracle Java oraz innym popularnym oprogramowaniu. Ponieważ działanie wszystkich pakietów exploitów opiera się na podobnym schemacie, eksperci z Kaspersky ...

-

![Trojan ZeuS wciąż groźny Trojan ZeuS wciąż groźny]()

Trojan ZeuS wciąż groźny

... . Trzeba jednak pamiętać, że pliki wykonywalne nie są jedynymi rodzajami plików, jakie stanowią zagrożenie - dokumenty w formacie .pdf (Adobe Reader), .ppt (Microsoft Power Point), .swf (Adobe Flash) oraz innych również mogą zawierać szkodliwy program. Dokumenty te posiadają dość złożoną strukturę, a podczas uruchamiania wymagają zaawansowanych ...

-

![Bezpieczny Mac OS X Bezpieczny Mac OS X]()

Bezpieczny Mac OS X

... nie tylko foldera domowego danego użytkownika i może okazać się bardzo przydatne w przypadku zgubienia lub kradzieży laptopa. 9. Uaktualnij Adobe Readera do wersji “10” lub nowszej. Adobe Reader stanowi jeden z ulubionych celów cyberprzestępców na platformie Windows i nadal zajmuje wysoką pozycję wśród najczęściej wykorzystywanego oprogramowania na ...

-

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013]()

Szkodliwe programy 2012 i prognozy na 2013

... września 2012 roku firma Adobe poinformowała o wykryciu dwóch szkodliwych programów podpisanych przy użyciu ważnego certyfikatu Adobe. Certyfikaty firmy Adobe były bezpiecznie przechowywane w HSM ... w zabezpieczeniach Javy odpowiadają obecnie za ponad 50% ataków, podczas gdy Adobe Reader – za dalsze 25 procent. Nie ma w tym nic zaskakującego, ponieważ ...

-

![Cyberprzestępcy a luki w oprogramowaniu Cyberprzestępcy a luki w oprogramowaniu]()

Cyberprzestępcy a luki w oprogramowaniu

... Adobe, takie jak Flash Player oraz Adobe Reader. Początkowo Adobe publikował łaty niechętnie i opieszale. Jednak z czasem stało się jasne, że firma zaniedbuje potrzeby użytkowników. W rezultacie opublikowano nowy produkt o nazwie Adobe ... jak Microsoft Update oraz Adobe Updater. Oprócz aktualizacji dla produktów firmy Microsoft i Adobe użytkownicy nie ...

-

![Niebezpieczeństwa w Internecie Niebezpieczeństwa w Internecie]()

Niebezpieczeństwa w Internecie

... główną funkcjonalność Crimepacka. Umieszczony w stronie skrypt próbuje, w określonych odstępach czasu, wykorzystywać luki w zabezpieczeniach programu Internet Explorer, DirectX, Java oraz Adobe Reader. Podczas tych prób wykorzystywany jest zestaw różnych komponentów, łącznie ze szkodliwymi plikami PDF i JAR, które są ładowane wraz z uruchomieniem ...

-

![Notebook Acer Aspire 5715Z Notebook Acer Aspire 5715Z]()

Notebook Acer Aspire 5715Z

... Technology, Acer GridVista, Acer Video Conference Manager, Microsoft Office Ready 2007, Adobe Reader, CyberLink Power DVD, NTI CD-Maker oraz Norton Internet Security. ... Acer HomeMedia; Acer GridVista; Acer Launch Manager; Acer Video Conference Manager; Adobe Reader; CyberLink PowerProducer; Norton Internet Security; NTI CD-Maker; Acer GameZone; ...

-

![Notebook Acer Aspire One Notebook Acer Aspire One]()

Notebook Acer Aspire One

... konferencji. Ponadto, na komputerze (w zależności od konfiguracji) są zainstalowane dodatkowe programy, takie jak OpenOffice 2.3, Acer eRecovery Management, Acer Launch Manager, Adobe Reader, McAfee Internet Security Suite oraz Microsoft Office Trial 2007. Specyfikacja techniczna: System operacyjny: Linpus Linux wersja Lite lub Windows XP ...

-

![Kaspersky Lab: szkodliwe programy X 2010 Kaspersky Lab: szkodliwe programy X 2010]()

Kaspersky Lab: szkodliwe programy X 2010

... cyberprzestępcy nie zwlekali z wykorzystaniem tej luki. Dziura ta dotyczy biblioteki Adobe Reader o nazwie cooltype.dll, która błędnie przetwarza specjalnie stworzony plik ... to właśnie w tych państwach znajduje się najwięcej komputerów z niezałatanym oprogramowaniem Adobe Reader. Szkodliwy skrypt Trojan.JS.Redirector.nj (siódme miejsce), występujący ...

-

![ESET: zagrożenia internetowe X 2010 ESET: zagrożenia internetowe X 2010]()

ESET: zagrożenia internetowe X 2010

... , która od początku października rozprzestrzenia się w sieci za pośrednictwem wiadomości e-mail zatytułowanych „Adobe PDF Reader software upgrade notification”. Wiadomości te informują o rzekomej konieczności aktualizacji oprogramowania Adobe Reader. Kliknięcie w link podany w ich treści powoduje zainfekowanie komputera. Ochronę przed takim atakiem ...

-

![Korporacje blokują aplikacje mobilne [© rangizzz - Fotolia.com] Korporacje blokują aplikacje mobilne]()

Korporacje blokują aplikacje mobilne

... blokowane aplikacje to Angry Birds, Facebook, Dropbox i YouTube, natomiast pierwsze pozycje na białych listach zajęły Evernote, NitroDesk TouchDown, Google Chrome i Adobe Reader. Skype to jedyna aplikacja, która trafiła zarówno na czarną, jak i na białą listę.

-

![Nowe funkcje Acrobat.com [© Nmedia - Fotolia.com] Nowe funkcje Acrobat.com]()

Nowe funkcje Acrobat.com

... elektroniczne eBook odczytywane za pomocą takich programów, jak Stanza na iPhone czy Sony Reader. Wstawianie obrazów z Internetu. Można przeglądać i importować do prezentacji obrazy z serwisu Flickr i wyszukiwarki Google. Integracja z narzędziem Adobe Kuler™. Można przeglądać zestawy kolorów i stosować je w prezentacjach, aby nadać im atrakcyjny ...

-

![Kaspersky Lab: szkodliwe programy IV 2011 Kaspersky Lab: szkodliwe programy IV 2011]()

Kaspersky Lab: szkodliwe programy IV 2011

... Adobe usunął najnowszą serię luk wykrytych w Adobe Reader oraz Adobe Acrobat. Luki te zostały ocenione jako “krytyczne”. Wszystkim użytkownikom, którzy mają te aplikacje na swoich komputerach, zalecamy pobranie i zainstalowanie aktualizacji. Łaty dla różnych wersji produktów można pobrać tutaj: www.adobe.com/support/security/bulletins/apsb11-08 ...

-

![Bezpieczeństwo IT 2011 Bezpieczeństwo IT 2011]()

Bezpieczeństwo IT 2011

... Adobe Flash Player – w celu uruchomienia szkodliwego kodu na atakowanej maszynie. Inną interesującą luką zero-day była luka CVE-2011-2462 (w programie Adobe Reader), wykorzystana w atakach ukierunkowanych na firmę ManTech. Ataki te wyróżniają się kilkoma elementami: w wielu przypadkach wykorzystane zostały luki zero-day w oprogramowaniu Adobe ...

-

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?]()

Czy przeglądarki internetowe są bezpieczne?

... nowoczesne przeglądarki internetowe oferują wygodne i szybkie procedury aktualizacji. To samo powinno się tyczyć innych aplikacji, w szczególności tych atakowanych najczęściej: Adobe Flash, Adobe Reader i Oracle Java. Uaktualniaj system operacyjny. Z tych samych powodów, co powyżej. Również w tym przypadku wiele osób ignoruje sytuację, w której ...

-

![Kaspersky Lab: szkodliwe programy IX 2009 Kaspersky Lab: szkodliwe programy IX 2009]()

Kaspersky Lab: szkodliwe programy IX 2009

... Adobe Reader. Pdfka.ti wykorzystuje lukę w funkcji Collab.collectEmailInfo, która jest znana już od kilku lat. Pdfka.vn robi użytek z nieco nowszej luki w funkcji getIcon. Cyberprzestępcy włożyli wiele wysiłku w wykorzystanie wielu luk w produktach firny Adobe ... szczególną uwagę na uaktualnianie produktów Adobe. Exploit.JS.DirektShow oraz Exploit. ...

-

![Trojan zaatakował Google [© stoupa - Fotolia.com] Trojan zaatakował Google]()

Trojan zaatakował Google

... Do ataku prawdopodobnie doszło poprzez e-mail zawierający zainfekowany załącznik PDF. Firma Adobe udostępniła aktualizację zabezpieczeń programu Adobe Reader, znacznie zwiększając poziom jego bezpieczeństwa. Zaskakujące, że w tym samym momencie została zaatakowana również firma Adobe. Prawdopodobnie ktoś próbował zdobyć dostęp do ich systemu w celu ...

-

![Notebook Acer Aspire One D250 Notebook Acer Aspire One D250]()

Notebook Acer Aspire One D250

... oprogramowaniem: Acer eRecovery Management; Microsoft Works z aplikacjami Office Home i Student 2007 w wersji próbnej; Google Toolbar; Google Desktop; Google Setup; Adobe Reader 9; Adobe Flash Player 10; Customized Internet Explorer 7.0; eSobi; McAfee Internet Security Suite; Acer Game Zone; Acer Video Conference Manager 4.0; Windows Live ...

-

![Wirusy i robaki VI 2009 Wirusy i robaki VI 2009]()

Wirusy i robaki VI 2009

... .SWF.Small.b, Exploit.JS.Pdfka.gu, Exploit.JS.Pdfka.lr czy Exploit.SWF.Agent.az świadczy zarówno o popularności aplikacji Adobe Flash Player oraz Adobe Reader, jak i o ilości luk w tych programach. Luki w produktach Microsoftu także są intensywnie wykorzystywane przez cyberprzestępców: sam Trojan-Downloader.JS.Major ...

-

![BenQ Joybook U102 - netbook z ekranem LED BenQ Joybook U102 - netbook z ekranem LED]()

BenQ Joybook U102 - netbook z ekranem LED

... standardowo wyposażony został w zestaw oprogramowania pozwalającego na kontrolę i sterowanie multimediami oraz pracą komputera, są to: program antywirusowy, QData Trove 3.3, Adobe Reader 9.0, Adobe Flash Player 10 Active X, Arcsoft WebCam Companion 3.0 oraz ArcSoft Magic-I Visual Effect 2.0. BenQ Joybook U102, dostępny będzie od początku listopada ...

-

![Netbook BenQ Joybook U121 Eco Netbook BenQ Joybook U121 Eco]()

Netbook BenQ Joybook U121 Eco

... wyposażony został w zestaw oprogramowania pozwalającego na pełną kontrolę i sterowanie multimediami oraz pracą komputera. Są to: program antywirusowy, QData Trove 3.3, Adobe Reader 9.0, Adobe Flash Player 10 Active X, Arcsoft WebCam Companion 3.0 oraz ArcSoft Magic-I Visual Effect 2.0, MediaShow, Microsoft Office Ready (60-dniowy trial). BenQ ...

-

![Kaspersky Lab: szkodliwe programy II 2010 Kaspersky Lab: szkodliwe programy II 2010]()

Kaspersky Lab: szkodliwe programy II 2010

... główny plik wykonywalny. Stosowane metody są w większości tradycyjne – wykorzystywanie luk w zabezpieczeniach w popularnych programach, takich jak Internet Explorer oraz Adobe Reader, CVE-2009-0927, jak również pobieranie za pośrednictwem specjalnego apletu w języku Java. Głównym plikiem wykonywalnym jest program o nazwie Backdoor.Win32.Bredolab ...

-

![Kaspersky Lab: szkodliwe programy XI 2010 Kaspersky Lab: szkodliwe programy XI 2010]()

Kaspersky Lab: szkodliwe programy XI 2010

... wariantów z rodziny Pdfka zmniejszyła się trzykrotnie. Trend ten ma prawdopodobnie związek z próbami załatania dziur w produktach firmy Adobe. W listopadzie firma ta wypuściła Adobe Reader X z wbudowaną funkcją sandbox, pozwalającą na skuteczniejsze zwalczanie exploitów. 20 najczęściej wykrywanych szkodliwych programów w Internecie Fałszywe archiwa ...

-

![Kaspersky Lab: szkodliwe programy XII 2010 Kaspersky Lab: szkodliwe programy XII 2010]()

Kaspersky Lab: szkodliwe programy XII 2010

... wariantów z rodziny Pdfka zmniejszyła się trzykrotnie. Trend ten ma prawdopodobnie związek z próbami załatania dziur w produktach firmy Adobe. W listopadzie firma ta wypuściła Adobe Reader X z wbudowaną funkcją sandbox, pozwalającą na skuteczniejsze zwalczanie exploitów. 20 najczęściej wykrywanych szkodliwych programów w Internecie Fałszywe archiwa ...

-

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?]()

Jakie aplikacje podatne na ataki hakerskie?

... zainteresowanie cyberprzestępców lukami w Javie. Na drugim miejscu znajdują się ataki przeprowadzane za pośrednictwem programu Adobe Reader, które stanowiły jedną czwartą wszystkich zablokowanych ataków. Popularność exploitów dla Adobe Readera stopniowo zmniejsza się ze względu na stosunkowo prosty mechanizm pozwalający na ich wykrywanie, jak ...

-

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku]()

Fortinet: bezpieczeństwo sieciowe w 2013 roku

... , jak Adobe, czy Apple, ale z pewnością będą po nią sięgać kolejni dostawcy. Wraz z rozprzestrzenianiem się rozwiązania na inne systemy, zainteresują się nim także hakerzy szukając sposobów na obejście zabezpieczenia. W laboratoriach Fortinet obserwowano już kilka zagrożeń tego typu np. exploit wykorzystujący lukę w Adobe Reader ...

-

![Oracle Java atakowana najczęściej IX 2012 - VIII 2013 [© cristovao31 - Fotolia.com] Oracle Java atakowana najczęściej IX 2012 - VIII 2013]()

Oracle Java atakowana najczęściej IX 2012 - VIII 2013

... strony internetowej lub otwarcie pliku zawierającego szkodliwy kod wystarczy, aby uruchomić exploita. Tradycyjnie najczęstsze cele ataków to Oracle Java, Adobe Flash Player i Adobe Reader, czyli aplikacje zainstalowane na większości komputerów na całym świecie. Jednak badanie firmy Kaspersky Lab ujawniło, że w minionym roku Java ...

-

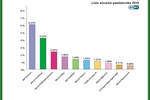

![Poznaj najpopularniejsze metody cyberataków na firmy w Polsce [© Florian Roth - Fotolia.com] Poznaj najpopularniejsze metody cyberataków na firmy w Polsce]()

Poznaj najpopularniejsze metody cyberataków na firmy w Polsce

... i wykorzystana do nielegalnych celów. Uwaga na luki w produktach Adobe i Microsoft Sondy FortiGuard odnotowały w Polsce największą aktywność eksploitów, a więc złośliwego oprogramowania wykorzystującego luki w zabezpieczeniach, związanych z oprogramowaniem Adobe Reader i Acrobat oraz z pakietem MS Office. Cyberprzestępcze grupy wykorzystujące ...

-

![Open OfficePL Home 2006 Open OfficePL Home 2006]()

Open OfficePL Home 2006

... Access, import tabel danych z plików w formacie CSV, wygodne przenoszenie tabel danych z arkuszy kalkulacyjnych Calc lub Excel za pomocą schowka) • oprogramowanie Adobe Reader • środowisko uruchomieniowe JAVA (JRE 1.5.0_04) Sugerowana cena detaliczna pakietu – 125 zł brutto.

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Zagrożenia internetowe I kw. 2013 [© lolloj - Fotolia.com] Zagrożenia internetowe I kw. 2013](https://s3.egospodarka.pl/grafika2/cyberprzestepcy/Zagrozenia-internetowe-I-kw-2013-118509-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Zmiany w Acrobat Readerze [© Nmedia - Fotolia.com] Zmiany w Acrobat Readerze](https://s3.egospodarka.pl/grafika/pdf/Zmiany-w-Acrobat-Readerze-Qq30bx.jpg)

![Luki w Javie: jak się chronić? [© alexskopje - Fotolia.com] Luki w Javie: jak się chronić?](https://s3.egospodarka.pl/grafika2/Oracle-Java/Luki-w-Javie-jak-sie-chronic-123865-150x100crop.jpg)

![Szkodliwe programy 2012 i prognozy na 2013 [© alphaspirit - Fotolia.com] Szkodliwe programy 2012 i prognozy na 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Szkodliwe-programy-2012-i-prognozy-na-2013-110215-150x100crop.jpg)

![Korporacje blokują aplikacje mobilne [© rangizzz - Fotolia.com] Korporacje blokują aplikacje mobilne](https://s3.egospodarka.pl/grafika2/urzadzenia-mobilne/Korporacje-blokuja-aplikacje-mobilne-115305-150x100crop.jpg)

![Nowe funkcje Acrobat.com [© Nmedia - Fotolia.com] Nowe funkcje Acrobat.com](https://s3.egospodarka.pl/grafika/Adobe/Nowe-funkcje-Acrobat-com-Qq30bx.jpg)

![Czy przeglądarki internetowe są bezpieczne? [© k-artz - Fotolia.com] Czy przeglądarki internetowe są bezpieczne?](https://s3.egospodarka.pl/grafika2/Opera/Czy-przegladarki-internetowe-sa-bezpieczne-108446-150x100crop.jpg)

![Trojan zaatakował Google [© stoupa - Fotolia.com] Trojan zaatakował Google](https://s3.egospodarka.pl/grafika/F-Secure/Trojan-zaatakowal-Google-MBuPgy.jpg)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Fortinet: bezpieczeństwo sieciowe w 2013 roku [© Amir Kaljikovic - Fotolia.com] Fortinet: bezpieczeństwo sieciowe w 2013 roku](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Fortinet-bezpieczenstwo-sieciowe-w-2013-roku-110382-150x100crop.jpg)

![Oracle Java atakowana najczęściej IX 2012 - VIII 2013 [© cristovao31 - Fotolia.com] Oracle Java atakowana najczęściej IX 2012 - VIII 2013](https://s3.egospodarka.pl/grafika2/Kaspersky-Lab/Oracle-Java-atakowana-najczesciej-IX-2012-VIII-2013-126786-150x100crop.jpg)

![Poznaj najpopularniejsze metody cyberataków na firmy w Polsce [© Florian Roth - Fotolia.com] Poznaj najpopularniejsze metody cyberataków na firmy w Polsce](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/Poznaj-najpopularniejsze-metody-cyberatakow-na-firmy-w-Polsce-219589-150x100crop.jpg)

![Najtańsze pożyczki pozabankowe - ranking [© Daniel Krasoń - Fotolia.com] Najtańsze pożyczki pozabankowe - ranking](https://s3.egospodarka.pl/grafika2/pozyczki-pozabankowe/Najtansze-pozyczki-pozabankowe-ranking-212702-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Podatek od nieruchomości 2024: jakie stawki zapłacą mieszkańcy poszczególnych miast? [© gukodo - Fotolia.com] Podatek od nieruchomości 2024: jakie stawki zapłacą mieszkańcy poszczególnych miast?](https://s3.egospodarka.pl/grafika2/podatki-i-oplaty-lokalne/Podatek-od-nieruchomosci-2024-jakie-stawki-zaplaca-mieszkancy-poszczegolnych-miast-256741-150x100crop.jpg)

![Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay] Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy? [© 金召 步 z Pixabay]](https://s3.egospodarka.pl/grafika2/rynek-pracy/Chinskie-firmy-zatrudniaja-w-Polsce-Jacy-to-pracodawcy-259418-50x33crop.jpg) Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

Chińskie firmy zatrudniają w Polsce. Jacy to pracodawcy?

![Inwestowanie w nieruchomości. Pod palmami można zarobić więcej [© Michelle Raponi z Pixabay] Inwestowanie w nieruchomości. Pod palmami można zarobić więcej](https://s3.egospodarka.pl/grafika2/inwestowanie-w-nieruchomosci/Inwestowanie-w-nieruchomosci-Pod-palmami-mozna-zarobic-wiecej-259523-150x100crop.jpg)

![OC w życiu prywatnym najemcy - dlaczego warto je mieć? [© Alexander Raths - Fotolia.com] OC w życiu prywatnym najemcy - dlaczego warto je mieć?](https://s3.egospodarka.pl/grafika2/OC-w-zyciu-prywatnym/OC-w-zyciu-prywatnym-najemcy-dlaczego-warto-je-miec-259516-150x100crop.jpg)

![Kolizja ze zwierzęciem? Najłatwiej o odszkodowanie z polisy AC [© pexels-izafi] Kolizja ze zwierzęciem? Najłatwiej o odszkodowanie z polisy AC](https://s3.egospodarka.pl/grafika2/kolizja-ze-zwierzeciem/Kolizja-ze-zwierzeciem-Najlatwiej-o-odszkodowanie-z-polisy-AC-259398-150x100crop.jpg)

![Oferta mieszkań na wynajem znowu się kurczy? [© Piotr Adamowicz - Fotolia.com] Oferta mieszkań na wynajem znowu się kurczy?](https://s3.egospodarka.pl/grafika2/rynek-najmu/Oferta-mieszkan-na-wynajem-znowu-sie-kurczy-259532-150x100crop.jpg)