-

![Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy [© agary35 - Fotolia.com] Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy]()

Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy

... na jego działanie. Podczas wyboru urządzenia, które będzie gromadziło informacje dotyczące Twojego życia osobistego oraz życia Twojej rodziny, takiego jak elektroniczna niania, lepszym rozwiązaniem może być najprostszy model na rynku wykorzystujący fale radiowe – taki, który potrafi transmitować jedynie sygnał audio, bez możliwości ...

-

![Faktura VAT elektroniczna i papierowa [© whitelook - Fotolia.com] Faktura VAT elektroniczna i papierowa]()

Faktura VAT elektroniczna i papierowa

Z dniem 1 stycznia 2011 r. weszło w życie rozporządzenie Ministra Finansów z dnia 17 grudnia 2010 r. w sprawie przesyłania faktur w formie elektronicznej, zasad ich przechowywania oraz trybu udostępniania organowi podatkowemu lub organowi kontroli skarbowej - Dz. U. Nr 249, poz. 1661 (dalej: Rozporządzenie), które reguluje m.in. kwestie dotyczące ...

-

![Telefon AVM FRITZ!Fon C4 Telefon AVM FRITZ!Fon C4]()

Telefon AVM FRITZ!Fon C4

... , zawieszenie, routing połączeń, przekazywanie i konferencje trójstronne Czas rozmowy do 10 godzin, do 6 dni w trybie czuwania Listy połączeń, alarm, elektroniczna niania, funkcja "nie przeszkadzać" Tryb Eco DECT: automatyczne wyłączanie interfejsu radiowego w trybie czuwania Aktualizacja oprogramowania z nowymi funkcjami za naciśnięciem jednego ...

-

![8 porad dla rodziców: dzieci i nowe technologie [© pixabay.com] 8 porad dla rodziców: dzieci i nowe technologie]()

8 porad dla rodziców: dzieci i nowe technologie

... czy gadżety są wyposażone w kamery, mikrofony lub głośniki, które w przypadku nieprawidłowej konfiguracji zwiększają ryzyko naruszenia prywatności i bezpieczeństwa. Elektroniczna niania monitorująca pokój dziecięcy czy smartwatch na nadgarstku malucha, z jednej strony znacznie ułatwiają kontrolę poczynań najmłodszych domowników, zaś z drugiej ...

-

![Bieżące i nowe przepisy VAT: e-faktura [© whitelook - Fotolia.com] Bieżące i nowe przepisy VAT: e-faktura]()

Bieżące i nowe przepisy VAT: e-faktura

... roku Od 2011 roku zacznie obowiązywać nowe rozporządzenie Ministra Finansów dotyczące przesyłania faktur w formie elektronicznej. Dzięki proponowanym zmianom być może elektroniczna faktura wreszcie będzie realną alternatywą dla jej papierowej wersji. Nadal obowiązywać będzie konieczność otrzymania akceptacji przez odbiorcę zanim rozpocznie się ...

-

![Zbliżeniowa Visa CodeSure - wdrożenie komercyjne [© denphumi - Fotolia.com] Zbliżeniowa Visa CodeSure - wdrożenie komercyjne]()

Zbliżeniowa Visa CodeSure - wdrożenie komercyjne

... do wszechstronnego rozwiązania wielokanałowego zapewniającego ochronę klienta w transakcjach zdalnych, niewymagających okazania karty (handel internetowy, transakcje telefoniczne, bankowość elektroniczna). Organizacja Visa podkreśla, że ważną cechą karty jest również łatwość obsługi: w trakcie procesu uwierzytelniania bezpieczny ośmioznakowy ekran ...

-

![Sieciowe zagrożenia IV-VI 2005 Sieciowe zagrożenia IV-VI 2005]()

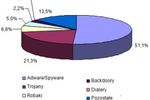

Sieciowe zagrożenia IV-VI 2005

... Twórcy złośliwych aplikacji intensywnie poszukują nowych kanałów, za pośrednictwem których mogliby rozprzestrzeniać swoje programy. Tradycyjne sposoby, takie jak poczta elektroniczna powoli zaczynają tracić na znaczeniu w związku z rosnącą świadomością użytkowników. W celu rozpowszechniania programów typu spyware i adware wykorzystuje się witryny ...

-

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0]()

Oprogramowanie Trend Micro Mobile Security 5.0

... przenośnych. Naraża to przedsiębiorstwa na ryzyko utraty poufnych danych, także informacji o strategicznym znaczeniu. Aplikacje mobilne, takie jak poczta elektroniczna typu „push”, zarządzanie kontaktami z klientem czy automatyzacja działań terenowych, ułatwiają kradzież danych. Możliwości TMMS 5.0 w zakresie szyfrowania i uwierzytelniania danych ...

-

![Łamanie zabezpieczeń CAPTCHA za 2 funty [© stoupa - Fotolia.com] Łamanie zabezpieczeń CAPTCHA za 2 funty]()

Łamanie zabezpieczeń CAPTCHA za 2 funty

... wypełnia pole odpowiedzi i kończy proces rejestracji. W ten sposób spamerzy uzyskują swobodny dostęp do kont użytkowników. Z konta wysyłana jest niepożądana poczta elektroniczna do tysięcy legalnych kont poczty elektronicznej. „Przestępstwa w sieci nie są już zajęciem pojedynczych osób. Działalnością na tym polu zajęły się ...

-

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy]()

12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy

... osobiste urządzenia IoT Użytkownicy domowych urządzeń Internetu Rzeczy mogą nie zauważyć lub nawet nie być zainteresowani faktem, że np. ich elektroniczna niania została przejęta przez hakerów i wykorzystana do ataku na cudzą stronę internetową. Jednak gdy pojedyncze urządzenie w sieci domowej zostanie przejęte, może ...

-

![Volkswagen Touareg R-Line 3.0 TDI - technologia ponad wszystko Volkswagen Touareg R-Line 3.0 TDI - technologia ponad wszystko]()

Volkswagen Touareg R-Line 3.0 TDI - technologia ponad wszystko

... o przeznaczeniu offroadowym. Niestety łyżką dziegciu w tej beczce miodu są wszechobecne systemy asystujące i tutaj moim zdaniem VW poszedł o krok za daleko. Elektroniczna niania i szmery bajery Jest ich tyle, że nie sposób wymienić, ale niektóre działają w wyjątkowo nachalny sposób. Przede wszystkim chodzi o system pilnujący ...

-

![Jednolity plik kontrolny zastąpi deklarację VAT? [© contrastwerkstatt - Fotolia.com] Jednolity plik kontrolny zastąpi deklarację VAT?]()

Jednolity plik kontrolny zastąpi deklarację VAT?

... Oznacza to, że nawet podmioty składające do tej pory deklaracje VAT-7K w okresach kwartalnych są zobowiązane do comiesięcznego wysyłania JPK_VAT. Elektroniczna inwigilacja podatników Plik JPK_VAT istotnie rozszerzył zakres udzielanych fiskusowi informacji o działalności podatników. Obecnie przedsiębiorcy informują w nim m.in. o: ciągłości numeracji ...

-

![6 najważniejszych pytań i odpowiedzi dla pracodawców zatrudniających pracowników z Ukrainy [© pixabay.com] 6 najważniejszych pytań i odpowiedzi dla pracodawców zatrudniających pracowników z Ukrainy]()

6 najważniejszych pytań i odpowiedzi dla pracodawców zatrudniających pracowników z Ukrainy

... , na jak długo zwolnienie będzie potrzebne, będą w przyszłości mogły ten okres albo skrócić albo wydłużyć. Tu również należy uznać, że elektroniczna forma komunikacji będzie wystarczająca do udokumentowania ustaleń. Pracownik może też wskazać pełnomocnika, który w jego imieniu w okresie nieobecności będzie w kontakcie z pracodawcą ...

-

![Ransomware wraca do łask cyberprzestępców [© Florian Roth - Fotolia.com] Ransomware wraca do łask cyberprzestępców]()

Ransomware wraca do łask cyberprzestępców

... . W prawie 15 procentach przypadków w tym kwartale, przestępcy zidentyfikowali i/lub wykorzystali źle skonfigurowane aplikacje publiczne. Kolejnym popularnym sposobem była poczta elektroniczna i aktywowanie przez użytkownika złośliwego dokumentu lub linku. W jednym z przypadków ataku na biznesową pocztę elektroniczną (BEC), został wykorzystany ...

-

![Token KSeF - co to jest, jak działa i jak go uzyskać? [© Maksim Kabakou - Fotolia.com] Token KSeF - co to jest, jak działa i jak go uzyskać?]()

Token KSeF - co to jest, jak działa i jak go uzyskać?

... fizycznej lub kwalifikowanej pieczęci w przypadku podmiotu prawnego. Ta sygnatura sieciowa zawiera numer PESEL lub NIP osoby fizycznej, podczas gdy pieczęć elektroniczna zawiera jedynie dane firmy, nie uwzględniając danych osobowych. Po zalogowaniu użytkownik może wybrać opcję "generuj token" w panelu po lewej stronie ...

Strona główna

Strona główna- Wiadomości

- Firma

- Podatki

- Finanse

- Nieruchomości

- Przetargi

- Praca

- Prawo

- Zakupy

- Porady

- Kantor

Narzędzia

- Wyszukiwarki

- Znajdź pracę

- Znajdź przetarg

- Baza adresowa firm

- Kantor walut online

- Ważne adresy

- Urzędy skarbowe

- Adresy ZUS

- Urzędy Pracy

- Adresy banków

- Firmy zlikwidowane

- Centrum Webmastera

- Centrum Webmastera

- Newsy na Twoją stronę

![Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy [© agary35 - Fotolia.com] Ekspres do kawy i elektroniczna niania - narzędzia w rękach cyberprzestępcy](https://s3.egospodarka.pl/grafika2/internet-rzeczy/Ekspres-do-kawy-i-elektroniczna-niania-narzedzia-w-rekach-cyberprzestepcy-166212-150x100crop.jpg)

![Faktura VAT elektroniczna i papierowa [© whitelook - Fotolia.com] Faktura VAT elektroniczna i papierowa](https://s3.egospodarka.pl/grafika/e-faktura/Faktura-VAT-elektroniczna-i-papierowa-JbjmWj.jpg)

![8 porad dla rodziców: dzieci i nowe technologie [© pixabay.com] 8 porad dla rodziców: dzieci i nowe technologie](https://s3.egospodarka.pl/grafika2/dziecko-w-sieci/8-porad-dla-rodzicow-dzieci-i-nowe-technologie-241719-150x100crop.jpg)

![Bieżące i nowe przepisy VAT: e-faktura [© whitelook - Fotolia.com] Bieżące i nowe przepisy VAT: e-faktura](https://s3.egospodarka.pl/grafika/e-faktura/Biezace-i-nowe-przepisy-VAT-e-faktura-JbjmWj.jpg)

![Zbliżeniowa Visa CodeSure - wdrożenie komercyjne [© denphumi - Fotolia.com] Zbliżeniowa Visa CodeSure - wdrożenie komercyjne](https://s3.egospodarka.pl/grafika/Visa-CodeSure/Zblizeniowa-Visa-CodeSure-wdrozenie-komercyjne-iQjz5k.jpg)

![Oprogramowanie Trend Micro Mobile Security 5.0 [© Nmedia - Fotolia.com] Oprogramowanie Trend Micro Mobile Security 5.0](https://s3.egospodarka.pl/grafika/Trend-Micro/Oprogramowanie-Trend-Micro-Mobile-Security-5-0-Qq30bx.jpg)

![Łamanie zabezpieczeń CAPTCHA za 2 funty [© stoupa - Fotolia.com] Łamanie zabezpieczeń CAPTCHA za 2 funty](https://s3.egospodarka.pl/grafika/ataki-hakerow/Lamanie-zabezpieczen-CAPTCHA-za-2-funty-MBuPgy.jpg)

![12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy [© chainat - Fotolia.com] 12 największych zagrożeń 2017. Poznaj pomysły cyberprzestępcy](https://s3.egospodarka.pl/grafika2/zagrozenia-internetowe/12-najwiekszych-zagrozen-2017-Poznaj-pomysly-cyberprzestepcy-187616-150x100crop.jpg)

![Jednolity plik kontrolny zastąpi deklarację VAT? [© contrastwerkstatt - Fotolia.com] Jednolity plik kontrolny zastąpi deklarację VAT?](https://s3.egospodarka.pl/grafika2/podatki/Jednolity-plik-kontrolny-zastapi-deklaracje-VAT-216794-150x100crop.jpg)

![6 najważniejszych pytań i odpowiedzi dla pracodawców zatrudniających pracowników z Ukrainy [© pixabay.com] 6 najważniejszych pytań i odpowiedzi dla pracodawców zatrudniających pracowników z Ukrainy](https://s3.egospodarka.pl/grafika2/wojna-w-Ukrainie/6-najwazniejszych-pytan-i-odpowiedzi-dla-pracodawcow-zatrudniajacych-pracownikow-z-Ukrainy-243793-150x100crop.jpg)

![Ransomware wraca do łask cyberprzestępców [© Florian Roth - Fotolia.com] Ransomware wraca do łask cyberprzestępców](https://s3.egospodarka.pl/grafika2/ataki-ransomware/Ransomware-wraca-do-lask-cyberprzestepcow-248954-150x100crop.jpg)

![Token KSeF - co to jest, jak działa i jak go uzyskać? [© Maksim Kabakou - Fotolia.com] Token KSeF - co to jest, jak działa i jak go uzyskać?](https://s3.egospodarka.pl/grafika2/KSeF/Token-KSeF-co-to-jest-jak-dziala-i-jak-go-uzyskac-254850-150x100crop.jpg)

![Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe? [© Karolina Chaberek - Fotolia.com] Ranking kont firmowych 2023. W jakim banku najlepsze konto firmowe?](https://s3.egospodarka.pl/grafika2/konto-bankowe/Ranking-kont-firmowych-2023-W-jakim-banku-najlepsze-konto-firmowe-251614-150x100crop.jpg)

![Jak korzystnie przelewać pieniądze do Polski pracując za granicą? [© v.poth - Fotolia.com] Jak korzystnie przelewać pieniądze do Polski pracując za granicą?](https://s3.egospodarka.pl/grafika2/przelewy/Jak-korzystnie-przelewac-pieniadze-do-Polski-pracujac-za-granica-230796-150x100crop.jpg)

![Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki [© pixabay.com] Praca zdalna po nowelizacji Kodeksu pracy - korzyści i obowiązki](https://s3.egospodarka.pl/grafika2/praca-zdalna/Praca-zdalna-po-nowelizacji-Kodeksu-pracy-korzysci-i-obowiazki-250502-150x100crop.jpg)

![Nowe mieszkania pod miastem są tańsze, a jaka jest oferta? [© bnorbert3 - Fotolia.com] Nowe mieszkania pod miastem są tańsze, a jaka jest oferta? [© bnorbert3 - Fotolia.com]](https://s3.egospodarka.pl/grafika2/oferta-deweloperow/Nowe-mieszkania-pod-miastem-sa-tansze-a-jaka-jest-oferta-258910-50x33crop.jpg) Nowe mieszkania pod miastem są tańsze, a jaka jest oferta?

Nowe mieszkania pod miastem są tańsze, a jaka jest oferta?

![Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski? [© Elias z Pixabay] Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski?](https://s3.egospodarka.pl/grafika2/Wielka-Brytania/Nowe-stawki-celne-w-Wielkiej-Brytanii-szansa-dla-eksporterow-z-Polski-259271-150x100crop.jpg)

![Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach [© Andrey Popov - Fotolia.com] Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach](https://s3.egospodarka.pl/grafika2/zwolnienia-grupowe/Zwolnienia-grupowe-pracownicy-musza-pamietac-o-swoich-prawach-259265-150x100crop.jpg)

![Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami [© Depositphotos] Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami](https://s3.egospodarka.pl/grafika2/nielegalni-imigranci/Przewoz-nielegalnych-imigrantow-do-Wielkiej-Brytanii-zagrozony-wysokimi-karami-259237-150x100crop.jpg)

![Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem [© Gina Sanders - Fotolia.com] Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem](https://s3.egospodarka.pl/grafika2/kradziez-z-wlamaniem/Ubezpiecz-mieszkanie-nadchodzi-swieto-kradziezy-z-wlamaniem-259238-150x100crop.jpg)

![Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać [© Petr Kurgan - Fotolia.com] Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać](https://s3.egospodarka.pl/grafika2/Twoj-e-PIT/Twoj-e-PIT-nie-dla-wszystkich-przedsiebiorcy-powinni-uwazac-259264-150x100crop.jpg)