Szkodliwy program Flame - analiza

2012-05-31 13:45

Przeczytaj także: Nowy szkodliwy program Gauss

Szkodliwe programy Duqu i Stuxnet pokazały niedawno na Bliskim Wschodzie, jak może wyglądać nowe oblicze cyberwojny. W tej chwili odkryliśmy jednak coś, co stanowi chyba najbardziej wyrafinowaną cyberbroń, jaka została wynaleziona do tej pory. Szpiegowski robak, ‘Flame’, przykuł uwagę naszych ekspertów po tym, jak jedna z agencji Organizacji Narodów Zjednoczonych, Międzynarodowy Związek Telekomunikacyjny (ITU), zwróciła się do nas o pomoc w poszukiwaniu nieznanego kodu szkodliwego oprogramowania, które na Bliskim Wschodzie zostało użyte do niszczenia poufnych informacji. Podczas poszukiwania kodu tego szkodnika, któremu nadaliśmy kryptonim Wiper, wykryliśmy nowy egzemplarz szkodliwego oprogramowania - Worm.Win32.Flame.Chociaż cechy robaka Flame różnią się w wielu punktach od znanych do tej pory zaawansowanych zagrożeń - Duqu i Stuxneta - to geografia ataków i wykorzystanie określonych luk w zabezpieczeniach oprogramowania oraz fakt, że atakowane są tylko wybrane komputery – wszystko to świadczy o tym, że Flame należy do tej samej kategorii cyberbroni’ stosowanych obecnie na Bliskim Wschodzie przez nieznanych sprawców. Flame spokojnie może zostać nazwany jednym z najbardziej złożonych zagrożeń, jakie kiedykolwiek zostało odkryte. Robak jest duży i niezwykle wyrafinowany. Flame to definicja wojny cybernetycznej i synonim cyberszpiegostwa.

Pytania ogólne

Czym dokładnie jest Flame? Robakiem? Backdoorem? Jak działa?

Flame jest zaawansowanym zestawem narzędzi ataku, dużo bardziej skomplikowanym niż Duqu. Jest backdoorem i trojanem. Posiada cechy robaka, pozwalające mu na replikację w sieci lokalnej oraz na nośnikach wymiennych, jeżeli taka będzie wola jego operatora.

Początkowy punkt wniknięcia Flame'a pozostaje nieznany - podejrzewamy, że jest wdrażany poprzez ataki ukierunkowane; jednak, nie zaobserwowaliśmy głównego wektora jego rozprzestrzeniania. Mamy pewne podejrzenia co do możliwości wykorzystania luki MS10-033, ale nie możemy tego jeszcze potwierdzić.

Po zainfekowaniu systemu, Flame rozpoczyna wiele złożonych operacji, w skład których wchodzi: podsłuchiwanie ruchu sieciowego, wykonywanie zrzutów ekranu, nagrywanie rozmów audio, przechwytywanie znaków wprowadzanych z klawiatury itp. Wszystkie te dane są dostępne dla operatorów poprzez link do serwerów kontroli Flame’a.

W późniejszym czasie operatorzy mogą zadecydować o załadowaniu dodatkowych modułów, które rozszerzą funkcjonalność Flame’a. W sumie jest ponad 20 modułów. Przeznaczenie większości z nich jest wciąż badane.

Jak zaawansowany jest Flame?

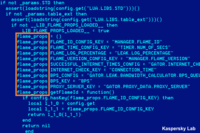

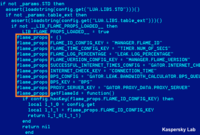

Przede wszystkim Flame jest ogromnym pakietem modułów, obejmującym po pełnej instalacji prawie 20 MB danych. Za względu na rozmiar szkodnik jest niezmiernie trudny do analizy. Powodem sporego rozmiaru Flame'a jest to, że zawiera on wiele różnych bibliotek (służących np. do kompresji (zlib, libbz2, ppmd) i manipulacji bazą danych (sqlite3)) wraz z maszyną wirtualną LUA.

LUA jest językiem skryptowym, który może zostać bardzo łatwo rozszerzony i podłączony do kodu C. Wiele części Flame'a posiada składnię logiczną wysokiego poziomu napisaną w LUA - wraz ze skutecznymi procedurami ataku i bibliotekami opracowanymi na bazie C++.

Efektywny kod LUA stanowi raczej małą część w porównaniu z całością kodu. W naszej ocenie rozwój kodu LUA (ponad 3000 linii), czyli stworzenie kodu i debugowanie, średnio zaawansowanemu deweloperowi zająłby około miesiąca.

fot. mat. prasowe

Dodatkowo, istnieje kilka wewnętrznie używanych, lokalnych baz danych z zagnieżdżonymi zapytaniami SQL, wiele metod szyfrowania, różne algorytmy kompresji, oskryptowana instrumentacja zarządzania Windows (WMI) itp.

Uruchamianie i debugowanie tego złośliwego oprogramowania również nie jest proste, ponieważ nie jest to konwencjonalna aplikacja wykonywalna, ale kilka plików DLL, które są ładowane przy uruchomieniu systemu.

Ogólnie możemy powiedzieć, że Flame jest jednym z najbardziej złożonych cyberzagrożeń, jakie kiedykolwiek zostały wykryte.

Robak Stuxnet powraca

Robak Stuxnet powraca

oprac. : Katarzyna Sikorska / eGospodarka.pl

Przeczytaj także

-

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?]()

Jakie aplikacje podatne na ataki hakerskie?

-

![Wirus Wiper naprawdę szkodliwy? Wirus Wiper naprawdę szkodliwy?]()

Wirus Wiper naprawdę szkodliwy?

-

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame]()

Nowy szkodliwy program Flame

-

![Nowa fałszywa aktualizacja Flash Player Nowa fałszywa aktualizacja Flash Player]()

Nowa fałszywa aktualizacja Flash Player

-

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013]()

Kaspersky Lab: szkodliwe programy III kw. 2013

-

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów]()

Złośliwe oprogramowanie: 10 mitów

-

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013]()

Kaspersky Lab: szkodliwe programy II kw. 2013

-

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012]()

Kaspersky Lab: szkodliwe programy III kw. 2012

-

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012]()

Kaspersky Lab: szkodliwe programy II kw. 2012

Skomentuj artykuł Opcja dostępna dla zalogowanych użytkowników - ZALOGUJ SIĘ / ZAREJESTRUJ SIĘ

Komentarze (0)

![Jakie aplikacje podatne na ataki hakerskie? [© lina0486 - Fotolia.com] Jakie aplikacje podatne na ataki hakerskie?](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Jakie-aplikacje-podatne-na-ataki-hakerskie-109073-150x100crop.jpg)

![Nowy szkodliwy program Flame [© drx - Fotolia.com] Nowy szkodliwy program Flame](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Nowy-szkodliwy-program-Flame-94930-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2013 [© yuriy - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2013-128463-150x100crop.jpg)

![Złośliwe oprogramowanie: 10 mitów [© lolloj - Fotolia.com] Złośliwe oprogramowanie: 10 mitów](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Zlosliwe-oprogramowanie-10-mitow-127031-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2013 [© jamdesign - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2013](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2013-123187-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy III kw. 2012 [© pixel_dreams - Fotolia.com] Kaspersky Lab: szkodliwe programy III kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-III-kw-2012-108347-150x100crop.jpg)

![Kaspersky Lab: szkodliwe programy II kw. 2012 [© alexskopje - Fotolia.com] Kaspersky Lab: szkodliwe programy II kw. 2012](https://s3.egospodarka.pl/grafika2/szkodliwe-programy/Kaspersky-Lab-szkodliwe-programy-II-kw-2012-102728-150x100crop.jpg)

![O wynikach II tury wyborów współdecydują media społecznościowe [© MrJayW z Pixabay] O wynikach II tury wyborów współdecydują media społecznościowe](https://s3.egospodarka.pl/grafika2/wybory-samorzadowe/O-wynikach-II-tury-wyborow-wspoldecyduja-media-spolecznosciowe-259272-150x100crop.jpg)

![Inwestycje w nieruchomości komercyjne: prywatny kapitał na prowadzeniu [© wal_172619 z Pixabay] Inwestycje w nieruchomości komercyjne: prywatny kapitał na prowadzeniu](https://s3.egospodarka.pl/grafika2/nowe-inwestycje/Inwestycje-w-nieruchomosci-komercyjne-prywatny-kapital-na-prowadzeniu-259260-150x100crop.jpg)

![Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować? [© Tierney - Fotolia.com] Skuteczny artykuł sponsorowany - jak napisać i gdzie publikować?](https://s3.egospodarka.pl/grafika2/artykul-sponsorowany/Skuteczny-artykul-sponsorowany-jak-napisac-i-gdzie-publikowac-216067-150x100crop.jpg)

![Remarketing - jak skutecznie podążać za klientem [© Coloures-Pic - Fotolia.com] Remarketing - jak skutecznie podążać za klientem](https://s3.egospodarka.pl/grafika2/remarketing/Remarketing-jak-skutecznie-podazac-za-klientem-219431-150x100crop.jpg)

![Content marketing - co to jest i od czego zacząć? [© patpitchaya - Fotolia.com] Content marketing - co to jest i od czego zacząć?](https://s3.egospodarka.pl/grafika2/content-marketing/Content-marketing-co-to-jest-i-od-czego-zaczac-215740-150x100crop.jpg)

![Koniec rękojmi w sprzedaży konsumenckiej [© Africa Studio - Fotolia.com.jpg] Koniec rękojmi w sprzedaży konsumenckiej](https://s3.egospodarka.pl/grafika2/ustawa-o-prawach-konsumenta/Koniec-rekojmi-w-sprzedazy-konsumenckiej-250738-150x100crop.jpg)

Develia rozbudowuje osiedle Bemosphere

Develia rozbudowuje osiedle Bemosphere

![Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski? [© Elias z Pixabay] Nowe stawki celne w Wielkiej Brytanii szansą dla eksporterów z Polski?](https://s3.egospodarka.pl/grafika2/Wielka-Brytania/Nowe-stawki-celne-w-Wielkiej-Brytanii-szansa-dla-eksporterow-z-Polski-259271-150x100crop.jpg)

![Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach [© Andrey Popov - Fotolia.com] Zwolnienia grupowe: pracownicy muszą pamiętać o swoich prawach](https://s3.egospodarka.pl/grafika2/zwolnienia-grupowe/Zwolnienia-grupowe-pracownicy-musza-pamietac-o-swoich-prawach-259265-150x100crop.jpg)

![Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami [© Depositphotos] Przewóz nielegalnych imigrantów do Wielkiej Brytanii zagrożony wysokimi karami](https://s3.egospodarka.pl/grafika2/nielegalni-imigranci/Przewoz-nielegalnych-imigrantow-do-Wielkiej-Brytanii-zagrozony-wysokimi-karami-259237-150x100crop.jpg)

![Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem [© Gina Sanders - Fotolia.com] Ubezpiecz mieszkanie, nadchodzi święto kradzieży z włamaniem](https://s3.egospodarka.pl/grafika2/kradziez-z-wlamaniem/Ubezpiecz-mieszkanie-nadchodzi-swieto-kradziezy-z-wlamaniem-259238-150x100crop.jpg)

![Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać [© Petr Kurgan - Fotolia.com] Twój e-PIT nie dla wszystkich - przedsiębiorcy powinni uważać](https://s3.egospodarka.pl/grafika2/Twoj-e-PIT/Twoj-e-PIT-nie-dla-wszystkich-przedsiebiorcy-powinni-uwazac-259264-150x100crop.jpg)